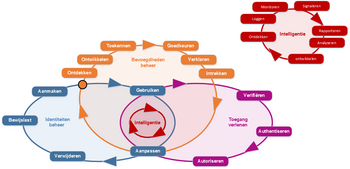

Cyclus Bevoegdhedenbeheer

Deze afbeelding is in overleg overgenomen van omnitech.eu en is oorspronkelijk afkomstig van Gartner (waarschijnlijk IAM summit 2011) (zie ook Rechthebbenden teksten en media noraonline)

Dit beheer betreft de “levenscyclus” van bevoegdheden die worden toegekend aan digitale identiteiten. Doorgaans ook wel Autorisatie beheer of Access management genoemd. Uitgangspunt hierbij is dat met bepaalde “regels” wordt bepaald wat je mag (of wat je niet mag) en dat op het moment dat je ergens toegang tot vraagt, dat dan wordt gecontroleerd of dat volgens die regels mag. Zo’n regel kan ook zijn, dat je door iemand anders gemachtigd bent om iets te doen.

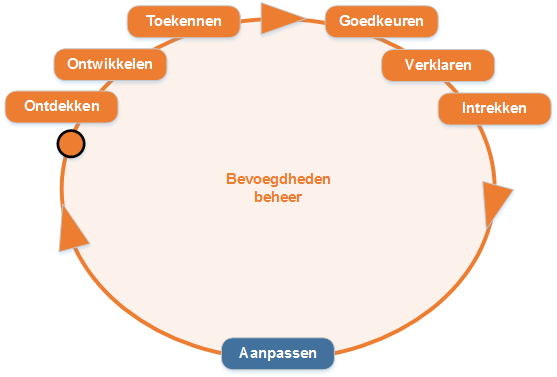

| Ontdekken | Dit is het proces om te komen tot:

|

| Ontwikkelen | Op basis van de inzichten kunnen we bevoegdheden ontwikkelen in de vorm van rollen (roles), regels (rules) en aanvragen (requests), waaraan bepaald gebruik van de voorzieningen is gekoppeld. Die bevoegdheden kunnen grof en fijnmazig worden ontwikkeld en tevens generiek, dan wel per voorziening. Security management hanteert doorgaans een autorisatie & rollen matrix. |

| Toekennen | Dit is het feitelijk toekennen van de bevoegdheden (autorisaties) aan de digitale identiteiten. De bevoegdheden van interne medewerkers worden doorgaans toegekend op basis van hun functie en/of rol. Daarnaast zien we steeds vaker, dat het verzoek tot toekenning van bevoegdheden ontstaat vanuit de gebruiker, via een zelfservice voorziening. |

| Goedkeuren | Goedkeuren van de aangevraagde bevoegdheden gebeurt door of namens de eigenaar van het proces waar de betreffende voorziening onderdeel van uitmaakt. Het kan voorkomen dat meerdere eigenaren goedkeuring moeten geven. Ook zaken als functiescheiding, vierogen principe e.d. zijn hier relevant. |

| Verklaren | Het gaat hier om het verschaffen van inzichten waarmee kan worden verklaard dat de bevoegdheden terecht zijn toegekend en niet conflicterend zijn. Dit is onder meer relevant voor Auditing. |

| Intrekken | Wanneer de toegang tot voorzieningen moet vervallen, zullen de betreffende bevoegdheden moeten worden ingetrokken. |

| Aanpassen | Identiek als bij Cyclus Identiteitenbeheer: Aanmaken is het creëren van een digitale identiteit (door bepaalde kenmerken in een registratie op te nemen). Met die digitale identiteit ben je dus in de digitale wereld te identificeren. Voorbeelden van zulke kenmerken zijn:

|

Er zijn tegenwoordig ook ontwikkelingen die niet uitgaan van bevoegdheden vooraf, maar van de eisen die worden gesteld vanuit een dienst of voorziening, de regie die je daar zelf op hebt, of van een combinatie daarvan. Zie bijvoorbeeld:

Hoe we in Nederland omgaan met het beheer van bevoegdheden (inclusief machtigingen) voor digitale identiteiten, is nog niet goed uitgewerkt. Vanuit NORA zal daar in het najaar 2018 aandacht aan worden besteed indien zich afdoende geïnteresseerden daartoe aanmelden.