Digitale authenticatie van natuurlijke personen bij afname van overheidsdiensten: verschil tussen versies

(tekst toegevoegd van Anne Schrijer) |

(Voetnoot toegevoegd) |

||

| Regel 1: | Regel 1: | ||

Authenticatie van de digitale identiteit | Authenticatie van de digitale identiteit | ||

=Aanpak= | =Aanpak= | ||

Binnen de NORA [[Expertgroep Digitale identificatie en authenticatie]] is de behoefte geuit aan een verbetering van de teksten op het gebied van Authenticatie van Natuurlijke Personen | Binnen de NORA [[Expertgroep Digitale identificatie en authenticatie]] is de behoefte geuit aan een verbetering van de teksten op het gebied van Authenticatie van Natuurlijke Personen<ref>[[Met welke bestaande authenticatiemiddelen worden momenteel digitale identiteiten van de BRP geverifieerd?|Authenticatie_in_de_praktijk]] en [[Hoe verloopt de authenticatie van een digitale identiteit van de BRP: qua proces en qua techniek?| Identiteitenbeheer]]</ref>. Deze pagina bevat een eerste, nog onvolledige, uitwerking daarvan. | ||

Het streven is om een structuur neer te zetten die inzichtelijk maakt welke aspecten beschreven moeten worden en om deze structuur te vullen met teksten die bruikbaar zijn voor mensen met weinig kennis en ervaring met het onderwerp Authenticatie. | Het streven is om een structuur neer te zetten die inzichtelijk maakt welke aspecten beschreven moeten worden en om deze structuur te vullen met teksten die bruikbaar zijn voor mensen met weinig kennis en ervaring met het onderwerp Authenticatie. | ||

Verdere uitwerking van dit document zal in de toekomst opgepakt gaan worden. Voor nu beperken we de uitwerking tot de bevestiging van een digitale identiteit van een natuurlijke personen bij digitale interactie met de Nederlandse Overheid. | Verdere uitwerking van dit document zal in de toekomst opgepakt gaan worden. Voor nu beperken we de uitwerking tot de bevestiging van een digitale identiteit van een natuurlijke personen bij digitale interactie met de Nederlandse Overheid. | ||

(De kaders en processen rond het beheer en gebruik van fysieke authenticatiemiddelen (waaronder Nederlandse en Buitenlandse paspoorten) en de visuele controle ervan worden als gegeven beschouwd. De beperking tot Nederlandse Overheid hangt samen met de scope van de NORA.) | |||

''(NB: De kaders en processen rond het beheer en gebruik van fysieke authenticatiemiddelen (waaronder Nederlandse en Buitenlandse paspoorten) en de visuele controle ervan worden als gegeven beschouwd. De beperking tot Nederlandse Overheid hangt samen met de scope van de NORA.)'' | |||

| Regel 94: | Regel 95: | ||

Doelgroep: natuurlijke personen bij digitale interactie met de Nederlandse Overheid. | Doelgroep: natuurlijke personen bij digitale interactie met de Nederlandse Overheid. | ||

''(NB: De kaders en processen rond het beheer en gebruik van fysieke authenticatiemiddelen (waaronder Nederlandse en Buitenlandse paspoorten) en de visuele controle ervan worden als gegeven beschouwd. De beperking tot Nederlandse Overheid hangt samen met de scope van de NORA.) | |||

'' | |||

{| class="wikitable" | {| class="wikitable" | ||

! Authenticatie middle !! Autoritatieve bron !! betrouwbaarheidsniveau !! Middel uitgever !! Bevestigd identificeredn gegeven !! attribuutlijst | ! Authenticatie middle !! Autoritatieve bron !! betrouwbaarheidsniveau !! Middel uitgever !! Bevestigd identificeredn gegeven !! attribuutlijst | ||

| Regel 133: | Regel 135: | ||

====Koppelvlak ETD==== | ====Koppelvlak ETD==== | ||

Het afsprakenstelsel Elektronische Toegangsdiensten kent een eigen, op SAML gebaseerd, koppelvlak. Het zou goed zijn om te onderzoeken of hergebruik kan worden gemaakt van deze koppelvlakdefinities. Is het logisch om de makelaars binnen het ETD een ander koppelvlak te laten ondersteunen dan de routeringsvoorziening(en) en de machtigingsregisters een ander koppelvlak dan de machtigingsvoorziening (stelsel van vertegenwoordiging)? Over de ETD-koppelvlakken is al goed nagedacht en zijn bovendien breed geïmplementeerd (ook bij gemeenten). Alleen kent ETD nog geen concrete plannen om over te stappen op de OIDC-standaard, wat wel weer de strategie is bij de andere genoemde voorzieningen. | Het afsprakenstelsel Elektronische Toegangsdiensten kent een eigen, op SAML gebaseerd, koppelvlak. Het zou goed zijn om te onderzoeken of hergebruik kan worden gemaakt van deze koppelvlakdefinities. Is het logisch om de makelaars binnen het ETD een ander koppelvlak te laten ondersteunen dan de routeringsvoorziening(en) en de machtigingsregisters een ander koppelvlak dan de machtigingsvoorziening (stelsel van vertegenwoordiging)? Over de ETD-koppelvlakken is al goed nagedacht en zijn bovendien breed geïmplementeerd (ook bij gemeenten). Alleen kent ETD nog geen concrete plannen om over te stappen op de OIDC-standaard, wat wel weer de strategie is bij de andere genoemde voorzieningen. | ||

<references /> | |||

Versie van 28 okt 2019 14:58

Authenticatie van de digitale identiteit

Aanpak[bewerken]

Binnen de NORA Expertgroep IAM is de behoefte geuit aan een verbetering van de teksten op het gebied van Authenticatie van Natuurlijke Personen[1]. Deze pagina bevat een eerste, nog onvolledige, uitwerking daarvan.

Het streven is om een structuur neer te zetten die inzichtelijk maakt welke aspecten beschreven moeten worden en om deze structuur te vullen met teksten die bruikbaar zijn voor mensen met weinig kennis en ervaring met het onderwerp Authenticatie.

Verdere uitwerking van dit document zal in de toekomst opgepakt gaan worden. Voor nu beperken we de uitwerking tot de bevestiging van een digitale identiteit van een natuurlijke personen bij digitale interactie met de Nederlandse Overheid.

(NB: De kaders en processen rond het beheer en gebruik van fysieke authenticatiemiddelen (waaronder Nederlandse en Buitenlandse paspoorten) en de visuele controle ervan worden als gegeven beschouwd. De beperking tot Nederlandse Overheid hangt samen met de scope van de NORA.)

De dienst authenticatie[bewerken]

Grondslagenlaag[bewerken]

Voor wettelijk benoemde authenticaties geldt dat een gebruiker zich zal moeten identificeren met een middel dat een gelijk of hoger betrouwbaarheidsniveau heeft als het minimale betrouwbaarheidsniveau van de af te nemen dienst. Het principe hierbij is dat een dienst altijd afgenomen mag worden met een authenticatie middel dat tenminste het zelfde betrouwbaarheidsniveau heeft. Praktische randvoorwaarde is wel dat de dienstleverancier het te gebruiken authenticatiemiddel technisch moet kunnen ondersteunen. Een overheidspartij zal voor de dienstverlening aan een burger een aantal middelen verplicht moeten accepteren, zolang de betrouwbaarheidsniveau van die middelen toereikend is voor het betrouwbaarheidsniveau van de dienst.

Uitgangspunt bij digitale authenticatie: De digitale authenticatie bij het afnemen van een dienst via een digitaal kanaal dient van een gelijk betrouwbaarheidsniveau te zijn als het authenticatie die nodig is om de dienst via een niet digitale weg af te nemen.

De belangrijkste authenticatie middelen voor natuurlijke personen bij de digitale interactie met de overheid zijn DigID en het afsprakenstelsen Electronische toegangsdiensten (AET).

- Handreiking betrouwbaarheidsniveaus:

- Afsprakenstelsel Betrouwheidsniveus

- Forum Standaardisatie Handreiking Betrouwbaarheidsniveau

- Forum Standaardisatie Betrouwbaarheidsniveaus voor digitale dienstverlening (hoofdstuk 3.3)

- Normenkader middeluitgifte:

- Afsprakenstelsel Technische specificaties en procedures voor uitgifte van authenticatiemiddelen

- Meer informatie met betrekking tot de Wettelijke Kaders DigID (omdat DigID op dit moment voor burgers nog de effectief vigerende standaard is) zijn te vinden op:

- Meer informatie over de Wettelijke Kaders afsprakenstelsen Electronische toegangsdiensten zijn te vinden op:

- Afsprakenstelsel Juridisch kader

Organisatielaag[bewerken]

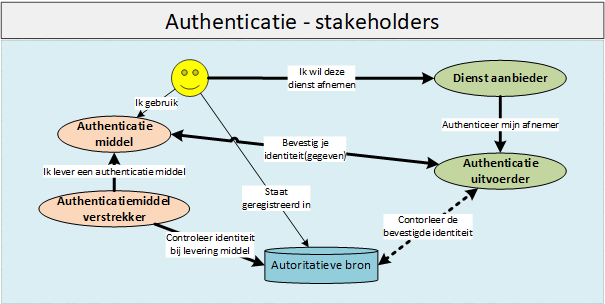

De (rol van de) stakeholders bij authenticatie van de digitale identiteit zijn:

De dienstaanbieder

De dienstverlener zal binnen de eigen organisatie moeten bepalen:

- Welke dienst/usecases er zijn waarbij er geauthenticeerd moet worden.

- De minimale betrouwbaarheid waaraan de authenticatie moet voldoen. Zie ook: Hoofdstuk grondslagen - betrouwbaarheidsniveaus

- Welke doelgroep de dienst gaat afnemen.

- Welke identiteitsgegevens er vastgesteld/bevestigd moeten worden (zie ook: Identiteitenbeheer)

- Of de authenticatie met meerdere manieren uitgevoerd moet worden.

- Hoe actueel de authenticatie moet zijn.

- Hoe actueel de informatie waartegen gecontroleerd wordt moet zijn.

De authenticatie uitvoerder

- De authenticatie uitvoerder draagt zorg voor het betrouwbaar uitvoeren van een authenticatie met behulp van een authenticatiemiddel.

- De authenticatie uitvoerder kan de authenticatie gegevens controleren tegen de bron indien nodig.

- Zie hoofdstuk applicatielaag – voorzieningen

De authenticatiemiddel verstrekker

- Draagt zorg voor de betrouwbaarheid van het middel.

- Controleert bij het uitgeven van het middel de identiteit(gegevens) van de afnemer tegen een autoritatieve Bron.

- Indien de dienstverlener een eigen middel gebruikt is de dienstverlener daarmee ook de middel verstrekker.

Voor een aantal middelen is bepaald voor welk authenticatie betrouwbaarheidsniveau dat middel gebruikt kan worden. Zie grondslagenlaag.

De autoritieve bron

- De authoritieve bron draagt zorg om de gegevens waartegen geauthentiseerd wordt betrouwbaar te houden. ( Zie Identiteitenbeheer )

De afnemer

- De afnemer kan zelf een keus maken uit de door de dienstleverancier ondersteunde authenticatiemethoden/middelen voor die dienst. De afnemer zal zelf voor een geaccepteerd authenticatie middel moeten zorgen.

- De afnemer wil ook zekerheid hebben dat de dienstleverende partij wel de partij is die het zegt dat het is. (authentiseren van de dienstleverancier).

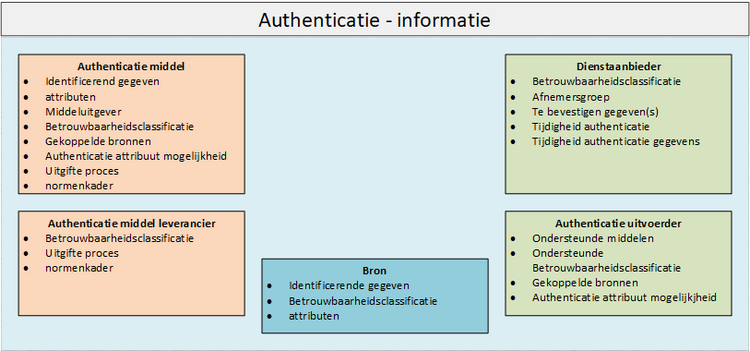

Informatielaag[bewerken]

De informatiestromen bij authenticatie zijn afhankelijk van de doelgroep van de dienst, reden waarom een authenticatie uitgevoerd moet worden en de vereisten vanuit de dienstverlener waaraan de authenticatie moet voldoen. Onderstaande plaat geeft een eerste opzet hiervoor. Per usecase kan de informatie specifieker gemaakt worden.

Usecase met betrekking tot authenticatie

- Bevestig deze mij al bekende identiteit.

- Ik weet al met wie ik te maken heb, maar ik wil het nu wel even zeker weten of dat zo is.

- Bevestig deze mij nog niet bekende identiteit.

- Ik weet nog niet met wie ik te maken heb, maar als jij dat nu even met zekerheid uitzoekt, dan hoef ik niet zoveel werk te doen.

- Bevestig deze identiteit met tenminste dit betrouwbaarheidsniveau

- Ik weet al met wie ik te maken heb, maar ik wil nu meer zekerheid hebben. Minimaal op het gevraagde betrouwbaarheidsniveau.

- Bevestig deze identiteit met dit specifieke middel ( en betrouwbaarheidsniveau)

- Ik weet al met wie ik te maken heb, maar ik wil het zeker weten en ik heb een contract met deze middelen verstrekker/authenticatie uitvoerder.

- Bevestig deze identiteit waarbij ik ook graag deze bijbehorende attributen wil hebben.

- (het is mooier om eerst de authenticatie te doen en daarna met de gevalideerde identificerend gegeven de extra attributen op te vragen bij de bron van die attributen. vanuit efficiëntie kan dit technisch samengevoegd worden.)

Doelgroep: natuurlijke personen bij digitale interactie met de Nederlandse Overheid.

(NB: De kaders en processen rond het beheer en gebruik van fysieke authenticatiemiddelen (waaronder Nederlandse en Buitenlandse paspoorten) en de visuele controle ervan worden als gegeven beschouwd. De beperking tot Nederlandse Overheid hangt samen met de scope van de NORA.)

| Authenticatie middle | Autoritatieve bron | betrouwbaarheidsniveau | Middel uitgever | Bevestigd identificeredn gegeven | attribuutlijst |

|---|---|---|---|---|---|

| DIGID | BRP | Basis/midden/substansieel | logius | BSN | |

| X.509 Persoonlijk certificaat | BRP ( via WID ) ? |

TO DO

Applicatielaag[bewerken]

TO DO

Netwerklaag[bewerken]

Koppelvlakken[bewerken]

Zie ook: Afsprakenstelsel Interface + Specifications

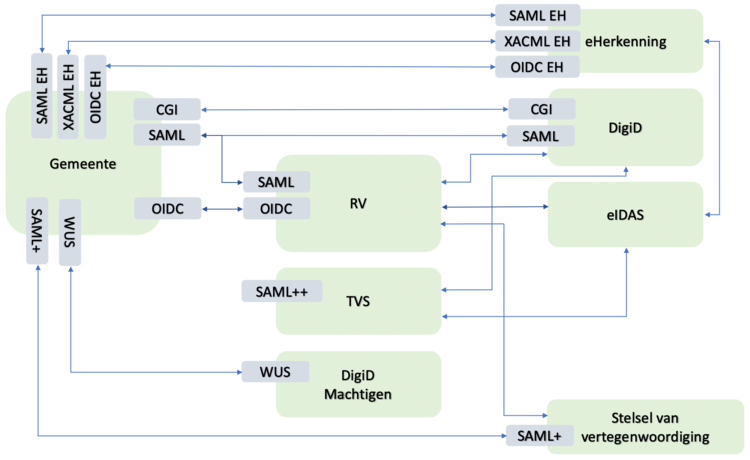

De SAML + en SAML ++ koppelvlakken uit bovenstaand figuur zijn niet gestandaardiseerd. Het zijn ‘eigen’ invullingen van de SAML Metadata Extensions. Interoperabiliteit van deze implementaties is een vraagstuk.

Koppelvlak DigiD CGI[bewerken]

Nog flink aantal gemeenten zijn aangesloten op dit oorspronkelijke DigiD koppelvlak, gebaseerd op een oude standaard. Dit koppelvlak is ‘end of life’. Het is de bedoeling dat gemeenten overstappen naar een nieuw koppelvlak. De vraag is welke keuze deze gemeenten moeten maken. Aansluiten op het DigiD SAML-koppelvlak of wachten op de routeringsvoorziening? En welk koppelvlak van de routeringsvoorziening moet men dan implementeren? Aansluiten op het huidige DigiD SAML-koppelvlak of wachten op de beschikbaarheid van het OIDC-koppelvlak, omdat dan pas andere toegangsdiensten via de routeringsvoorziening worden ontsloten?

Koppelvlak DigiD SAML[bewerken]

Het huidige DigiD SAML koppelvlak is substantieel en hoog bestendig en als dusdanig ook beproeft in de DigiD-Hoog pilot van 2017. Het DigiD SAML koppelvlak biedt geen ondersteuning voor machtigingen.

Koppelvlak routeringsvoorziening Logius (Identity Bridge van de Belastingdienst in 'plus versie')[bewerken]

De routeringsvoorziening start met het DigiD SAML-koppelvlak. Hierop komen DigiD en eIDAS (met alleen BSN, dus zonder attributen) beschikbaar. Er wordt gewerkt aan de definitie van een OIDC-koppelvlak waarmee aanvullende attributen, machtigen en aanvullend middel(en) kunnen worden ontsloten. De planning hiervan is niet duidelijk. Er is een globale fasering weergegeven over de komende jaren.

Koppelvlak routeringsvoorziening TVS[bewerken]

Het zorgveld beproefd een eigen routeringsvoorziening, de TVS. De TVS maakt gebruik van een SAML-'plus' koppelvlak. Een specifiek voor de TVS ontwikkeld koppelvlak op basis van SAML. Dit koppelvlak maakt het mogelijk om naast DigiD, ook andere middelen en machtigen te ontsluiten.

Koppelvlak DigiD Machtigen[bewerken]

Het huidige DigiD Machtigen bestaat al een tijd en kent een eigen koppelvlak gebaseerd op SAML. Hiervan is aangegeven dat dit koppelvlak ‘end of life’ is. Bij de introductie van de nieuwe machtigingsvoorziening (het stelsel van vertegenwoordiging, met een nieuw koppelvlak) wordt dit bestaande koppelvlak op termijn uitgefaseerd. Het bestaande koppelvlak is namelijk niet geschikt om de nieuwe functionele toepassingen van het nieuwe stelsel te ontsluiten richting de gemeente. Het advies is derhalve hier nu al niet meer op aan te sluiten, tenzij zeer weloverwogen en met urgent belang. Waar moet een gemeente dan wel op aansluiten om snel aan de slag te kunnen met machtigen? Direct op het nieuwe koppelvlak voor machtigen, of wachten op de routeringsvoorziening? Wanneer ontsluit die routeringsvoorziening machtigen? Hierover is al aangegeven dat dit alleen wordt ontsloten via het nieuwe koppelvlak op de routeringsvoorziening gebaseerd op de OIDC-standaard. Vooralsnog is er voor machtigen geen alternatief voor handen anders dan het terug vallen op een papieren proces.

Koppelvlak 'stelsel van vertegenwoordiging' (de nieuwe machtigingsvoorziening)[bewerken]

Aansluiten op het stelsel van vertegenwoordiging kan op termijn op de zogenoemde 'Bevoegdheidsverklaringsdienst'. Hiervoor wordt een eigen SAML-koppelvlak ontwikkeld. Voor pilotdoeleinden komt een eerste versie in 2019 beschikbaar. Later volgen ook de specificaties voor een OIDC-koppelvlak is de planning. Partijen kunnen dan mogelijk kiezen welk koppelvlak men toepast. Onbekend is of beide koppelvlakken straks volledig dezelfde functionaliteit ondersteunen en hoe lang het SAML-koppelvlak wordt ondersteund. De beide routeringsvoorzieningen kunnen ook aansluiten op dit koppelvlak (SAML en later ook OIDC), waardoor aangesloten partijen op de routeringsvoorziening alleen het koppelvlak van de routeringsvoorziening hoeven te implementeren (en zich niet meer druk hoeven te maken om het koppelvlak van de bevoegdheidsverklaringsdienst). Alleen: wanneer is dit beschikbaar en kan/wil men hierop wachten? (met het risico dat het OIDC-koppelvlak op de routeringsvoorziening veel langer op zich laat wachten dan voorspelt).

Koppelvlak ETD[bewerken]

Het afsprakenstelsel Elektronische Toegangsdiensten kent een eigen, op SAML gebaseerd, koppelvlak. Het zou goed zijn om te onderzoeken of hergebruik kan worden gemaakt van deze koppelvlakdefinities. Is het logisch om de makelaars binnen het ETD een ander koppelvlak te laten ondersteunen dan de routeringsvoorziening(en) en de machtigingsregisters een ander koppelvlak dan de machtigingsvoorziening (stelsel van vertegenwoordiging)? Over de ETD-koppelvlakken is al goed nagedacht en zijn bovendien breed geïmplementeerd (ook bij gemeenten). Alleen kent ETD nog geen concrete plannen om over te stappen op de OIDC-standaard, wat wel weer de strategie is bij de andere genoemde voorzieningen.