Digitale authenticatie van natuurlijke personen bij afname van overheidsdiensten: verschil tussen versies

(→De dienst authenticatie: kleine correcties) |

(→De dienst authenticatie: Definities overgenomen van Begrippen IAM en interne links naar NORA pagina's toegevoegd.) |

||

| (4 tussenliggende versies door dezelfde gebruiker niet weergegeven) | |||

| Regel 1: | Regel 1: | ||

{{IAM | |||

|Beschrijving= | |Beschrijving= | ||

|Contactpersoon=Anne Schrijer | |Contactpersoon=Anne Schrijer | ||

| Regel 22: | Regel 22: | ||

=De dienst authenticatie= | =De dienst authenticatie= | ||

[[Authenticatie]] is gedefinieerd als: ''Het | [[Authenticatie]] is gedefinieerd als: ''Het proces waarbij op basis van één of meer Authenticatiefactoren wordt geverifieerd of de Identiteit die door de Entiteit geclaimd, ook daadwerkelijk behoord bij betreffende Identiteit op het aangegeven betrouwbaarheidsniveau. '' Authenticatie noemt men ook wel verificatie van de identiteit. | ||

In de praktijk betekent authenticatie dat de handelende identiteit (bijv. een natuurlijke persoon), tijdens het afnemen van een (digitale) dienst bij een dienstaanbieder, moet kunnen aantonen dat wat zijn identiteit is. Dit wordt vaak gedaan met een authenticatiemiddel dat in het bezit is van de handelende identiteit en dat door de dienstverlener vertrouwd wordt omdat het is uitgegeven door een vertrouwde (zich zelf of een derde) partij. | In de praktijk betekent authenticatie dat de handelende identiteit (bijv. een natuurlijke persoon), tijdens het afnemen van een (digitale) dienst bij een dienstaanbieder, moet kunnen aantonen dat wat zijn identiteit is. Dit wordt vaak gedaan met een authenticatiemiddel dat in het bezit is van de handelende identiteit en dat door de dienstverlener vertrouwd wordt omdat het is uitgegeven door een vertrouwde (zich zelf of een derde) partij. | ||

| Regel 28: | Regel 28: | ||

'''Authenticatie bij een overheidsdienst''' (die meestal in de vorm van een webdienst beschikbaar gesteld worden) vindt als volgt in de praktijk plaats: De natuurlijke persoon bezoekt de digitale dienst. Als de dienst authenticatie nodig vindt, dan wordt de gebruiker gevraagd om zijn identiteit aan te geven door het gebruik van een vertrouwde authenticatiedienst. Als de overheidsdienst meerdere authenticatiemiddelen ondersteund met de minimaal vereiste betrouwbaarheid dan ligt de keuze voor het middel bij de gebruiker. Het uitlezen van de gegevens uit een wettelijk identiteitsbewijs kan ook worden gezien als een authenticatiedienst. | '''Authenticatie bij een overheidsdienst''' (die meestal in de vorm van een webdienst beschikbaar gesteld worden) vindt als volgt in de praktijk plaats: De natuurlijke persoon bezoekt de digitale dienst. Als de dienst authenticatie nodig vindt, dan wordt de gebruiker gevraagd om zijn identiteit aan te geven door het gebruik van een vertrouwde authenticatiedienst. Als de overheidsdienst meerdere authenticatiemiddelen ondersteund met de minimaal vereiste betrouwbaarheid dan ligt de keuze voor het middel bij de gebruiker. Het uitlezen van de gegevens uit een wettelijk identiteitsbewijs kan ook worden gezien als een authenticatiedienst. | ||

: | : Als voorbeeld:<br>''Ik kan als burger met een BSN (identiteit) berichten lezen <br>in de door Logius (dienstverlener) gefaciliteerde berichtenbox op MijnOverheid.nl (dienst) <br>door mij te authenticeren met mijn DigiD (authenticatiemiddel) <br>die door Nederlandse staat (vertrouwde partij) is uitgeven.'' | ||

De ontwikkeling van kaders en middelen voor authenticatie bij overheidsdiensten hebben zich de afgelopen jaren geconcentreerd op "zware" diensten waarbij er een | De ontwikkeling van kaders en middelen voor authenticatie bij overheidsdiensten hebben zich de afgelopen jaren geconcentreerd op "zware" diensten waarbij er een rechtsgevolg relevant is. Er zijn echter vele (lichtere) diensten die daar niet aan voldoen; hier zijn echter nog geen standaarden voor en derhalve ook weinig bijbehorende authenticatiediensten. Dit heeft tot gevolg dat een dienstaanbieder per dienst zowel het betrouwbaarheidsniveau zal moeten bepalen als ook de bijbehorende techniek zal moeten invullen. Enkele voorbeelden van dit soort diensten zijn: | ||

* Melding doen van verstoringen in de openbare ruimte (kapotte lantarenpaal, losse stoeptegel, etc) | * Melding doen van verstoringen in de openbare ruimte (kapotte lantarenpaal, losse stoeptegel, etc) | ||

* Gebruik van gasten wifi netwerken in overheidspanden | * Gebruik van gasten wifi netwerken in overheidspanden | ||

| Regel 43: | Regel 43: | ||

De in de wet genoemde middelen om de identiteit van personen vast te stellen zijn door hun fysieke karakter nauwelijks geschikt voor authenticatie bij overheidsdiensten door het ontbreken bij natuurlijke personen van middelen om de identiteit (zoals op de RFC chip) zijn opgeslagen over te dragen aan een digitale dienst (die meestal in de vorm van een webdienst wordt aangeboden). Er zijn daarom andere authenticatie middelen geïntroduceerd om een natuurlijk persoon gebruik te laten maken van digitale diensten. Een voorbeeld waarin het wel direct gebruikt wordt zijn de grenscontrole systemen op Schiphol waarbij het gepresenteerde paspoort wordt uitgelezen en de gebruiker op basis daarvan geauthenticeerd wordt. | De in de wet genoemde middelen om de identiteit van personen vast te stellen zijn door hun fysieke karakter nauwelijks geschikt voor authenticatie bij overheidsdiensten door het ontbreken bij natuurlijke personen van middelen om de identiteit (zoals op de RFC chip) zijn opgeslagen over te dragen aan een digitale dienst (die meestal in de vorm van een webdienst wordt aangeboden). Er zijn daarom andere authenticatie middelen geïntroduceerd om een natuurlijk persoon gebruik te laten maken van digitale diensten. Een voorbeeld waarin het wel direct gebruikt wordt zijn de grenscontrole systemen op Schiphol waarbij het gepresenteerde paspoort wordt uitgelezen en de gebruiker op basis daarvan geauthenticeerd wordt. | ||

Er zijn op dit moment verschillende authenticatiemiddelen technisch beschikbaar, enkele voorbeelden hiervan zijn | Er zijn op dit moment verschillende authenticatiemiddelen technisch beschikbaar, enkele voorbeelden hiervan zijn DigiD, iDin; ook kunnen Google+ ID of Facebook ID gezien worden als authenticatiemiddel. Deze middelen variëren in de mate van betrouwbaarheid waarmee ze de natuurlijke persoon identificeren. De overheid stelt per dienst eisen op aan het betrouwbaarheidsniveau en vertaalt dit naar de authenticatiemiddelen die zijn toestaat. Het uitgifte proces van deze middelen bepaalt de zekerheid waarmee de identiteit in het digitale middel overeenkomt met zijn identiteit als natuurlijk persoon. Het '''betrouwbaarheidsniveau''' van een authenticatiemiddel komt overeen met een mate van zekerheid. Verschillen in uitgifte processen leiden tot verschillen in betrouwbaarheid. | ||

Bij gebruik van overheidsdiensten op een niet-digitale wijze vraagt de overheid aan de persoon om zijn identiteit aan te tonen met een wettelijk identiteitsbewijs (paspoort, rijbewijs, etc). In lijn met het hierboven genoemde uitgangspunt maken de uitgifte processen van digitale authenticatiemiddelen gebruik van deze wettelijke identiteitsbewijzen. Het digitale authenticatiemiddel fungeert daarbij als een digitaal equivalent van het identiteitsbewijs. | Bij gebruik van overheidsdiensten op een niet-digitale wijze vraagt de overheid aan de persoon om zijn identiteit aan te tonen met een wettelijk identiteitsbewijs (paspoort, rijbewijs, etc). In lijn met het hierboven genoemde uitgangspunt maken de uitgifte processen van digitale authenticatiemiddelen gebruik van deze wettelijke identiteitsbewijzen. Het digitale authenticatiemiddel fungeert daarbij als een digitaal equivalent van het identiteitsbewijs. | ||

| Regel 49: | Regel 49: | ||

<table> | <table> | ||

<tr> | <tr> | ||

<td>Identificatie en BSN | <td>[[Identificatie]] en [[Burgerservicenummer (BSN) | BSN]] | ||

<td> | <td> | ||

: [https://wetten.overheid.nl/id/BWBR0022428/2018-07-28/0?g=2020-02-20&z=2020-02-22 Wet algemene bepalingen burgerservicenummer] | : [https://wetten.overheid.nl/id/BWBR0022428/2018-07-28/0?g=2020-02-20&z=2020-02-22 Wet algemene bepalingen burgerservicenummer] | ||

| Regel 66: | Regel 66: | ||

<table> | <table> | ||

<tr> | <tr> | ||

<td>''' | <td>'''[[DigiD]]''' | ||

<td> | <td> | ||

: [https://www.digid.nl/wet-en-regelgeving/ Digid Wet- en regelgeving] | : [https://www.digid.nl/wet-en-regelgeving/ Digid Wet- en regelgeving] | ||

: [https://wetten.overheid.nl/BWBR0037124/2018-06-01/ Regeling voorzieningen GDI] (hoofdstuk 3) | : [https://wetten.overheid.nl/BWBR0037124/2018-06-01/ Regeling voorzieningen GDI] (hoofdstuk 3) | ||

<tr> | <tr> | ||

<td>''' | <td>'''[[EHerkenning]]''' | ||

<td> | <td> | ||

: [https://afsprakenstelsel.etoegang.nl/display/as/Juridisch+kader/ Afsprakenstelsel Juridisch kader] | : [https://afsprakenstelsel.etoegang.nl/display/as/Juridisch+kader/ Afsprakenstelsel Juridisch kader] | ||

: [https://afsprakenstelsel.etoegang.nl/display/as/Technische+specificaties+en+procedures+voor+uitgifte+van+authenticatiemiddelen/ Afsprakenstelsel Technische specificaties en procedures voor uitgifte van authenticatiemiddelen] | : [https://afsprakenstelsel.etoegang.nl/display/as/Technische+specificaties+en+procedures+voor+uitgifte+van+authenticatiemiddelen/ Afsprakenstelsel Technische specificaties en procedures voor uitgifte van authenticatiemiddelen] | ||

<tr> | <tr> | ||

<td>'''eIDAS''' | <td>'''[[EIDAS verordening | eIDAS]]''' | ||

<td> | <td> | ||

: [http://eur-lex.europa.eu/legal-content/NL/TXT/HTML/?uri=CELEX:32014R0910&from=EN VERORDENING (EU) Nr. 910/2014 VAN HET EUROPEES PARLEMENT EN DE RAAD] | : [http://eur-lex.europa.eu/legal-content/NL/TXT/HTML/?uri=CELEX:32014R0910&from=EN VERORDENING (EU) Nr. 910/2014 VAN HET EUROPEES PARLEMENT EN DE RAAD] | ||

| Regel 85: | Regel 85: | ||

</table> | </table> | ||

Natuurlijke personen identificeren zich op dit moment uitsluitend met hun BSN (mogelijk gaat dit door de WDO veranderen). Voor het BSN geldt dat deze alleen gebruikt mag worden als de wetgever dit expliciet heeft bepaald. Op wetten.nl zijn daarom meerdere regelingen die voor een dienst het gebruik van | Natuurlijke personen identificeren zich op dit moment uitsluitend met hun BSN (mogelijk gaat dit door de WDO veranderen). Voor het BSN geldt dat deze alleen gebruikt mag worden als de wetgever dit expliciet heeft bepaald. Op wetten.nl zijn daarom meerdere regelingen die voor een dienst het gebruik van DigiD verplicht stellen. | ||

==Organisatielaag== | ==Organisatielaag== | ||

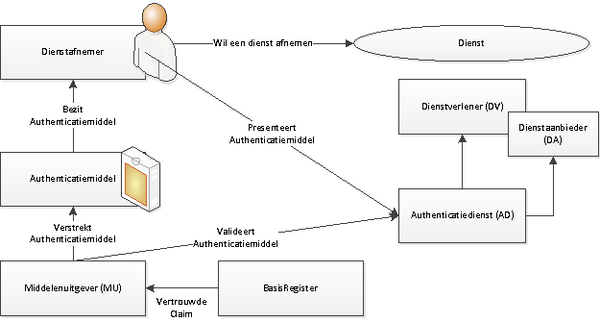

Er zijn verschillende organisatiemodellen die gebruikt worden bij authenticatie. De meeste uitgebreide is die van het Afsprakenstelsel Electronische Toegang (eHerkenning); deze staat hieronder beschreven. De tabel eronder legt de relatie met de andere authenticatie middelen. | Er zijn verschillende organisatiemodellen die gebruikt worden bij authenticatie. De meeste uitgebreide is die van het [[Stelsel Elektronische Toegangsdiensten | Afsprakenstelsel Electronische Toegang]] (eHerkenning); deze staat hieronder beschreven. De tabel eronder legt de relatie met de andere authenticatie middelen. | ||

[[Afbeelding:Nora Authenticatie Organisatie Model.png|nothumb|none|600px|Authenticatie Stakeholders|alt=”schematische beschrijving van verschillende takeholders in het authenticatie proces”|link=Digitale authenticatie van natuurlijke personen bij afname van overheidsdiensten]] | [[Afbeelding:Nora Authenticatie Organisatie Model.png|nothumb|none|600px|Authenticatie Stakeholders|alt=”schematische beschrijving van verschillende takeholders in het authenticatie proces”|link=Digitale authenticatie van natuurlijke personen bij afname van overheidsdiensten]] | ||

| Regel 101: | Regel 101: | ||

<tr> | <tr> | ||

<td>'''Authenticatiemiddel''' | <td>'''Authenticatiemiddel''' | ||

<td>Een drager van een | <td>Een fysiek of digitaal middel op grond waarvan authenticatie van een gebruiker kan plaatsvinden; i.e. een drager van een Digitale Identiteit met een vastgesteld betrouwbaarheidsniveau | ||

<tr> | <tr> | ||

<td>'''[https://afsprakenstelsel.etoegang.nl/pages/viewpage.action?pageId=57213253 Middelenuitgever (MU)]''' | <td>'''[https://afsprakenstelsel.etoegang.nl/pages/viewpage.action?pageId=57213253 Middelenuitgever (MU)]''' | ||

| Regel 121: | Regel 121: | ||

<th>Authenticatiedienst | <th>Authenticatiedienst | ||

<tr> | <tr> | ||

<td> | <td>[[DigiD]] | ||

<td>Logius | <td>Logius | ||

<td>[[BRP (Basisregistratie Personen)]] | <td>[[BRP (Basisregistratie Personen)]] | ||

<td>Logius | <td>Logius | ||

<tr> | <tr> | ||

<td>eHerkenning | <td>[[EHerkenning | eHerkenning]] | ||

<td>Meerdere marktpartijen | <td>Meerdere marktpartijen | ||

<td> | <td>[[NHR (Basisregistratie Handelsregister)]] | ||

<td>Meerdere marktpartijen | <td>Meerdere marktpartijen | ||

<tr> | <tr> | ||

<td>eIDAS | <td>[[EIDAS verordening | eIDAS]] | ||

<td>land specifiek | <td>land specifiek | ||

<td>land specifiek | <td>land specifiek | ||

| Regel 149: | Regel 149: | ||

* De handeling met de informatie betreft het onderscheid tussen informatie inzien en wijzigen. | * De handeling met de informatie betreft het onderscheid tussen informatie inzien en wijzigen. | ||

* De positie van de handeling in het proces van dienstgebruik. Niet voor alle handelingen binnen een dienst is altijd hetzelfde betrouwbaarheidsniveau vereist. | * De positie van de handeling in het proces van dienstgebruik. Niet voor alle handelingen binnen een dienst is altijd hetzelfde betrouwbaarheidsniveau vereist. | ||

* De juridische | * De juridische impact van informatie betreft de potentiële rechtsgevolgen van gebruik van de dienst. I.e. is het iets waar zowel de overheid als de natuurlijke personen rechten aan kunnen ontlenen. Hierbij kan ook worden meegewogen of het rechtsgevolg onherroepelijk is. | ||

* De risico's betreffen het belang als er misbruik van de informatie wordt gemaakt door derden. Hieronder valt zowel het voordoen als de dienstafnemer (identiteitsfraude) als het gebruiken van informatie die niet had mogen worden ingezien. | * De risico's betreffen het belang als er misbruik van de informatie wordt gemaakt door derden. Hieronder valt zowel het voordoen als de dienstafnemer (identiteitsfraude) als het gebruiken van informatie die niet had mogen worden ingezien. | ||

De bij grondslagen genoemde handreikingen bieden op dit moment een beperkte bruikbaarheid. Organisatie moeten daarom specifiek nadenken op het niveau van handelingen tijdens het afnemen van de dienst: | De bij grondslagen genoemde handreikingen bieden op dit moment een beperkte bruikbaarheid. Organisatie moeten daarom specifiek nadenken op het niveau van handelingen tijdens het afnemen van de dienst: | ||

* Wanneer zijn aanvullende maatregelen nodig bij authenticatie binnen een dienst (in de vorm van extra verificaties tijdens afname van de dienst)? Door passende aanvullende maatregelen binnen de dienst te implementeren kan een lager betrouwbaarheidsniveau gehanteerd worden. | * Wanneer zijn aanvullende maatregelen nodig bij authenticatie binnen een dienst (in de vorm van extra verificaties tijdens afname van de dienst)? Door passende aanvullende maatregelen binnen de dienst te implementeren kan een lager betrouwbaarheidsniveau gehanteerd worden. Zie ook de door het Forum Standaardisatie benoemde Risico Verhogende Factoren. | ||

* Wanneer zijn lichtere maatregelen mogelijk (draagt bij aan gebruikersgemak). Hierbij zou een niveau-1 middel zoals gedefinieerd in binnen ISO 29115 een rol kunnen spelen. | * Wanneer zijn lichtere maatregelen mogelijk (draagt bij aan gebruikersgemak). Hierbij zou een niveau-1 middel zoals gedefinieerd in binnen ISO 29115 een rol kunnen spelen. Zie ook de door het Forum Standaardisatie benoemde Risico Verlagende Factoren. | ||

* De authoratieve bron van de identiteit; voor Nederlandse burgers is dat de BRP; bij buitenlanders is de betrouwbaarheid van de bron soms lager dan van het BRP. | * De authoratieve bron van de identiteit; voor Nederlandse burgers is dat de BRP; bij buitenlanders is de betrouwbaarheid van de bron soms lager dan van het BRP. | ||

* Zijn er natuurlijke personen die van de dienst gebruik MOETEN kunnen maken maar geen van de toegestane authenticatie middelen hebben? | * Zijn er natuurlijke personen die van de dienst gebruik MOETEN kunnen maken maar geen van de toegestane authenticatie middelen hebben? | ||

Er zijn richtlijnen die hierbij kunnen helpen | Er zijn richtlijnen die hierbij kunnen helpen | ||

* [https://www.forumstandaardisatie.nl/sites/bfs/files/atoms/files/Betrouwbaarheidsniveaus_voor_digitale_dienstverlening_v4.PDF/ | * [https://www.forumstandaardisatie.nl/sites/bfs/files/atoms/files/Betrouwbaarheidsniveaus_voor_digitale_dienstverlening_v4.PDF/ Betrouwbaarheidsniveaus_voor_digitale_dienstverlening] (Forum Standaardisatie) | ||

* [https://regelhulpenvoorbedrijven.nl/betrouwbaarheiddigitaledienstverlening/ Regulhulp Betrouwbaarheidsniveaus voor digitale dienstverlening ](Forum Standaardisatie) | |||

* [https://www.eherkenning.nl/aansluiten-op-eherkenning/betrouwbaarheidsniveaus/bepalen-van-juiste-niveau/voorbeelden-van-diensten Voorbeelden van diensten en betrouwbaarheidsniveaus] (eHerkenning). | * [https://www.eherkenning.nl/aansluiten-op-eherkenning/betrouwbaarheidsniveaus/bepalen-van-juiste-niveau/voorbeelden-van-diensten Voorbeelden van diensten en betrouwbaarheidsniveaus] (eHerkenning). | ||

NB: Er is een breed geaccepteerde exceptie m.b.t. het gebruik van | NB: Er is een breed geaccepteerde exceptie m.b.t. het gebruik van DigiD: diensten staan authenticatie met DigiD niveau 2+ toe zolang niveau 3+4 middelen nog niet wijd verspreid zijn onder de Nederlandse bevolking. Dit is in lijn met de adviezen vanuit het Forum Standaardisatie. | ||

Onderstaande tabel geeft aan welke attributen bij welk authenticatiemiddel worden overgedragen en wat de betrouwbaarheidsniveau's zijn. Het betrouwbaarheidsnivea wordt sterk bepaald door het uitgifte proces. Hierdoor kan gebruikersnaam+wachtwoord+SMS zowel een EH2 als EH3 niveau leveren. | Onderstaande tabel geeft aan welke attributen bij welk authenticatiemiddel worden overgedragen en wat de betrouwbaarheidsniveau's zijn. Het betrouwbaarheidsnivea wordt sterk bepaald door het uitgifte proces. Hierdoor kan gebruikersnaam+wachtwoord+SMS zowel een EH2 als EH3 niveau leveren. | ||

| Regel 172: | Regel 173: | ||

<th>Optionele attributen | <th>Optionele attributen | ||

<tr> | <tr> | ||

<td> | <td>[[DigiD]] | ||

<td>Basis (gebruikersnaam+wachtwoord)<br>Midden ( | <td>Basis (gebruikersnaam+wachtwoord)<br>Midden (DigiD App of gebruikersnaam+wachtwoord+SMS)<br>Substantieel (ID check op paspoort, rijbewijs of identiteitskaart)<br>Hoog (PKI certificaat) | ||

<td>BSN Nummer | <td>BSN Nummer | ||

<td>Bij machtigen<br>-dienst<br>-vertegenwoordigde | <td>Bij machtigen<br>-dienst<br>-vertegenwoordigde | ||

<tr> | <tr> | ||

<td>eHerkenning (personen) | <td>[[EHerkenning | eHerkenning]] (personen) | ||

<td>EH 1(gebruikersnaam, wachtwoord)<br>EH 2(gebruikersnaam, wachtwoord)<br>EH2+ (gebruikersnaam, wachtwoord, SMS)<br>EH3 (gebruikersnaam, wachtwoord, SMS/pincode) | <td>EH 1(gebruikersnaam, wachtwoord)<br>EH 2(gebruikersnaam, wachtwoord)<br>EH2+ (gebruikersnaam, wachtwoord, SMS)<br>EH3 (gebruikersnaam, wachtwoord, SMS/pincode) | ||

<td> | <td> | ||

<td> | <td> | ||

<tr> | <tr> | ||

<td>eIDAS <!--bron: ICTU Factsheet eIDAS-1 --> | <td>[[EIDAS verordening | eIDAS]] <!--bron: ICTU Factsheet eIDAS-1 --> | ||

<td> | <td> | ||

<td>Identificatiecode<br>huidige familienaam(en)<br>huidige voornaam(en)<br>geboortedatum | <td>Identificatiecode<br>huidige familienaam(en)<br>huidige voornaam(en)<br>geboortedatum | ||

| Regel 191: | Regel 192: | ||

<table class="wikitable"> | <table class="wikitable"> | ||

<tr><td> | <tr><td>EH1 <td>- | ||

< | <tr><td>EH2 <td>- | ||

<tr><td>EH2+ <td> eIDAS basis | |||

<tr><td>EH3 <td> eIDAS substantieel | |||

EH2+ | <tr><td>EH4 <td> eIDAS hoog | ||

EH3 | |||

EH4 | |||

</table> | </table> | ||

| Regel 211: | Regel 209: | ||

Deze pagina richt zich op de behoeftes vanuit dienstafnemers. Omdat er in bijna alle geval gebruik gemaakt wordt van authenticatiediensten en de netwerklaag inrichting per authenticatiedienst kan verschillen wordt deze sectie voorlopig leeg gelaten. | Deze pagina richt zich op de behoeftes vanuit dienstafnemers. Omdat er in bijna alle geval gebruik gemaakt wordt van authenticatiediensten en de netwerklaag inrichting per authenticatiedienst kan verschillen wordt deze sectie voorlopig leeg gelaten. | ||

== Authenticatie binnen een proces (Praktijkvoorbeeld) == | == Authenticatie binnen een proces (Praktijkvoorbeeld) == | ||

Dit is een uitwerking die uitlegt hoe authenticatie in de praktijk plaats ongeveer plaats vindt. Hij is gebaseerd op het aanvragen door een burger van een kapvergunning bij een grote gemeente in de Randstad. | Dit is een uitwerking die uitlegt hoe authenticatie in de praktijk plaats ongeveer plaats vindt. Hij is gebaseerd op het aanvragen door een burger van een kapvergunning bij een grote gemeente in de Randstad medio 2019. | ||

<table class="wikitable"> | <table class="wikitable"> | ||

| Regel 240: | Regel 221: | ||

<td>Dit is openbare informatie; de gemeente vraagt niet aan de gebruiker om zich te authenticeren. | <td>Dit is openbare informatie; de gemeente vraagt niet aan de gebruiker om zich te authenticeren. | ||

<tr> | <tr> | ||

<td>De burger heeft de informatie gelezen en klikt op een link om de aanvraag te starten. De gebruiker wordt doorgeleid naar het omgevingsloket en moet zich daar authenticeren met een | <td>De burger heeft de informatie gelezen en klikt op een link om de aanvraag te starten. De gebruiker wordt doorgeleid naar het omgevingsloket en moet zich daar authenticeren met een DigiD (app of gebruikersnaam+wachtwoord). Vervolgens vult hij zijn aanvraag in, voegt bijlagen toe en verzend de aanvraag. Bij de aanvraag zijn contactgegevens (email en telefoonnummer) ingevuld. | ||

<td> | <td> | ||

Het doen van de aanvraag is een handeling met | Het doen van de aanvraag is een handeling met rechtsgevolgen; daarom wordt formele authenticatie vereist DigiD | ||

waarbij DigiD 2 het minimale betrouwbaarheidsniveau is (gebruikersnaam+wachtwoord). | |||

Het omgevingsloket ondersteunt meerdere authenticatiemiddelen: | Het omgevingsloket ondersteunt meerdere authenticatiemiddelen: | ||

# | # DigiD app (niveau 2 + ID check = 2 slotjes) | ||

# | # DigiD app (niveau 2 = 1 slotje) | ||

# DigiD gebruikersnaam/wachtwoord (niveau 2 zonder SMS) | |||

# eIDAS (niveau 3/4) | # eIDAS (niveau 3/4) | ||

# Lokale account voor mensen zonder digitaal inlogmiddel. | # Lokale account voor mensen zonder digitaal inlogmiddel. | ||

<tr> | <tr> | ||

<td>De gemeente heeft vragen en stelt deze per mail en telefoon | <td>De gemeente heeft vragen en stelt deze per mail en telefoon | ||

<td> | <td>De medewerker van de gemeente authenticeert de persoon op basis van de 3 bekende gegevens (casenummer, emailadres/telefoonnummer) om het risico op identiteitsfraude te vermijden. <br>De hier uitgewisselde informatie heeft geen rechtsgevolg; extra bijlagen moeten wel via het omgevingsloket worden toegevoegd. | ||

<tr> | <tr> | ||

<td>De gemeente | <td>De gemeente wil hiervoor een bidirectionele berichtenbox gebruiken waarop de gebruiker toegang krijgt met DigiD. <br>In de tussentijd gebruikt de gemeente een veilig-mailen dienst. De gebruiker ontvangt zowel een link per mail als een SMS met een code. Hierbij worden de in de aanvraag vastgelegde contactgegevens gebruikt. | ||

<td>De informatie heeft een | <td>De informatie heeft een rechtsgevolg dus authenticatie is vereist. Bij de tussentijdse oplossing is er sprake van 2-factor authenticatie waarbij de gemeente feitelijk het uitgifte proces doet. Het betrouwbaarheidsniveau is hierbij niet gestandaardiseerd. | ||

</table> | </table> | ||

---- | ---- | ||

<references /> | <references /> | ||

Versie van 22 okt 2020 17:23

- Onderdeel van

- Thema's

- Contact

- Harro Kremer

- harro.kremer@jio.nl

- Status

- Actueel

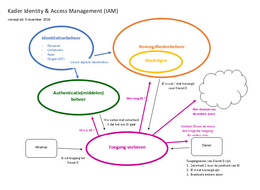

Authenticatie van de digitale identiteit

Aanpak[bewerken]

Binnen de NORA Expertgroep IAM is de behoefte geuit aan een verbetering van de teksten op het gebied van Authenticatie van Natuurlijke Personen[1]. Deze pagina bevat een eerste, nog onvolledige, uitwerking daarvan.

Het streven is om een structuur neer te zetten die inzichtelijk maakt welke aspecten beschreven moeten worden en om deze structuur te vullen met teksten die bruikbaar zijn voor mensen met weinig kennis en ervaring met het onderwerp Authenticatie.

Verdere uitwerking van dit document zal in de toekomst opgepakt gaan worden. Voor nu beperken we de uitwerking tot de bevestiging van een digitale identiteit van een natuurlijke personen bij digitale interactie met de Nederlandse Overheid.

(NB: De kaders en processen rond het beheer en gebruik van fysieke authenticatiemiddelen (waaronder Nederlandse en Buitenlandse paspoorten) en de visuele controle ervan worden als gegeven beschouwd. De beperking tot Nederlandse Overheid hangt samen met de scope van de NORA.)

De dienst authenticatie[bewerken]

Authenticatie is gedefinieerd als: Het proces waarbij op basis van één of meer Authenticatiefactoren wordt geverifieerd of de Identiteit die door de Entiteit geclaimd, ook daadwerkelijk behoord bij betreffende Identiteit op het aangegeven betrouwbaarheidsniveau. Authenticatie noemt men ook wel verificatie van de identiteit.

In de praktijk betekent authenticatie dat de handelende identiteit (bijv. een natuurlijke persoon), tijdens het afnemen van een (digitale) dienst bij een dienstaanbieder, moet kunnen aantonen dat wat zijn identiteit is. Dit wordt vaak gedaan met een authenticatiemiddel dat in het bezit is van de handelende identiteit en dat door de dienstverlener vertrouwd wordt omdat het is uitgegeven door een vertrouwde (zich zelf of een derde) partij.

Authenticatie bij een overheidsdienst (die meestal in de vorm van een webdienst beschikbaar gesteld worden) vindt als volgt in de praktijk plaats: De natuurlijke persoon bezoekt de digitale dienst. Als de dienst authenticatie nodig vindt, dan wordt de gebruiker gevraagd om zijn identiteit aan te geven door het gebruik van een vertrouwde authenticatiedienst. Als de overheidsdienst meerdere authenticatiemiddelen ondersteund met de minimaal vereiste betrouwbaarheid dan ligt de keuze voor het middel bij de gebruiker. Het uitlezen van de gegevens uit een wettelijk identiteitsbewijs kan ook worden gezien als een authenticatiedienst.

- Als voorbeeld:

Ik kan als burger met een BSN (identiteit) berichten lezen

in de door Logius (dienstverlener) gefaciliteerde berichtenbox op MijnOverheid.nl (dienst)

door mij te authenticeren met mijn DigiD (authenticatiemiddel)

die door Nederlandse staat (vertrouwde partij) is uitgeven.

De ontwikkeling van kaders en middelen voor authenticatie bij overheidsdiensten hebben zich de afgelopen jaren geconcentreerd op "zware" diensten waarbij er een rechtsgevolg relevant is. Er zijn echter vele (lichtere) diensten die daar niet aan voldoen; hier zijn echter nog geen standaarden voor en derhalve ook weinig bijbehorende authenticatiediensten. Dit heeft tot gevolg dat een dienstaanbieder per dienst zowel het betrouwbaarheidsniveau zal moeten bepalen als ook de bijbehorende techniek zal moeten invullen. Enkele voorbeelden van dit soort diensten zijn:

- Melding doen van verstoringen in de openbare ruimte (kapotte lantarenpaal, losse stoeptegel, etc)

- Gebruik van gasten wifi netwerken in overheidspanden

Grondslagenlaag[bewerken]

Voor het gebruik van digitale diensten bij de overheid geldt dat voor een deel van de handelingen daarbij bij wet is geregeld op welke manieren en met welke minimale betrouwbaarheid de persoon zich moet authenticeren om van een dienst gebruik te kunnen maken. Het belang van de overheidsorganisatie is hierbij dat zij de identiteit van de betrokken persoon met voldoende nauwkeurigheid kan vaststellen. In de niet-digitale wereld zijn hiervoor kaders beschikbaar; voor het gebruik van overheidsdiensten zou het voor de authenticatie niet moeten uitmaken of het gebruik in de digitale en niet-digitale wereld plaats vindt.

Uitgangspunt: De digitale authenticatie bij het afnemen van een dienst via een digitaal kanaal dient van een gelijk betrouwbaarheidsniveau te zijn als het authenticatie die nodig is om de dienst via een niet digitale weg af te nemen.

De in de wet genoemde middelen om de identiteit van personen vast te stellen zijn door hun fysieke karakter nauwelijks geschikt voor authenticatie bij overheidsdiensten door het ontbreken bij natuurlijke personen van middelen om de identiteit (zoals op de RFC chip) zijn opgeslagen over te dragen aan een digitale dienst (die meestal in de vorm van een webdienst wordt aangeboden). Er zijn daarom andere authenticatie middelen geïntroduceerd om een natuurlijk persoon gebruik te laten maken van digitale diensten. Een voorbeeld waarin het wel direct gebruikt wordt zijn de grenscontrole systemen op Schiphol waarbij het gepresenteerde paspoort wordt uitgelezen en de gebruiker op basis daarvan geauthenticeerd wordt.

Er zijn op dit moment verschillende authenticatiemiddelen technisch beschikbaar, enkele voorbeelden hiervan zijn DigiD, iDin; ook kunnen Google+ ID of Facebook ID gezien worden als authenticatiemiddel. Deze middelen variëren in de mate van betrouwbaarheid waarmee ze de natuurlijke persoon identificeren. De overheid stelt per dienst eisen op aan het betrouwbaarheidsniveau en vertaalt dit naar de authenticatiemiddelen die zijn toestaat. Het uitgifte proces van deze middelen bepaalt de zekerheid waarmee de identiteit in het digitale middel overeenkomt met zijn identiteit als natuurlijk persoon. Het betrouwbaarheidsniveau van een authenticatiemiddel komt overeen met een mate van zekerheid. Verschillen in uitgifte processen leiden tot verschillen in betrouwbaarheid.

Bij gebruik van overheidsdiensten op een niet-digitale wijze vraagt de overheid aan de persoon om zijn identiteit aan te tonen met een wettelijk identiteitsbewijs (paspoort, rijbewijs, etc). In lijn met het hierboven genoemde uitgangspunt maken de uitgifte processen van digitale authenticatiemiddelen gebruik van deze wettelijke identiteitsbewijzen. Het digitale authenticatiemiddel fungeert daarbij als een digitaal equivalent van het identiteitsbewijs.

| Identificatie en BSN | |

| Betrouwbaarheidsniveau |

|

Er zijn op dit moment twee en in de toekomst meerdere stelsels die gebruik kunnen worden voor authenticatie van natuurlijke personen. In de tabel is Idensys niet opgenomen omdat de pilot daarmee in 2018 is gestopt. STORK / ISO29015 is niet opgenomen omdat deze grotendeels opgevolgd zijn door eIDAS. Het is de verwachting dat de Wet Digitale Overheid aanvullende authenticatiemiddel zal gaan toestaan'; met iDIN als een van de kandidaten.

| DigiD |

|

| EHerkenning | |

| eIDAS | |

| private middelen (WDO) |

|

Natuurlijke personen identificeren zich op dit moment uitsluitend met hun BSN (mogelijk gaat dit door de WDO veranderen). Voor het BSN geldt dat deze alleen gebruikt mag worden als de wetgever dit expliciet heeft bepaald. Op wetten.nl zijn daarom meerdere regelingen die voor een dienst het gebruik van DigiD verplicht stellen.

Organisatielaag[bewerken]

Er zijn verschillende organisatiemodellen die gebruikt worden bij authenticatie. De meeste uitgebreide is die van het Afsprakenstelsel Electronische Toegang (eHerkenning); deze staat hieronder beschreven. De tabel eronder legt de relatie met de andere authenticatie middelen.

| Dienstafnemer | Gebruiker van de dienst. Hier: natuurlijk persoon die een dienst afneemt van de overheid. De Dienstafnemer kan zelf een keus maken uit de door de dienstleverancier ondersteunde authenticatiemethoden/middelen voor een dienst. De afnemer zal zelf voor een geaccepteerd authenticatie middel moeten zorgen door deze bij een Middelenuitgever aan te vragen. |

| Dienstverlener (DV) | De dienstaanbieder is een (overheids) organisatie die een dienst aanbied, waarbij authenticatie van de dienstafnemer van belang is. De dienst kan geleverd worden door de dienstaanbieder zelf uitbesteed zijn aan een dienstaanbeider (DA). De dienstaanbieder bepaalt wanneer authenticatie nodig is en het betrouwbaarheidsniveau daarbij. Zie bij XXX perspectief. |

| Authenticatiemiddel | Een fysiek of digitaal middel op grond waarvan authenticatie van een gebruiker kan plaatsvinden; i.e. een drager van een Digitale Identiteit met een vastgesteld betrouwbaarheidsniveau |

| Middelenuitgever (MU) | Organisatie die authenticatiemiddelen uitgeeft conform het vereiste betrouwbaarheidsniveau. Hij controleert bij het uitgeven van het middel de identiteit(gegevens) van de afnemer tegen een autoritatieve Bron. Indien de dienstverlener een eigen middel gebruikt is de Middelenuitgever daarmee ook de Authenticatiedienst. |

| Basisregister (Autoratieve Bron) | De bron waaruit de attributen op het Authenticatiemiddel afkomstig zijn. |

| Authenticatiedienst (AD) | De organisatie die op verzoek van de dienstaanbieder de feitelijke authenticatie uitvoert en daarbij controleert of het authenticatiemiddel (dat door de dienstafnemer is gepresenteerd) nog valide is. Indien nodig kan de autoritatieve bron geraadpleegd worden. Indien de dienstverlener een eigen middel gebruikt is de Authenticatiedienst ook de Middelenuitgever. |

Dit generieke model kent op dit moment (medio 2020) de onderstaande invullingen.

| Middelenuitgever | Basisregister | Authenticatiedienst | |

|---|---|---|---|

| DigiD | Logius | BRP (Basisregistratie Personen) | Logius |

| eHerkenning | Meerdere marktpartijen | HR (Basisregistratie Handelsregister) | Meerdere marktpartijen |

| eIDAS | land specifiek | land specifiek | NL eIDAS node |

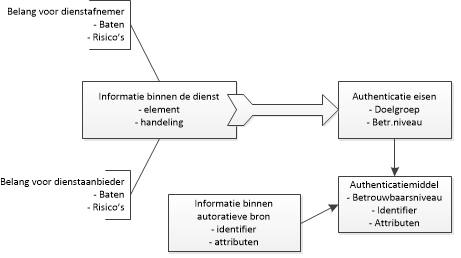

Informatielaag[bewerken]

De informatielaag bevat 3 deelgebieden

- Informatie binnen de afgenomen dienst. Authenticatie is een van de onderdelen van de adequate beveiliging van deze informatie. Zowel de karakteristieken van de informatie als de handelingen die met de informatie gedaan (inzien, wijzigen) worden bepalen het gewenste betrouwbaarheidsniveau en limiteert de keuze aan beschikbare authenticatiemiddelen.

- Informatie binnen de het basisregister.

- Informatie binnen het authenticatie middel afkomstig uit de authentieke bron. Deze informatie wordt bij authenticatie overgedragen aan de dienstafnemer. Op dit punt zijn er verschillen tussen de authenticatiemiddelen.

Toelichting:

- De handeling met de informatie betreft het onderscheid tussen informatie inzien en wijzigen.

- De positie van de handeling in het proces van dienstgebruik. Niet voor alle handelingen binnen een dienst is altijd hetzelfde betrouwbaarheidsniveau vereist.

- De juridische impact van informatie betreft de potentiële rechtsgevolgen van gebruik van de dienst. I.e. is het iets waar zowel de overheid als de natuurlijke personen rechten aan kunnen ontlenen. Hierbij kan ook worden meegewogen of het rechtsgevolg onherroepelijk is.

- De risico's betreffen het belang als er misbruik van de informatie wordt gemaakt door derden. Hieronder valt zowel het voordoen als de dienstafnemer (identiteitsfraude) als het gebruiken van informatie die niet had mogen worden ingezien.

De bij grondslagen genoemde handreikingen bieden op dit moment een beperkte bruikbaarheid. Organisatie moeten daarom specifiek nadenken op het niveau van handelingen tijdens het afnemen van de dienst:

- Wanneer zijn aanvullende maatregelen nodig bij authenticatie binnen een dienst (in de vorm van extra verificaties tijdens afname van de dienst)? Door passende aanvullende maatregelen binnen de dienst te implementeren kan een lager betrouwbaarheidsniveau gehanteerd worden. Zie ook de door het Forum Standaardisatie benoemde Risico Verhogende Factoren.

- Wanneer zijn lichtere maatregelen mogelijk (draagt bij aan gebruikersgemak). Hierbij zou een niveau-1 middel zoals gedefinieerd in binnen ISO 29115 een rol kunnen spelen. Zie ook de door het Forum Standaardisatie benoemde Risico Verlagende Factoren.

- De authoratieve bron van de identiteit; voor Nederlandse burgers is dat de BRP; bij buitenlanders is de betrouwbaarheid van de bron soms lager dan van het BRP.

- Zijn er natuurlijke personen die van de dienst gebruik MOETEN kunnen maken maar geen van de toegestane authenticatie middelen hebben?

Er zijn richtlijnen die hierbij kunnen helpen

- Betrouwbaarheidsniveaus_voor_digitale_dienstverlening (Forum Standaardisatie)

- Regulhulp Betrouwbaarheidsniveaus voor digitale dienstverlening (Forum Standaardisatie)

- Voorbeelden van diensten en betrouwbaarheidsniveaus (eHerkenning).

NB: Er is een breed geaccepteerde exceptie m.b.t. het gebruik van DigiD: diensten staan authenticatie met DigiD niveau 2+ toe zolang niveau 3+4 middelen nog niet wijd verspreid zijn onder de Nederlandse bevolking. Dit is in lijn met de adviezen vanuit het Forum Standaardisatie.

Onderstaande tabel geeft aan welke attributen bij welk authenticatiemiddel worden overgedragen en wat de betrouwbaarheidsniveau's zijn. Het betrouwbaarheidsnivea wordt sterk bepaald door het uitgifte proces. Hierdoor kan gebruikersnaam+wachtwoord+SMS zowel een EH2 als EH3 niveau leveren.

| Betrouwbaarheidsniveau's | Attributen | Optionele attributen | |

|---|---|---|---|

| DigiD | Basis (gebruikersnaam+wachtwoord) Midden (DigiD App of gebruikersnaam+wachtwoord+SMS) Substantieel (ID check op paspoort, rijbewijs of identiteitskaart) Hoog (PKI certificaat) | BSN Nummer | Bij machtigen -dienst -vertegenwoordigde |

| eHerkenning (personen) | EH 1(gebruikersnaam, wachtwoord) EH 2(gebruikersnaam, wachtwoord) EH2+ (gebruikersnaam, wachtwoord, SMS) EH3 (gebruikersnaam, wachtwoord, SMS/pincode) | ||

| eIDAS | Identificatiecode huidige familienaam(en) huidige voornaam(en) geboortedatum | familienaam(en) bij geboorte voornaam(en) bij geboorte huidig adres geslacht |

De details van de uitgifte processen binnen de stelsels verschillen onderling waardoor een exacte vergelijking van de niveau's van de middelen niet te maken is. Onderstaande tabel geeft een indicatie van vergelijkbaarheid van de authenticatiemiddelen.

| EH1 | - |

| EH2 | - |

| EH2+ | eIDAS basis |

| EH3 | eIDAS substantieel |

| EH4 | eIDAS hoog |

Applicatielaag[bewerken]

Deze pagina richt zich op de behoeftes vanuit dienstafnemers. Omdat er in bijna alle geval gebruik gemaakt wordt van authenticatiediensten wordt deze sectie voorlopig leeg gelaten.

Netwerklaag[bewerken]

Deze pagina richt zich op de behoeftes vanuit dienstafnemers. Omdat er in bijna alle geval gebruik gemaakt wordt van authenticatiediensten en de netwerklaag inrichting per authenticatiedienst kan verschillen wordt deze sectie voorlopig leeg gelaten.

Authenticatie binnen een proces (Praktijkvoorbeeld)[bewerken]

Dit is een uitwerking die uitlegt hoe authenticatie in de praktijk plaats ongeveer plaats vindt. Hij is gebaseerd op het aanvragen door een burger van een kapvergunning bij een grote gemeente in de Randstad medio 2019.

| Handelingen | Toelichting |

|---|---|

| De burger bezoekt de website van de gemeente. | Dit is openbare informatie; de gemeente vraagt niet aan de gebruiker om zich te authenticeren. |

| De burger heeft de informatie gelezen en klikt op een link om de aanvraag te starten. De gebruiker wordt doorgeleid naar het omgevingsloket en moet zich daar authenticeren met een DigiD (app of gebruikersnaam+wachtwoord). Vervolgens vult hij zijn aanvraag in, voegt bijlagen toe en verzend de aanvraag. Bij de aanvraag zijn contactgegevens (email en telefoonnummer) ingevuld. |

Het doen van de aanvraag is een handeling met rechtsgevolgen; daarom wordt formele authenticatie vereist DigiD waarbij DigiD 2 het minimale betrouwbaarheidsniveau is (gebruikersnaam+wachtwoord). Het omgevingsloket ondersteunt meerdere authenticatiemiddelen:

|

| De gemeente heeft vragen en stelt deze per mail en telefoon | De medewerker van de gemeente authenticeert de persoon op basis van de 3 bekende gegevens (casenummer, emailadres/telefoonnummer) om het risico op identiteitsfraude te vermijden. De hier uitgewisselde informatie heeft geen rechtsgevolg; extra bijlagen moeten wel via het omgevingsloket worden toegevoegd. |

| De gemeente wil hiervoor een bidirectionele berichtenbox gebruiken waarop de gebruiker toegang krijgt met DigiD. In de tussentijd gebruikt de gemeente een veilig-mailen dienst. De gebruiker ontvangt zowel een link per mail als een SMS met een code. Hierbij worden de in de aanvraag vastgelegde contactgegevens gebruikt. | De informatie heeft een rechtsgevolg dus authenticatie is vereist. Bij de tussentijdse oplossing is er sprake van 2-factor authenticatie waarbij de gemeente feitelijk het uitgifte proces doet. Het betrouwbaarheidsniveau is hierbij niet gestandaardiseerd. |