Aanbevelingen voor IAM in het ontwerp van een dienst

Deze pagina wordt beheerd door de Expertgroep IAM. In 2018 onderzoekt de expertgroep vier deelonderwerpen om (implementatie-)vraagstukken en mogelijke oplossingen in kaart te brengen, kennis te delen en elkaar te ondersteunen. Uiteindelijk leidt dit hopelijk tot architectuuroplossingen. De deelonderwerpen zijn Identity & Access Management (IAM), Identiteitenbeheer, Authenticatie(middelen)beheer, Impact eIDAS voor Nederland, Bevoegdhedenbeheer en Toegang verlenen.

|

Status, versie en auteurs

|

Om binnen de overheid c.q. samenleving te komen tot meer eenduidige en gedeelde beelden inzake Identity & Access Management (IAM), is hier volgend een visie daarop gegeven, met uitleg van de relevante begrippen en een visualisatie en beschrijving van hun samenhang.

Wat verstaan we onder “Identity & Access Management”?[bewerken]

Identity and Access Management (IAM) is vrij vertaald het beheer om er voor te zorgen dat de juiste personen (of computers), voor de juiste redenen en op het juiste moment toegang krijgen tot de juiste faciliteiten.

Aangezien het hier gaat om een wereldwijde onderkende discipline, sluiten we vanuit de NORA zo veel mogelijk aan op de internationaal gebruikte termen en omschrijvingen. We hebben met name hergebruik gemaakt van de omschrijvingen van Gartner.

Definitie van IAM volgens Gartner

Identity and access management (IAM) is the security discipline that enables the right individuals to access the right resources at the right times for the right reasons.

IAM addresses the mission-critical need to ensure appropriate access to resources across increasingly heterogeneous technology environments, and to meet increasingly rigorous compliance requirements. This security practice is a crucial undertaking for any enterprise. It is increasingly business-aligned, and it requires business skills, not just technical expertise.

IAM is van groot belang voor de digitale dienstverlening. Niet alleen omdat daardoor persoonlijke dienstverlening kan worden geregeld (gerelateerd aan een identiteit), maar ook om te borgen dat de dienst niet door verkeerde personen wordt gebruikt. En daarbij maakt het in principe niet uit of die dienst wordt geleverd door de overheid of door burgers of bedrijven.

IAM regelt drie belangrijke voorwaarden voor digitale dienstverlening:

- Identificatie zorgt er voor dat we weten wie je bent: we leggen daartoe een relatie tussen de mens van vlees en bloed en een digitale weerslag daarvan;

- Authenticatie zorgt er voor dat we met een bepaalde zekerheid weten dat je ook echt degene bent die je zegt te zijn;

- Autorisatie zorgt er voor dat we weten wat je dan mag (al dan niet door een ander gemachtigd), of juist niet mag.

Als iemand een digitale dienst wil afnemen, dan zal de elektronische identificatie, authenticatie en autorisatie goed geregeld moeten worden om de belangen van zowel de dienstaanbieder als de afnemer te borgen.

Traditioneel zijn er voor IAM twee soorten inrichtingen ontstaan. Eén voor de klantkant en één voor de medewerkers van de organisatie(s) die een dienst verlenen aan de klanten. In de praktijk zien we dat de klanten steeds meer betrokken worden in de afhandeling of realisatie van een dienst. Dit zorgt ervoor dat klanten ook in de backoffice systemen toegang gaan krijgen. Onderstaande quote van Gartner markeert deze beweging.

Transitie IAM volgens Gartner

A modern IAM platform needs to enable the appropriate access by any user to any application from almost anywhere. For example, when an organization adds IAM support for consumer users, it often deploys a separate IAM system to handle the widely varying scale and security requirements. Keeping these systems separate was traditionally relatively easy because the systems being accessed by consumers tended to be very different from the systems accessed by the workforce. However, digital transformation is increasing the depth of the interactions an organization has with consumers. Today's consumer-facing systems support more than just sales and marketing functions. A consumer may be able to initiate and modify an insurance claim from a mobile app. Therefore, the consumer's mobile app may need to interact with many of the same back-end transaction systems that employees access.

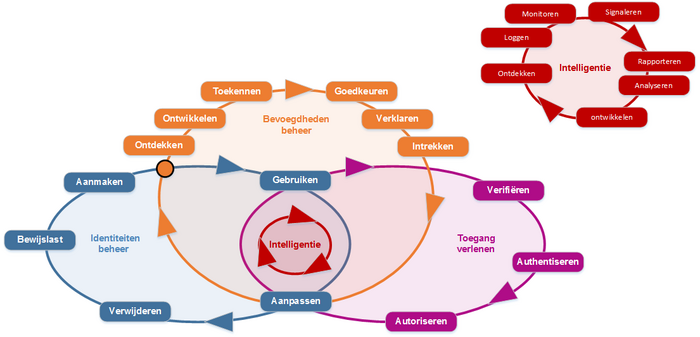

Om IAM makkelijker te doorgronden, beschouwen we het vanuit de volgende onderverdeling:

Als je meer wilt weten over deze afzonderlijke onderdelen van IAM, kijk dan eens naar:

- Cyclus Identiteitenbeheer;

- Cyclus Bevoegdhedenbeheer (ook wel Autorisatie beheer of Access management genoemd);

- Cyclus Toegang verlenen (ook wel Access control genoemd);

- Cyclus Intelligentie (monitoring, audit e.d.)

Wat is ons streefbeeld voor IAM?[bewerken]

Stel je daarbij het volgende voor:

- dat geregeld zou zijn dat iedere Nederlander (lees: iedereen met de Nederlandse Nationaliteit) tenminste één zodanig betrouwbare elektronische identiteit heeft, dat die daarmee over de gehele wereld, en dus ook in Nederland, digitale diensten van overheden -en zo mogelijk ook van private partijen- kan afnemen.

- dat geregeld zou zijn dat bij die elektronische identiteit ook 1 of meer authenticatie-middelen beschikbaar zijn waarmee door alle betrokken partijen kan worden geverifieerd of degene die zegt een bepaald iemand te zijn dat ook daadwerkelijk is.

- en dat geregeld zou zijn dat van elk van die middelen is vastgesteld welke mate van zekerheid dan bestaat dat die bewering juist is.

Als dat allemaal zou zijn geregeld, dan kan elke dienstaanbieder die voor zijn elektronische dienst heeft bepaald met welke zekerheid de identiteit van de dienstafnemer bekend moet zijn, hergebruik (laten) maken van de beschreven identificatie en authenticatie.

En indien dat aan de gestelde eisen voldoet, kan de dienst worden geleverd c.q. afgenomen.

Zo nodig kunnen nog meer eisen worden gesteld voordat de dienst kan worden afgenomen. Bijvoorbeeld op basis van rollen, (business)regels, persoonlijke aanvraag of machtigingen.

In de praktijk zijn we echter nog niet zo ver.

We hebben een wereldwijd stelsel van afspraken waarbij Nationale paspoorten en andere formele reisdocumenten de wereldburgers in staat stellen zich vrij te bewegen over onze planeet. Zo’n soort afsprakenstelsel is er echter niet voor de digitale reizen die we elke dag maken. Via het internet surfen we overal heen, doen meer en meer digitaal inkopen en digitaal zaken met de overheid, maar onze digitale identiteiten zijn op geen stukken na zo betrouwbaar als onze reisdocumenten. Hierdoor kunnen veel ondernemers en landen niet op voorhand vertrouwen op die digitale identiteiten (je weet dan immers niet zeker met wie je te maken hebt) en geven daarom maar extra digitale identiteiten uit die ze zelf wel vertrouwen. Dat is echter omslachtig en zorgt voor het risico dat de burgers te veel digitale identiteiten krijgen, met alle risico’s en gevolgen van dien.

Als overheden voor hun burgers geverifieerde digitale identiteiten afgeven, authenticatiemiddelen certificeren en autorisatie- en machtigenvoorzieningen regelen, dan kan dat alle dienstaanbieders daarvan ontlasten. Dienstaanbieders hoeven dan alleen nog de diensten te regelen met bijbehorende authenticatie-eisen. Bijvoorbeeld welk niveau van authenticatie voor die dienst is vereist.

Overzicht van relevante begrippen[bewerken]

Er zijn veel begrippen die te maken hebben met Identity & Access Management: vaak in het Engels, soms in het Nederlands. We hebben een overzicht gemaakt van begrippen die we zijn tegengekomen in onze discussies en in allerlei bronnen: Begrippen IAM

Daarnaast zijn er diverse bronnen waar nog meer begrippen te vinden zijn:

- Bij het thema Beveiliging: Themapatroon identity & access_management

- Een Begrippenlijst vanuit het stelsel van e-toegang voor burgers en bedrijven

- Het ‘Besluit verwerking persoonsgegevens generieke digitale infrastructuur’ voor burgers, met in Hoofdstuk 1 - Artikel 1 de definities

- De Europese richtlijn 910/2014 betreffende elektronische identificatie en vertrouwensdiensten voor elektronische transacties, met in Artikel 3 veel definities t/m handtekeningen aan toe

NB. NORA verwijst onder het deelonderwerp Impact eIDAS voor Nederland ook naar deze richtlijn, alleen in een veel omvattender document waar deze richtlijn niet meteen in op valt.

Uiteindelijk streven we er naar dat we niet meer zo'n apart overzicht nodig hebben, maar dat alle begrippen zijn opgenomen in ons Begrippenkader en dat ze daar begrijpelijk zijn omschreven en zo mogelijk ook gevisualiseerd via een plaatje met context. Daarmee sluiten we ook aan op initiatieven als Burgerwoordenboeken: artikel ibestuur:burgerwoordenboeken als participatiedocument