BIO Thema-uitwerking Clouddiensten

|

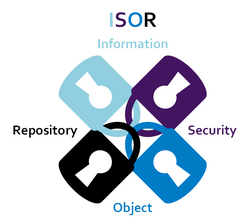

Dit Normenkader is deel van ISOR.

| ||||||||||||

De BIO Thema-uitwerking Clouddiensten, hierna genoemd normenkader, is opgesteld door Wiekram Tewarie (Uitvoeringsinstituut Werknemersverzekeringen (UWV)) en Jaap van der Veen (Centrum Informatiebeveiliging en Privacybescherming (CIP)). De opdrachtgever is de directeur CIP. Professionals uit het CIP-netwerk en het CIP-kernteam hebben versie 1.0 gereviewd. Het CIP-kernteam heeft versie 2.0 en 2.1 gereviewd. Zodoende valt dit normenkader in het regime ‘becommentarieerde praktijk’.

Considerans

CIP-producten steunen op kennis van professionals uit verschillende organisaties actief in het CIP-netwerk, zowel uit de overheid als de markt. Opmerkingen en aanvullingen kun je melden op cip-overheid.nl/contact.

Leeswijzer

Voorafgaand aan het beleidsdomein, uitvoeringsdomein en control-domein, de kern van dit document, heeft elke BIO Thema-uitwerking een inleiding met een standaard paragraafindeling.

Aanvullend geldt:

- Voor de aanduiding van personen wordt de mannelijke vorm aangehouden (hij/hem/zijn) ongeacht het geslacht.

- De controls en maatregelen vermeld in deze thema-uitwerking zijn in het beleids-, uitvoerings- en control-domein georganiseerd, waarmee ze bij de overeenkomstige functionarissen kunnen worden geadresseerd. Deze functionarissen zijn niet benoemd omdat dit organisatie-afhankelijk is.

- Van best practices (open standaarden al dan niet toegankelijk met een licentie) zijn de meest actuele versies afgekort vermeld, tenzij de actuele versie niet toereikend is.

- Voor een overzicht van alle gebruikte best practices, afkortingen en begrippen en een generieke toelichting op de opzet van de thema-uitwerkingen, zie de Structuurwijzer BIO Thema-uitwerkingen.

Binnen dit normenkader

Inleidende teksten

- Voorwoord

- Inleiding (algemene inleiding)

- Risico's in relatie tot clouddiensten (specifieke inleiding)

- Verantwoording (toelichting)

- Cloudbeveiligingsobjecten in het beleidsdomein (toelichting)

- Cloudbeveiligingsobjecten in het uitvoeringsdomein (toelichting)

- Cloudbeveiligingsobjecten in het control-domein (toelichting)

- Beslisboom voor risicobeoordeling IV-diensten (toelichting)

- Samenvatting AIVD-standpunt en beleidsverkenning BZK (toelichting)

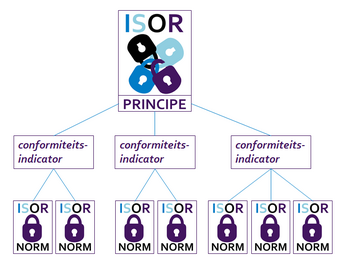

Relatie tussen principes en onderliggende normen

Stel dat het thema Gezondheid onderdeel uitmaakte van de NORA. Dan zou een gezondheidsprincipe kunnen zijn: de volwassene eet gezond en in gepaste hoeveelheden. Logischerwijs valt dat uiteen in een aantal trefwoorden, de conformiteitsindicatoren: eet gezond en gepaste hoeveelheden. Iemand kan immers heel gezond eten naar binnen werken, maar veel te veel of juist te weinig. Of de juiste hoeveelheid calorieën binnenkrijgen uit eenzijdige voeding en zo toch niet gezond eten. In de praktijk heb je aan deze kernwoorden nog niets: je hebt normen nodig die uitwerken hoe je dit realiseert en meet. De normen die gepaste hoeveelheid concretiseren zouden bijvoorbeeld betrekking kunnen hebben op de afmeting van de volwassene, de hoeveelheid beweging en de calorische waarde van het eten.

Klik verder voor alle eigenschappen van themaprincipes, conformiteitsindicatoren en normen.

Indelingen binnen BIO Thema-uitwerking Clouddiensten

Alle onderdelen van BIO Thema-uitwerking Clouddiensten zijn ingedeeld volgens de SIVA-methodiek. Dat betekent dat alle principes en onderliggende normen zijn ingedeeld in één van drie beveiligingsaspecten: Beleid (B), Uitvoering (U) of Control (C). Binnen normenkaders die geheel volgens de SIVA-methodiek zijn opgesteld, herken je bovendien een tweede indeling, in de invalshoeken Intentie (I) of Functie (F) of Gedrag (G) of Structuur (S). Deze indeling heeft binnen SIVA tot doel om lacunes te ontdekken in de objectanalyse die leidt tot normen. Voor De Privacy Baseline en Grip op Secure Software Development geldt een uitzondering. Daar heeft de invalshoek geen rol gespeeld bij de samenstelling van het 'normenkader'.

De principes en onderliggende normen van BIO Thema-uitwerking Clouddiensten zijn op basis hiervan in een aantal overzichten gezet:

Principes uit BIO Thema-uitwerking Clouddiensten

Beleid (principes)

export principes Beleid als csv

| ID | Principe | Criterium |

|---|---|---|

| CLD_B.01 | Wet- en regelgeving Clouddiensten | Alle relevante wettelijke, statutaire, regelgevende, contractuele eisen en de aanpak van de CSP om aan deze eisen te voldoen behoren voor elke clouddienst en de organisatie expliciet te worden vastgesteld, gedocumenteerd en actueel gehouden. |

| CLD_B.02 | Cloudbeveiligingsstrategie | De CSP behoort een cloudbeveiligingsstrategie te hebben ontwikkeld die samenhangt met de strategische doelstelling van de CSP en die aantoonbaar de informatieveiligheid ondersteunt. |

| CLD_B.03 | Exit-strategie clouddiensten | In de clouddienstenovereenkomst tussen de CSP en CSC behoort een exit-strategie te zijn opgenomen waarbij zowel een aantal bepalingen1 over exit zijn opgenomen, als een aantal condities1 die aanleiding kunnen geven tot een exit. |

| CLD_B.04 | Clouddienstenbeleid | De CSP behoort haar informatiebeveiligingsbeleid uit te breiden met een cloud-beveiligingsbeleid om de voorzieningen en het gebruik van cloud-services te adresseren. |

| CLD_B.05 | Transparantie | De CSP voorziet de CSC in een systeembeschrijving waarin de clouddiensten inzichtelijk en transparant worden gespecificeerd en waarin de jurisdictie, onderzoeksmogelijkheden en certificaten worden geadresseerd. |

| CLD_B.06 | Risicomanagement | De Cloud Service Provider (CSP) behoort de organisatie en verantwoordelijkheden voor het risicomanagementproces voor de beveiliging van clouddiensten te hebben opgezet en onderhouden. |

| CLD_B.07 | IT-functionaliteit | IT-functionaliteiten behoren te worden verleend vanuit een robuuste en beveiligde systeemketen van de Cloud Service Provider (CSP) naar de Cloud Service Consumer (CSC). |

| CLD_B.08 | Bedrijfscontinuïteitsmanagement | De CSP behoort haar BCM-proces adequaat te hebben georganiseerd, waarbij de volgende aspecten zijn geadresseerd: verantwoordelijkheid voor BCM, beleid en procedures, bedrijfscontinuïteitsplanning, verificatie en updaten en computercentra. |

| CLD_B.09 | Privacy en bescherming persoonsgegevens clouddiensten | De Cloud Service Provider (CSP) behoort, ter bescherming van bedrijfs- en persoonlijke data, beveiligingsmaatregelen te hebben getroffen vanuit verschillende dimensies: beveiligingsaspecten en stadia, toegang en privacy, classificatie/labelen, eigenaarschap en locatie. |

| CLD_B.10 | Beveiligingsorganisatie clouddiensten | De CSP behoort een beveiligingsfunctie te hebben benoemd en een beveiligingsorganisatie te hebben ingericht, waarin de organisatorische positie, de taken, verantwoordelijkheden en bevoegdheden van de betrokken functionarissen en de rapportagelijnen zijn vastgesteld. |

| CLD_B.11 | Clouddienstenarchitectuur | De CSP heeft een actuele architectuur vastgelegd die voorziet in een raamwerk voor de onderlinge samenhang en afhankelijkheden van de IT-functionaliteiten. |

Uitvoering (principes)

export principes Uitvoering als csv

| ID | Principe | Criterium |

|---|---|---|

| CLD_U.01 | Standaarden voor clouddiensten | De CSP past aantoonbaar relevante nationale standaarden en internationale standaarden toe voor de opzet en exploitatie van de diensten en de interactie met de CSC. |

| CLD_U.02 | Risico-assessment | De Cloud Service Provider (CSP) behoort een risico-assessment uit te voeren, bestaande uit een risico-analyse en risico-evaluatie met de criteria en de doelstelling voor clouddiensten van de CSP. |

| CLD_U.03 | Bedrijfscontinuïteitsservices | Informatie verwerkende faciliteiten behoren met voldoende redundantie te worden geïmplementeerd om aan continuïteitseisen te voldoen. |

| CLD_U.04 | Herstelfunctie voor data en clouddiensten | De herstelfunctie van de data en clouddiensten, gericht op ondersteuning van bedrijfsprocessen, behoort te worden gefaciliteerd met infrastructuur en IT-diensten, die robuust zijn en periodiek worden getest. |

| CLD_U.05 | Dataprotectie | Data (‘op transport’, ‘in verwerking’ en ‘in rust’) met de classificatie BBN2 of hoger behoort te worden beschermd met cryptografische maatregelen en te voldoen aan Nederlandse wetgeving. |

| CLD_U.06 | Dataretentie en gegevensvernietiging | Gearchiveerde data behoort gedurende de overeengekomen bewaartermijn, technologie-onafhankelijk, raadpleegbaar, onveranderbaar en integer te worden opgeslagen en op aanwijzing van de CSC/data-eigenaar te kunnen worden vernietigd. |

| CLD_U.07 | Datascheiding | CSC-gegevens behoren tijdens transport, bewerking en opslag duurzaam geïsoleerd te zijn van beheerfuncties en data van en andere dienstverlening aan andere CSC’s, die de CSP in beheer heeft. |

| CLD_U.08 | Scheiding dienstverlening | De cloud-infrastructuur is zodanig ingericht dat de dienstverlening aan gebruikers van informatiediensten zijn gescheiden. |

| CLD_U.09 | Malwareprotectie clouddiensten | Ter bescherming tegen malware behoren beheersmaatregelen te worden geïmplementeerd voor detectie, preventie en herstel in combinatie met een passend bewustzijn van de gebruikers. |

| CLD_U.10 | Toegang IT-diensten en data | Gebruikers behoren alleen toegang te krijgen tot IT-diensten en data waarvoor zij specifiek bevoegd zijn. |

| CLD_U.11 | Cryptoservices | Gevoelige data van de CSC behoort conform het overeengekomen beleid inzake cryptografische maatregelen tijdens transport via netwerken en bij opslag bij CSP te zijn versleuteld. |

| CLD_U.12 | Koppelvlakken | De onderlinge netwerkconnecties (koppelvlakken) in de keten van de CSC naar de CSP behoren te worden bewaakt en beheerst om de risico’s van datalekken te beperken. |

| CLD_U.13 | Service-orkestratie | Service-orkestratie biedt coördinatie, aggregatie en samenstelling van de servicecomponenten van de cloud-service die aan de CSC wordt geleverd. |

| CLD_U.14 | Interoperabiliteit en portabiliteit | Cloud-services zijn bruikbaar (interoperabiliteit) op verschillende IT-platforms en kunnen met standaarden verschillende IT-platforms met elkaar verbinden en data overdragen (portabiliteit) naar andere CSP’s. |

| CLD_U.15 | Logging en monitoring clouddiensten | Logbestanden waarin gebeurtenissen die gebruikersactiviteiten, uitzonderingen en informatiebeveiliging gebeurtenissen worden geregistreerd, behoren te worden gemaakt, bewaard en regelmatig te worden beoordeeld. |

| CLD_U.16 | Clouddienstenarchitectuur | De clouddienstenarchitectuur specificeert de samenhang en beveiliging van de services en de interconnectie tussen de CSC en de CSP en biedt transparantie en overzicht van randvoorwaardelijke omgevingsparameters, voor zowel de opzet, de levering en de portabiliteit van CSC-data. |

| CLD_U.17 | Multi-tenantarchitectuur | Bij multi-tenancy wordt de CSC-data binnen clouddiensten, die door meerdere CSC’s worden afgenomen, in rust versleuteld en gescheiden verwerkt op gehardende (virtuele) machines. |

Control (principes)

export principes Control als csv

| ID | Principe | Criterium |

|---|---|---|

| CLD_C.01 | Servicemanagementbeleid en evaluatierichtlijn | De Cloud Service Provider (CSP) heeft voor clouddiensten een servicemanagementbeleid geformuleerd met daarin richtlijnen voor de beheersingsprocessen, controle-activiteiten en rapportages. |

| CLD_C.02 | Risico-control | Risicomanagement en het risico-assessmentproces behoren continu te worden gemonitord en gereviewd en zo nodig te worden verbeterd. |

| CLD_C.03 | Compliance en assurance | De CSP behoort regelmatig de naleving van de cloud-beveiligingsovereenkomsten op compliancy te beoordelen, jaarlijks een assurance-verklaring aan de CSC uit te brengen en te zorgen voor onderlinge aansluiting van de resultaten uit deze twee exercities. |

| CLD_C.04 | Technische kwetsbaarhedenbeheer clouddiensten | Informatie over technische kwetsbaarheden van gebruikte informatiesystemen behoort tijdig te worden verkregen; de blootstelling aan dergelijke kwetsbaarheden dienen te worden geëvalueerd en passende maatregelen dienen te worden genomen om het risico dat ermee samenhangt aan te pakken. |

| CLD_C.05 | Security-monitoringsrapportage | De performance van de informatiebeveiliging van de cloud-omgeving behoort regelmatig te worden gemonitord en hierover behoort tijdig te worden gerapporteerd aan verschillende stakeholders. |

| CLD_C.06 | Beheersorganisatie clouddiensten | De CSP heeft een beheersorganisatie ingericht waarin de processtructuur en de taken, verantwoordelijkheden en bevoegdheden van de betrokken functionarissen zijn vastgesteld. |

Onderliggende normen

ℹ️Toon uitleg relaties themaprincipe, conformiteitindicator en norm

Stel dat het thema Gezondheid onderdeel uitmaakte van de NORA. Dan zou een gezondheidsprincipe kunnen zijn: de volwassene eet gezond en in gepaste hoeveelheden. Logischerwijs valt dat uiteen in een aantal trefwoorden, de conformiteitsindicatoren: eet gezond en gepaste hoeveelheden. Iemand kan immers heel gezond eten naar binnen werken, maar veel te veel of juist te weinig. Of de juiste hoeveelheid calorieën binnenkrijgen uit eenzijdige voeding en zo toch niet gezond eten. In de praktijk heb je aan deze kernwoorden nog niets: je hebt normen nodig die uitwerken hoe je dit realiseert en meet. De normen die gepaste hoeveelheid concretiseren zouden bijvoorbeeld betrekking kunnen hebben op de afmeting van de volwassene, de hoeveelheid beweging en de calorische waarde van het eten.

Klik verder voor alle eigenschappen van themaprincipes, conformiteitsindicatoren en normen.

Beleid (normen)

| ID | trefwoord | Stelling | Norm |

|---|---|---|---|

| CLD_B.01.01 | Wettelijke, statutaire en regelgevende eisen | De Cloud Service Provider (CSP) informeert de Cloud Service Consumer (CSC) welke wet- en regelgeving van toepassing is op clouddiensten. | Informeren welke wet- en regelgeving van toepassing is op clouddiensten |

| CLD_B.01.02 | Wettelijke, statutaire en regelgevende eisen | De Cloud Service Provider (CSP) identificeert haar eigen relevante wettelijke eisen (zoals Algemene Verordening Gegevensbescherming (AVG)-eisen en encryptietoepassing) om persoonsgegevens te kunnen beschermen. | Selecteren relevante wettelijke eisen ter bescherming van persoonsgegevens |

| CLD_B.01.03 | Wettelijke, statutaire en regelgevende eisen | De voor de Cloud Service Consumer (CSC) van toepassing zijnde vereisten die voortvloeien uit wet- en regelgeving zijn geïdentificeerd, vooral waar het gaat om geografische gedistribueerde verwerkingen, opslag en communicatie waarvoor verschillende wetgeving bestaat, zoals maatregelen die voortvloeien uit de Algemene Verordening Gegevensbescherming (AVG). | Identificeren vereisten die van toepassing zijn |

| CLD_B.01.04 | Wettelijke, statutaire en regelgevende eisen | De Cloud Service Provider (CSP) voorziet de Cloud Service Consumer (CSC) van zekerheid (op bewijs gebaseerde compliancy-rapportage) over (het voldoen aan) de van toepassing zijnde wettelijke eisen en contractuele vereisten. | Voorzien zekerheid over van toepassing zijnde wettelijke eisen en contractuele vereisten |

| CLD_B.01.05 | Contractuele eisen | Voor clouddiensten zijn, om aan de wettelijke en contractuele eisen te kunnen voldoen, specifieke maatregelen getroffen en verantwoordelijkheden benoemd. | Treffen van maatregelen en benoemen verantwoordelijkheden om te voldoen aan gestelde eisen |

| CLD_B.01.06 | Aanpak | De Cloud Service Provider (CSP) heeft, om aan de eisen van de Cloud Service Consumer (CSC) te kunnen voldoen, alle wet- en regelgeving die op haar van toepassing is op de clouddienstverlening vastgesteld. | Vaststellen alle van toepassing zijnde wet- en regelgeving |

| CLD_B.02.01 | Cloudbeveiligingsstrategie | De cloudbeveiligingsstrategie van de Cloud Service Provider (CSP) geeft aan op welke wijze zij de bedrijfsdoelstellingen van Cloud Service Consumer (CSC)(’s) ondersteunt door onder andere te beschrijven:

| Aangeven hoe cloudbeveiligingsstrategie bedrijfsdoelstellingen ondersteunt |

| CLD_B.02.02 | Cloudbeveiligingsstrategie | De cloudbeveiligingsstrategie van de Cloud Service Provider (CSP):

| Aangeven hoe te beschermen tegen bedreigingen en aandacht te besteden aan beveiligingscontext |

| CLD_B.02.03 | Samenhangt | De samenhang van beveiligingsmaatregelen van de Cloud Service Provider (CSP) ondersteunt het behalen van de bedrijfsdoelen van de Cloud Service Consumer (CSC). Hierin wordt aangegeven:

| Ondersteunen in behalen van bedrijfsdoelen door samenhang van beveiligingsmaatregelen |

| CLD_B.03.01 | Bepalingen | De Cloud Service Consumer (CSC) legt in de overeenkomst een aantal bepalingen over de exit-regeling vast, zoals:

| Vastleggen bepalingen over exit-regeling |

| CLD_B.03.02 | Condities | De Cloud Service Consumer (CSC) kan buiten het verstrijken van de contractperiode besluiten over te gaan tot exit als sprake is van aspecten die gerelateerd zijn aan:

| Overgaan tot exit buiten verstrijken contractperiode |

| CLD_B.04.01 | Cloud-beveiligingsbeleid | Het cloud-beveiligingsbeleid bevat:

| Bevatten organisatorisch en technische georiënteerde maatregelen in cloudbeveiligingsbeleid |

| CLD_B.05.01 | Systeembeschrijving | De systeembeschrijving bevat de volgende aspecten:

| Bevatten diverse aspecten in systeembeschrijving |

| CLD_B.05.02 | Jurisdictie | De Service Level Agreement (SLA) of systeembeschrijving voorziet in een specificatie van jurisdictie over dataopslag, verwerking en back-up-locatie, ook als deze (of delen hiervan) uitbesteed is aan subcontractors. | SLA/systeembeschrijving bevat specificatie van jurisdictie inzake data-opslag, verwerking en back-up-locatie |

| CLD_B.05.03 | Onderzoeksmogelijkheden | De Service Level Agreement (SLA) of systeembeschrijving voorziet in een specificatie voor publicatievereisten en onderzoeksmogelijkheden. | SLA/systeembeschrijving bevat specificatie voor publicatie-vereisten en onderzoeksmogelijkheden |

| CLD_B.05.04 | Certificaten | De Service Level Agreement (SLA) of systeembeschrijving voorziet in een specificatie over het beschikbaar zijn van valide certificaten. | SLA/systeembeschrijving bevat specificatie met betrekking tot beschikbaar zijn van valide certificaten |

| CLD_B.06.01 | Verantwoordelijkheden | De verantwoordelijkheden van de Cloud Service Provider (CSP) zijn onder andere het:

| Hebben CSP-verantwoordelijkheden |

| CLD_B.06.02 | Verantwoordelijkheden | De organisatie van het risicomanagementproces is goedgekeurd door managers van de Cloud Service Provider (CSP). | Goedkeuren organisatie van risicomanagementproces |

| CLD_B.06.03 | Risicomanagementproces | Het risicomanagementproces is systematisch beschreven met aandacht voor beleid, procedures en richtlijnen voor activiteiten over communiceren, adviseren, vaststellen van de context van onderzoeken, behandelen, monitoren, reviewen, vastleggen en rapporteren van risico’s. | Beschrijven risicomanagementproces |

| CLD_B.07.01 | IT-functionaliteiten | Voor de beveiliging van IT-functionaliteiten (verwerking, opslag, transport en opvraag van informatie) zijn beschikbaarheids-, integriteits- en vertrouwelijkheidsmaatregelen getroffen. | Treffen maatregelen voor beveiliging IT-functionaliteiten |

| CLD_B.07.02 | IT-functionaliteiten | Technische beveiligingsmaatregelen in de vorm van sterke toegangsbeveiliging, encryptie en data-analysemethoden zijn getroffen tegen bescherming van de infrastructuur. | Treffen technische beveiligingsmaatregelen tegen bescherming van infrastructuur |

| CLD_B.07.03 | IT-functionaliteiten | De IT-infrastructuur wordt, om veilige clouddiensten te kunnen verlenen, continue bewaakt en beheerst ter bescherming tegen bedreigingen. | Bewaken en beheersen IT-infrastructuur |

| CLD_B.07.04 | Robuuste en beveiligde systeemketen | De infrastructuur wordt ingericht met betrouwbare hardware- en softwarecomponenten. | Inrichten infrastructuur met betrouwbare hardware- en software-componenten |

| CLD_B.07.05 | Robuuste en beveiligde systeemketen | Er zijn gedocumenteerde standaarden en procedures om geavanceerde cyberaanvallen het hoofd te bieden. | Hebben van gedocumenteerde standaarden en procedures om hoofd te bieden tegen cyberaanvallen |

| CLD_B.08.01 | Verantwoordelijkheid voor BCM | De Cloud Service Provider (CSP) heeft een proceseigenaar voor het Bedrijfscontinuïteitsmanagement (BCM)-proces benoemd en hem verantwoordelijk gegeven voor het vormgeven van BCM en compliancy met het uitgestippeld beleid. | Benoemen proceseigenaar voor BCM-proces en geven verantwoordelijkheden |

| CLD_B.08.02 | Verantwoordelijkheid voor BCM | De verantwoordelijke voor bedrijfscontinuïteitsmanagement (BCM) stelt zeker dat adequate resources beschikbaar zijn voor het uitvoeren van een effectief BCM-proces. | Zeker stellen adequate resources voor uitvoeren van BCM-proces |

| CLD_B.08.03 | Verantwoordelijkheid voor BCM | Het management van de Cloud Service Provider (CSP) committeert zich aan de vastgestelde bedrijfscontinuïteitsmanagement (BCM)-vereisten. | Committeren aan vastgestelde BCM-vereisten |

| CLD_B.08.04 | Verantwoordelijkheid voor BCM | Het bedrijfscontinuïteitsmanagement (BCM)-beleid en beleid voor business impact analyses zijn vastgesteld en gecommuniceerd. | Vaststellen en communiceren BCM- en BIA-beleid |

| CLD_B.08.05 | Beleid en procedures | Het beleid en de procedures voor het vaststellen van de impact van storingen van cloud-services zijn gedocumenteerd en gecommuniceerd, waarbij aandacht wordt besteed aan:

| Documenteren en communiceren beleid en procedures voor vaststellen van storingsimpact van cloudservices |

| CLD_B.08.06 | Bedrijfscontinuïteitsplanning | De Cloud Service Provider (CSP) beschikt over een gedocumenteerd raamwerk voor het plannen van bedrijfscontinuïteit waarin onder andere aandacht wordt besteed aan:

| Beschikken over gedocumenteerd raamwerk voor plannen van bedrijfscontinuïteit |

| CLD_B.08.07 | Verificatie en updaten | Business impact analyses en continuïteitsplannen worden geverifieerd, geactualiseerd en regelmatig getest. | Verifiëren, actualiseren en testen business impact analyses en continuïteitsplannen |

| CLD_B.08.08 | Verificatie en updaten | Bij het testen wordt aandacht besteed aan de beïnvloeding van Cloud Service Consumers (CSC’s) (tenants) en derde partijen. | Besteden aandacht aan beïnvloeden van CSC’s (tenants) en derde partijen bij testen |

| CLD_B.08.09 | Computercentra | De voorzieningen van de computercentra zijn veilig gesteld en worden gemonitord (bewaakt), onderhouden en regelmatig getest. | Veiligstellen, monitoren, onderhouden en testen computercentra-voorzieningen |

| CLD_B.09.01 | Beveiligingsaspecten en stadia | Voor de opslag, de verwerking en het transport van data zijn beschikbaarheids-, integriteits- en vertrouwelijkheidsmaatregelen getroffen. | Treffen maatregelen voor opslag, verwerking en transport van data |

| CLD_B.09.02 | Toegang en privacy | Ter bescherming van data en privacy zijn beveiligingsmaatregelen getroffen, in de vorm van data-analyse, Data Privacy Impact Assessment (DPIA), sterke toegangsbeveiliging en encryptie. | Treffen maatregelen zoals data-analyse, DPIA, sterke toegangsbeveiliging en encryptie |

| CLD_B.09.03 | Classificatie/labelen | Aan data en middelen waarin/waarop zich data bevindt, wordt door de verwerkingsverantwoordelijke een classificatie toegekend gebaseerd op het datatype, de waarde, de gevoeligheid en het kritische gehalte voor de organisatie. | Toekennen classificatie aan data en middelen waarin/waarop zich data bevindt |

| CLD_B.09.04 | Classificatie/labelen | Data gerelateerd aan e-commerce en verstuurd via publieke netwerken is adequaat geclassificeerd en beschermd tegen fraude, ongeautoriseerde toegang en aantasten/corrumperen van data. | Classificeren en beschermen data gerelateerd aan e-commerce en verstuurd via publieke netwerken |

| CLD_B.09.05 | Classificatie/labelen | De Cloud Service Provider (CSP) past een uniforme classificatie toe voor informatie en middelen die relevant is voor de ontwikkeling en het aanbieden van clouddiensten. | Toepassen informatie- en middelenclassificatie, relevant voor ontwikkelen en aanbieden van clouddiensten |

| CLD_B.09.06 | Eigenaarschap | Het eigenaarschap van de middelen die deel uitmaken van de clouddiensten is vastgesteld. | Vaststellen eigenaarschap van middelen die deel uitmaken van clouddiensten |

| CLD_B.09.07 | Eigenaarschap | In de overeenkomst tussen de Cloud Service Provider (CSP) en de Cloud Service Consumer (CSC) is bij het beëindigen van de clouddienst het eigenaarschap vastgelegd rond het gebruik, het retourneren en het verwijderen van data (data objects) en de fysieke middelen die data bevatten. | Vastleggen eigenaarschap in overeenkomst tussen CSP en CSC bij beëindigen van clouddienst |

| CLD_B.09.08 | Locatie | De Cloud Service Provider (CSP) specificeert en documenteert op welke locatie (in welk land) de data worden opgeslagen. | Specificeren en documenteren opslag op welke locatie data |

| CLD_B.10.01 | Beveiligingsfunctie | De beveiligingsfunctie, die geleid wordt door een Chief Security Officer (CSO), ondersteunt de Cloud Service Provider (CSP) voor het bewerkstelligen en promoten van het cloud-beveiligingsbeleid door het:

| Bewerkstelligen en promoten cloudbeveiligingsbeleid |

| CLD_B.10.02 | Beveiligingsfunctie | De beveiligingsfunctie voorziet in proactieve ondersteuning van:

| Voorzien beveiligingsfunctie in proactieve ondersteuning van bepaalde processen/middelen |

| CLD_B.10.03 | Organisatorische positie | De Cloud Service Provider (CSP) heeft de informatiebeveiligingsorganisatie een formele positie binnen de gehele organisatie gegeven. | Geven positie van informatiebeveiligingsorganisatie binnen organisatie |

| CLD_B.10.04 | Taken, verantwoordelijkheden en bevoegdheden | De Cloud Service Provider (CSP) heeft de verantwoordelijkheden bij informatiebeveiliging voor het definiëren, coördineren en evalueren beschreven en toegewezen aan specifieke functionarissen. | Benoemen functionarissen voor informatiebeveiliging en onderlinge relaties inzichtelijk maken |

| CLD_B.10.05 | Taken, verantwoordelijkheden en bevoegdheden | De taken, verantwoordelijkheden en bevoegdheden zijn vastgelegd in een autorisatiematrix. | Toewijzen verantwoordelijkheden voor definiëren, coördineren en evalueren van informatiebeveiliging |

| CLD_B.10.06 | Functionarissen | De belangrijkste functionarissen (stakeholders) voor informatiebeveiliging zijn benoemd en de onderlinge relaties zijn met een organisatieschema inzichtelijk gemaakt. | Vastleggen taken, verantwoordelijkheden en bevoegdheden in autorisatiematrix |

| CLD_B.10.07 | Rapportagelijnen | De verantwoordings- en rapportagelijnen tussen de betrokken functionarissen zijn vastgesteld. | Vaststellen verantwoordings- en rapportagelijnen tussen betrokken functionarissen |

| CLD_B.10.08 | Rapportagelijnen | Het type, de frequentie en de eisen voor de inhoudelijke rapportages zijn vastgesteld. | Vaststellen type, frequentie en eisen voor inhoudelijke rapportages |

| CLD_B.11.01 | Raamwerk | Het raamwerk bevat de volgende aspecten:

| Bevatten diverse aspecten voor raamwerk |

| CLD_B.11.02 | Samenhang en afhankelijkheden | De onderlinge samenhang tussen IT-functionaliteiten die bij het aanbieden, gebruiken en onderhouden van clouddiensten zijn betrokken, benoemd en beschreven. | Beschrijven van de samenhang tussen IT-functionaliteiten bij clouddienst-aanbieding, -gebruik en -onderhoud |

Uitvoering (normen)

export normen Uitvoering als csv

| ID | trefwoord | Stelling | Norm |

|---|---|---|---|

| CLD_U.01.01 | Nationale standaarden | De Cloud Service Provider (CSP) maakt haar dienstverlening transparant, zodat de Cloud Service Consumer (CSC) aantoonbaar aan de voor haar verplichte BIO en Pas-toe-of-leg-uit standaarden kan voldoen. | Maken transparante dienstverlening |

| CLD_U.01.02 | Internationale standaarden | De Cloud Service Provider (CSP) treft beveiligingsmaatregelen gebaseerd op internationale standaarden, zoals:

| Treffen beveiligingsmaatregelen op basis van internationale standaarden |

| CLD_U.02.01 | Risico-analyse | De risico’s op de middelen die binnen de scope van clouddiensten ressorteren, worden geïdentificeerd, op waarde geschat (gekwantificeerd of gekwalificeerd) en beschreven met risico-evaluatiecriteria en -doelstellingen van de Cloud Service Provider (CSP). | Op waarde schatten en beschrijven van risico’s rond middelen vallend binnen clouddienstenscope |

| CLD_U.02.02 | Risico-evaluatie | De geïdentificeerde risico’s worden geëvalueerd met risico-acceptatiecriteria. | Evalueren risico’s op basis van risico-acceptatiecriteria |

| CLD_U.03.01 | Redundantie | De overeengekomen continuïteit wordt gewaarborgd door voldoende logisch of fysiek meervoudig uitgevoerde systeemfuncties. | Waarborgen continuïteit door voldoende logische of fysieke meervoudig uitgevoerde systeemfuncties |

| CLD_U.03.02 | Continuïteitseisen | De met de Cloud Service Consumer (CSC)-organisatie overeengekomen continuïteitseisen voor cloud-services wordt gewaarborgd door specifieke in de systeemarchitectuur beschreven maatregelen. | Waarborgen van continuïteitseisen door specifieke in systeemarchitectuur beschreven maatregelen |

| CLD_U.04.01 | Herstelfunctie | De data en clouddiensten worden in het geval van calamiteiten binnen de overeengekomen periode en maximale dataverlies hersteld en aan de Cloud Service Consumer (CSC) beschikbaar gesteld. | Herstellen data en clouddiensten bij calamiteiten en beschikbaar stellen |

| CLD_U.04.02 | Herstelfunctie | Het continue proces van herstelbaar beveiligen van data wordt gemonitord. | Monitoren proces van herstelbaar beveiligen van data |

| CLD_U.04.03 | Getest | Het toereikend functioneren van herstelfuncties wordt periodiek getest door gekwalificeerd personeel en de resultaten daarvan worden gedeeld met de Cloud Service Consumer (CSC). | Testen functioneren van herstelfuncties en resultaten daarvan delen |

| CLD_U.05.01 | Cryptografische maatregelen | Gegevenstransport wordt naar de laatste stand der techniek beveiligd met cryptografie (conform Forum Standaardisatie), waarbij het sleutelbeheer zo mogelijk door de Cloud Service Consumer (CSC) zelf wordt uitgevoerd. | ‘State of the art’ beveiligen gegevenstransport met cryptografie, met zelf uitgevoerd sleutelbeheer |

| CLD_U.05.02 | Cryptografische maatregelen | Opgeslagen gegevens in de clouddienst worden naar de laatste stand der techniek beveiligd met encryptie en met een tenminste voor het doel toereikende sleutellengte, waarbij het sleutelbeheer zo mogelijk niet als clouddienst wordt afgenomen en door de Cloud Service Consumer (CSC) zelf wordt uitgevoerd. | ‘State of the art’ binnen clouddienst opgeslagen gegevens beveiligen met encryptie |

| CLD_U.06.01 | Bewaartermijn | De gegarandeerde en met de Cloud Service Provider (CSP) overeengekomen opslagduur is contractueel vastgelegd en voldoet aan de Archiefwet. | Vastleggen gegarandeerde overeengekomen opslagduur en voldoen aan Archiefwet |

| CLD_U.06.02 | Technologie-onafhankelijk, raadpleegbaar | Gegevens zijn onafhankelijk van de door de Cloud Service Provider (CSP) toegepaste technologie raadpleegbaar tijdens de gehele bewaartermijn. | Raadplegen gegevens, onafhankelijk van technologie gedurende bewaartermijn |

| CLD_U.06.03 | Onveranderbaar | Gegevens worden zo mogelijk gearchiveerd met Write Once Read Many (WORM)-technologie, waarmee de integriteit van de data wordt gegarandeerd. | Archiveren gegevens met behulp van WORM-technologie |

| CLD_U.06.04 | Vernietigd | Voorafgaand aan het voor onderhoudsdoeleinden wijzigen van opslagmedia, wordt de data van de Cloud Service Consumer (CSC), inclusief de back-up van gegevens en metadata veilig gewist of vernietigd. | Wissen of vernietigen CSC-data voorafgaand aan voor onderhoudsdoeleinden wijzigen van opslagmedia |

| CLD_U.06.05 | Vernietigd | Bij het beëindigen van de contractrelatie wordt de data van de Cloud Service Consumer (CSC), inclusief de back-up van gegevens en de metadata veilig gewist, om te voorkomen dat de CSC-gegevens naderhand door de Cloud Service Provider (CSP) kunnen worden hersteld, bijvoorbeeld met forensische hulpmiddelen. | Wissen CSC-data bij beëindigen van contractrelatie |

| CLD_U.07.01 | Geïsoleerd | Permanente isolatie van gegevens wordt gerealiseerd binnen een multi-tenantarchitectuur. Patches en aanpassingen van applicaties en infrastructuur worden op een gecontroleerde wijze gerealiseerd voor alle clouddiensten die de Cloud Service Consumer (CSC) afneemt. | Permanente isolatie van gegevens binnen een multi-tenant architectuur |

| CLD_U.07.02 | Geïsoleerd | Isolatie van Cloud Service Consumer (CSC)-gegevens wordt gegarandeerd door deze onder alle bedrijfsomstandigheden minimaal logisch te scheiden van de data van andere CSC’s. | Garanderen isolatie van CSC-gegevens door logische scheiding van andere CSC’s-data |

| CLD_U.07.03 | Beheerfuncties | De bevoegdheden voor het inzien of wijzigen van Cloud Service Consumer (CSC)-data en/of van encryptiesleutels door beheerfuncties en beheerders worden gecontroleerd verleend en het gebruik van deze rechten wordt gelogd. | Verlenen bevoegdheden voor inzien of wijzigen en/of encryptiesleutels plus loggen rechtengebruik |

| CLD_U.08.01 | Gescheiden | De Cloud Service Provider (CSP) realiseert de volgende scheiding van clouddienstverlening:

| Realiseren diverse scheidingen van clouddienstverlening |

| CLD_U.09.01 | Beheersmaatregelen | De Cloud Service Provider (CSP) specificeert, als onderdeel van de overeenkomst, welke maatregelen (voor onder andere malwareprotectie) op welke positie in de informatieketen van de Cloud Service Consumer (CSC) en CSP moeten worden genomen. | Specificeren welke maatregelen op welke positie in informatieketen moeten worden genomen |

| CLD_U.09.02 | Beheersmaatregelen | De Cloud Service Provider (CSP) heeft de voor ontwikkeling en exploitatie van clouddiensten gebruikte IT-systemen en netwerkperimeters waarvoor zij verantwoordelijk is, uitgerust met tools ter bescherming en verwijdering van malware. | Uitrusten voor ontwikkeling en exploitatie van clouddiensten gebruikte IT-systemen en netwerkperimeter |

| CLD_U.09.03 | Detectie, preventie en herstel | De malwareprotectie wordt op verschillende omgevingen uitgevoerd, zoals op mailservers, (desktop)computers en bij de toegang tot het netwerk van de organisatie. De scan op malware omvat onder andere:

| Uitvoeren malware-bescherming op verschillende omgevingen en bij toegang tot netwerk van organisatie |

| CLD_U.10.01 | Gebruikers | De Cloud Service Provider (CSP) biedt de Cloud Service Consumer (CSC) uitsluitend toegang tot services, IT-diensten en data waarvoor zij specifiek bevoegd is, waarbij:

| Bieden toegang tot bevoegde services, IT-diensten en data |

| CLD_U.10.02 | Gebruikers | Onder verantwoordelijkheid van de Cloud Service Provider (CSP) wordt aan beheerders toegang verleend:

| Verlenen toegang aan beheerders |

| CLD_U.10.03 | Gebruikers | Alleen gebruikers met geauthentiseerde apparatuur kunnen toegang krijgen tot IT-diensten en data. | Krijgen toegang tot IT-diensten en data |

| CLD_U.10.04 | Bevoegd | Onder de verantwoordelijkheid van de Cloud Service Provider (CSP) worden bevoegdheden (systeemautorisaties) voor gebruikers toegekend via formele procedures. | Toekennen bevoegdheden voor gebruikers via formele procedures |

| CLD_U.10.05 | Bevoegd | Toegang tot IT-diensten en data is beperkt door technische maatregelen en is geïmplementeerd, bijvoorbeeld met het rollen- en rechtenconcept. | Beperken toegang tot IT-diensten en data door technische maatregelen en implementeren |

| CLD_U.11.01 | Beleid | In het cryptografiebeleid zijn minimaal de volgende onderwerpen uitgewerkt:

| Uitwerken cryptografiebeleid |

| CLD_U.11.02 | Cryptografische maatregelen | In geval van PKIoverheid-certificaten: hanteer de PKIoverheid-eisen ten aanzien van het sleutelbeheer. In overige situaties: hanteer de standaard ISO 11770 voor het beheer van cryptografische sleutels. | Hanteren PKI-overheidseisen en ISO 11770 voor sleutelbeheer |

| CLD_U.11.03 | Versleuteld | Gevoelige data (op transport en in rust) is altijd versleuteld, waarbij private sleutels in beheer zijn bij de Cloud Service Consumer (CSC). Het gebruik van een private sleutel door de Cloud Service Provider (CSP) is gebaseerd op een gecontroleerde procedure en moet gezamenlijk worden overeengekomen met de CSC-organisatie. | Versleutelen gevoelige data en private-sleutelgebruik baseren op gecontroleerde overeengekomen procedure |

| CLD_U.12.01 | Netwerkconnecties | In koppelpunten met externe of onvertrouwde zones zijn maatregelen getroffen om mogelijke aanvallen die de beschikbaarheid van de informatievoorziening negatief beïnvloeden (bijvoorbeeld Distributed Denial of Service attacks (DDos)-aanvallen) te signaleren en hierop te reageren. | Treffen maatregelen in koppelpunten met externe of onvertrouwde zones |

| CLD_U.12.02 | Netwerkconnecties | Fysieke en gevirtualiseerde netwerkcomponenten zijn zodanig ontworpen en geconfigureerd dat netwerkconnecties tussen vertrouwde en onvertrouwde netwerken worden beperkt en gemonitord (bewaakt). | Ontwerpen en configureren netwerkcomponenten om netwerkconnecties te beperken en te monitoren |

| CLD_U.12.03 | Netwerkconnecties | Beheeractiviteiten van de Cloud Service Provider (CSP) zijn strikt gescheiden van de data van de Cloud Service Consumer (CSC). | Scheiden CSP-beheeractiviteiten en CSC-data |

| CLD_U.12.04 | Netwerkconnecties | Dataverkeer voor Cloud Service Consumers (CSC’s) zijn in gezamenlijk gebruikte netwerkomgevingen gescheiden volgens een gedocumenteerd concept voor de op netwerkniveau (logische) segmentatie van CSC’s, om zo de integriteit en vertrouwelijkheid van de verzonden gegevens te garanderen. | Scheiden dataverkeer in gezamenlijk gebruikte netwerkomgevingen |

| CLD_U.12.05 | Bewaakt | Het dataverkeer dat de Cloud Service Provider (CSP) binnenkomt of uitgaat, wordt in relatie tot de aard van de te beschermen gegevens/informatiesystemen bewaakt en geanalyseerd op kwaadaardige elementen middels detectievoorzieningen. | Bewaken en analyseren dataverkeer op kwaadaardige elementen |

| CLD_U.12.06 | Bewaakt | De Cloud Service Provider (CSP) heeft Intrusion Detection Prevention (IDP) en Intrusion Detection System (IDS) geïntegreerd in een allesomvattend Security Information and Event Management (SIEM), zodat beveiligingsgebeurtenissen en onbekende apparatuur vanuit de benodigde technische maatregelen worden opgemerkt en correctieve maatregelen kunnen worden genomen. | Integreren Intrusion Detection Prevention en Intrusion Detection System in SIEM |

| CLD_U.12.07 | Beheerst | Bij ontdekte nieuwe dreigingen worden deze, rekening houdend met geldende juridische kaders, verplicht gedeeld binnen de overheid, waaronder met het Nationaal Cyber Security Centrum (NCSC) (alleen voor rijksoverheidsorganisaties) of de sectorale Computer Emergency Response Team (CERT), bij voorkeur door geautomatiseerde mechanismen (threat intelligence sharing). | Delen nieuwe dreigingen binnen overheid |

| CLD_U.13.01 | Coördinatie | Cloud-orkestratietechnologie functioneert met heterogene systemen en mogelijk wereldwijde cloud-implementatie (op verschillende geografische locaties en met verschillende Cloud Service Providers (CSP’s)). | Functioneren orkestratietechnologie met heterogene systemen en mogelijk wereldwijde cloud-implementatie |

| CLD_U.13.02 | Servicecomponenten | De functionele samenhang van de servicecomponenten is beschreven. | Beschrijven functionele samenhang van service-componenten |

| CLD_U.13.03 | Servicecomponenten | Voor orkestratie van cloud-services is de volgende informatie benodigd:

| Zorgen voor benodigde informatie voor orkestratie van cloudservices |

| CLD_U.14.01 | Interoperabiliteit | Om de interoperabiliteit van cloud-services te garanderen, zijn gegevens beschikbaar conform erkende industrie-standaarden en gedocumenteerde invoer- en uitvoerinterfaces. | Hebben beschikbare gegevens om interoperabiliteit van cloudservices te garanderen |

| CLD_U.14.02 | Portabiliteit | Om de portabiliteit van de data te garanderen, maakt de CSP gebruik van beveiligde netwerkprotocollen voor de import en export van data waarmee de integriteit en vertrouwelijkheid wordt gegarandeerd. | Gebruiken beveiligde netwerkprotocollen voor import en export van data |

| CLD_U.15.01 | Gebeurtenissen geregistreerd | Het overtreden van de beleidsregels wordt door de Cloud Service Provider (CSP) en de Cloud Service Consumer (CSC) vastgelegd. | Vastleggen beleidsregel-overtreding |

| CLD_U.15.02 | Gebeurtenissen geregistreerd | De Security Information and Event Management (SIEM) en/of Security Operation Centre (SOC) hebben heldere regels over wanneer een incident moet worden gerapporteerd aan het verantwoordelijk management. | Hebben SIEM- en/of SOC-regels over te rapporteren incident |

| CLD_U.15.03 | Gebeurtenissen geregistreerd | De Cloud Service Provider (CSP) hanteert een lijst van alle activa die kritisch zijn in termen van logging en monitoring en beoordeelt deze lijst regelmatig op correctheid. | Hanteren en beoordelen lijst van alle kritische activa |

| CLD_U.15.04 | Gebeurtenissen geregistreerd | Aan logboeken en bewaking worden strenge eisen gesteld. Voor de kritieke componenten zijn geavanceerde beveiligingen voor logboeken en bewaking gedefinieerd. | Stellen eisen aan logboeken en bewaking |

| CLD_U.15.05 | Gebeurtenissen geregistreerd | De toegang tot en het beheer van de loggings- en monitoringsfunctionaliteit is beperkt tot geselecteerde en geautoriseerde medewerkers van de Cloud Service Provider (CSP). | Beperken toegang tot en beheer van loggings- en monitoringsfunctionaliteit tot CSP-medewerkers |

| CLD_U.15.06 | Gebeurtenissen geregistreerd | Wijzigingen in logging en monitoring worden gecontroleerd door onafhankelijke en geautoriseerde medewerkers. (Logregels mogen nooit worden gewijzigd; deze zijn immers bedoeld om als bewijslast te kunnen gebruiken.) | Controleren wijzigingen in logging en monitoring |

| CLD_U.16.01 | Samenhang | De architectuur specificeert ten minste het volgende:

| Specificeren minimale zaken voor architectuur |

| CLD_U.17.01 | Versleuteld | Cloud Service Consumer (CSC)-data op transport en in rust is versleuteld. | Versleutelen CSC-data op transport en in rust |

| CLD_U.17.02 | Gescheiden | Virtuele machine platforms voor Cloud Service Consumers (CSC’s) met speciale/verhoogde beveiligingsvereisten zijn gescheiden ingericht. | Gescheiden inrichten virtuele machine-platforms voor CSC’s |

| CLD_U.17.03 | Gehardende | Virtuele machine platforms zijn gehardend. | Hardenen virtuele machine-platforms |

Control (normen)

| ID | trefwoord | Stelling | Norm |

|---|---|---|---|

| CLD_C.01.01 | Richtlijnen | De Cloud Service Provider (CSP) beschikt voor clouddiensten over richtlijnen voor de inrichting van de service-managementorganisatie. | Beschikken over richtlijnen voor inrichting van service-management-organisatie |

| CLD_C.01.02 | Richtlijnen | De Cloud Service Provider (CSP) heeft relevante beheerprocessen beschreven en effectief ingericht conform een vastgestelde cyclus, waaronder: registratie, statusmeting, monitoring, analyse, rapportage en evaluatie. | Beschrijven en inrichten relevante beheerprocessen |

| CLD_C.01.03 | Controle-activiteiten en rapportages | De Cloud Service Provider (CSP) beschikt voor clouddiensten over richtlijnen voor het:

| Richtlijnen voor uitvoeren controle-activiteiten en evalueren van en rapporteren over prestaties |

| CLD_C.02.01 | Gemonitord en gereviewd | De Cloud Service Provider (CSP) verifieert regelmatig de criteria die gebruikt worden om de risico’s te meten en om vast te stellen of ze steeds consistent zijn met de organisatiedoelstellingen, de strategie, het beleid en/of de context van de organisatie steeds in beschouwing worden genomen. | Verifiëren van criteria voor risicometing en vaststelling consistentie van criteria |

| CLD_C.02.02 | Gemonitord en gereviewd | Vastgestelde risico’s dienen in relatie met de factoren: waarde van de assets, dreigingen, zwakheden, kans op voorkomen en impact te worden gemonitord en geëvalueerd, om een compleet risicobeeld te behouden en tijdig veranderingen vast te (kunnen) stellen. | Monitoren en evalueren risico’s voor behouden risicobeeld en tijdige vaststelling van veranderingen |

| CLD_C.02.03 | Gemonitord en gereviewd | De Cloud Service Provider (CSP) zal voor het monitoren van risico’s zich continu richten op:

| Richten op diverse zaken met betrekking tot monitoren van risico |

| CLD_C.02.04 | Gemonitord en gereviewd | De Cloud Service Provider (CSP) voert regelmatig de monitoringsactiviteiten uit en mitigeert de vastgestelde risico’s. | Uitvoeren monitoringsactiviteiten en mitigeren risico’s |

| CLD_C.02.05 | Gemonitord en gereviewd | Bij het monitoren en reviewen worden onder andere de volgende elementen geadresseerd:

| Adresseren diverse elementen bij monitoring en reviewen |

| CLD_C.03.01 | Compliancy | Voor de governance van de clouddienstverlening aan de Cloud Service Consumer (CSC) heeft de Cloud Service Provider (CSP) een compliance-proces ingericht, waarmee continue compliance op wet- en regelgeving en het overeengekomen cloud-beveiligingsbeleid vorm wordt gegeven. | Inrichten compliance-proces voor governance van clouddienstverlening |

| CLD_C.03.02 | Compliancy | De Cloud Service Provider (CSP) registreert de regulier uitgebrachte prestatie-, beveiligings- en compliance-rapportages in een administratie. | Registreren reguliere rapportages in administratie |

| CLD_C.03.03 | Compliancy | Het compliance-proces is bij voorkeur aangesloten op een informatiebeveiligingsmanagementsysteem. | Aansluiten compliance-proces op ISMS |

| CLD_C.03.04 | Assurance | De Cloud Service Provider (CSP) laat jaarlijks door een derde partij een onderzoek (audit) uitvoeren op de inrichting en beheersing van de gecontracteerde clouddiensten. | Uit laten voeren onderzoek op inrichting en beheersing van clouddiensten |

| CLD_C.03.05 | Assurance | Bij de assessment wordt door de derde partij zowel de cloud-omgeving als de administratie betrokken. | Betrekken cloud-omgeving en administratie bij assessment |

| CLD_C.03.06 | Aansluiting | De Cloud Service Provider (CSP) zorgt ervoor dat de uitkomsten uit de jaarlijkse assurance- rapportage (Third Party Mededeling (TPM)), de uitkomsten van de periodieke servicerapportages en de uitkomsten uit de continue compliance op het cloud-beveiligingsbeleid op elkaar aansluiten. | Aansluiten uitkomsten uit diverse rapportages e.d. |

| CLD_C.04.01 | Technische kwetsbaarheden | De Cloud Service Provider (CSP) stelt de Cloud Service Consumer (CSC) informatie beschikbaar over het beheer van de technische kwetsbaarheden die de clouddiensten kunnen beïnvloeden. | Beschikbaar stellen informatie over beheer van technische kwetsbaarheden |

| CLD_C.04.02 | Technische kwetsbaarheden | De Cloud Service Provider (CSP) heeft de rollen en verantwoordelijkheden in relatie tot het beheersen van technische kwetsbaarheden, waaronder coördineren, monitoren, beoordelen van risico’s en mitigeren van kwetsbaarheden, gedefinieerd en vastgesteld. | Definiëren en vaststellen rollen en verantwoordelijkheden |

| CLD_C.04.03 | Technische kwetsbaarheden | Als de kans op misbruik en de verwachte schade beiden hoog zijn (NCSC (Nationaal Cyber Security Centrum) classificatie kwetsbaarheidswaarschuwingen), worden patches zo snel mogelijk, maar uiterlijk binnen een week geïnstalleerd. In de tussentijd worden op basis van een expliciete risicoafweging mitigerende maatregelen getroffen. | Installeren patches en treffen mitigerende maatregelen |

| CLD_C.04.04 | Technische kwetsbaarheden | Het tijdspad waarbinnen gereageerd moet worden op aankondigingen van potentieel relevante kwetsbaarheden is gedefinieerd. | Definiëren tijdspad waarbinnen gereageerd moet worden op aankondiging kwetsbaarheid |

| CLD_C.04.05 | Technische kwetsbaarheden | Periodiek worden penetratietests op ICT-componenten uitgevoerd om zwakheden te identificeren. | Uitvoeren penetratietests op ICT-componenten |

| CLD_C.04.06 | Technische kwetsbaarheden | Technische zwakheden kunnen worden verholpen door het tijdig uitvoeren van patchmanagement, wat inhoud:

| Verhelpen technische zwakheden door patchmanagement |

| CLD_C.04.08 | Geëvalueerd | De evaluatierapportages bevatten verbeteringsvoorstellen en worden gecommuniceerd met verantwoordelijken/eigenaren van ICT-componenten waarin kwetsbaarheden en zwakheden gevonden zijn. | Communiceren verbeteringsvoorstellen uit evaluatierapportages en communiceren met de verantwoordelijken |

| CLD_C.05.01 | Gemonitord en gerapporteerd | Richtlijnen en afspraken voor het monitoren en rapporteren over informatiebeveiliging van de cloud-omgeving zijn vastgesteld en worden toegepast. | Vaststellen en toepassen richtlijnen en afspraken voor monitoren en rapporteren |

| CLD_C.05.02 | Gemonitord en gerapporteerd | Het monitoren en rapporteren over de informatiebeveiliging zijn gerelateerd aan:

| Monitoren en rapporteren over informatiebeveiliging is gerelateerd doelen, risico en beveiligingsincidenten |

| CLD_C.05.03 | Gemonitord en gerapporteerd | Het monitoren van informatiebeveiliging en rapportages vindt plaats met:

| Monitoren informatiebeveiliging en rapportages op basis van verzamelde informatie en inzicht |

| CLD_C.05.04 | Gemonitord en gerapporteerd | Informatiebeveiligingsrapportages worden in samenhang met rapportages uit andere beheerdisciplines (compliance en assurance-management en vulnerability-management) geanalyseerd. | Analyseren informatiebeveiligingsrapportages in samenhang |

| CLD_C.05.05 | Gemonitord en gerapporteerd | Aantoonbaar wordt opvolging gegeven aan verbetervoorstellen uit analyserapportages. | Opvolgen verbeteringsvoorstellen uit analyse-rapportages |

| CLD_C.05.06 | Gemonitord en gerapporteerd | De beveiligingsplannen worden periodiek geactualiseerd en toegewezen aan de hiervoor verantwoordelijke functionarissen. | Actualiseren beveiligingsplannen en toewijzen aan verantwoordelijken |

| CLD_C.06.01 | Processtructuur | De samenhang van processen wordt in een processtructuur vastgelegd. | Vastleggen samenhang van processen in processtructuur |

| CLD_C.06.02 | Taken, verantwoordelijkheden en bevoegdheden | De Cloud Service Provider (CSP) heeft de taken en verantwoordelijkheden voor de uitvoering van de beheer(s)werkzaamheden beschreven en de bijbehorende bevoegdheden vastgelegd in een autorisatiematrix. | Beschrijven taken, verantwoordelijkheden en bevoegdheden voor uitvoeren beheer(s)werkzaamheden |

| CLD_C.06.03 | Functionarissen | De belangrijkste functionarissen (stakeholders) voor de beheersingsorganisatie zijn benoemd en de onderlinge relaties zijn met een organisatieschema inzichtelijk gemaakt. | Benoemen functionarissen voor beheersingsorganisatie en inzichtelijk maken onderlinge relaties |