BIO Thema Clouddiensten - Toelichting objecten in het beleidsdomein

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

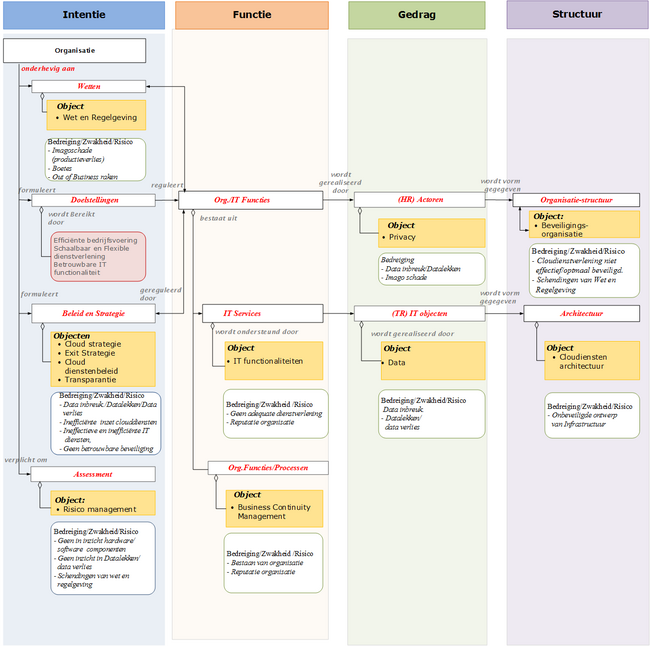

Hieronder volgt per invalshoek een toelichting op het beleidsdomein:

- Intentie, Een organisatie heeft bij het verwerven van clouddiensten doelstellingen geformuleerd, zoals: een efficiënte bedrijfsvoering en een schaalbare en flexibele dienstverlening. Hiervoor ontwikkelt zij beleid en strategie. Omdat dit met onzekere informatie wordt ontwikkeld, laten stakeholders risicoanalyse(s) uitvoeren. Voor het uitvoeren van risicoanalyses is een te hanteren risicoaanpak (methode) vastgesteld (risicomanagement).

- Functie, Om aan de doelstellingen te kunnen voldoen, kan de organisatie besluiten functionele eisen vast te stellen. Zij moeten de IT-functionaliteiten en gerelateerde processen en beveiligingsfuncties beschrijven.

- Gedrag, De IT-functionaliteiten worden gerealiseerd door actoren (human resources) en IT-objecten (technische resources). Human resources refereert aan mensen waaraan eisen worden gesteld, zoals educatie, competentie/vaardigheid. IT-resources zijn ‘Data’ en IT-objecten (applicaties, servers en infrastructuur).

- Structuur, De inzet van de actoren dienen goed georganiseerd te worden door een organisatiestructuur en de benodigde IT-objecten een architectuur.

Afbeelding 'Dreigingen/kwetsbaarheden van beleidsobjecten' toont dreigingen/kwetsbaarheden van de genoemde beleidsobjecten.

Dreigingen/kwetsbaarheden cloud-beleidsobjecten

Afbeelding 'Beleidsobjecten gestructureerd met de SIVA-methodiek' geeft voor het beleidsdomein en dankzijde vermelde dreigingen/kwetsbaarheden en risico’s de geïdentificeerde beveiligingsobjecten voor clouddiensten weer. Deze dreigingen/kwetsbaarheden en risico’s zijn niet uitputtend en illustreert de wijze waarop de schrijfgroep tot relevante beleidsobjecten is gekomen: eerst een longlist en vervolgens een shortlist. De objecten uit de shortlist zijn vervolgens gestructureerd met de SIVA-methodiek. SIVA staat voor Structuur, Inhoud, Vorm en Analysevolgorde. Ze zijn ingedeeld in de 3 domeinen: beleid, uitvoering en control en 4 invalshoeken: intentie, functie, gedrag en structuur.