BIO Thema-uitwerking Serverplatform

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

|

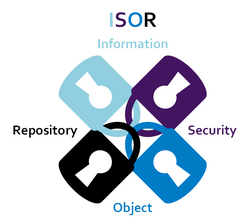

Dit Normenkader is deel van ISOR.

| ||||||||||||

De BIO Thema-uitwerking Serverplatform, hierna genoemd normenkader, is opgesteld door Wiekram Tewarie (Uitvoeringsinstituut Werknemersverzekeringen (UWV)) en Jaap van der Veen (Centrum Informatiebeveiliging en Privacybescherming (CIP)). De opdrachtgever is de directeur CIP. Professionals uit het CIP-netwerk en het CIP-kernteam hebben versie 1.0 gereviewd. Het CIP-kernteam heeft versie 2.0 en 2.1 gereviewd. Zodoende valt dit normenkader in het regime ‘becommentarieerde praktijk’.

Considerans

CIP-producten steunen op kennis van professionals uit verschillende organisaties actief in het CIP-netwerk, zowel uit de overheid als de markt. Opmerkingen en aanvullingen kun je melden op cip-overheid.nl/contact.

Leeswijzer

Voorafgaand aan het beleidsdomein, uitvoeringsdomein en control-domein, de kern van dit thema, heeft elke BIO Thema-uitwerking een inleiding met een standaard hoofdstukindeling.

De volgende leeswijzer geldt voor dit normenkader:

- Voor de aanduiding van personen wordt de mannelijke vorm aangehouden (hij/hem/zijn) ongeacht het geslacht.

- De controls en maatregelen vermeld in deze thema-uitwerking zijn in het beleids-, uitvoerings- en control-domein georganiseerd, waarmee ze bij de overeenkomstige functionarissen kunnen worden geadresseerd. Deze functionarissen zijn niet benoemd omdat dit organisatie-afhankelijk is.

- Van best practices (open standaarden al dan niet toegankelijk met een licentie) zijn de meest actuele versies afgekort vermeld, tenzij de actuele versie niet toereikend is.

- Voor een overzicht van alle gebruikte best practices, afkortingen en begrippen en een generieke toelichting op de opzet van de thema-uitwerkingen, zie de Structuurwijzer BIO Thema-uitwerkingen.

Binnen dit normenkader

Inleidende teksten

- Inleiding (algemene inleiding)

- Beveiligingsobjecten serverplatform (specifieke inleiding)

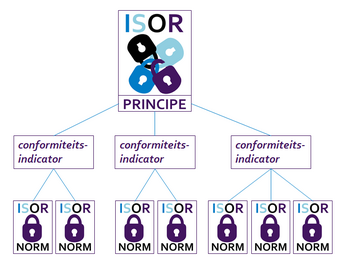

Relatie tussen principes en onderliggende normen

Stel dat het thema Gezondheid onderdeel uitmaakte van de NORA. Dan zou een gezondheidsprincipe kunnen zijn: de volwassene eet gezond en in gepaste hoeveelheden. Logischerwijs valt dat uiteen in een aantal trefwoorden, de conformiteitsindicatoren: eet gezond en gepaste hoeveelheden. Iemand kan immers heel gezond eten naar binnen werken, maar veel te veel of juist te weinig. Of de juiste hoeveelheid calorieën binnenkrijgen uit eenzijdige voeding en zo toch niet gezond eten. In de praktijk heb je aan deze kernwoorden nog niets: je hebt normen nodig die uitwerken hoe je dit realiseert en meet. De normen die gepaste hoeveelheid concretiseren zouden bijvoorbeeld betrekking kunnen hebben op de afmeting van de volwassene, de hoeveelheid beweging en de calorische waarde van het eten.

Klik verder voor alle eigenschappen van themaprincipes, conformiteitsindicatoren en normen.

Indelingen binnen BIO Thema-uitwerking Serverplatform

Alle onderdelen van BIO Thema-uitwerking Serverplatform zijn ingedeeld volgens de SIVA-methodiek. Dat betekent dat alle principes en onderliggende normen zijn ingedeeld in één van drie beveiligingsaspecten: Beleid (B), Uitvoering (U) of Control (C). Binnen normenkaders die geheel volgens de SIVA-methodiek zijn opgesteld, herken je bovendien een tweede indeling, in de invalshoeken Intentie (I) of Functie (F) of Gedrag (G) of Structuur (S). Deze indeling heeft binnen SIVA tot doel om lacunes te ontdekken in de objectanalyse die leidt tot normen. Voor De Privacy Baseline en Grip op Secure Software Development geldt een uitzondering. Daar heeft de invalshoek geen rol gespeeld bij de samenstelling van het 'normenkader'.

De principes en onderliggende normen van BIO Thema-uitwerking Serverplatform zijn op basis hiervan in een aantal overzichten gezet:

Principes uit BIO Thema-uitwerking Serverplatform

Beleid (principes)

export principes Beleid als csv

| ID | Principe | Criterium |

|---|---|---|

| SVP_B.01 | Beleid voor beveiligde inrichting en onderhoud | Voor het beveiligd inrichten en onderhouden van het serverplatform behoren regels te worden vastgesteld en binnen de organisatie te worden toegepast. |

| SVP_B.02 | Inrichtingsprincipes voor serverplatform | Principes voor het inrichten van beveiligde servers behoren te worden vastgesteld, gedocumenteerd, onderhouden en toegepast voor alle verrichtingen betreffende het inrichten van servers. |

| SVP_B.03 | Serverplatform-architectuur | De functionele eisen, beveiligingseisen en architectuurvoorschriften van het serverplatform zijn in samenhang in een architectuurdocument vastgelegd. |

Uitvoering (principes)

export principes Uitvoering als csv

| ID | Principe | Criterium |

|---|---|---|

| SVP_U.01 | Bedieningsprocedure | Bedieningsprocedures behoren te worden gedocumenteerd en beschikbaar te worden gesteld aan alle gebruikers die ze nodig hebben. |

| SVP_U.02 | Standaarden voor serverconfiguratie | Het serverplatform is geconfigureerd volgens gedocumenteerde standaarden. |

| SVP_U.03 | Malwareprotectie serverplatform | Ter bescherming tegen malware behoren beheersmaatregelen voor preventie, detectie en herstel te worden geïmplementeerd, in combinatie met het stimuleren van een passend bewustzijn van gebruikers. |

| SVP_U.04 | Technische kwetsbaarhedenbeheer serverplatform | Informatie over technische serverkwetsbaarheden1 behoort tijdig te worden verkregen, de blootstelling van de organisatie aan dergelijke kwetsbaarheden dient te worden geëvalueerd en passende maatregelen moeten worden genomen om het risico dat ermee samenhangt aan te pakken. |

| SVP_U.05 | Patchmanagement serverplatform | Patchmanagement is procesmatig en procedureel opgezet en wordt ondersteund door richtlijnen zodat het zodanig kan worden uitgevoerd dat op de servers de laatste (beveiligings)patches tijdig zijn geïnstalleerd. |

| SVP_U.06 | Beheer op afstand | Richtlijnen en ondersteunende beveiligingsmaatregelen behoren te worden geïmplementeerd ter beveiliging van beheer op afstand van servers. |

| SVP_U.07 | Server-onderhoud | Servers behoren correct te worden onderhouden om de continue beschikbaarheid en integriteit te waarborgen. |

| SVP_U.08 | Verwijderen of hergebruiken serverapparatuur | Alle onderdelen van servers die opslagmedia bevatten, behoren te worden geverifieerd om te waarborgen dat gevoelige gegevens en in licentie gegeven software voorafgaand aan verwijdering of hergebruik zijn verwijderd of betrouwbaar veilig zijn overschreven. |

| SVP_U.09 | Hardenen server | Voor het beveiligen van een server worden overbodige functies en ongeoorloofde toegang uitgeschakeld. |

| SVP_U.10 | Serverconfiguratie | Serverplatforms behoren zo geconfigureerd te zijn, dat zij functioneren zoals het vereist is en zijn beschermd tegen ongeautoriseerd en incorrecte updates. |

| SVP_U.11 | Virtualisatie serverplatform | Virtuele servers behoren goedgekeurd te zijn en toegepast te worden op robuuste en veilige fysieke servers (bestaande uit hypervisors en virtuele servers) en behoren zodanig te zijn geconfigureerd dat gevoelige informatie in voldoende mate is beveiligd. |

| SVP_U.12 | Beperking software-installatie serverplatform | Voor het door gebruikers (beheerders) installeren van software behoren regels te worden vastgesteld en te worden geïmplementeerd. |

| SVP_U.13 | Kloksynchronisatie | De klokken van alle relevante informatieverwerkende systemen binnen een organisatie of beveiligingsdomein behoren te worden gedocumenteerd en gesynchroniseerd met één referentietijdbron. |

| SVP_U.14 | Ontwerpdocument | Het ontwerp van een serverplatform behoort te zijn gedocumenteerd. |

Control (principes)

export principes Control als csv

| ID | Principe | Criterium |

|---|---|---|

| SVP_C.01 | Richtlijn evaluatie ontwikkelactiviteiten | Richtlijnen behoren te worden vastgesteld om de implementatie en beveiliging van servers en besturingssystemen te controleren waarbij de bevindingen tijdig aan het management worden gerapporteerd. |

| SVP_C.02 | Beoordeling technische serveromgeving | Technische serveromgevingen behoren regelmatig te worden beoordeeld op naleving van de beleidsregels en normen van de organisatie voor servers en besturingssystemen. |

| SVP_C.03 | Logbestanden beheerders | Activiteiten van systeembeheerders en -operators behoren te worden vastgelegd en de logbestanden behoren te worden beschermd en regelmatig te worden beoordeeld. |

| SVP_C.04 | Logging | Logbestanden van gebeurtenissen die gebruikersactiviteiten, uitzonderingen en informatiebeveiligingsgebeurtenissen registreren, behoren te worden gemaakt, bewaard en regelmatig te worden beoordeeld. |

| SVP_C.05 | Monitoring | De organisatie reviewt/analyseert regelmatig de logbestanden om onjuist gebruik en verdachte activiteiten op servers en besturingssystemen vast te stellen en bevindingen aan het management te rapporteren. |

| SVP_C.06 | Beheersorganisatie servers en serverplatforms | Binnen de beheerorganisatie is een beveiligingsfunctionaris benoemd die de organisatie ondersteunt in de vorm van het bewaken van beveiligingsbeleid en die inzicht verschaft in de inrichting van de servers en het serverplatform. |

Onderliggende normen

ℹ️Toon uitleg relaties themaprincipe, conformiteitindicator en norm

Stel dat het thema Gezondheid onderdeel uitmaakte van de NORA. Dan zou een gezondheidsprincipe kunnen zijn: de volwassene eet gezond en in gepaste hoeveelheden. Logischerwijs valt dat uiteen in een aantal trefwoorden, de conformiteitsindicatoren: eet gezond en gepaste hoeveelheden. Iemand kan immers heel gezond eten naar binnen werken, maar veel te veel of juist te weinig. Of de juiste hoeveelheid calorieën binnenkrijgen uit eenzijdige voeding en zo toch niet gezond eten. In de praktijk heb je aan deze kernwoorden nog niets: je hebt normen nodig die uitwerken hoe je dit realiseert en meet. De normen die gepaste hoeveelheid concretiseren zouden bijvoorbeeld betrekking kunnen hebben op de afmeting van de volwassene, de hoeveelheid beweging en de calorische waarde van het eten.

Klik verder voor alle eigenschappen van themaprincipes, conformiteitsindicatoren en normen.

Beleid (normen)

| ID | trefwoord | Stelling | Norm |

|---|---|---|---|

| SVP_B.01.01 | Regels | De gangbare principes rondom ‘security by design’ zijn uitgangspunt voor het onderhouden van servers. | Gangbare principes rondom security by design zijn uitgangspunt voor het onderhouden van server |

| SVP_B.01.02 | Regels | In het beleid voor beveiligd inrichten en onderhouden zijn de volgende aspecten in overweging genomen:

| Overwegingen betreffende het beleid voor beveiligd inrichting en onderhoud |

| SVP_B.02.01 | Principes | De gangbare principes rondom ‘security by design’ zijn uitgangspunt voor het inrichten van servers. | Gangbare principes rondom Security by design zijn uitgangspunt voor het inrichten van servers |

| SVP_B.02.02 | Principes | Voor het beveiligd inrichten van servers zijn de volgende beveiligingsprincipes van belang:

| Beveiligingsprincipes voor het beveiligd inrichten van servers |

| SVP_B.03.01 | Architectuurdocument | Van het in te richten serverplatform is een actueel architectuurdocument opgesteld. Dit document:

| Eisen aan het architectuurdocument van het in te richten van het serverplatform |

| SVP_B.03.02 | Architectuurdocument | In het architectuurdocument is vastgelegd welke uitgangspunten, principes, beveiligingsvoorschriften, eisen en overwegingen gelden voor het inrichten van serverplatforms. | In het architectuurdocument voor servers platforms vastgelegde inrichtings eisen |

Uitvoering (normen)

export normen Uitvoering als csv

| ID | trefwoord | Stelling | Norm |

|---|---|---|---|

| SVP_U.01.01 | Bedieningsprocedures | Voor bedieningsactiviteiten die samenhangen met informatieverwerking en communicatiefaciliteiten, zoals de procedures voor het starten en afsluiten van de computer, back-up, onderhoud van apparatuur, zijn gedocumenteerde procedures opgesteld. | Gedocumenteerde procedures voor bedieningsactiviteiten |

| SVP_U.01.02 | Bedieningsprocedures | Wijzigingen aan bedieningsprocedures voor systeemactiviteiten worden formeel door het hoger management goedgekeurd. | Formele goedkeuring vereist voor wijzigingen aan bedieningsprocedures voor systeemactiviteiten |

| SVP_U.01.03 | Bedieningsprocedures | In de bedieningsprocedures zijn de bedieningsvoorschriften opgenomen, onder andere voor:

| In de bedieningsprocedures opgenomen bedieningsvoorschriften |

| SVP_U.02.01 | Standaarden | De documentatie conform de standaarden omvat:

| Eisen aan de "gedocumenteerde standaarden" |

| SVP_U.03.01 | Preventie | Een formeel beleid wordt toegepast waarin het ongeautoriseerde gebruik van software is verboden. | In beleid vastgelegd formeel verbod op het ongeautoriseerde gebruik van software |

| SVP_U.03.02 | Preventie | Procedures zijn beschreven en verantwoordelijkheden benoemd voor de bescherming tegen malware. | Gebruikers zijn voorgelicht over risico’s van surfgedrag en klikken op onbekende links |

| SVP_U.03.03 | Preventie | Severs zijn voorzien van (actuele) software die malware opspoort en daartegen beschermt. | Het downloaden van bestanden is beheerst en beperkt |

| SVP_U.03.04 | Preventie | Gebruikers zijn voorgelicht over de risico’s ten aanzien van surfgedrag en het klikken op onbekende links. | Servers zijn voorzien van up-to-date anti-malware |

| SVP_U.03.05 | Preventie | Het downloaden van bestanden is beheerst en beperkt op basis van een risicoanalyse en het principe ‘need-of-use’. | Voor de bescherming tegen malware zijn procedures beschreven en verantwoordelijkheden benoemd |

| SVP_U.03.06 | Detectie | Servers en hiervoor gebruikte media worden als voorzorgsmaatregel routinematig gescand op malware. De uitgevoerde scan omvat alle bestanden die op de server moeten worden opgeslagen. | Servers en hiervoor gebruikte media worden routinematig gescand op malware |

| SVP_U.03.07 | Detectie | De malware-scan wordt op alle omgevingen uitgevoerd. | De malware scan wordt op alle omgevingen uitgevoerd |

| SVP_U.03.08 | Herstel | De gebruikte anti-malwaresoftware en bijbehorende herstelsoftware zijn actueel en worden ondersteund door periodieke updates. | De anti-malware software wordt regelmatig geüpdate |

| SVP_U.04.01 | Technische serverkwetsbaarheden | Als de kans op misbruik en de verwachte schade beide hoog zijn (NCSC-classificatie kwetsbaarheidswaarschuwingen), worden patches zo snel mogelijk, maar uiterlijk binnen een week geïnstalleerd. In de tussentijd worden op basis van een expliciete risicoafweging mitigerende maatregelen getroffen. | Eisen aan het installeren van patches en tussentijdse mitigerende maatregelen |

| SVP_U.04.02 | Technische serverkwetsbaarheden | Voor een doeltreffende kwetsbaarhedenanalyse van serverplatforms en servers is informatie aanwezig over beschikbaarheid van:

| Informatie-eisen voor het uitvoeren van een doeltreffende kwetsbaarhedenanalyse |

| SVP_U.04.03 | Technische serverkwetsbaarheden | Om een doeltreffend beheerproces voor technische kwetsbaarheden vast te stellen, zijn:

| Verantwoordelijkheden, rollen en middelen om technische kwetsbaarheden beheren |

| SVP_U.04.04 | Technische serverkwetsbaarheden | Voor de technische kwetsbaarheden zijn voor een doeltreffend beheerproces de activiteiten afgestemd op het incidentbeheerproces. | De activiteiten zijn afgestemd op het incident |

| SVP_U.04.05 | Technische serverkwetsbaarheden | Het kwetsbaarhedenbeheerproces wordt uitgevoerd voor:

| Het kwetsbaarheden beheerproces |

| SVP_U.04.06 | Technische serverkwetsbaarheden | Technische kwetsbaarheden worden via de patchmanagementprocessen en/of het wijzigingsbeheer hersteld. | Procesmatig herstel van technische kwetsbaarheden |

| SVP_U.04.07 | Geëvalueerd | Het kwetsbaarhedenbeheerproces wordt regelmatig gemonitord en geëvalueerd. | Het kwetsbaarheden beheerproces wordt regelmatig gemonitord en geëvalueerd |

| SVP_U.05.01 | Procesmatig | Het patchmanagementproces is beschreven, goedgekeurd door het management en toegekend aan een verantwoordelijke functionaris. | Patchmanagement is beschreven, goedgekeurd en toegekend |

| SVP_U.05.02 | Procesmatig | Een technisch mechanisme zorgt voor (semi-)automatische updates. | Een technisch mechanisme zorgt voor (semi-)automatische updates |

| SVP_U.05.03 | Procesmatig | Configuratiebeheer geeft het inzicht waarmee servers worden gepatcht. | Op basis van inzicht vanuit configuratiebeheer worden de servers gepatcht |

| SVP_U.05.04 | Procesmatig | Het patchbeheerproces bevat methoden om:

| Eisen aan het Patchmanagement |

| SVP_U.05.05 | Procedureel | De patchmanagementprocedure is actueel en beschikbaar. | De Patchmanagement procedure is actueel en beschikbaar |

| SVP_U.05.06 | Procedureel | De rollen en verantwoordelijkheden voor patchmanagement zijn vastgesteld. | De rollen en verantwoordelijkheden voor Patchmanagement zijn vastgesteld |

| SVP_U.05.07 | Procedureel | De volgende aspecten van een patch worden geregistreerd:

| Registratie van de aspecten van een patch |

| SVP_U.05.08 | Richtlijnen | Ter ondersteuning van de patchactiviteiten is op het juiste (organisatorische) niveau een opgestelde patchrichtlijn vastgesteld en geaccordeerd. | Een patchrichtlijn is opgesteld, vastgesteld en geaccordeerd. |

| SVP_U.05.09 | Richtlijnen | Alleen beschikbare patches van een legitieme (geautoriseerde) bron mogen worden geïmplementeerd. | Alleen beschikbare patches van een legitieme (geautoriseerde) bron worden geïmplementeerd |

| SVP_U.05.10 | Richtlijnen | De risico’s die verbonden zijn aan het installeren van de patch worden beoordeeld (de risico’s die worden gevormd door de kwetsbaarheid worden vergeleken met het risico van het installeren van de patch). | De risico’s verbonden aan het installeren van de patch worden beoordeeld |

| SVP_U.05.11 | Richtlijnen | Wanneer voor een gepubliceerde technische kwetsbaarheid geen patch beschikbaar is, worden andere beheersmaatregelen overwogen, zoals:

| Wanneer een niet patch beschikbaar is, worden andere beheersmaatregelen overwogen |

| SVP_U.06.01 | Richtlijnen | Toegang tot kritieke systemen voor beheer op afstand door externe personen wordt beheerd door:

| Toegang tot kritieke systemen voor beheer op afstand door externe personen wordt beheerd |

| SVP_U.06.02 | Richtlijnen | Het op afstand onderhouden van servers wordt strikt beheerd door:

| Het op afstand onderhouden van servers wordt strikt beheerd |

| SVP_U.06.03 | Richtlijnen | Het serverplatform is zodanig ingericht, dat dit op afstand kan worden geconfigureerd en beheerd en dat automatisch kan worden gecontroleerd of vooraf gedefinieerde parameters en drempelwaarden worden aangetast of overschreden. | Het serverplatform is zodanig ingericht, dat deze op afstand wordt geconfigureerd en beheerd |

| SVP_U.06.04 | Richtlijnen | Handmatige interventie wordt niet toegepast, tenzij geautoriseerd en gedocumenteerd. | Handmatige interventie wordt niet toegepast, tenzij geautoriseerd en gedocumenteerd |

| SVP_U.06.05 | Richtlijnen | Alle externe toegang tot servers vindt versleuteld plaats. | Alle externe toegang tot servers vindt versleuteld plaats |

| SVP_U.07.01 | Onderhouden | Het onderhoud van servers wordt uitgevoerd met richtlijnen die invulling geven aan de volgende eisen:

| Het onderhoud van servers wordt uitgevoerd op basis van richtlijnen |

| SVP_U.08.01 | Opslagmedia | Van de server(s):

| Niet meer benodigde opslagmedia en informatie van servers worden vernietigd |

| SVP_U.08.02 | Geverifieerd | Voorafgaand aan verwijdering of hergebruik van servers wordt gecontroleerd of de server opslagmedia bevat en of de informatie is vernietigd. | Gecontroleerd wordt of te verwijderen servers nog opslagmedia en/of informatie is bevat |

| SVP_U.09.01 | Functies | Een servers is zodanig geconfigureerd dat onderstaande functies zijn verwijderd of uitgeschakeld:

| Servers zijn zodanig geconfigureerd dat bepaalde functies zijn verwijderd of uitgeschakeld |

| SVP_U.09.02 | Functies | Een servers is zodanig geconfigureerd dat gebruik van onderstaande functies wordt beperkt:

| Servers zijn zodanig geconfigureerd dat gebruik van bepaalde functies wordt beperkt |

| SVP_U.09.03 | Toegang | Servers worden beschermd tegen ongeoorloofde toegang doordat:

| Servers worden beschermd tegen ongeoorloofde toegang |

| SVP_U.10.01 | Geconfigureerd | De servers zijn geconfigureerd volgens gedocumenteerde standaarden/procedures die betrekking hebben op:

| De Servers zijn geconfigureerd in overeenstemming met gedocumenteerde standaarden/procedures |

| SVP_U.10.02 | Geconfigureerd | De servers zijn geconfigureerd volgens een gestandaardiseerde en vooraf bepaald serverimage. | De servers zijn geconfigureerd conform een gestandaardiseerde serverimage |

| SVP_U.10.03 | Ongeautoriseerd | Toegang tot serverparameterinstellingen en krachtige beheerinstrumenten zijn:

| Toegang tot serverparameter en krachtige beheerinstrumenten is beperkt |

| SVP_U.11.01 | Fysieke servers | Fysieke servers die worden gebruikt om virtuele servers te hosten, worden beschermd tegen:

| Fysieke servers worden gebruikt om virtuele servers te hosten en worden beschermd |

| SVP_U.11.02 | Hypervisors | Hypervisors worden geconfigureerd om:

| Hypervisors worden geconfigureerd |

| SVP_U.11.03 | Virtuele servers | Virtuele servers worden ingezet, geconfigureerd en onderhouden conform standaarden en procedures, die de bescherming omvat van:

| Virtuele servers worden ingezet, geconfigureerd en onderhouden conform standaarden en procedures |

| SVP_U.11.04 | Virtuele servers | Virtuele servers worden beschermd met standaard beveiligingsmechanismen op hypervisors, waaronder:

| Virtuele servers worden beschermd met standaard beveiligingsmechanismen op hypervisors |

| SVP_U.12.01 | Regels | Gebruikers (beheerders) kunnen op hun werkomgeving niets zelf installeren, anders dan via de ICT-leverancier wordt aangeboden of wordt toegestaan (whitelist). | Op de werkomgeving kan niets zelf worden geïnstalleerd, anders dan via de ICT-leverancier wordt aangeboden of toegestaan |

| SVP_U.12.02 | Regels | De organisatie past een strikt beleid toe voor het installeren en gebruiken van software. | De organisatie past een strikt beleid toe ten aanzien van het installeren en gebruiken van software. |

| SVP_U.12.03 | Regels | Het principe van least-privilege wordt toegepast. | Het principe van least-privilege wordt toegepast |

| SVP_U.12.04 | Regels | De rechten van beheerders worden verleend op basis van rollen. | De rechten van beheerders worden verleend op basis van rollen |

| SVP_U.13.01 | Gedocumenteerd | De systemen zijn met een standaard referentietijd voor gebruik geconfigureerd, zodanig dat gebruik gemaakt wordt van een consistente en vertrouwde datum- en tijdbron en dat gebeurtenislogboeken nauwkeurige tijdstempels gebruiken. | De systemen zijn met een standaard referentietijd voor gebruik geconfigureerd |

| SVP_U.13.02 | Gesynchroniseerd | De interne en externe eisen voor weergave, synchronisatie en nauwkeurigheid van tijd en de aanpak van de organisatie om een referentietijd met externe bron(nen) te verkrijgen en hoe de interne klokken betrouwbaar te synchroniseren zijn gedocumenteerd. | De interne en externe eisen voor weergave, synchronisatie en nauwkeurigheid van tijd zijn gedocumenteerd. |

| SVP_U.14.01 | Ontwerp | Het ontwerp van elk serverplatform en elke server is gedocumenteerd, waarbij onder andere beschreven is:

| Het ontwerp van elk serverplatform en elke server is gedocumenteerd |

Control (normen)

| ID | trefwoord | Stelling | Norm |

|---|---|---|---|

| SVP_C.01.01 | Richtlijnen | De organisatie beschikt over richtlijnen voor het beoordelen van de technische omgeving van servers en besturingssystemen. | Richtlijnen voor het beoordelen van de technische omgeving van servers en besturingssystemen |

| SVP_C.01.02 | Richtlijnen | De organisatie beschikt over geautomatiseerde middelen voor effectieve ondersteuning van de controle-activiteiten. | De organisatie beschikt over geautomatiseerde middelen voor effectieve ondersteuning van de controle activiteiten |

| SVP_C.01.03 | Richtlijnen | De organisatie beschikt over richtlijnen voor het uitvoeren van registratie, statusmeting, analyse, rapportage en evaluatie. | Richtlijnen voor het uitvoeren van registratie, statusmeting, analyse, rapportage en evaluatie |

| SVP_C.01.04 | Richtlijnen | De organisatie heeft de taken, verantwoordelijkheden en bevoegdheden van controle-functionarissen vastgelegd. | De taken, verantwoordelijkheden en bevoegdheden (TVB’s) van controle functionarissen zijn vastgelegd |

| SVP_C.02.01 | Naleving | Technische naleving wordt bij voorkeur beoordeeld met geautomatiseerde instrumenten die technische rapporten vervaardigen en geïnterpreteerd door een technisch specialist. | Eisen aan het vervaardigen en interpreteren van technische naleving |

| SVP_C.02.02 | Naleving | Periodiek worden, na verkregen toestemming van het management, penetratietests of kwetsbaarheidsbeoordelingen uitgevoerd. | Periodiek uitvoeren van penetratietests of kwetsbaarheidbeoordelingen |

| SVP_C.02.03 | Naleving | De uitvoering van dergelijke tests worden gepland en gedocumenteerd en zijn herhaalbaar. | Uitvoering van tests worden gepland en gedocumenteerd en zijn herhaalbaar |

| SVP_C.02.04 | Naleving | Beoordeling van technische naleving wordt uitsluitend uitgevoerd door competente en bevoegde personen of onder toezicht van het management. | Eisen aan het beoordelen van technische naleving |

| SVP_C.03.01 | Logbestanden | De logbestanden worden beschermd tegen ongeautoriseerd manipuleren en worden beoordeeld om vast te stellen wie welke activiteit heeft uitgevoerd. | Eisen aan het beschermen van de logbestanden |

| SVP_C.03.02 | Logbestanden | Speciale gebruikers geven rekenschap over de door hun uitgevoerde beheeractiviteiten. | Speciale gebruikers geven rekenschap over de door hun uitgevoerde beheer activiteiten |

| SVP_C.04.01 | Logbestanden | Logbestanden van gebeurtenissen bevatten, voor zover relevant:

| Eisen aan de inhoud van de logbestanden van gebeurtenissen |

| SVP_C.05.01 | Reviewt/analyseert | De verantwoordelijke functionaris analyseert periodiek:

| Eisen aan de periodieke beoordeling van de logbestanden |

| SVP_C.05.02 | Reviewt/analyseert | De verzamelde log-informatie wordt in samenhang geanalyseerd. | De verzamelde loginformatie wordt in samenhang geanalyseerd |

| SVP_C.05.03 | Reviewt/analyseert | Periodiek worden de geanalyseerde en beoordeelde gelogde (gesignaleerde) gegevens aan de systeemeigenaren en/of aan het management gerapporteerd. | Eisen aan de periodieke rapportage over de analyse van de logbestanden |

| SVP_C.05.04 | Reviewt/analyseert | De rapportages uit de beheerdisciplines compliancy-management, vulnerability assessment, penetratietest en logging en monitoring worden op aanwezigheid van structurele risico’s geanalyseerd en geëvalueerd. | Analyse en evaluatie van beheer-, log- en penetratietest rapportages op structurele risico’s |

| SVP_C.05.05 | Rapporteren | De analyserapportage bevat informatie over kwetsbaarheden, zwakheden en misbruik en wordt gecommuniceerd met verantwoordelijk management. | Eisen aan de inhoud en verspreiding van de loganalyse |

| SVP_C.05.06 | Rapporteren | De eindrapportage bevat, op basis van analyses, verbetervoorstellen. | De eindrapportage bevat verbeteringsvoorstellen op basis van analyses |

| SVP_C.06.01 | Beveiligingsfunctionaris | De beveiligingsfunctionaris zorgt onder andere voor:

| Activiteiten van de beveiligingsfunctionaris |

| SVP_C.06.02 | Beveiligingsbeleid | Het beveiligingsbeleid geeft onder andere inzicht in:

| Inhoud van het beveiligingsbeleid |