Categorie:BIO Thema Clouddiensten

Naar navigatie springen

Naar zoeken springen

Deze categorie is bedoeld voor alle pagina's en bestanden die onderdeel uitmaken van het BIO Thema-uitwerking Clouddiensten. Gebruik hiervoor de volgende code:

[[Categorie:BIO Thema Clouddiensten]]

Pagina’s in categorie "BIO Thema Clouddiensten"

Deze categorie bevat de volgende 192 pagina’s, van de 192 in totaal.

A

- Aangeven hoe cloudbeveiligingsstrategie bedrijfsdoelstellingen ondersteunt

- Aangeven hoe te beschermen tegen bedreigingen en aandacht te besteden aan beveiligingscontext

- Aansluiten compliance-proces op ISMS

- Aansluiten uitkomsten uit diverse rapportages e.d.

- Actualiseren beveiligingsplannen en toewijzen aan verantwoordelijken

- Adresseren diverse elementen bij monitoring en reviewen

- Analyseren informatiebeveiligingsrapportages in samenhang

- Archiveren gegevens met behulp van WORM-technologie

B

- Bedrijfscontinuïteitsmanagement

- Bedrijfscontinuïteitsservices

- Beheersorganisatie clouddiensten

- Benoemen functionarissen voor beheersingsorganisatie en inzichtelijk maken onderlinge relaties

- Benoemen functionarissen voor informatiebeveiliging en onderlinge relaties inzichtelijk maken

- Benoemen proceseigenaar voor BCM-proces en geven verantwoordelijkheden

- Beperken toegang tot en beheer van loggings- en monitoringsfunctionaliteit tot CSP-medewerkers

- Beperken toegang tot IT-diensten en data door technische maatregelen en implementeren

- Beschikbaar stellen informatie over beheer van technische kwetsbaarheden

- Beschikken over gedocumenteerd raamwerk voor plannen van bedrijfscontinuïteit

- Beschikken over richtlijnen voor inrichting van service-management-organisatie

- Beschrijven en inrichten relevante beheerprocessen

- Beschrijven functionele samenhang van service-componenten

- Beschrijven risicomanagementproces

- Beschrijven taken, verantwoordelijkheden en bevoegdheden voor uitvoeren beheer(s)werkzaamheden

- Beschrijven van de samenhang tussen IT-functionaliteiten bij clouddienst-aanbieding, -gebruik en -onderhoud

- Besteden aandacht aan beïnvloeden van CSC’s (tenants) en derde partijen bij testen

- Betrekken cloud-omgeving en administratie bij assessment

- Bevatten diverse aspecten in systeembeschrijving

- Bevatten diverse aspecten voor raamwerk

- Bevatten organisatorisch en technische georiënteerde maatregelen in cloudbeveiligingsbeleid

- Beveiligingsorganisatie clouddiensten

- Bewaken en analyseren dataverkeer op kwaadaardige elementen

- Bewaken en beheersen IT-infrastructuur

- Bewerkstelligen en promoten cloudbeveiligingsbeleid

- Bieden toegang tot bevoegde services, IT-diensten en data

- BIO Thema-uitwerking Clouddiensten

- Clouddiensten Beleid

- Clouddiensten Control

- Clouddiensten Uitvoering

- BIO Thema Clouddiensten - Beslisboom voor risicobeoordeling IV-diensten

- BIO Thema Clouddiensten - Bronverwijzing

- BIO Thema Clouddiensten - Toelichting objecten in het beleidsdomein

- BIO Thema Clouddiensten - Cloudbeveiligingsobjecten binnen het control-domein

- BIO Thema Clouddiensten - Toelichting objecten in het uitvoeringsdomein

- BIO Thema Clouddiensten - Inleiding

- BIO Thema Clouddiensten - Risico's in relatie tot clouddiensten

- BIO Thema Clouddiensten - Samenvatting AIVD-standpunt en beleidsverkenning BZK

- BIO Thema Clouddiensten - Toelichting SIVA-basiselementen

- BIO Thema Clouddiensten - Verantwoording

- BIO Thema Clouddiensten - Voorwoord

C

- Classificeren en beschermen data gerelateerd aan e-commerce en verstuurd via publieke netwerken

- Cloudbeveiligingsstrategie

- ISOR:Clouddiensten - Cloud Computing Vulnerabilities CSA en Greer and Jackson, 2017

- ISOR:Clouddiensten - Overzicht van relevante beveiligingsobjecten voor clouddiensten, ingedeeld in BUC en IFGS

- ISOR:Clouddiensten - Tabel Internationale standaarden

- ISOR:Clouddiensten - Tabel Nationale kaders en practices

- ISOR:Clouddiensten - Tabel Nationale standaarden

- Clouddienstenarchitectuur

- Clouddienstenarchitectuur

- Clouddienstenbeleid

- Committeren aan vastgestelde BCM-vereisten

- Communiceren verbeteringsvoorstellen uit evaluatierapportages en communiceren met de verantwoordelijken

- Compliance en assurance

- Controleren wijzigingen in logging en monitoring

- Cryptoservices

D

- Privacy en bescherming persoonsgegevens clouddiensten

- Dataprotectie

- Dataretentie en gegevensvernietiging

- Definiëren en vaststellen rollen en verantwoordelijkheden

- Definiëren tijdspad waarbinnen gereageerd moet worden op aankondiging kwetsbaarheid

- Delen nieuwe dreigingen binnen overheid

- Documenteren en communiceren beleid en procedures voor vaststellen van storingsimpact van cloudservices

G

- Garanderen isolatie van CSC-gegevens door logische scheiding van andere CSC’s-data

- Gebruiken beveiligde netwerkprotocollen voor import en export van data

- Gescheiden inrichten virtuele machine-platforms voor CSC’s

- Geven positie van informatiebeveiligingsorganisatie binnen organisatie

- Goedkeuren organisatie van risicomanagementproces

H

- Hanteren en beoordelen lijst van alle kritische activa

- Hanteren PKI-overheidseisen en ISO 11770 voor sleutelbeheer

- Hardenen virtuele machine-platforms

- Hebben beschikbare gegevens om interoperabiliteit van cloudservices te garanderen

- Hebben CSP-verantwoordelijkheden

- Hebben SIEM- en/of SOC-regels over te rapporteren incident

- Hebben van gedocumenteerde standaarden en procedures om hoofd te bieden tegen cyberaanvallen

- Herstelfunctie voor data en clouddiensten

- Herstellen data en clouddiensten bij calamiteiten en beschikbaar stellen

I

- Identificeren vereisten die van toepassing zijn

- Informeren welke wet- en regelgeving van toepassing is op clouddiensten

- Inrichten compliance-proces voor governance van clouddienstverlening

- Inrichten infrastructuur met betrouwbare hardware- en software-componenten

- Installeren patches en treffen mitigerende maatregelen

- Integreren Intrusion Detection Prevention en Intrusion Detection System in SIEM

- Interoperabiliteit en portabiliteit

- IT-functionaliteit

M

- Maken transparante dienstverlening

- Malwareprotectie clouddiensten

- Monitoren en evalueren risico’s voor behouden risicobeeld en tijdige vaststelling van veranderingen

- Monitoren en rapporteren over informatiebeveiliging is gerelateerd doelen, risico en beveiligingsincidenten

- Monitoren informatiebeveiliging en rapportages op basis van verzamelde informatie en inzicht

- Monitoren proces van herstelbaar beveiligen van data

- Multi-tenantarchitectuur

O

- ISOR:Omschrijving van de beveiligingsobjecten voor het Beleidsdomein

- ISOR:Omschrijving van de beveiligingsobjecten voor het Control domein

- ISOR:Omschrijving van de beveiligingsobjecten voor het Uitvoeringsdomein

- Ondersteunen in behalen van bedrijfsdoelen door samenhang van beveiligingsmaatregelen

- Ontwerpen en configureren netwerkcomponenten om netwerkconnecties te beperken en te monitoren

- Op waarde schatten en beschrijven van risico’s rond middelen vallend binnen clouddienstenscope

- Opvolgen verbeteringsvoorstellen uit analyse-rapportages

- Overgaan tot exit buiten verstrijken contractperiode

R

- Raadplegen gegevens, onafhankelijk van technologie gedurende bewaartermijn

- Realiseren diverse scheidingen van clouddienstverlening

- Registreren en rapporteren evaluaties van technische kwetsbaarheden

- Registreren reguliere rapportages in administratie

- Richten op diverse zaken met betrekking tot monitoren van risico

- Richtlijnen voor uitvoeren controle-activiteiten en evalueren van en rapporteren over prestaties

- Risico-assessment

- Risico-control

- Risicomanagement

S

- Scheiden CSP-beheeractiviteiten en CSC-data

- Scheiden dataverkeer in gezamenlijk gebruikte netwerkomgevingen

- Datascheiding

- Scheiding dienstverlening

- Security-monitoringsrapportage

- Selecteren relevante wettelijke eisen ter bescherming van persoonsgegevens

- Servicemanagementbeleid en evaluatierichtlijn

- Service-orkestratie

- SLA/systeembeschrijving bevat specificatie met betrekking tot beschikbaar zijn van valide certificaten

- SLA/systeembeschrijving bevat specificatie van jurisdictie inzake data-opslag, verwerking en back-up-locatie

- SLA/systeembeschrijving bevat specificatie voor publicatie-vereisten en onderzoeksmogelijkheden

- Specificeren en documenteren opslag op welke locatie data

- Specificeren minimale zaken voor architectuur

- Specificeren welke maatregelen op welke positie in informatieketen moeten worden genomen

- Standaarden voor clouddiensten

- Stellen eisen aan logboeken en bewaking

T

- Technische kwetsbaarhedenbeheer clouddiensten

- Testen functioneren van herstelfuncties en resultaten daarvan delen

- Toegang IT-diensten en data

- Toekennen bevoegdheden voor gebruikers via formele procedures

- Toekennen classificatie aan data en middelen waarin/waarop zich data bevindt

- Toepassen informatie- en middelenclassificatie, relevant voor ontwikkelen en aanbieden van clouddiensten

- Toewijzen verantwoordelijkheden voor definiëren, coördineren en evalueren van informatiebeveiliging

- Transparantie

- Treffen beveiligingsmaatregelen op basis van internationale standaarden

- Treffen maatregelen in koppelpunten met externe of onvertrouwde zones

- Treffen maatregelen voor beveiliging IT-functionaliteiten

- Treffen maatregelen voor opslag, verwerking en transport van data

- Treffen maatregelen zoals data-analyse, DPIA, sterke toegangsbeveiliging en encryptie

- Treffen technische beveiligingsmaatregelen tegen bescherming van infrastructuur

- Treffen van maatregelen en benoemen verantwoordelijkheden om te voldoen aan gestelde eisen

U

- Uit laten voeren onderzoek op inrichting en beheersing van clouddiensten

- Uitrusten voor ontwikkeling en exploitatie van clouddiensten gebruikte IT-systemen en netwerkperimeter

- Uitvoeren malware-bescherming op verschillende omgevingen en bij toegang tot netwerk van organisatie

- Uitvoeren monitoringsactiviteiten en mitigeren risico’s

- Uitvoeren penetratietests op ICT-componenten

- Uitwerken cryptografiebeleid

V

- Vastleggen beleidsregel-overtreding

- Vastleggen bepalingen over exit-regeling

- Vastleggen eigenaarschap in overeenkomst tussen CSP en CSC bij beëindigen van clouddienst

- Vastleggen gegarandeerde overeengekomen opslagduur en voldoen aan Archiefwet

- Vastleggen samenhang van processen in processtructuur

- Vastleggen taken, verantwoordelijkheden en bevoegdheden in autorisatiematrix

- Vaststellen alle van toepassing zijnde wet- en regelgeving

- Vaststellen eigenaarschap van middelen die deel uitmaken van clouddiensten

- Vaststellen en communiceren BCM- en BIA-beleid

- Vaststellen en toepassen richtlijnen en afspraken voor monitoren en rapporteren

- Vaststellen type, frequentie en eisen voor inhoudelijke rapportages

- Vaststellen verantwoordings- en rapportagelijnen tussen betrokken functionarissen

- Veiligstellen, monitoren, onderhouden en testen computercentra-voorzieningen

- Verhelpen technische zwakheden door patchmanagement

- Verifiëren van criteria voor risicometing en vaststelling consistentie van criteria

- Verifiëren, actualiseren en testen business impact analyses en continuïteitsplannen

- Verlenen bevoegdheden voor inzien of wijzigen en/of encryptiesleutels plus loggen rechtengebruik

- Verlenen toegang aan beheerders

- Versleutelen CSC-data op transport en in rust

- Versleutelen gevoelige data en private-sleutelgebruik baseren op gecontroleerde overeengekomen procedure

- Voorzien beveiligingsfunctie in proactieve ondersteuning van bepaalde processen/middelen

- Voorzien zekerheid over van toepassing zijnde wettelijke eisen en contractuele vereisten

W

- Waarborgen continuïteit door voldoende logische of fysieke meervoudig uitgevoerde systeemfuncties

- Waarborgen van continuïteitseisen door specifieke in systeemarchitectuur beschreven maatregelen

- Wet- en regelgeving Clouddiensten

- Wissen CSC-data bij beëindigen van contractrelatie

- Wissen of vernietigen CSC-data voorafgaand aan voor onderhoudsdoeleinden wijzigen van opslagmedia

Z

Media in categorie "BIO Thema Clouddiensten"

Deze categorie bevat de volgende 22 bestanden, van in totaal 22.

- CLD Beleidsobjecten gestructureerd met de SIVA-methodiek.png 1.058 × 1.124; 52 kB

- CLD Beslisboom.png 481 × 429; 24 kB

- CLD Cloud-gerelateerde dreigingen en kwetsbaarheden.png 925 × 740; 42 kB

- CLD Context CSC- en CSP-relatie bij clouddiensten.png 736 × 380; 15 kB

- CLD Control-objecten gestructureerd met de SIVA-metodiek.png 1.210 × 933; 68 kB

- CLD CSC-georiënteerde aandachtspunten.png 1.015 × 990; 50 kB

- CLD Data in verschillende bedrijfstoestanden.png 789 × 410; 30 kB

- CLD Dreigingen - kwetsbaarheden van beleidsobjecten.png 1.293 × 1.286; 95 kB

- CLD Dreigingen - kwetsbaarheden van control-objecten.png 1.329 × 984; 71 kB

- CLD Dreigingen - kwetsbaarheden van uitvoeringsobjecten.png 1.329 × 1.229; 108 kB

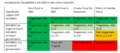

- CLD Matrix voorgenomen cloudbeleid per classificatie.png 1.124 × 496; 63 kB

- CLD Objecten voor clouddiensten in het control-domein.png 1.004 × 418; 18 kB

- CLD Overzicht objecten voor clouddiensten in het beleidsdomein.png 1.004 × 702; 27 kB

- CLD Overzicht objecten voor clouddiensten in het uitvoeringsdomein.png 1.004 × 796; 42 kB

- CLD Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 99 kB

- CLD Schematische weergave soorten gegevens.png 424 × 170; 16 kB

- CLD Twee deliverables van een CSP.png 588 × 338; 17 kB

- CLD Uitvoeringsobjecten gestructureerd met de SIVA-methodiek.png 1.184 × 1.427; 57 kB

- CLD Weergave van de componenten van MCS.png 960 × 333; 16 kB

- CLD Weergave van de samenhang van de basiselementen binnen het MCS.png 960 × 1.253; 45 kB