Expertgroep Digitale identificatie en authenticatie/2018-06-19

Bijeenkomst van Expertgroep IAM op dinsdag 19 juni 2018, 14-17u, locatie: ICTU

.

Doel: Het wat en waarom van Digitale Identificatie en Authenticatie in kaart brengen, opdat we breed gedeelde kennis en beelden krijgen en daarmee onze vraagstukken beter en geprioriteerd kunnen uitwerken om tot gedeelde architectuur oplossingen te komen.

Doelgroep: Architecten en collega’s uit de publieke sector actief betrokken op thema authenticatie en identificatie .

Verslag[bewerken]

Dit verslag is ook downloadbaar (PDF, 414 kB).

Korte inleiding zevende themasessie[bewerken]

In het verlengde van de vorige bijeenkomsten, is bij Stichting ICTU te Den Haag onze 7e themasessie gehouden. Doel was terugkoppeling uit de besluitvorming door de Gebruikersraad NORA, met elkaar nagaan wat nodig is voor de vervolgstappen en kennismaking met Nadeem Taverne, de nieuwe voorzitter van de Gebruikersraad NORA.

Daarnaast hebben we ook tijd genomen voor oriëntatie op nieuwe manieren voor het delen van persoonsgerelateerde informatie. Een speciaal welkom daartoe was voor Johann Schreurs van de CIO-office van DUO.

We hebben het verslag en de actiepunten van vorige keer niet meer doorgenomen: de meeste acties zijn inmiddels opgepakt of afgerond. Het actuele overzicht is opgenomen in de bijlage.

Besluitvorming Gebruikersraad NORA[bewerken]

Op 29 mei j.l. heeft de Gebruikersraad met genoegen ingestemd met ons verzoek om te starten met een openbare review van de door ons opgeleverde (tussen)resultaten, e.e.a. volgens het proces van de NORA voor wijzigingen met beperkte impact.

Daarnaast is zij akkoord gegaan dat wij starten met een vervolg op deze resultaten, te weten het uitwerken van “Bevoegdheden beheer” (dit wordt ook vaak aangeduid met autorisatiemanagement, inclusief machtigingen) en het “Verlenen van Toegang”.

Deze besluitvorming is terug te vinden via NORA Gebruikersraad/2018-05-29

Openbare Review IAM[bewerken]

We hebben met elkaar besproken hoe we de review gaan aanpakken.

Allereerst geven we bij de uitvraag aan WAT we willen laten reviewen: Onze 4 hoofdpagina’s (Kaders IAM, Identiteitenbeheer, Authenticatie, eIDAS), met het doel per pagina uitgelegd en waarom bepaalde aspecten nog niet zijn opgepakt (autorisaties en machtigingen).

De doelgroepen die willen laten reviewen zijn:

- Inhoudelijke experts uit de achterban van de Gebruikersraad NORA

- Alle betrokkenen van de werkgroep IAM

- Gartner (ivm het hergebruikte kader van hen)

- Lezers van DigitaleOverheid.nl (ruchtbaarheid in het netwerk)

- CIP (mogelijke inhoudelijke experts)

- Tweeters (ruchtbaarheid in het netwerk)

- BFS (ivm relatie met publicaties over authentica)

- IIR (ruchtbaarheid in het netwerk)

- ICTU (mogelijke inhoudelijke experts)

- LinkedIn’ers (ruchtbaarheid in het netwerk)

- Enkele IAM-conferenties (mogelijke inhoudelijke experts)

- Grote projecten, zoals Omgevingswet, BSNk, eID, PGB e.d. (mogelijke inhoudelijke experts)

De reacties gaan we als volgt verwerken:

- Per onderdeel zal de trekker het oppakken of eventueel coördineren en anderen inschakelen

- Reacties lopen via de wiki, met een knop om een dedicated mail te sturen naar NORA Beheer, met een CC naar de trekker

- Vanuit NORA Beheer wordt een totaal-overzicht bijgehouden van de reacties (mogelijk in 1 Excel-bestand oid) om volledigheid van verwerking te borgen en te ontdubbelen e.d.

- Reacties worden zo veel mogelijk direct verwerkt, zodat volgende reviewers meteen de actuele (aangepaste) versie zien

- Elke reactie krijgt een ontvangstbevestiging (“fijn dat je hebt gereageerd”) en uitleg hoe de reactie is, dan wel zal worden verwerkt

- Eventuele discussiepunten worden ingebracht bij een bijeenkomst van de Werkgroep IAM dan wel de Gebruikersraad NORA

Onze planning hiervan is:

- Vanaf medio juli uitzetten tot medio sep reacties uitvragen

- Eind augustus eventueel een rappel via bepaalde media

- Eind september alles hebben verwerkt in de NORA

- Bekrachtiging in de Gebruikersraad NORA van 29 november 2018

ACTIE-17: NORA Beheer / Eric Brouwer gaat het reviewproces voorbereiden. Hiertoe is het nodig dat acties 12 t/m 15 zo goed als mogelijk zijn afgerond: de trekkers worden binnenkort hierover benaderd, te weten:

- Bob te Riele voor Identiteitenbeheer

- Menno Stigter voor Impact eIDAS voor Nederland

- Erwin Reinhoud voor Authenticatie in de praktijk

- Eric Brouwer voor Kaders IAM

Enkele overwegingen hierbij zijn:

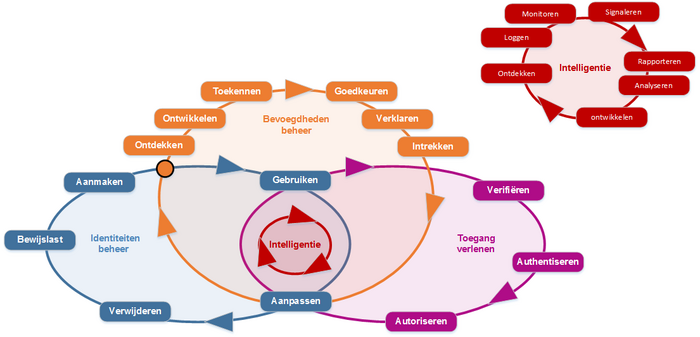

Alle vier de werkgroepen hebben concept pagina’s opgesteld in NORA online om kaders neer te zetten, waaronder een definitie van de gemeenschappelijke begrippen. Niet om te sturen in de trant van “zo moet het”, maar als gemeenschappelijke referentiebron. Zo kan onderstaande plaat het kader zijn voor de specifieke context waarin een architect actief is:

De gemeenschap van architecten gaat zich hierover uitspreken, middels de openbare review. Als zo iemand de eigen visie aanhoudt tegen de kaders van de NORA, dan zou daar bij voorkeur een match uit voortkomen, maar het kan ook afwijkingen opleveren, die dan kunnen worden ingebracht en besproken.

Eerste commentaren vanuit de bijeenkomst zijn:

- Geef ook uitleg bij deze plaat: waar de blokjes en pijltjes voor staan e.d.

- Let op dat het uitgeven van digitale identiteiten niet wordt verward met de uitgifte van identiteitsmiddelen.

- Waar is de stap van het vaststellen van rechten?

NB. Het generiek vaststellen van rechten verloopt doorgaans via rollen en regels

- Waar moet je commentaar op leveren? Alleen op de hoofdpagina’s, of ook op de onderliggende stukken en verwijzingen?

NB. Commentaar kan globaal zijn, ook als het gaat om onderliggende stukken: bijvoorbeeld suggesties voor betere verwijzingen dan waar nu naar verwezen wordt.

- De kennis die bij Logius aanwezig is, lijkt nog onvoldoende tot zijn recht te zijn gekomen in de huidige versie en tegelijkertijd ligt er materiaal dat niet dezelfde oplossingsrichting aangeeft als de inzet van Logius bij eIDAS en eID.

ACTIE-18: Eric Brouwer en Frans de Kok bespreken na de bijeenkomst hoe de inbreng van Logius alsnog vergroot kan worden

To-do lijst[bewerken]

We hebben met elkaar besproken hoe en wanneer we de punten van onze to-do lijst oppakken:

- De opzet van IAM testen via de use-cases

- In overleg met opsteller Jelle Attema en de andere aanwezigen is besloten dit te verschuiven naar de bijeenkomst in september. Dan zijn ook al diverse review-commentaren verwerkt en is er meer kans dat de juiste sterke en zwakke punten naar voren komen en we die dus kunnen bespreken en zo nodig verbeteren.

- Ons verdiepen in de aansluitmogelijkheden op eIDAS

- Bespreking hiervan was gepland in de bijeenkomst van 19 juli a.s., maar die is inmiddels komen te vervallen, waardoor we eIDAS zullen bespreken in de bijeenkomst van 21 augustus a.s.

Vervolgstappen: “Bevoegdheden beheer” en “Toegang verlenen”[bewerken]

Bevoegdheden beheer betreft een cyclus van ons kader en wordt ook vaak aangeduid met autorisatiemanagement, inclusief wat we onder machtigingen verstaan.

Zie Cyclus Bevoegdhedenbeheer

“Toegang verlenen” betreft ook een cyclus van ons kader en die regelt het feitelijk verlenen van toegang en is daardoor sterk gerelateerd aan bevoegdhedenbeheer en authenticatie.

Zie Cyclus Toegang verlenen

Vragen die hierbij besproken zijn:

- Wie willen dit gaan uitwerken ?

- Tijdens de bijeenkomst hebben we vastgesteld dat géén van de aanwezigen afdoende tijd heeft om dit erbij op te pakken. Het is daarom van belang dat we capaciteit buiten deze groep aanspreken.

ACTIE-19: Dat gaan we vanuit ICTU Beheer organiseren.

- Waar moet rekening mee worden gehouden?

- Er zijn al enkele groepen in NL die dit uitwerken:

- Common Ground: daar is KvK mee bezig.

- Autorisatie & Machtigen: Toegang verlenen loopt daar ook in.

- Autorisatiemanagement kan binnen de organisatie ingericht zijn en tussen organisaties / ketens. Intern en extern zijn wel heel verschillende domeinen.

- Logius heeft een programma voor Autorisaties en machtigingen waar veel overheidsorganisaties in betrokken zijn.

- Lieven van der Tas heeft vanuit JenV twee concept documenten sinds kort beschikbaar, die hij zal verspreiden zodra dat mogelijk is.

- Wanneer kunnen we de 1e opzet (aanpak) dan wel resultaten daarvan tegemoet zien?

Na de vakantie, in augustus, zal vanuit NORA Beheer hier een aanzet toe worden gegeven.

Kennismaking met Digital Me[bewerken]

Er zijn diverse nieuwe concepten om op veilige wijze persoonsgerelateerde informatie te delen (en daarmee tevens het kopiëren van gegevens te gaan beperken). Denk aan initiatieven als I Reveal My Attributes (IRMA), Self Sovereign Identity (SSI) en Digital Me.

Johann Schreurs (DUO) heeft ons via een onderhoudende en zeer verbeeldende presentatie meegenomen in dit nieuwe gedachtegoed !

Zie voor achtergrond informatie digital-me.nl . De presentatie (PDF, 8,24 MB) is ruim 52 MB, dus die sturen we niet mee met het verslag; we zijn aan het uitzoeken hoe en in welk format we die het beste beschikbaar kunnen stellen in de NORA.

Vervolgbijeenkomsten[bewerken]

Onder aansturing van Eric Brouwer (namens ICTU werkzaam voor NORA), komen we maandelijks bijeen, totdat dit thema afdoende is uitgediept. De bijeenkomsten vinden plaats bij de deelnemers van het overleg. Er hebben zich zo’n 20 actieve deelnemers gemeld. Voor meer informatie of suggesties, meld je via nora@ictu.nl.

| Data | Tijd | Bij wie? | Agenda/verslag |

|---|---|---|---|

| 17 juli | 14 – 17 uur | deze bijeenkomst is inmiddels vervallen | Expertgroep Digitale identificatie en authenticatie/2018-07-17 |

| 21 augustus | 14 – 17 uur | Logius te Den Haag | Expertgroep Digitale identificatie en authenticatie/2018-08-21 |

| 25 september | 14 – 17 uur | Nader te bepalen | Expertgroep Digitale identificatie en authenticatie/2018-09-25 |

| 23 oktober | 14 – 17 uur | Nader te bepalen | Expertgroep Digitale identificatie en authenticatie/2018-10-23 |

| 20 november | 14 – 17 uur | Nader te bepalen | Expertgroep Digitale identificatie en authenticatie/2018-11-20 |

Actiepunten[bewerken]

Lopende actiepunten[bewerken]

ACTIE-3: Arnoud Quanjer en Haaino Beljaars zullen vanuit VNG Realisatie het vraagstuk oppakken van de niet-digitale authenticatie (aan het loket of per telefoon). Dat is voor gemeenten namelijk van zodanig van belang dat ze dat graag uitgewerkt zien. Het zal mogelijk neerkomen op authenticatie op de bekende niveaus, maar dan via andere kanalen.

Status: Loopt Arnoud en Haaino informeren ons zodra een 1e aanzet beschikbaar is. Op 20 maart j.l. was nog geen voortgang te melden.

ACTIE-6: Wim Geurts en Lieven van der Tas houden ons op de hoogte van de ontwikkelingen vanuit het Programma Machtigen (waar onder meer Logius in is vertegenwoordigd).

Status: Loopt Wim en Lieven informeren ons zodra een 1e aanzet beschikbaar is. Op 20 maart j.l. waren nog geen specifieke zaken te melden.

ACTIE-12: De werkgroep Kaders IAM (trekker Eric Brouwer) gaat diverse punten aanscherpen:

- De beschrijving van de stappen binnen de cycli aanscherpen; (die zijn vertaald uit het Engels, maar op divers plaatsen nog niet goed genoeg, met name bij Toegang verlenen – verifiëren: check of de aangeleverde set gegevens juist is (waaronder een verwijzing naar een digitale identiteit en welke authenticatiemiddel: is het wel een Rijkspas? En wat krijg je terug als verwijzingsgegevens? Zie ook de beschrijving bij NIST, dat kent ook authentiseren. Of de beschrijving van World Economic Forum dat onderscheidt maakt naar verifiëren en authentiseren

- Intelligentie is niet goed vertaald: Intelligence + Informatie / begrijpen (inlichtingen) Dat begrip in de visualisatie aanpassen.

- Voor de begrippen zal een overzicht worden gegeven vanuit de diverse bronnen.

- Verwijzing bij de visualisatie naar Omnitech vervangen door verwijzing naar Gartner.

Status: Loopt Eric is de teksten aan het bijwerken.

ACTIE-13: De werkgroep Identiteitenbeheer (trekker Bob te Riele) gaat diverse punten aanscherpen:

- Het onderdeel Vraagstelling verwijderen (de antwoorden staan immers verderop die pagina).

- Het stuk schonen van de vraagstellingsvorm en de ik-vorm e.d.

- Nagaan welke afstemming nodig is met de aangegeven bestaande kaders voor digitale identiteiten.

- Nagaan of met linkjes kan worden verwezen naar de procedures die RvIG c.q. de overheid hanteert.

- Thesaurus opstellen.

- Overlap definities tussen de werkgroepen visualiseren

- Overleg met IAA om te komen tot een totaalplaatje.

- Samenhang op visie archetype ism IAM en toetsing definities en visie met authenticatie in de praktijk en eIDAS.

Status: Loopt Bob is de teksten aan het bijwerken.

ACTIE-14: De werkgroep Authenticatie (trekker Edwin) gaat diverse punten aanscherpen:

- Het onderdeel Vraagstelling verwijderen (de antwoorden staan immers verderop die pagina).

- Het stuk schonen van de vraagstellingsvorm e.d.

- Nagaan welke afstemming nodig is met de aangegeven bestaande kaders voor digitale authenticatie.

- Afstemmen met de begrippen van de kaders IAM (die nog onvoldoende beschikbaar zijn).

- Afstemmen met de uitwerking van eIDAS (die nog onvoldoende beschikbaar is).

- Invullen van de Authenticatiemiddelen voor de BRP: met Identeitenbeheer afstemmen.

- Openstaande vragen hernoemen naar Weetjes:

- Ambtenaren kunnen eHerkenning gebruiken (Menno Stigter stuurt hier een oplossing voor)

- eIDAS is te gebruiken in de grensregio’s

- Multichannel doet de gemeente zo: …

Status: Loopt Edwin is de teksten aan het bijwerken.

ACTIE-15: De werkgroep eIDAS (trekker Menno Stigter) gaat diverse punten aanscherpen:

- De structuur van de wiki-pagina afstemmen op de opzet (document 1).

- Bestaande inhoud van de wiki vervangen door de nieuwe inhoud (document 2).

- Afstemmen met Identiteitenbeheer: welke digitale identiteiten worden gebruikt voor Buitenlanders?

- Afstemmen met Authenticatie: welke authenticatiemiddelen en -niveau’s worden gebruikt bij eIDAS?

Status: Loopt Menno is de teksten aan het bijwerken.

Nog op te pakken Actiepunten[bewerken]

ACTIE-18: Eric Brouwer en Frans de Kok bespreken na de bijeenkomst hoe de inbreng van Logius alsnog vergroot kan worden.

Status: Nog op te pakken.

ACTIE-19: ICTU Beheer / Eric Brouwer organiseert capaciteit om Bevoegdhedenbeheer en Toegang verlenen uit te werken en zal een 1e opzet van een plan van aanpak maken.

Status: Nog op te pakken.

Afgeronde Actiepunten[bewerken]

De hier niet meer genoemde acties (1,2, 4, 5, 7 t/m 11 en 16) zijn inmiddels afgerond.

Het overzicht van alle acties is ook te vinden op: Actiepunten IAM

Oorspronkelijke agenda[bewerken]

Terugkoppeling uit Gebruikersraad NORA (15 min)[bewerken]

- korte toelichting op de besluitvorming over ons verzoek aan de Gebruikersraad NORA van 29 mei j.l.

- zie NORA Gebruikersraad/2018-05-29

- en ook onze eerder mail terzake, van 29 mei 2018.

Recap en vervolgstappen in 2018 (15 min)[bewerken]

- we hebben ons eerdere plan (PDF, 378 kB) goed gevolgd en stappen 1 t/m 6 afgerond.

- samen met de werkgroepen zijn we aan de slag met stappen 7, 8 en 9 en zullen de status kort toelichten

- bespreken hoe en wanneer we de punten van onze to-do lijst oppakken, te weten: onze opzet van IAM testen via de use-cases en ons laten verdiepen in de aansluitmogelijkheden op eIDAS

Vervolgstappen “Bevoegdheden beheer” (15 min)[bewerken]

- dit betreft een cyclus van ons kader en wordt ook vaak aangeduid met autorisatiemanagement, inclusief wat we onder machtigingen verstaan: Cyclus Bevoegdhedenbeheer / Bevoegdhedenbeheer

- wie willen dit gaan uitwerken?

- waar moet rekening mee worden gehouden (zijn er bv. al groepen in NL die dit uitwerken)?

- en wanneer kunnen we de 1e opzet (aanpak) dan wel resultaten daarvan tegemoet zien?

Vervolgstappen “Verlenen van Toegang” (15 min)[bewerken]

- dit betreft ook een cyclus van ons kader en die regelt het feitelijk verlenen van toegang en is daardoor sterk gerelateerd aan bevoegdhedenbeheer en authenticatie: Cyclus_Toegang_verlenen / Toegang verlenen

- wie willen dit gaan uitwerken ?

- waar moet rekening mee worden gehouden (zijn er bv. al groepen in NL die dit uitwerken)?

- en wanneer kunnen we de 1e opzet (aanpak) dan wel resultaten daarvan tegemoet zien?

DigitalMe (90 min)[bewerken]

- er zijn diverse nieuwe concepten om op veilige wijze informatie te delen (en het kopiëren van gegevens te gaan beperken), zie onder meer IRMA, Self Sovereign Identity en Digital Me.

- Johann Schreurs (DUO) neemt ons mee in dit nieuwe gedachtegoed !

- zie ook digital-me.nl

Volgende bijeenkomsten (15 min)[bewerken]

- voorstel is door te gaan met de maandelijkse bijeenkomsten, op de dinsdagmiddagen, te weten:

- 17 juli,

- 21 augustus,

- 25 september (18 september is Gebruikersraad NORA),

- 23 oktober,

- 20 november (december skippen we ivm drukte en vakanties)

- wie wil gastheer zijn voor 17 juli?