Communicatievoorzieningen Uitvoering

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

Deze informatie is onderdeel van BIO Thema-uitwerking Communicatievoorzieningen.

Meer lezen | ||||||||||||||||||

Doelstelling[bewerken]

Het doel van communicatievoorzieningen in het uitvoeringsdomein is het waarborgen dat de netwerkinfrastructuur is ingericht conform specifieke beleidsuitgangspunten en dat aan de eisen voor de beschikbaarheid, integriteit, vertrouwelijkheid en controleerbaarheid bij het ontwerp en implementatie is voldaan.

Risico's[bewerken]

De belangrijkste risico’s in het uitvoeringsdomein van communicatievoorzieningen zijn:

- negatieve beïnvloeding van beveiligingsniveaus door koppeling van netwerken;

- illegaal gebruik;

- onderbrekingen;

- afluistering van getransporteerde data;

- kwetsbaarheden in uitvoerbare code;

- fysieke of logische inbreuk op netwerkelementen.

Objecten, controls en maatregelen

Per object zijn controls en maatregelen opgenomen die risico’s kunnen reduceren (zie Hoofdstuk Normen uit de BIO Thema Communicatievoorzieningen binnen dit aspect). Voor de implementatie wordt verwezen naar de zes uitvoeringskaders van de ISO 27033 en het Nederlandse Overheid Referentie Architectuur (NORA)-thema Beveiliging.

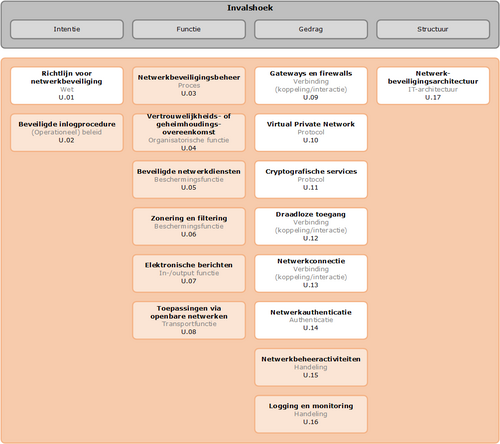

In de onderstaande afbeelding zijn de essentiële beveiligingsobjecten voor communicatievoorzieningen weergegeven in de kolommen: Intentie, Functie, Gedrag en Structuur. Voor het wit ingekleurde object heeft de Baseline Informatiebeveiliging Overheid (BIO) geen control gedefinieerd. Deze objecten zijn voor een groot deel afkomstig uit de ISO 27033 deel 1 t/m 6.

Principes uit de BIO Thema Communicatievoorzieningen binnen dit aspect[bewerken]

| ID | Principe | Criterium |

|---|---|---|

| CVZ_U.01 | Richtlijn voor netwerkbeveiliging | Organisaties behoren hun netwerken te beveiligen met richtlijnen voor ontwerp, implementatie en beheer 1. |

| CVZ_U.02 | Beveiligde inlogprocedure | Indien het beleid voor toegangsbeveiliging dit vereist, behoort toegang tot (communicatie)systemen en toepassingen te worden beheerst door een beveiligde inlogprocedure. |

| CVZ_U.03 | Netwerkbeveiligingsbeheer | Netwerken behoren te worden beheerd en beheerst om informatie in systemen en toepassingen te beschermen. |

| CVZ_U.04 | Vertrouwelijkheids- of geheimhoudingsovereenkomst | Eisen voor vertrouwelijkheids- of geheimhoudingsovereenkomsten die de behoeften van de organisatie, betreffende het beschermen van informatie weerspiegelen, behoren te worden vastgesteld, regelmatig te worden beoordeeld en gedocumenteerd. |

| CVZ_U.05 | Beveiliging netwerkdiensten | Beveiligingsmechanismen, dienstverleningsniveaus en beheereisen voor alle netwerkdiensten behoren te worden geïdentificeerd en opgenomen in overeenkomsten betreffende netwerkdiensten. Dit geldt zowel voor diensten die intern worden geleverd als voor uitbestede diensten. |

| CVZ_U.06 | Zonering en filtering | Groepen van informatiediensten, -gebruikers en -systemen behoren in netwerken te worden gescheiden (in domeinen). |

| CVZ_U.07 | Elektronische berichten | Informatie die is opgenomen in elektronische berichten behoort passend te zijn beschermd. |

| CVZ_U.08 | Toepassingen via openbare netwerken | Informatie die deel uitmaakt van uitvoeringsdiensten en die via openbare netwerken wordt uitgewisseld, behoort te worden beschermd tegen frauduleuze activiteiten, geschillen over contracten en onbevoegde openbaarmaking en wijziging. |

| CVZ_U.09 | Gateways en firewalls | De filterfuncties van gateways en firewalls behoren zo te zijn geconfigureerd, dat inkomend en uitgaand netwerkverkeer wordt gecontroleerd en dat daarbij in alle richtingen uitsluitend het vanuit beveiligingsbeleid toegestaan netwerkverkeer wordt doorgelaten. |

| CVZ_U.10 | Virtual Private Network (VPN) | Een VPN behoort een strikt gescheiden end-to-end-connectie te geven, waarbij de getransporteerde informatie die over een VPN wordt getransporteerd, is ingeperkt tot de organisatie die de VPN gebruikt. |

| CVZ_U.11 | Cryptografische services | Ter bescherming van de vertrouwelijkheid en integriteit van de getransporteerde informatie behoren passende cryptografische beheersmaatregelen te worden ontwikkeld, geïmplementeerd en ingezet. |

| CVZ_U.12 | Draadloze toegang | Draadloos verkeer behoort te worden beveiligd met authenticatie van devices, autorisatie van gebruikers en versleuteling van de communicatie. |

| CVZ_U.13 | Netwerkconnectie | Alle gebruikte routeringen, segmenten, verbindingen en aansluitpunten van een bedrijfsnetwerk behoren bekend te zijn en te worden bewaakt. |

| CVZ_U.14 | Netwerkauthenticatie | Authenticatie van netwerk-nodes behoort te worden toegepast om onbevoegd aansluiten van netwerkdevices (sniffing) te voorkomen. |

| CVZ_U.15 | Netwerkbeheeractiviteiten | Netwerken behoren te worden beheerd en beheerst om informatie in systemen en toepassingen te beschermen. |

| CVZ_U.16 | Logging en monitoring communicatievoorzieningen | Logbestanden van informatiebeveiligingsgebeurtenissen in netwerken, behoren te worden gemaakt en bewaard en regelmatig te worden beoordeeld (op de ernst van de risico’s). |

| CVZ_U.17 | Netwerkbeveiligingsarchitectuur | De beveiligingsarchitectuur behoort de samenhang van het netwerk te beschrijven en structuur te bieden in de beveiligingsmaatregelen, gebaseerd op het vigerende bedrijfsbeleid, de leidende principes en de geldende normen en standaarden. |

Normen uit de BIO Thema Communicatievoorzieningen binnen dit aspect[bewerken]

| ID | Stelling | Norm |

|---|---|---|

| CVZ_U.01.01 | De voorbereiding van veilige netwerkontwerpen omvat tenminste de volgende stappen:

| Stappen ter voorbereiding van veilige netwerkontwerpen |

| CVZ_U.01.02 | Leidende ontwerpprincipes, zoals ‘defence in depth’ (of anders geformuleerd ‘inbraak betekent geen doorbraak’) worden gehanteerd. Robuustheid (resilience) van het ontwerp bepaalt de beschikbaarheid van netwerken, zoals door het toepassen van redundancy, back-up van configuratiegegevens en snel beschikbare reservedelen. | Leidende ontwerpprincipes worden gehanteerd of anders geformuleerd: “inbraak betekent geen doorbraak” |

| CVZ_U.01.03 | Netwerkbeveiliging is gebaseerd op International Telecommunication Union - Telecommunications sector (ITU-T) X.80x (zie de ISO 27001 2017 Annex C). | Netwerkbeveiliging is gebaseerd op ITU-T X.80x |

| CVZ_U.01.04 | Netwerkontwerpen zijn gestructureerd gedocumenteerd in actuele overzichten. | Netwerkontwerpen zijn gestructureerd gedocumenteerd in actuele overzichten |

| CVZ_U.01.05 | De implementatie van netwerkbeveiliging is gebaseerd op het netwerkontwerp zoals in norm U.01.04 is bedoeld en is in richtlijnen samengevat conform de ISO 27033-2 2012. | De implementatie van netwerkbeveiliging is gebaseerd op netwerkontwerp en in richtlijnen samengevat |

| CVZ_U.01.06 | Netwerken zijn zo opgezet dat ze centraal beheerd kunnen worden. | Netwerken zijn zo opgezet dat ze centraal beheerd kunnen worden |

| CVZ_U.02.01 | Voor het verlenen van toegang tot het netwerk aan externe leveranciers wordt vooraf een risicoafweging gemaakt. De risicoafweging bepaalt onder welke voorwaarden de leveranciers toegang krijgen. Uit een registratie blijkt hoe de rechten zijn toegekend. | Voor het verlenen van toegang tot het netwerk aan externe leveranciers wordt vooraf een risicoafweging gemaakt |

| CVZ_U.02.02 | Als vanuit een onvertrouwde zone toegang wordt verleend naar een vertrouwde zone, gebeurt dit alleen op basis van minimaal twee-factorauthenticatie. | Toegang vanuit een niet-vertrouwde zones naar een vertrouwde zone |

| CVZ_U.02.03 | Toegang tot netwerken is beperkt tot geautoriseerde gebruikers (en geautoriseerde applicaties). Drie gebieden waarvoor expliciete inlogmechanismen worden toegepast, zijn:

| Toegang tot netwerken is beperkt tot geautoriseerde gebruikers |

| CVZ_U.03.01 | Voor het beheer van netwerkapparatuur zijn verantwoordelijkheden en procedures vastgesteld. | Voor het beheer van netwerkapparatuur zijn verantwoordelijkheden en procedures vastgesteld |

| CVZ_U.03.02 | Netwerken worden geregistreerd en gemonitord conform vastgelegde procedures en richtlijnen. | Netwerken worden geregistreerd en gemonitord conform vastgelegde procedures en richtlijnen |

| CVZ_U.03.03 | Beheeractiviteiten worden nauwgezet gecoördineerd, zowel om de dienstverlening voor de organisatie te optimaliseren als om te waarborgen dat beheersmaatregelen consistent in de hele informatieverwerkende infrastructuur worden toegepast. | Beheeractiviteiten worden nauwgezet gecoördineerd |

| CVZ_U.03.04 | Ter bescherming tot netwerkdiensten en/of - voor zover noodzakelijk - van toepassingen zijn voor het beperken van de toegang procedures opgesteld. | Ter bescherming tot netwerkdiensten en/of -toepassingen zijn voor procedures opgesteld |

| CVZ_U.03.05 | De functies van operationeel netwerkbeheer en overige computerbewerkingen zijn gescheiden. | De functies van operationele netwerkbeheer en overige computerbewerkingen zijn gescheiden |

| CVZ_U.03.06 | Systemen worden voorafgaand aan de toegang tot het netwerk geauthentiseerd. | Systemen worden voorafgaand aan de toegang tot het netwerk geauthentiseerd |

| CVZ_U.04.01 | Voor de vertrouwelijkheids- of geheimhoudingsovereenkomsten worden de volgende elementen in overweging genomen:

| Elementen ter overweging bij vertrouwelijkheids- of geheimhoudingsovereenkomsten |

| CVZ_U.05.01 | Bij draadloze verbindingen zoals wifi en bij bedrade verbindingen buiten het gecontroleerd gebied wordt gebruik gemaakt van encryptiemiddelen waarvoor het Nationaal Bureau voor Verbindingsbeveiliging (NBV) een positief inzetadvies heeft afgegeven. | Binnenkomend en uitgaand dataverkeer wordt bewaakt en geanalyseerd op kwaadaardige elementen |

| CVZ_U.05.02 | De noodzakelijke beveiligingsmechanismen in de vorm van technische beveiligingsfuncties, zoals segmentatie, detectie en protectie, monitoring en versleuteling van het dataverkeer zijn vastgelegd in een overeenkomst. | Ontdekte nieuwe dreigingen vanuit de analyse worden gedeeld binnen de overheid |

| CVZ_U.05.03 | Beveiligingsmechanismen voor communicatie worden voorzien op de volgende Open Systems Interconnection (OSI)-lagen:

| Bij draadloze verbindingen wordt gebruik gemaakt van encryptiemiddelen |

| CVZ_U.05.04 | Het dienstverleningsniveau wordt afgestemd op de volgende eisen:

| Eisen op basis waarvan het dienstverleningsniveau wordt afgestemd |

| CVZ_U.05.05 | Het dataverkeer dat de organisatie binnenkomt of uitgaat, wordt bewaakt/geanalyseerd op kwaadaardige elementen middels detectie-voorzieningen (zoals beschreven in de richtlijn voor implementatie van detectie-oplossingen), zoals het Nationaal Detectie Netwerk of GDI, die worden ingezet op basis van een risico-inschatting, mede aan de hand van de aard van de te beschermen gegevens en informatiesystemen. | De noodzakelijke beveiligingsmechanismen zijn vastgelegd in een overeenkomst |

| CVZ_U.05.06 | Bij ontdekte nieuwe dreigingen vanuit de analyse op kwaadaardige elementen worden deze, rekening houdend met de geldende juridische kaders, verplicht gedeeld binnen de overheid, waaronder met het Nationaal Cyber Security Centrum (NCSC) of de sectorale Computer Emergency Response Team (CERT), bij voorkeur door geautomatiseerde mechanismen (threat intelligence sharing). | Beveiligingsmechanismen voor communicatie worden voorzien op de OSI lagen |

| CVZ_U.06.01 | Het netwerk is in (logische of fysieke) domeinen (of zones) opgedeeld op grond van risico’s voor onderlinge negatieve beïnvloeding van informatiesystemen binnen een domein en het beoogde betrouwbaarheidsniveau. | Alle gescheiden groepen hebben een gedefinieerd beveiligingsniveau |

| CVZ_U.06.02 | Alle gescheiden groepen hebben een gedefinieerd beveiligingsniveau. | Het netwerk is opgedeeld op grond van risico’s voor onderlinge negatieve beïnvloeding |

| CVZ_U.06.03 | Perimeters van netwerkzones worden nauwkeurig gedefinieerd en de gecontroleerde doorgang van de informatie tussen netwerkdomeinen wordt beheerst met een gateway (bijvoorbeeld een firewall en een filterende router). | Perimeters van netwerkzones worden nauwkeurig gedefinieerd en de gecontroleerde doorgang wordt beheerst |

| CVZ_U.06.04 | Draadloze toegang tot gevoelige domeinen wordt behandeld als een externe verbinding en wordt beveiligd met de eisen geldend voor externe verbindingen. | Draadloze toegang tot gevoelige domeinen wordt behandeld als externe verbinding |

| CVZ_U.07.01 | Voor de beveiliging van elektronische berichten gelden de vastgestelde standaarden tegen phishing en afluisteren van de ‘pas- toe-of-leg-uit’- lijst van het Forum Standaardisatie. | Voor de beveiliging van elektronische berichten gelden de vastgestelde standaarden tegen phishing en afluisteren |

| CVZ_U.07.02 | Voor veilige berichtenuitwisseling met basisregistraties wordt, conform de ‘pas-toe-of-leg-uit-lijst van het Forum Standaardisatie, gebruik gemaakt van de actuele versie van Digikoppeling. | Voor veilige berichtenuitwisseling met basisregistraties wordt gebruik gemaakt van Digikoppeling |

| CVZ_U.07.03 | Bij web- en mailverkeer van gevoelige gegevens wordt gebruik gemaakt van Public Key Infrastructure (PKI)-Overheid-certificaten. Gevoelige gegevens zijn onder andere digitale documenten binnen de overheid waar gebruikers rechten aan kunnen ontlenen. | Bij web- en mailverkeer van gevoelige gegevens wordt gebruik gemaakt van PKI-Overheid certificaten |

| CVZ_U.07.04 | Om zekerheid te bieden over de integriteit van het elektronische bericht, wordt voor elektronische handtekeningen gebruik gemaakt van de Advanced Electronic Signatures (AdES) Baseline Profile standaard of de European Telecommunications Standards Institute (ETSI) TS 102 176-1 (en relevante standaarden uit de pas-toe-of-leg-uit lijst van het Forum Standaardisatie). | Voor elektronische berichten wordt gebruik gemaakt van de AdES Baseline Profile standaard of ETSI TS 102 176-1 |

| CVZ_U.07.05 | Voor de beveiliging van het elektronische berichtenverkeer worden passende maatregelen getroffen, zoals:

| Voor de beveiliging van elektronische berichtenverkeer worden passende maatregelen getroffen |

| CVZ_U.08.01 | Met de communicerende partijen worden afspraken gemaakt over:

| Met communicerende partijen worden afspraken gemaakt |

| CVZ_U.09.01 | Voor elke gateway of firewall bestaat een actueel configuratiedocument dat de complete configuratie en de functionele eisen van de gateway of firewall beschrijft. | Voor elke gateway of firewall bestaat een actueel configuratiedocument |

| CVZ_U.09.02 | De filterfunctie van gateways en firewalls zijn instelbaar. | De filterfunctie van gateways en firewalls is instelbaar |

| CVZ_U.09.03 | Gebeurtenissen worden vastgelegd in auditlogs en worden, indien aanwezig, doorgegeven aan centrale systemen zoals Security Information and Event Management (SIEM). | Gebeurtenissen worden vastgelegd in auditlogs en worden doorgegeven aan centrale systemen zoals SIEM |

| CVZ_U.09.04 | Uitsluitend toegestaan netwerkverkeer wordt doorgelaten. | Uitsluitend toegestaan netwerkverkeer wordt doorgelaten |

| CVZ_U.10.01 | De end-to-end-connectie:

| De end-to-end |

| CVZ_U.11.01 | Voor het waarborgen van de vertrouwelijkheid van communicatie tussen de zender en ontvanger wordt versleuteling toegepast op een of meer van de juiste verbindingslagen (Open Systems Interconnection (OSI)-laag 1 t/m 7). Public Key Infrastructure (PKI) faciliteert deze functie. | Voor het waarborgen van de vertrouwelijkheid wordt versleuteling toegepast op één of meer verbindingslagen |

| CVZ_U.11.02 | Voor het waarborgen van de integriteit van de communicatie tussen de zender en ontvanger wordt een digitale ondertekening toegepast. Toepassingsvoorbeelden zijn:

| Voor het waarborgen van de integriteit van communicatie wordt digitale ondertekening toegepast |

| CVZ_U.11.03 | Cryptografische beheersmaatregelen moeten expliciet aansluiten bij de standaarden op de ‘pas-toe-of-leg-uit’-lijst van het Forum Standaardisatie. | Cryptografische beheersmaatregelen sluiten aan bij de Pas-Toe-of-Leg-Uit standaarden |

| CVZ_U.11.04 | Cryptografische algoritmen voldoen aan de hoogst mogelijke industrie-standaarden, voor de sterkte, met een voor de toepassing en contextrelevante sleutellengte en algoritme, zoals uit de Forum Standaardisatie-lijst:

| Cryptografische algoritmen voldoen aan de hoogst mogelijke industriestandaarden |

| CVZ_U.12.01 | Omdat draadloze netwerken altijd en overal fysiek benaderbaar zijn, worden de volgende algemene maatregelen en beveiligingslagen altijd toegepast:

| Algemene maatregelen en ‘beveiligingslagen’ voor draadloze netwerken |

| CVZ_U.13.01 | Voor de beheersing van netwerken worden de volgende minimumeisen toegepast:

| Voor de beheersing van netwerken worden minimumeisen |

| CVZ_U.13.02 | Netwerken worden bewaakt op het beoogd gebruik en overtreding van het beveiligingsbeleid wordt gelogd. | Netwerken worden bewaakt op het beoogd gebruik en overtreding van securitybeleid gelogd |

| CVZ_U.14.01 | Alvorens logisch toegang te verkrijgen tot een netwerk wordt de authenticiteit van een aangesloten netwerkdevice gecontroleerd (Extensible Authentication Protocol - Transport Layer Security (EAP-TLS)). | Authenticiteit van aangesloten netwerkdevices wordt gecontroleerd |

| CVZ_U.14.02 | Alleen de specifiek voor het netwerk toegestane netwerk-devices worden logisch gekoppeld met de in het netwerk aanwezige clients en informatiesystemen (Institution of Electrical Engineers (IEE) 802.1x). | Alleen specifiek toegestane netwerkdevices worden gekoppeld met de aanwezige clients en informatiesystemen |

| CVZ_U.15.01 | Netwerkbeveiligingsbeheer omvat activiteiten, methoden, procedures en gereedschappen voor administratie, onderhoud en veilig beschikbaar stellen van netwerkverbindingen. Met name geldt daarbij:

| Netwerkbeveiligingsbeheer omvat activiteiten, methoden, procedures en gereedschappen voor administratie |

| CVZ_U.15.02 | Netwerkbeheer omvat het doorvoeren van logische en fysieke wijzigingen in netwerken, zoals patching van netwerkbekabeling in netwerkverdeelkasten. | Netwerkbeheer omvat het doorvoeren van logische én fysieke wijzigingen in netwerken |

| CVZ_U.16.01 | Overtredingen van het actuele netwerkbeleid (afwijkingen van de baseline) worden geregistreerd en vastgelegd in auditlogs. | Overtredingen van het actuele netwerkbeleid worden geregistreerd en vastgelegd in auditlogs |

| CVZ_U.16.02 | Het beoordelen van overtredingen wordt geautomatiseerd uitgevoerd bijvoorbeeld met SIEM of functioneel gelijkwaardige systemen en beoordeeld door deskundigen. | Het beoordelen van overtredingen wordt geautomatiseerd uitgevoerd en beoordeeld door deskundigen |

| CVZ_U.17.01 | De beveiligingsarchitectuur staat niet op zichzelf, maar is verweven met de architectuur van het te beveiligen systeem. | De beveiligingsarchitectuur is verweven met de architectuur van het te beveiligen systeem |

| CVZ_U.17.02 | De beveiligingsarchitectuur is gelaagd, zoals:

| De beveiligingsarchitectuur is gelaagd |

| CVZ_U.17.03 | De netwerktopologie is in kaart gebracht en wordt continu actueel gehouden. | De netwerk topologie is in kaart gebracht en wordt continu actueel gehouden |