Ontwerpen op basis van eisen

- Onderdeel van

- Thema's

- Contact

- Guus van den Berg

- Guus.vandenberg@cip-overheid.nl

- Status

- Dit thema wordt momenteel opnieuw bekeken door de Expertgroep Beveiliging

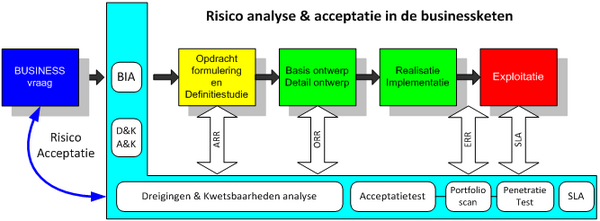

Gestart wordt met een Business Impact Analyse (BIA). De resultaten van de BIA worden ingebracht in het proces van definitiestudie en interactie met de business en leidt tot het z.g. Acceptabel Rest Risico. (ARR) Samengevat: welke uitvalduur van systemen en welk verlies van data is nog acceptabel voor de bedrijfsvoering? Sommige bedrijven gebruiken een Afhankelijkheden & Kwetsbaarheden analyse (A&K), waarin globaal dezelfde vragen worden gesteld als in de BIA en de eerste stappen van de Dreigingen en Kwetsbaarheden analyse (D&K).

Na de ontwerpfase waarin de maatregelen selectie voor beveiliging wordt uitgevoerd, wordt het z.g. Ontworpen Rest Risico (ORR) bepaald en gerapporteerd aan de business. Als de opdrachtgever het risico accepteert, wordt het detailontwerp gemaakt en vervolgens gerealiseerd. In de realisatiefase worden meestal aanbestedingen gedaan, producten geselecteerd en ingekocht. Vooral wat betreft security lukt het niet altijd om alle ontworpen beveiligingsfunctionaliteit op het functioneel beste product in te kopen. Dat veroorzaakt, dat het restrisico van de voorziening in exploitatie kan afwijken van het Ontworpen Rest Risico, dat met de business is afgestemd. Tijdens penetratie- en acceptatietesten wordt daarom het z.g. Exploitatie Rest Risico (ERR) bepaald, waarin de opdrachtgever nogmaals wordt geïnformeerd over de status van beveiliging van de voorziening. In exploitatie worden Service Level Agreements (SLA) afgesloten, waarin afspraken worden gemaakt over de dienstverlening en rapportage van voorkomende risico’s.