Patroon voor vertrouwd toegangspad

- Onderdeel van

- Thema's

- Contact

- Guus van den Berg

- Guus.vandenberg@cip-overheid.nl

- Status

- Dit thema wordt momenteel opnieuw bekeken door de Expertgroep Beveiliging

Criteria

Integriteit, Vertrouwelijkheid

Definitie

Er is sprake van een vertrouwd toegangspad (VTP), wanneer een applicatieproces A vanaf de clientzijde veilig kan communiceren met applicatieproces B aan de serverzijde via een voor invloeden van buitenaf beschermd kanaal dat twee of meer koppelvlakken bevat.

Context

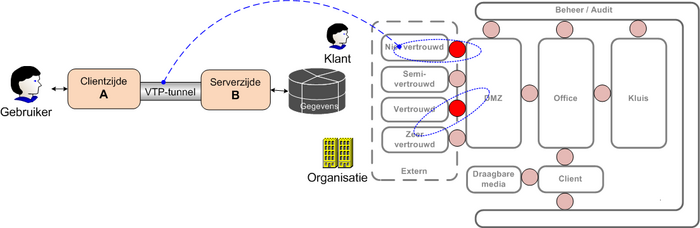

Vertrouwde toegangspaden (VTP) zijn cruciaal voor betrouwbaar datatransport via niet vertrouwde omgevingen zoals het Internet of in situaties waar verschillende datastromen elkaar kunnen beïnvloeden. Onderstaande figuur schetst een dergelijke omgeving. Behalve voor een veilige verbinding naar de buitenwereld vindt het VTP ook zijn toepassingsgebied binnen een organisatie. Voorbeelden zijn de kanalen waarlangs persoons- of financiële gegevens worden verstuurd via een Intranet. Een ander toepassingsgebied is communicatie voor het beheer van systemen. Een VTP is zowel voor datatransport naar niet vertrouwde als vertrouwde derden gewenst. Medewerkers die thuis- of vanuit niet-bedrijfslocaties werken, maken altijd contact met bedrijfssystemen via een VTP. De identificatie van de gebruiker aan het clientproces en de autorisaties van de gebruiker voor proces A en B en de toegangsrechten van de gebruiker tot gegevens zijn hier buiten beschouwing gelaten!

Probleem

Als clientproces A via een open verbinding wil communiceren met applicatieproces B, dan kan de communicatie door afluistering negatief kan worden beïnvloed. In die situatie zijn er geen garanties te geven voor de vertrouwelijkheid en integriteit van de gecommuniceerde gegevens.

Oplossing

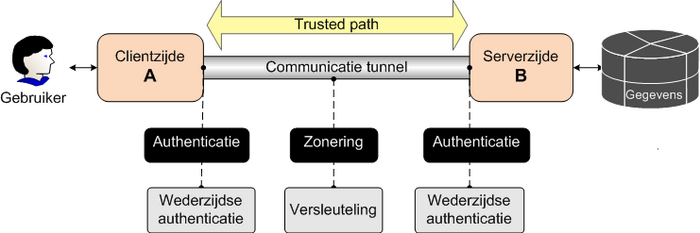

Door toepassing van de IB-functies: Zonering en (wederzijdse) authenticatie tussen de client en applicatieprocessen aan het begin en eindpunt van het pad. Kort samengevat is een VTP een veilige point-to-point verbinding en wordt in de vakliteratuur ook wel ‘trusted path’ genoemd.

Bovenstaande figuur schetst een eindgebruiker, die via een vertrouwd toegangspad gegevens benadert of uitwisselt. De bescherming die een vertrouwd toegangspad biedt, fungeert als een tunnel voor de communicatie tussen twee processen of systemen en moet daarom ‘transparant’ zijn voor de protocollen die er door heen gaan. Eerst authenticeren clientproces A en applicatieproces B zich aan elkaar, waarna een versleutelde verbinding wordt opgezet voor het transport van de informatie. De figuur schetst de beveiligingsfuncties die een VTP minimaal moet bevatten om te kunnen functioneren: wederzijdse authenticatie aan de eindpunten van het pad en scheiding van de buitenwereld over de gehele lengte van het pad. Een veel gebruikt mechanisme daarvoor is versleuteling, maar er kunnen ook andere mechanismen worden toegepast, zoals een Closed Usergroup mechanisme van een netwerkaanbieder, gekoppeld aan de zekerheid dat beveiligingsmaatregelen door de leverancier worden nageleefd via TPM (Third Party Mededeling). Een vertrouwd toegangspad kan in zijn geheel worden verzorgd met standaard protocollen op systeemniveau of op applicatieniveau. Een vertrouwd toegangspad verloopt meestal via een traject met verschillende nodes. Elke node heeft een specifieke functie in de communicatieketen, maar voegt in het geval van een VTP aan de gegevens niets toe. Een VTP kan bijvoorbeeld door een grensbescherming lopen, met behoud van de vertrouwelijkheid.

| Functieblok | Zonering | Authenticatie | Vastleggen gebeurtenissen | Controleren Alarmeren | Systeemintegriteit |

|---|---|---|---|---|---|

| Clientzijde | Data-encryptie Sessie-encryptie Netwerkencryptie Lijnencryptie |

wederzijdse authenticatie 1, 2 of 3-factor context based aanmelden |

Beheerhandelingen Verbindingen |

Handhaven IB-functies Afwijkingen op beleid |

Hardening Applicatiepatch |

| Toegangspad | shttp https TLS tunnel IPSec tunnel Proprietary tunnel Closed usergroup |

nvt | nvt | nvt | infrastructuur firmwarepatches |

| Serverzijde | Data-encryptie Sessie-encryptie Netwerkencryptie Lijnencryptie |

wederzijdse authenticatie 1, 2 of 3-factor context based aanmelden |

Beheerhandelingen Verbindingen |

Handhaven IB-functies Afwijkingen op beleid |

Hardening Applicatiepatch |

Afwegingen

In deze uitleg worden alleen de IB-functies beschouwd die een bijdrage leveren aan het vertrouwde pad tussen het klantproces A en het applicatieproces B.

Voorbeelden

- Telebankieren

- Telewerken

Zowel voor het bankieren via het internet als voor telewerken via internet, is een veilige verbinding vanaf de klant naar de betreffende organisatie een eerste vereiste. In beide situaties wordt een VTP opgezet tussen het clientproces van de klant en het ontvangende applicatieproces van een organisatie. De mechanismen voor wederzijdse authenticatie verschillen van organisatie tot organisatie, maar meestal wordt 2-factor authenticatie toegepast op basis van tokens.

Implicaties

Het kunnen opzetten van een VTP vereist, dat aan beide uiteinden van het pad dezelfde standaarden worden gehanteerd voor communicatieprotocollen, doorvoersnelheden en het minimum beveiligingsniveau.