Bevoegdhedenbeheer

- Onderdeel van

- Thema's

- Contact

- Harro Kremer

- harro.kremer@jio.nl

- Status

- Actueel

Wat is bevoegdheden beheer[bewerken]

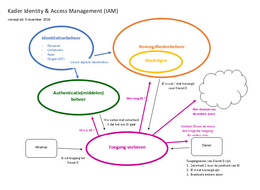

Bevoegdhedenbeheer betreft de “levenscyclus” van bevoegdheden: vanaf het onderkennen (ontstaan en eventueel aanpassen), naar het toekennen aan digitale identiteiten en het verklaren daarvan, tot aan het intrekken (verwijderen) van bevoegdheden. Doorgaans wordt dit ook wel Autorisatie beheer of Access management genoemd. Uitgangspunt hierbij is, dat met bepaalde “regels” wordt bepaald wat mag (of wat niet mag) en dat op het moment dat ergens toegang tot wordt gevraagd, dat dan wordt gecontroleerd of dat volgens die regels mag.

Zo’n regel kan bijvoorbeeld ook zijn, dat een persoon door iemand anders gemachtigd is om iets te doen. Machtigen wordt daarom gezien als onderdeel van Bevoegdhedenbeheer. De resultaten van het lopende programma Machtigen willen we graag plaatsen in het kader IAM om op die manier maatschappelijk goed inzicht te geven in deze belangrijke ontwikkelingen. Het programma Machtigen heeft tot doel verbetering en samenhang aan te brengen in het huidige machtigingslandschap. Dat landschap wordt enerzijds gekenmerkt door een veelheid aan machtigingsvormen en –relaties. Anderzijds ontbreken specifieke machtigingsvormen en functionaliteiten die maatschappelijk zeer gewenst zijn. Kernbegrippen voor het programma zijn het gebruiksgemak voor burgers en organisaties en de ontzorging van dienstaanbieders. De opdracht van het programma Machtigen in de huidige fase (1e plateau) is tweeledig:

- Stel het Globale Ontwerp op voor een oplossing voor het machtigingsvraagstuk in het publieke domein met betrekking tot zowel burgers als organisaties.

- Stel een Project Start Architectuur (PSA) op voor het 1e plateau op basis van de functionele behoeften van de betrokken publieke dienstaanbieders.

De eerste resultaten worden in de expertgroep IAM toegelicht. Gezien de landelijke impact van Machtigen, wordt ook bespreking ervan verwacht in de Gebruikersraad NORA.

Een update met definitieve resultaten volgt binnenkort.

Onderkennen van bevoegdheden[bewerken]

Bevoegdheden worden qua typering doorgaans onderkend op basis van inzichten in de gebruikers (digitale identiteiten), de machtiging verkregen van .. , Machtigende voorzieningen (objecten van toegang) en de patronen van het gewenste, het verwachte en het feitelijke gebruik. Bevoegdheden hebben de vorm van rollen (roles), regels (rules), aanvragen (requests) of attributen (attributes), waaraan bepaald gebruik van voorzieningen is gekoppeld. De bevoegdheden kunnen grof en fijnmazig zijn en tevens generiek, dan wel specifiek per voorziening. Bevoegdheden zijn hierdoor niet statisch en zullen dus wijzigen in de loop van de tijd. Vanuit een beveiligingsperspectief wordt voor het bevoegdhedenbeheer doorgaans een autorisatie & rollen matrix gehanteerd.

Toekennen van bevoegdheden[bewerken]

Dit is het bepalen welke bevoegdheden (autorisaties) voor welke digitale identiteiten geldig zijn. De bevoegdheden van interne medewerkers worden doorgaans toegekend op basis van hun functie en/of rol. Daarnaast zien we steeds vaker, dat het verzoek tot toekenning van bevoegdheden ontstaat vanuit de gebruiker, via een zelfservice voorziening. Goedkeuren van de aangevraagde bevoegdheden gebeurt door of namens de eigenaar van het proces waar de betreffende voorziening onderdeel van uitmaakt. Het kan voorkomen dat meerdere eigenaren goedkeuring moeten geven. Ook zaken als functiescheiding, vier-ogen-principe e.d. zijn hier relevant.

Verklaren van toegekende bevoegdheden[bewerken]

Het gaat hier om het verschaffen van inzicht in welke bevoegdheden aan welke digitale identiteit(en) is toegekend, of een verklaring dat bepaalde bevoegdheden terecht zijn toegekend en niet conflicterend zijn. Dit is onder meer relevant voor Auditing.

Intrekken van bevoegdheden[bewerken]

Wanneer de toegang tot voorzieningen moet vervallen, zullen de betreffende bevoegdheden moeten worden ingetrokken. Dat kan komen door bijvoorbeeld wijzigingen in de rollen van een digitale identiteit, of wanneer de digitale identiteit wordt afgesloten (beëindigd).

De praktijk[bewerken]

Hoe we in Nederland omgaan met het beheer van bevoegdheden (inclusief machtigingen) voor digitale identiteiten, willen we in de NORA zodanig uitwerken, dat architecten daar eenvoudig gebruik van kunnen maken als ze nieuwe diensten voor de overheid ontwerpen of als ze binnen (overheids)organisaties IAM optimaal willen inrichten. Daarbij gaan we rekening houden met zaken als:

- Afspraken die hierover reeds beschikbaar zijn. Denk o.a. aan het stelsel eHerkenning https://www.eherkenning.nl/ of het Afsprakenstelsel elektronische Toegangsdiensten https://afsprakenstelsel.etoegang.nl/

- Zo veel mogelijk hergebruik van de definities van eToegang, de wet GDI en de wet DO.

- De diensten en voorzieningen die reeds beschikbaar zijn. Denk o.a. aan DigiD Machtigen https://www.logius.nl/diensten/digid-machtigen/

- Diverse opmerkingen die via de review IAM zijn gemaakt over deze onderwerpen

- Autorisatiemanagement kan binnen de organisatie ingericht zijn en tussen organisaties / ketens: voor internen (personeel) en voor externen (burgers, bedrijven).

- Mogelijk onderscheid tussen wettelijke bevoegdheden of andersoortige bevoegdheden.

- Hoe een bevoegdheid namens een andere persoon of een bedrijf (een machtiging dus) in dit concept past.

- Bevoegdheden in relatie tot competenties e.d., zoals BIG-register voor zorgverleners of het Schietvaardigheidsregister.

- enz.