Serverplatform Control

ISOR:BIO Thema Serverplatform Control

Naar navigatie springen

Naar zoeken springen

Versie 2.0 van 5 maart 2021 van de BIO Thema-uitwerking Serverplatform is vervangen door versie 2.1 van 25 oktober 2021.

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

Deze informatie is onderdeel van BIO Thema-uitwerking Serverplatform.

Meer lezen | ||||||||||||||||||

Doelstelling[bewerken]

De doelstelling van het control-domein is om vast te stellen of:

- de beoogde controls voldoende zijn ingericht en functioneren voor het garanderen van de beoogde beschikbaarheid, integriteit en vertrouwelijkheid van het serverplatform;

- de infrastructurele diensten functioneel en technisch op het juiste niveau worden gehouden.

Dit houdt onder meer in dat binnen de organisatie een adequate beheerorganisatie moet zijn ingericht, waarin beheerprocessen zijn vormgegeven.

Risico's[bewerken]

Door het ontbreken van noodzakelijke maatregelen binnen de organisatie van de IT-leverancier is het niet zeker of de ontwikkel- en onderhoudsadministratie aan de beoogde organisatorische en beveiligingsvoorwaarden voldoet en dat de governance van deze omgeving toereikend is ingericht. Tevens kan dan niet vastgesteld worden dat de gewenste maatregelen worden nageleefd.

Objecten, controls en maatregelen

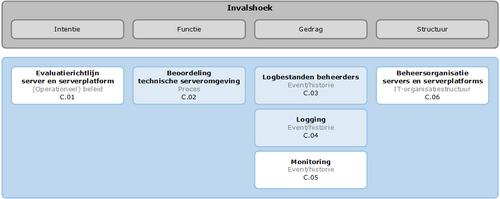

De objecten die specifiek voor het serverplatform een rol spelen zijn in onderstaande afbeelding vermeld.

Principes uit de BIO Thema Serverplatform binnen dit aspect[bewerken]

| ID | Principe | Criterium |

|---|---|---|

| SVP_C.01 | Richtlijn evaluatie ontwikkelactiviteiten | Richtlijnen behoren te worden vastgesteld om de implementatie en beveiliging van servers en besturingssystemen te controleren waarbij de bevindingen tijdig aan het management worden gerapporteerd. |

| SVP_C.02 | Beoordeling technische serveromgeving | Technische serveromgevingen behoren regelmatig te worden beoordeeld op naleving van de beleidsregels en normen van de organisatie voor servers en besturingssystemen. |

| SVP_C.03 | Logbestanden beheerders | Activiteiten van systeembeheerders en -operators behoren te worden vastgelegd en de logbestanden behoren te worden beschermd en regelmatig te worden beoordeeld. |

| SVP_C.04 | Logging | Logbestanden van gebeurtenissen die gebruikersactiviteiten, uitzonderingen en informatiebeveiligingsgebeurtenissen registreren, behoren te worden gemaakt, bewaard en regelmatig te worden beoordeeld. |

| SVP_C.05 | Monitoring | De organisatie reviewt/analyseert regelmatig de logbestanden om onjuist gebruik en verdachte activiteiten op servers en besturingssystemen vast te stellen en bevindingen aan het management te rapporteren. |

| SVP_C.06 | Beheersorganisatie servers en serverplatforms | Binnen de beheerorganisatie is een beveiligingsfunctionaris benoemd die de organisatie ondersteunt in de vorm van het bewaken van beveiligingsbeleid en die inzicht verschaft in de inrichting van de servers en het serverplatform. |

Normen uit de BIO Thema Serverplatform binnen dit aspect[bewerken]

| ID | Stelling | Norm |

|---|---|---|

| SVP_C.01.01 | De organisatie beschikt over richtlijnen voor het beoordelen van de technische omgeving van servers en besturingssystemen. | Richtlijnen voor het beoordelen van de technische omgeving van servers en besturingssystemen |

| SVP_C.01.02 | De organisatie beschikt over geautomatiseerde middelen voor effectieve ondersteuning van de controle-activiteiten. | De organisatie beschikt over geautomatiseerde middelen voor effectieve ondersteuning van de controle activiteiten |

| SVP_C.01.03 | De organisatie beschikt over richtlijnen voor het uitvoeren van registratie, statusmeting, analyse, rapportage en evaluatie. | Richtlijnen voor het uitvoeren van registratie, statusmeting, analyse, rapportage en evaluatie |

| SVP_C.01.04 | De organisatie heeft de taken, verantwoordelijkheden en bevoegdheden van controle-functionarissen vastgelegd. | De taken, verantwoordelijkheden en bevoegdheden (TVB’s) van controle functionarissen zijn vastgelegd |

| SVP_C.02.01 | Technische naleving wordt bij voorkeur beoordeeld met geautomatiseerde instrumenten die technische rapporten vervaardigen en geïnterpreteerd door een technisch specialist. | Eisen aan het vervaardigen en interpreteren van technische naleving |

| SVP_C.02.02 | Periodiek worden, na verkregen toestemming van het management, penetratietests of kwetsbaarheidsbeoordelingen uitgevoerd. | Periodiek uitvoeren van penetratietests of kwetsbaarheidbeoordelingen |

| SVP_C.02.03 | De uitvoering van dergelijke tests worden gepland en gedocumenteerd en zijn herhaalbaar. | Uitvoering van tests worden gepland en gedocumenteerd en zijn herhaalbaar |

| SVP_C.02.04 | Beoordeling van technische naleving wordt uitsluitend uitgevoerd door competente en bevoegde personen of onder toezicht van het management. | Eisen aan het beoordelen van technische naleving |

| SVP_C.03.01 | De logbestanden worden beschermd tegen ongeautoriseerd manipuleren en worden beoordeeld om vast te stellen wie welke activiteit heeft uitgevoerd. | Eisen aan het beschermen van de logbestanden |

| SVP_C.03.02 | Speciale gebruikers geven rekenschap over de door hun uitgevoerde beheeractiviteiten. | Speciale gebruikers geven rekenschap over de door hun uitgevoerde beheer activiteiten |

| SVP_C.04.01 | Logbestanden van gebeurtenissen bevatten, voor zover relevant:

| Eisen aan de inhoud van de logbestanden van gebeurtenissen |

| SVP_C.05.01 | De verantwoordelijke functionaris analyseert periodiek:

| Eisen aan de periodieke beoordeling van de logbestanden |

| SVP_C.05.02 | De verzamelde log-informatie wordt in samenhang geanalyseerd. | De verzamelde loginformatie wordt in samenhang geanalyseerd |

| SVP_C.05.03 | Periodiek worden de geanalyseerde en beoordeelde gelogde (gesignaleerde) gegevens aan de systeemeigenaren en/of aan het management gerapporteerd. | Eisen aan de periodieke rapportage over de analyse van de logbestanden |

| SVP_C.05.04 | De rapportages uit de beheerdisciplines compliancy-management, vulnerability assessment, penetratietest en logging en monitoring worden op aanwezigheid van structurele risico’s geanalyseerd en geëvalueerd. | Analyse en evaluatie van beheer-, log- en penetratietest rapportages op structurele risico’s |

| SVP_C.05.05 | De analyserapportage bevat informatie over kwetsbaarheden, zwakheden en misbruik en wordt gecommuniceerd met verantwoordelijk management. | Eisen aan de inhoud en verspreiding van de loganalyse |

| SVP_C.05.06 | De eindrapportage bevat, op basis van analyses, verbetervoorstellen. | De eindrapportage bevat verbeteringsvoorstellen op basis van analyses |

| SVP_C.06.01 | De beveiligingsfunctionaris zorgt onder andere voor:

| Activiteiten van de beveiligingsfunctionaris |

| SVP_C.06.02 | Het beveiligingsbeleid geeft onder andere inzicht in:

| Inhoud van het beveiligingsbeleid |