Beschouwingsmodel client

- Onderdeel van

- Thema's

- Contact

- Guus van den Berg

- Guus.vandenberg@cip-overheid.nl

- Status

- Dit thema wordt momenteel opnieuw bekeken door de Expertgroep Beveiliging

Context

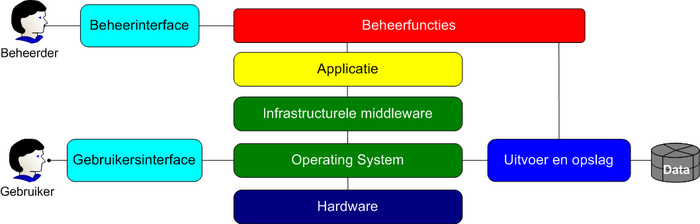

Onder een client verstaan we computers die bedrijfsfuncties en -gegevens voor eindgebruikers persoonlijk toegankelijk maken. Clients komen in de bedrijfsomgeving zowel in het interne domein als in het externe domein voor, zowel draagbaar als vast. Gebruikers hebben vanuit clients, op basis van hun autorisaties toegang tot bedrijfsapplicaties. In alle gevallen is er sprake van het raadplegen of bewerken van bedrijfsfuncties of bedrijfsgegevens door interne of externe medewerkers of contractors.

Probleem

- Variërende awareness en IT- deskundigheid van eindgebruikers veroorzaakt besmetting (virus en malware), waardoor ongeautoriseerde toegang mogelijk is, dataverlies ontstaat of dat IT-services en gegevens niet beschikbaar zijn.

- Kwetsbaarheden in uitvoerbare code zorgt voor mogelijkheden voor inbreuk van buitenaf. Met name code voor clients blijkt vanwege de opzet in de praktijk zeer kwetsbaar. De uitvoerbare code betreft Operating Systemen en applicaties.

- Meer functionaliteit ingeschakeld dan nodig voor de bedrijfsvoering, waardoor mogelijkheden tot diefstal of inbreuk toenemen.

- Beperkte beveiligingsmogelijkheden van Mobiele apparaten maakt PDA’s, tablets en laptops extra kwetsbaar voor dataverlies en inbreuk.

Oplossing

Clients kunnen beschouwd worden als een stelsel van functieblokken. Elk functieblok is voor de uitvoering van z’n taak uitgerust met beveiligingsfuncties. Per beveiligingsfuctie is in onderstaande tabel aangegeven welke IB-mechanismen per functieblok van toepassing zijn. Beheerfuncties zijn uitgewerkt in het Patroon voor interne koppelvlakken met beheer en audit.

| Functieblok | Continuïteit | Geprogrammeerde controles | Zonering | Filtering | Identificatie Authenticatie | Autorisatie | Vastleggen gebeurtenissen | Controleren alarmeren | Systeemintegriteit |

|---|---|---|---|---|---|---|---|---|---|

| Beheerinterface | nvt | Vragen om toestemming van gebruiker | nvt | Telefonisch of chatcontact met helpdesk | nvt | Gescheiden account voor beheer- en gebruikersfunct. | Logging van elke beheerhandeling | Handhaven van IB-functies | nvt |

| Invoer- en gebruikersinterface | nvt | nvt | Media-encryptie | Virus-/malwarescanning + personal firewall | 1- of 2-factor | Minimaliseren rechten | nvt | nvt | nvt |

| Applicatie | Broncode deponeren | Controle op: Invoer Verwerking Uitvoer |

nvt | nvt | nvt | Gebruikersaccounts Functionele accounts |

Vollopen buffers IB events Applicatielog |

Handhaven IB-functies | Hardening Sandbox Applicatiepatch |

| Infrastruct. middleware | Rollback vanaf image op disk | Deployment Configuratie |

TLS/SSL Alleen noodzakelijke functionaliteit |

Intrusion detectie Personal firewall |

Pincodeopstart Systeem ww |

Gebruikersaccount voor toegang tot applicaties | Virus-/malwaremeldingen Personal firewallmeldingen |

Alarm op virus/malware | Hardening Sandbox Systeempatch Vulnerabilityscan |

| Operating system | Rollback vanaf image op disk | nvt | Ongebruikte poorten uitgeschakeld of verwijderd | nvt | Pincodeopstart Systeem ww |

Gebruikersaccount toegang tot apparaat | OS logging beveiligingsevents | Handhaven IB-functies | Hardening Codescan/hash OS-patch Vulnerabilityscan |

| Hardware | Reserve-onderdelen | nvt | Afgesloten systeemkast | nvt | BIOS ww Tokens |

Fysieke sleutel | Syslog Klok NTP, temperatuur, defecten |

CPU load, buffer-overflow, netwerk-bandbreedte | Hardening Firmwarepatch |

| Uitvoer en opslag | Backup & Restore automatisch of op gebruikerscommando | nvt | Media-encryptie HDD/SSD CD/DVD/Bray USB-devices |

nvt | WW gescheiden van toepassing-gegevens opgeslagen | Temp-bestanden alleen voor systeembeheer toegankelijk | nvt | nvt | Foutloos berichtenverkeer en opslag (RAID) |

Afwegingen

Niet alle maatregelen zijn van toepassing op elk type client. Per type; vast of mobiel, PDA, Tablet, Laptop, PC-werkstation of Linux-werkstation zal op basis van een risicoafweging bepaald moeten worden welke maatregelen dienen te worden toegepast.

Implicaties

PDA’s of smartphones worden vaak niet als ‘client’ beschouwd, maar moeten afhankelijk van de ontsluiting van bedrijfsfuncties en gegevens wel degelijk als zodanig worden ingericht, beheerd en gebruikt. Met name voor opslag van attachments, gebruikersgegevens en telefoonboeken fungeren deze devices minimaal als opslagmedia en thin-client, met toepassing van pincode voor toegang tot het apparaat, toegangscontrole voor bedrijfsapplicaties en sterke versleuteling van gegevensopslag.

Gerelateerde patronen

De volgende patronen zijn gerelateerd aan Beschouwingsmodel client:

- Beschouwingsmodel draadloze netwerken

- Beschouwingsmodel netwerk

- Beschouwingsmodel printer

- Beschouwingsmodel server

- Beschouwingsmodel servervirtualisatie