Authenticatie(middelen)beheer

Deze pagina wordt beheerd door de Expertgroep IAM. In 2018 onderzoekt de expertgroep vier deelonderwerpen om (implementatie-)vraagstukken en mogelijke oplossingen in kaart te brengen, kennis te delen en elkaar te ondersteunen. Uiteindelijk leidt dit hopelijk tot architectuuroplossingen. De deelonderwerpen zijn Identity & Access Management (IAM), Identiteitenbeheer, Authenticatie(middelen)beheer, Impact eIDAS voor Nederland, Bevoegdhedenbeheer en Toegang verlenen.

|

Status, versie en auteurs

|

Om binnen de overheid c.q. samenleving te komen tot meer eenduidige en gedeelde beelden inzake digitale authenticatie, zal in de NORA een visie daarop worden gegeven, samen met uitleg van de relevante begrippen en een visualisatie en beschrijving van hun samenhang.

Aansluiting op bestaande kader voor digitale authenticatie[bewerken]

Momenteel in de NORA reeds beschikbaar:

- Voor authenticatie / SSO Patroon voor single sign-on

- Beheersmaatregelen voor authenticatie

- DigiD

- EHerkenning

- Idensys

Overige bronnen:

- Toekomstbeeld en kaders zoals opgesteld vanuit de werkgroep Kaders IAA.

- Door VKA is, in opdracht van BZK, net een rapport over publieke authenticatie uitgebracht.

- Vanuit de Omgevingswet / Geonovum is een werkgroep gestart voor Authenticatie en Autorisatie om een Nederlands profiel voor OAuth op te stellen, zodat deze op de PTOLU lijst kan worden opgenomen. Input/Kaders vanuit NORA zijn daarbij welkom. Frank Terpstra trekt dit. Zie ook hun site

- Door het CIP is een handleiding (pdf) opgesteld voor email-authenticatie

- NIST digital identity model (pdf)

- FIDO W3C web authentication

- Zorg MedMij

- Nictiz

- ...

Uitwerking vraagstelling[bewerken]

NB. Authenticatie van software en machines wordt vooralsnog nog niet uitgewerkt, maar op de back-log opgenomen.

Beschrijf / definieer het begrip authenticatie in relatie tot een ”digitale identiteit”.[bewerken]

NORA: Authenticatie - Het aantonen dat degene die zich identificeert ook daadwerkelijk degene is die zich als zodanig voorgeeft: ben je het ook echt? Authenticatie noemt men ook wel verificatie van de (digitale) identiteit.

NIST (5): Digitale identiteit & Authenticatie - Authenticatie is het verifiëren van de identiteit van een gebruiker, proces of apparaat, vaak als een vereiste om toegang te verlenen tot een digitale dienst.

Nictiz (8): Authenticatie - “bewijzen wie je bent”, behelst de controle of de gebruiker daadwerkelijk de persoon of entiteit is die deze beweert te zijn. Dit kan door middel van iets wat een gebruiker weet (bijvoorbeeld een wachtwoord), heeft (zoals een reisdocument) of is (zoals vingerafdrukken).

Beschrijf hoe het proces van authenticeren op hoofdlijnen verloopt[bewerken]

Leg daarbij de relatie uit met: Een aangeboden digitale dienst, Een gebruiker die de dienst wil afnemen en beweert een bepaalde persoon te zijn, Een authenticatiemiddel waarmee de identiteit van de gebruiker kan worden geverifieerd, De identiteiten-registratie waartegen wordt geverifieerd, Eventuele andere hulpmiddelen en voorzieningen die bij het proces nodig zijn.

Applicant (dienstafnemer): Een subject waarvoor op basis van de (afgesproken minimale) bewijslast een digitale identiteit wordt aangemaakt. Een applicant wordt voor een CSP een subscriber nadat deze de identiteit van de applicant heeft vastgesteld en geregistreerd.

Authenticator (authenticatiemiddel): Iets dat de claimant bezit en controle over heeft om de identiteit te kunnen laten authenticeren. Dit wordt ook wel een token genoemd.

Authentication assertion (authenticatieverklaring): Een gestandaardiseerd elektronisch bericht (conform koppelvlakspecificaties) opgesteld en ondertekend door een authenticatiedienst, ten behoeve van en versleuteld voor een ontvangende partij. De authenticatiedienst verklaart daarmee dat hij een dienstafnemer succesvol heeft geauthenticeerd als de meegeleverde versleutelde identiteit/pseudoniem volgens eisen die het normenkader stelt aan betreffende betrouwbaarheidsniveau voor een bepaalde handeling of dienst.

Betrouwbaarheidsniveau::De mate van zekerheid die over de identiteit van een dienstafnemer gegeven kan worden bij gebruik van zijn authenticatiemiddel.

Claimant (dienstafnemer):Een subject waarvan de identiteit moet worden geverifieerd met behulp van één of meer authenticatieprotocollen.

Credential: Een object of gegevensstructuur die op autoritatieve wijze een identiteit (identifier(s) en (eventueel) attributen) koppelt aan ten minste één authenticator waarover de subscriber beschikt en controle over heeft.

Credential Service Provider (CSP):Een vertrouwde entiteit die de subscriber authenticators uitgeeft of registreert en elektronische credentials aan subscribers uitgeeft. Een CSP kan een onafhankelijke derde partij zijn of geeft zelf credentials uit voor eigen gebruik.

Dienstafnemer:Een partij die Elektronische Toegangsdiensten gebruikt om een dienst af te nemen bij een dienstverlener. Zie ook claimant (partij die geauthenticeerd wordt), subscriber (partij die een authenticatiemiddel gebruikt) en applicant (partij waarvan de identiteit wordt geverifieerd en een authenticatiemiddel van een CSP ontvangt).

Digitale identiteit: De unieke representatie van een subject (fysieke entiteit) die betrokken is bij een online transactie. Een digitale identiteit is altijd uniek in de context van een dienst, maar hoeft niet per se het subject in alle contexten eenduidig te identificeren.

Identity proofing (bewijslast): Stelt vast dat een subject daadwerkelijk is wie zij beweren te zijn. Een CSP verzamelt, valideert en verifieert informatie over een persoon. De bewijslast bepaald mede het betrouwbaarheidsniveau van een geauthenticeerde digitale identiteit.

Relying party (dienstverlener):Een rol die elektronische diensten aanbiedt aan dienstafnemers waarvoor authenticatie voorwaardelijk is.

Subscriber (dienstafnemer):Een partij die een credential of authenticator van een CSP heeft ontvangen.

Verifier: Een entiteit die de identiteit van de claimant verifieert door het bezit en de controle van de claimant van één of twee authenticators te verifiëren met behulp van een authenticatieprotocol. Om dit te doen moet de verifier mogelijk ook de credentials valideren die de authenticator (s) met de identifier van de subscriber verbindt.

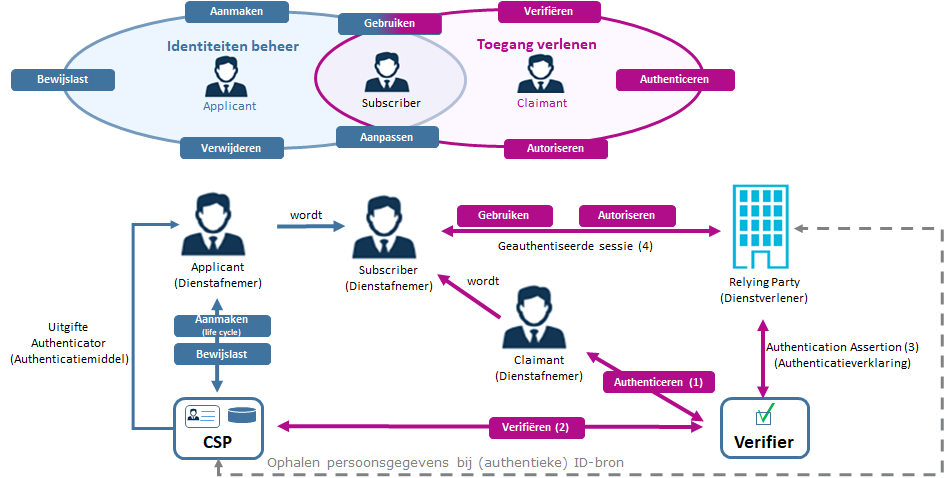

Digitale authenticatie: Het proces van het vaststellen van de geldigheid van één of meer authenticators die worden gebruikt om een digitale identiteit te claimen. Authenticatie stelt vast dat een subject die probeert toegang te krijgen tot een digitale dienst in bezit is van en de controle heeft over een authenticator(s) die aan de credentials gekoppeld zijn. Een subscriber wordt een claimant genoemd wanneer hij of zij zich moet authenticeren bij een verifier. Hierbij onderkennen we de volgende stappen:

- De claimant bewijst het bezit en de controle van de authenticator (s) aan de verifier door middel van een authenticatieprotocol.

- De verifier werkt samen met de CSP om de credential van de subscriber te verifiëren die zijn of haar identiteit aan de authenticator bindt en om optioneel attributen van de claimant te verkrijgen.

- De CSP of verifier geeft een verklaring over de subscriber aan de relying party, die de informatie in de verklaring kan gebruiken om een autorisatiebeslissing te nemen.

- Er is een geauthentiseerde sessie tot stand gebracht tussen de subscriber en de relying party.

Bron NIST(5)

Welke regels en kwaliteitsnormen hanteert de overheid voor het uitgeven van authenticatiemiddelen?[bewerken]

Voor de concept wetgeving die in consultatie is geweest zijn regels in de uniforme set van eisen neergelegd. Een nieuwe versie van deze regels is binnenkort te verwachten en worden de “Beleidsregels eID” genoemd. Naar verwachting zal hierin naar de regels en kwaliteitsnormen van eIDAS verwezen worden [1]

Welke overheidsorganisaties geven welke authenticatiemiddelen uit?[bewerken]

(in het algemeen zijn dat natuurlijk KA-accounts voor de eigen medewerkers, maar hier bedoelen we authenticatiemiddelen voor burgers en voor medewerkers van bedrijven)

Welke publiek private stelsels geven authenticatiemiddelen uit?[bewerken]

- Logius https://www.logius.nl/diensten/idensys/

- Uitgifte Idensys door leveranciers binnen het stelsel: leveranciers inlogmiddelen

- Logius eHerkenning: eherkenning

- Uitgifte eHerkenningsmiddel door leveranciers binnen het stelsel: leveranciers eHerkenning

- Logius PKIoverheid: https://cert.pkioverheid.nl/cert-pkioverheid-nl.htm

Welke private partijen geven welke authenticatiemiddelen uit?[bewerken]

(hier bedoelen we de meest spraakmakende authenticatiemiddelen voor burgers, zoals bankpasjes, MS-account, Google-account e.d.)

- iDIN: Verschillende aangesloten banken

- Er zijn vele overige partijen die (eigen) authenticatiemiddelen uitgeven.

Waar is te vinden welke betrouwbaarheidsniveau’s aan al die authenticatiemiddelen zijn toegekend?[bewerken]

Welk betrouwbaarheidsniveau in welke situatie gebruikt moet worden staat beschreven in de [[https://www.forumstandaardisatie.nl/sites/bfs/files/atoms/files/Betrouwbaarheidsniveaus_voor_digitale_dienstverlening_v4.PDF handreiking (pdf) van Forum Standaardisatie

In de huidige situatie worden de volgende verschillende betrouwbaarheidsniveaus gebruikt:

- DigiD: Basis, Midden, Substantieel https://www.logius.nl/diensten/digid/detailinformatie/

- eIDAS verordening: Laag, Substantieel en Hoog http://eur-lex.europa.eu/legal-content/NL/TXT/HTML/?uri=CELEX:32014R0910&from=NL http://eur-lex.europa.eu/legal-content/NL/TXT/HTML/?uri=CELEX:32014R0910&from=NL]

- eHerkenning: EH1, EH2, EH2+, EH3 en EH4. https://www.eherkenning.nl/inloggen-met-eherkenning/betrouwbaarheidsniveaus/

- eHerkenning irt eIDAS https://afsprakenstelsel.etoegang.nl/display/as/Normenkader+betrouwbaarheidsniveaus

Met welke bestaande authenticatiemiddelen worden momenteel digitale identiteiten van de BRP geverifieerd?[bewerken]

Het antwoord op deze vraag is tweeledig:

- De private digitale middelen worden indirect geverifieerd middels alle huidige WID (wettelijk identiteits-) documenten. De WID documenten worden namelijk bij uitgifte gecontroleerd tegen de BRP en met een WID kun je een privaat digitaal middel aanschaffen.

- Een publiek digitaal middel wordt soms tegen de BRP geverifieerd afhankelijk van de hoogte van beveiligingsniveau. Zo wordt DigiD Laag/Midden niet tegen de BRP geverifieerd en ook niet middels een bestaand authenticatiemiddel, maar substantieel straks via een eRijbewijs of eNIK geverifieerd. Waarbij net zoals bij eerste punt het eRijbewijs of eNIK bij aanvraag tegen de BRP wordt geverifieerd.

Welke impact heeft de eIDAS op het authenticatieproces en de daarbij benodigde hulpmiddelen en voorzieningen?[bewerken]

Het authenticatieproces wordt complexer doordat er aanvullende voorzieningen nodig zijn, zoals eIDAS-koppelpunten. Het brengt standaardisatie van betrouwbaarheidsniveaus.

Vanuit het gebruikersperspectief vrijwel geen, zij krijgen waarschijnlijk enkel te maken met een extra WYF keuze. Europese burgers en bedrijven kunnen bij alle Nederlandse organisaties in de publieke sector inloggen met een door Europa erkend nationaal inlogmiddel (inkomend verkeer - verplicht). Nederlandse burgers kunnen bij overheidsdiensten binnen de EU inloggen met het eigen aangemelde nationale authenticatiemiddel (uitgaand verkeer - niet verplicht).

De dienstaanbieders zullen beperkt impact ervaren ten aanzien van het authenticatieproces. Naar verwachting zal de routeringsvoorziening er voor zorgen dat dienstaanbieders één standaard koppelvlak hebben voor Europese burgers. Of de routeringsvoorziening ook het bedrijven domein gaat ondersteunen is niet duidelijk. Dienstaanbieders ervaren waarschijnlijk de grootste impact na het authenticatieproces. Zij moeten de eIDAS gegevens kunnen verwerken en de dienst ook voor EU burgers en bedrijven ondersteunen. De impact zal per organisatie/dienst verschillen.

Authenticatie van wie (burger, ondernemer, etc)?[bewerken]

Hoe wordt de relatie tussen rollen en personen straks vormgegeven?

In Nederland is er nu een duidelijke verschil tussen een burger en vertegenwoordiger van een organisatie. Een burger gebruikt een publiek middel (DigiD) en de dienstaanbieder krijgt een BSN. Een vertegenwoordiger van een organisatie gebruikt een privaat middel (eHerkenningsmiddel) en de dienstaanbieder krijgt een pseudoniem en mogelijk een aantal attributen.

Een entiteit (persoon, organisatie, systeem) wordt geauthentiseerd en hiermee is er een bepaalde mate van zekerheid rond de digitale identiteit, dit is in de basis nu vaak een identifier (specifiek pseudoniem, BSN,..). Hoe deze basis verder wordt verreikt kan op vele manieren en is context afhankelijk. De digitale identiteit kan enkel een (betrouwbare) identifier zijn, maar afhankelijk van de context tevens verreikt zijn met (betrouwbare) kenmerken uit één of meer bronnen. Een bron kan bijvoorbeeld een machtigingsregister zijn.

Ambtenaren kunnen eHerkenning gebruiken[bewerken]

Maar er zijn beperkingen. Het gebruik van e-herkenning binnen een overheidsorgaan levert soms knelpunten op. Het overheidsorgaan past e-herkenning toe per domein/ proces echter wordt in het handelsregister het overheidsorgaan als een entiteit gezien. Het handelsregister is vaak niet actueel waardoor er in de praktijk soms workarounds nodig zijn. Het is een bekend probleem waarvan de oorzaak te vinden is in de, voor overheidsorganisaties, onhandige definities in de handelsregisterwet. Onze organisatievormen met politiek gestuurde diensten/organisatie onderdelen of, zoals bij de gemeente Amsterdamse, RVE’s (resultaat verantwoordelijke eenheden), passen niet in het raamwerk van het handelsregister. Vestigingen zijn volgens het handelsregister: een gebouw of complex van gebouwen waar duurzame uitoefening van de activiteiten van een onderneming of rechtspersoon plaatsvindt. Volgens die definitie is een eenvoudige veegpost al een vestiging. Onze organisatie opdelingen passen bijna nooit op dat model. Binnen het eHerkennings-stelsel, kan je diensten beperken tot een vestiging. Deze beperking moet door de dienstaanbieder gehonoreerd worden. Maar daar schieten we als organisatie, met vaak meerdere organisatie-eenheden per locatie, weinig mee op. In het geval van een gemeente heeft de directeur Stadsontwikkeling immers het mandaat, en niet de vestiging “Spui 70”.

De gemeente Den Haag gaat als volgt om met deze beperking. Alle middelen worden verstrekt met volledige vertegenwoordiging (hoofdvestiging-niveau) en niemand is volledig / onbeperkt bevoegd. Deze taken worden uitgevoerd door een machtigingen-beheerder. In de praktijk betekend dit dat een medewerker rechtspositie een machtiging heeft om voor elke potentiële collega VOG- aanvragen te initiëren, maar ook niets anders dan dat. Medewerkers van de GGD mogen alleen de kinderopvangregisters van DUO raadplegen. De formele mandaathouder legt schriftelijk vast welke medewerkers in zijn of haar naam de elektronische vertegenwoordiging mogen gebruiken. Dit besluit wordt door de machtigingen-beheerder gebruikt om de machtiging toe te kennen. In de praktijk hebben we slechts een zeer klein aantal dienstafnemers die zich binnen meerdere organisatie-eenheden bevinden, het merendeel van de aangeboden diensten laat zich redelijk vertalen naar zeer specifieke onderdelen.

eIDAS is te gebruiken in de grensregio’s[bewerken]

Ook in grensregio’s zijn Europees erkende middelen relevant.