BIO Thema Communicatievoorzieningen/Inleiding: verschil tussen versies

k (afbeelingen uitlijning aangepast) |

k (hyperlink toegevoegd) |

||

| (26 tussenliggende versies door dezelfde gebruiker niet weergegeven) | |||

| Regel 4: | Regel 4: | ||

|Titel=BIO Thema Communicatievoorzieningen - Inleiding | |Titel=BIO Thema Communicatievoorzieningen - Inleiding | ||

|Kent element met zelfde titel=Nee | |Kent element met zelfde titel=Nee | ||

|Versieaanduiding=2. | |Versieaanduiding=2.1 | ||

|Status actualiteit=Actueel | |Status actualiteit=Actueel | ||

|Redactionele wijzigingsdatum=2021/ | |Redactionele wijzigingsdatum=2021/11/29 | ||

|Publicatiedatum=2021/ | |Publicatiedatum=2021/10/29 | ||

|Beschrijving= | |Beschrijving=Deze BIO Thema-uitwerking bevat een referentiekader voor de BIO Thema-uitwerking Communicatievoorzieningen. Het is geënt op controls uit de [[BIO (Baseline Informatiebeveiliging Overheid)|Baseline Informatiebeveiliging Overheid (BIO) 2019]], [[NEN-EN-ISO/IEC 27002:2017 (Praktijkrichtlijn met beheersmaatregelen op het gebied van informatiebeveiliging)|NEN-EN-ISO/IEC 27002:2017]] (hierna genoemd ISO 27002), implementatiestandaarden-reeks ISO 27033 en tevens op best practices van de [[BSI (Bundesamt für Sicherheit in der Informationstechnik)|Bundesamt für Sicherheit in der Informationstechnik (BSI)]] en [[The Standard of Good Practice for Information Security 2018|The Standard of Good Practice (SoGP) 2018]]. | ||

==Opzet | ==Opzet BIO Thema-uitwerking== | ||

De BIO Thema-uitwerking Communicatievoorzieningen brengt de voor communicatiebeveiliging relevante controls uit de BIO overzichtelijk bij elkaar. Vervolgens zijn relevante items die ontbraken, aangevuld uit andere baselines, zoals de BSI en SoGP. De [[patronen|NORA-patronen]] zijn gebruikt voor afbeeldingen en begeleidende teksten. NORA staat voor Nederlandse Overheid Referentie Architectuur De implementatiestandaard ISO 27033 deel 1 t/m 6 biedt, gerelateerd aan de ISO 27002, overzicht en een technische duiding van netwerkbeveiliging. | |||

Deze thema-uitwerking volgt de standaardopzet voor [[Alle normenkaders|BIO Thema-uitwerkingen]]: | |||

# Context en globale structuur van de thema-uitwerking [[BIO Thema Communicatievoorzieningen/Inleiding#Context van communicatievoorzieningen|(zie hoofdstuk Context van communicatievoorzieningen)]] | |||

# Scope en begrenzing van de thema-uitwerking [[BIO Thema Communicatievoorzieningen/Inleiding#Scope en begrenzing|(zie hoofdstuk Scope en begrenzing)]] | |||

# Globale relaties tussen de geïdentificeerde beveiligingsobjecten [[BIO Thema Communicatievoorzieningen/Inleiding#Globale relaties tussen de beveiligingsobjecten|(zie hoofdstuk Globale relaties tussen de beveiligingsobjecten)]] | |||

==Context communicatievoorzieningen== | |||

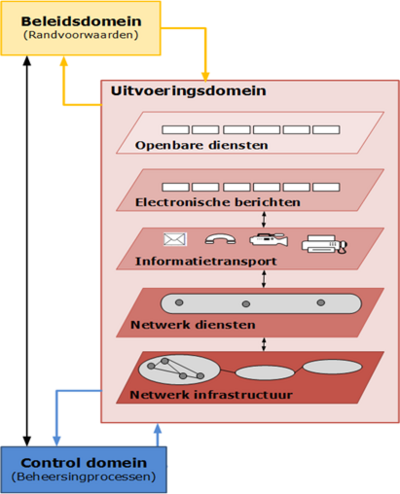

De basis voor de uitwerking van de BIO Thema-uitwerking Communicatievoorzieningen is de BIO. In hoofdstuk 13 van de BIO worden verschillende typen communicatievoorzieningen genoemd, zoals geïllustreerd in de afbeelding 'Schematische weergave context communicatievoorzieningen', te weten: | |||

* Openbare diensten, Het gebruik van openbare diensten, zoals: instant messaging en sociale media (vehikel). | |||

* Elektronische berichten, Informatie opgenomen in elektronische berichten (inhoud). | |||

* Informatietransport, Het transporteren van informatie via allerlei communicatiefaciliteiten, zoals: e-mail, telefoon, fax en video (inhoud). | |||

* Netwerkdiensten, Het leveren van aansluitingen, zoals: firewalls, gateways, detectiesystemen en technieken voor te beveiligen netwerkdiensten, zoals authenticatie (vehikel). | |||

* Netwerk (infrastructuur), Dit betreft de fysieke en logische verbindingen (vehikel). | |||

[[Afbeelding:Schematische weergave context communicatievoorzieningen feb 2021.png|thumb|none|400px|Schematische weergave context communicatievoorzieningen|alt=”Schematische weergave context communicatievoorzieningen”]] | [[Afbeelding:Schematische weergave context communicatievoorzieningen feb 2021.png|thumb|none|400px|Schematische weergave context communicatievoorzieningen|alt=”Schematische weergave context communicatievoorzieningen”]] | ||

Iedere organisatie met klantprocessen past deze communicatievoorzieningen toe en heeft een of meer koppelingen met de buitenwereld ingericht. Deze communicatie verloopt altijd via het onderste element: de netwerkinfrastructuur. Het gebruik van netwerkvoorzieningen vindt plaats zowel mobiel als via vaste netwerkvoorzieningen. | Iedere organisatie met klantprocessen past deze communicatievoorzieningen toe en heeft een of meer koppelingen met de buitenwereld ingericht. Deze communicatie verloopt altijd via het onderste element: de netwerkinfrastructuur. Het gebruik van netwerkvoorzieningen vindt plaats zowel mobiel als via vaste netwerkvoorzieningen. | ||

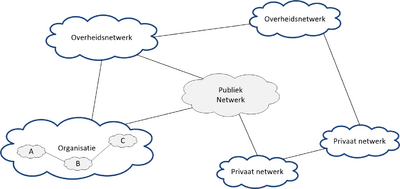

In de praktijk bestaan er veel verschillende soorten koppelingen en een verscheidenheid aan netwerkvoorzieningen. Onderstaande afbeelding schetst de belangrijkste soorten van netwerkkoppelingen: | In de praktijk bestaan er veel verschillende soorten koppelingen en een verscheidenheid aan netwerkvoorzieningen. Onderstaande afbeelding schetst de belangrijkste soorten van netwerkkoppelingen: | ||

| Regel 42: | Regel 40: | ||

[[Afbeelding:Thema Communicatievoorzieningen - Soorten netwerkkoppelingen.png|thumb|none|400px| | [[Afbeelding:Thema Communicatievoorzieningen - Soorten netwerkkoppelingen.png|thumb|none|400px|Overzicht soorten netwerkkoppelingen|alt=”Overzicht soorten netwerkkoppelingen”]] | ||

Het doel van een netwerk is de uitwisseling van data tussen informatiedomeinen. Een informatiedomein bestaat uit een op hard- en softwarematige gebaseerde beveiligde verzameling van informatie. | Het doel van een netwerk is de uitwisseling van data tussen informatiedomeinen. Een informatiedomein bestaat uit een op hard- en softwarematige gebaseerde beveiligde verzameling van informatie. | ||

De beveiligingsmaatregelen binnen de ISO-standaard hebben betrekking op de hiervoor vermelde communicatievoorzieningen. Een van de meest toegepaste beveiligingsmaatregelen van de netwerkinfrastructuur is segmentering en compartimentering, tezamen zonering genoemd. | De beveiligingsmaatregelen binnen de ISO-standaard hebben betrekking op de hiervoor vermelde communicatievoorzieningen. Een van de meest toegepaste beveiligingsmaatregelen van de netwerkinfrastructuur is segmentering en compartimentering, tezamen zonering genoemd. | ||

Naast zonering zijn er andere beveiligingsobjecten van toepassing, zoals: ‘vertrouwd toegangspad’ en beveiliging in ‘koppelvlakken’. Hiervoor bieden de NORA-patronen een praktische invulling. | Naast zonering zijn er andere beveiligingsobjecten van toepassing, zoals: ‘vertrouwd toegangspad’ en beveiliging in ‘koppelvlakken’. Hiervoor bieden de NORA-patronen een praktische invulling. | ||

In deze thema-uitwerking wordt een netwerk beschouwd als een infrastructuur (transportmedium), bestaande uit fysieke en logische verbindingen voorzien van koppelvlakken. Netwerken kunnen daarbij worden opgedeeld in segmenten, waarbij meerdere systemen logisch met elkaar gekoppeld zijn binnen één segment. | |||

==Scope en | ==Scope en begrenzing communicatievoorzieningen== | ||

Deze BIO Thema-uitwerking omvat een set communicatie-beveiligingsobjecten en -maatregelen voor netwerkvoorzieningen {{Ref|ISO27033|Hiervoor zijn de ISO-standaarden: ISO 27033 1 t/m 6 en NORA-patronen in adviserende zin beschikbaar. De ISO 27033 draagt de titel: Information technology - Security techniques - Network security, bedoeld als implementatiegids voor de ISO 27002. De ISO 27033 bestaat uit 6 delen. [[NEN-ISO/IEC 27033-1:2015 (Network security - Overview and concepts)|Deel 1]] bevat algemene controls voor communicatiebeveiliging, deel 2 beschrijft ontwerprichtlijnen voor de uitvoering, deel 3 referentiescenario’s, deel 4 gateways, deel 5 VPN en deel 6 Wireless-IP netwerktoegang. | |||

De ISO 27033 draagt de titel: Information technology - Security techniques - Network security, bedoeld als implementatiegids voor de ISO 27002. De ISO 27033 bestaat uit 6 delen. Deel 1 bevat algemene controls voor communicatiebeveiliging, deel 2 beschrijft ontwerprichtlijnen voor de uitvoering, deel 3 referentiescenario’s, deel 4 gateways, deel 5 | }}, zoals weergegeven in de afbeelding 'Schematische weergave context communicatievoorzieningen'. De uitwerking van deze thema-uitwerking beperkt zich tot deze type communicatievoorzieningen. | ||

Er zijn essentiële objecten uit andere best practices dan de BIO gebruikt, die gerelateerd zijn aan dit type communicatievoorzieningen. Bepaalde | Er zijn essentiële objecten uit andere best practices dan de BIO gebruikt, die gerelateerd zijn aan dit type communicatievoorzieningen. Bepaalde typen communicatiefaciliteiten, zoals: Voice over IP (VOIP), intranet en extranet zijn in deze BIO Thema-uitwerking niet uitgewerkt. Er wordt niet diepgaand ingegaan op: | ||

* bepaalde | * bepaalde typen verbindingen, zoals Virtual Private Network (VPN)- en gateway-verbindingen; | ||

* communicatievoorzieningen, zoals instant messaging en e-mail. | * communicatievoorzieningen, zoals instant messaging en e-mail. | ||

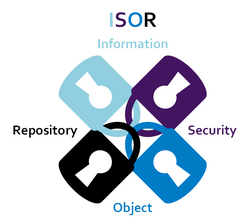

De begrenzing van deze BIO Thema-uitwerking is in onderstaande afbeelding weergegeven. | |||

[[Bestand:CVZ Relatie BIO Thema-uitwerking met aanpalende documenten.png|thumb|none | |||

|500px|Relatie BIO Thema-uitwerking Communicatievoorzieningen met aanpalende documenten|alt=”Relatie BIO Thema-uitwerking met aanpalende documenten”]] | |||

==Globale relaties tussen | ==Globale relaties tussen beveiligingsobjecten== | ||

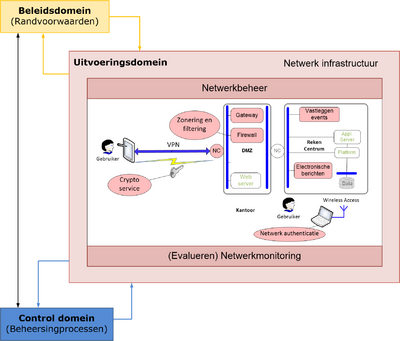

Onderstaande afbeelding geeft een voorbeeld van de toepassing van enkele beveiligingsobjecten in een informatievoorzieningslandschap waarin een organisatie met een gebruiker communiceert. Daarbij is sprake van netwerkconnecties die de verschillende netwerken en informatievoorzieningen met elkaar verbinden. | Onderstaande afbeelding geeft een voorbeeld van de toepassing van enkele beveiligingsobjecten in een informatievoorzieningslandschap waarin een organisatie met een gebruiker communiceert. Daarbij is sprake van netwerkconnecties die de verschillende netwerken en informatievoorzieningen met elkaar verbinden. | ||

[[Afbeelding:Thema Communicatievoorzieningen - Toepassing van beveiligingsobjecten.png|thumb|none|400px|Toepassing van beveiligingsobjecten|alt=”Toepassing beveiligingsobjecten”]] | |||

Veilige koppelingen tussen organisaties en gebruikers kunnen worden opgezet met VPN’s. | Veilige koppelingen tussen organisaties en gebruikers kunnen worden opgezet met VPN’s. | ||

Gateways en firewalls zorgen met zonering en filtering voor de beoogde scheiding van de binnen- en buitenwereld en een gecontroleerde doorgang van vertrouwde informatie. | Gateways en firewalls zorgen met zonering en filtering voor de beoogde scheiding van de binnen- en buitenwereld en een gecontroleerde doorgang van vertrouwde informatie. | ||

Cryptografische services verzorgen de zonering voor het gegevenstransport via private en publieke netwerken, zodat informatie veilig kan worden uitgewisseld en bedrijfstoepassingen kunnen worden gebruikt. | Cryptografische services verzorgen de zonering voor het gegevenstransport via private en publieke netwerken, zodat informatie veilig kan worden uitgewisseld en bedrijfstoepassingen kunnen worden gebruikt. | ||

In de beschermde kantooromgeving van grote organisaties worden mobiele werkplekken met het bedrijfsnetwerk verbonden via draadloze toegang en worden beveiligd met onder andere netwerkauthenticatie. | In de beschermde kantooromgeving van grote organisaties worden mobiele werkplekken met het bedrijfsnetwerk verbonden via draadloze toegang en worden beveiligd met onder andere netwerkauthenticatie. | ||

Een netwerkbeheerorganisatie draagt met richtlijnen zorg voor de instandhouding van netwerkbeveiliging en het actueel houden van beveiligingsmaatregelen. | Een netwerkbeheerorganisatie draagt met richtlijnen zorg voor de instandhouding van netwerkbeveiliging en het actueel houden van beveiligingsmaatregelen. | ||

Via het vastleggen van events, de evaluatie van de netwerkmonitoring en het evalueren van de netwerkbeveiliging worden de actuele werking van de maatregelen getoetst en waar nodig versterkt. | Via het vastleggen van events, de evaluatie van de netwerkmonitoring en het evalueren van de netwerkbeveiliging worden de actuele werking van de maatregelen getoetst en waar nodig versterkt. | ||

Meer over de technologie van beveiligingsobjecten is te vinden op de [[NORA online]] onder het thema [[Beveiliging]] bij de 'Patronen voor informatiebeveiliging'. | |||

|Heeft bron=BIO Thema Communicatievoorzieningen | |||

Meer over de technologie van | |||

|Heeft bron=BIO Thema Communicatievoorzieningen | |||

}} | }} | ||

Huidige versie van 29 nov 2021 om 16:06

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

| ||||||||||

Deze BIO Thema-uitwerking bevat een referentiekader voor de BIO Thema-uitwerking Communicatievoorzieningen. Het is geënt op controls uit de Baseline Informatiebeveiliging Overheid (BIO) 2019, NEN-EN-ISO/IEC 27002:2017 (hierna genoemd ISO 27002), implementatiestandaarden-reeks ISO 27033 en tevens op best practices van de Bundesamt für Sicherheit in der Informationstechnik (BSI) en The Standard of Good Practice (SoGP) 2018.

Opzet BIO Thema-uitwerking

De BIO Thema-uitwerking Communicatievoorzieningen brengt de voor communicatiebeveiliging relevante controls uit de BIO overzichtelijk bij elkaar. Vervolgens zijn relevante items die ontbraken, aangevuld uit andere baselines, zoals de BSI en SoGP. De NORA-patronen zijn gebruikt voor afbeeldingen en begeleidende teksten. NORA staat voor Nederlandse Overheid Referentie Architectuur De implementatiestandaard ISO 27033 deel 1 t/m 6 biedt, gerelateerd aan de ISO 27002, overzicht en een technische duiding van netwerkbeveiliging.

Deze thema-uitwerking volgt de standaardopzet voor BIO Thema-uitwerkingen:

- Context en globale structuur van de thema-uitwerking (zie hoofdstuk Context van communicatievoorzieningen)

- Scope en begrenzing van de thema-uitwerking (zie hoofdstuk Scope en begrenzing)

- Globale relaties tussen de geïdentificeerde beveiligingsobjecten (zie hoofdstuk Globale relaties tussen de beveiligingsobjecten)

Context communicatievoorzieningen

De basis voor de uitwerking van de BIO Thema-uitwerking Communicatievoorzieningen is de BIO. In hoofdstuk 13 van de BIO worden verschillende typen communicatievoorzieningen genoemd, zoals geïllustreerd in de afbeelding 'Schematische weergave context communicatievoorzieningen', te weten:

- Openbare diensten, Het gebruik van openbare diensten, zoals: instant messaging en sociale media (vehikel).

- Elektronische berichten, Informatie opgenomen in elektronische berichten (inhoud).

- Informatietransport, Het transporteren van informatie via allerlei communicatiefaciliteiten, zoals: e-mail, telefoon, fax en video (inhoud).

- Netwerkdiensten, Het leveren van aansluitingen, zoals: firewalls, gateways, detectiesystemen en technieken voor te beveiligen netwerkdiensten, zoals authenticatie (vehikel).

- Netwerk (infrastructuur), Dit betreft de fysieke en logische verbindingen (vehikel).

Iedere organisatie met klantprocessen past deze communicatievoorzieningen toe en heeft een of meer koppelingen met de buitenwereld ingericht. Deze communicatie verloopt altijd via het onderste element: de netwerkinfrastructuur. Het gebruik van netwerkvoorzieningen vindt plaats zowel mobiel als via vaste netwerkvoorzieningen.

In de praktijk bestaan er veel verschillende soorten koppelingen en een verscheidenheid aan netwerkvoorzieningen. Onderstaande afbeelding schetst de belangrijkste soorten van netwerkkoppelingen:

- Tussen organisaties onderling

- Tussen organisaties en publieke netwerken

- Binnen organisaties

Het doel van een netwerk is de uitwisseling van data tussen informatiedomeinen. Een informatiedomein bestaat uit een op hard- en softwarematige gebaseerde beveiligde verzameling van informatie.

De beveiligingsmaatregelen binnen de ISO-standaard hebben betrekking op de hiervoor vermelde communicatievoorzieningen. Een van de meest toegepaste beveiligingsmaatregelen van de netwerkinfrastructuur is segmentering en compartimentering, tezamen zonering genoemd.

Naast zonering zijn er andere beveiligingsobjecten van toepassing, zoals: ‘vertrouwd toegangspad’ en beveiliging in ‘koppelvlakken’. Hiervoor bieden de NORA-patronen een praktische invulling.

In deze thema-uitwerking wordt een netwerk beschouwd als een infrastructuur (transportmedium), bestaande uit fysieke en logische verbindingen voorzien van koppelvlakken. Netwerken kunnen daarbij worden opgedeeld in segmenten, waarbij meerdere systemen logisch met elkaar gekoppeld zijn binnen één segment.

Scope en begrenzing communicatievoorzieningen

Deze BIO Thema-uitwerking omvat een set communicatie-beveiligingsobjecten en -maatregelen voor netwerkvoorzieningen 1, zoals weergegeven in de afbeelding 'Schematische weergave context communicatievoorzieningen'. De uitwerking van deze thema-uitwerking beperkt zich tot deze type communicatievoorzieningen.

Er zijn essentiële objecten uit andere best practices dan de BIO gebruikt, die gerelateerd zijn aan dit type communicatievoorzieningen. Bepaalde typen communicatiefaciliteiten, zoals: Voice over IP (VOIP), intranet en extranet zijn in deze BIO Thema-uitwerking niet uitgewerkt. Er wordt niet diepgaand ingegaan op:

- bepaalde typen verbindingen, zoals Virtual Private Network (VPN)- en gateway-verbindingen;

- communicatievoorzieningen, zoals instant messaging en e-mail.

De begrenzing van deze BIO Thema-uitwerking is in onderstaande afbeelding weergegeven.

Globale relaties tussen beveiligingsobjecten

Onderstaande afbeelding geeft een voorbeeld van de toepassing van enkele beveiligingsobjecten in een informatievoorzieningslandschap waarin een organisatie met een gebruiker communiceert. Daarbij is sprake van netwerkconnecties die de verschillende netwerken en informatievoorzieningen met elkaar verbinden.

Veilige koppelingen tussen organisaties en gebruikers kunnen worden opgezet met VPN’s.

Gateways en firewalls zorgen met zonering en filtering voor de beoogde scheiding van de binnen- en buitenwereld en een gecontroleerde doorgang van vertrouwde informatie.

Cryptografische services verzorgen de zonering voor het gegevenstransport via private en publieke netwerken, zodat informatie veilig kan worden uitgewisseld en bedrijfstoepassingen kunnen worden gebruikt.

In de beschermde kantooromgeving van grote organisaties worden mobiele werkplekken met het bedrijfsnetwerk verbonden via draadloze toegang en worden beveiligd met onder andere netwerkauthenticatie.

Een netwerkbeheerorganisatie draagt met richtlijnen zorg voor de instandhouding van netwerkbeveiliging en het actueel houden van beveiligingsmaatregelen.

Via het vastleggen van events, de evaluatie van de netwerkmonitoring en het evalueren van de netwerkbeveiliging worden de actuele werking van de maatregelen getoetst en waar nodig versterkt.

Meer over de technologie van beveiligingsobjecten is te vinden op de NORA online onder het thema Beveiliging bij de 'Patronen voor informatiebeveiliging'.

- ↑ Hiervoor zijn de ISO-standaarden: ISO 27033 1 t/m 6 en NORA-patronen in adviserende zin beschikbaar. De ISO 27033 draagt de titel: Information technology - Security techniques - Network security, bedoeld als implementatiegids voor de ISO 27002. De ISO 27033 bestaat uit 6 delen. Deel 1 bevat algemene controls voor communicatiebeveiliging, deel 2 beschrijft ontwerprichtlijnen voor de uitvoering, deel 3 referentiescenario’s, deel 4 gateways, deel 5 VPN en deel 6 Wireless-IP netwerktoegang.