Beveiliging/Systeemintegriteit: verschil tussen versies

Naar navigatie springen

Naar zoeken springen

(toelichting toegevoegd) |

Geen bewerkingssamenvatting |

||

| Regel 1: | Regel 1: | ||

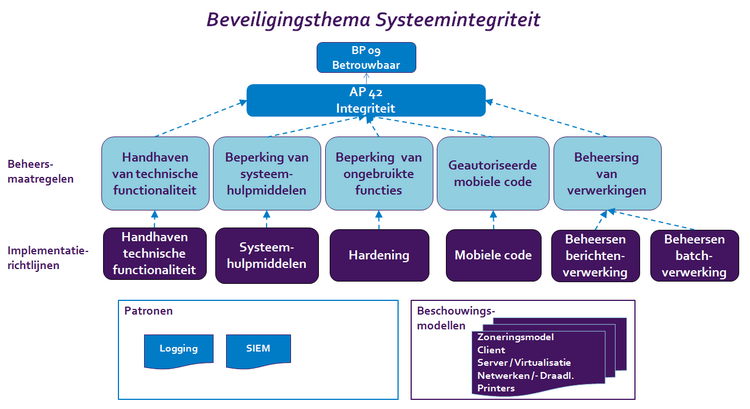

{{Themapagina beveiliging|Toelichting=De factoren die in samenhang het foutloos uitvoeren van geautomatiseerde bewerkingen bepalen zijn vele en als geheel niet logisch onder te brengen onder één van de andere IB-functies. Factoren zijn o.a. ‘bugs’ in programmatuur, het bestaan van ongewenste applicatieve- en infrastructurele functies, onjuiste of ontbrekende configuratie instellingen van programmatuurpakketten en voorzieningen van de technische infrastructuur, onjuiste deployment (functionele configuratie) van applicaties en/of infrastructuur.}} | {{Themapagina beveiliging|Toelichting=De factoren die in samenhang het foutloos uitvoeren van geautomatiseerde bewerkingen bepalen zijn vele en als geheel niet logisch onder te brengen onder één van de andere IB-functies. Factoren zijn o.a. ‘bugs’ in programmatuur, het bestaan van ongewenste applicatieve- en infrastructurele functies, onjuiste of ontbrekende configuratie instellingen van programmatuurpakketten en voorzieningen van de technische infrastructuur, onjuiste deployment (functionele configuratie) van applicaties en/of infrastructuur. | ||

|Overzichtsplaat=SysteemintegriteitOverzicht.png}} | |||

Huidige versie van 10 apr 2014 om 14:23

- Onderdeel van

- Thema's

- Contact

- Guus van den Berg

- Guus.vandenberg@cip-overheid.nl

- Status

- Dit thema wordt momenteel opnieuw bekeken door de Expertgroep Beveiliging

De factoren die in samenhang het foutloos uitvoeren van geautomatiseerde bewerkingen bepalen zijn vele en als geheel niet logisch onder te brengen onder één van de andere IB-functies. Factoren zijn o.a. ‘bugs’ in programmatuur, het bestaan van ongewenste applicatieve- en infrastructurele functies, onjuiste of ontbrekende configuratie instellingen van programmatuurpakketten en voorzieningen van de technische infrastructuur, onjuiste deployment (functionele configuratie) van applicaties en/of infrastructuur.

Beheersmaatregelen binnen het thema Beveiliging/Systeemintegriteit:

- Beheersing van verwerkingen

De technische infrastructuur voor berichtverwerking is zodanig ontworpen en ingericht, dat foutsituaties worden voorkomen of herkend en dat functioneel beheer over foutbestanden mogelijk is. - Beperking van ongebruikte functies (hardening)

Infrastructurele programmatuur, die vitale beveiligingsfuncties vervult, bevat geen onnodige en ongebruikte functies. - Beperking van systeemhulpmiddelen

Het gebruik van hulpprogrammatuur waarmee maatregelen in systeem- en toepassingssoftware zouden kunnen worden gepasseerd, wordt zoveel mogelijk beperkt. - Geautoriseerde mobiele code

Als gebruik van ‘mobile code’ wordt toegelaten, dan zorgt de configuratie ervoor dat de geautoriseerde ‘mobile code’ functioneert volgens een vastgesteld inrichtingsdocument (configuratiedossier) en voorkomt de configuratie dat niet-toegelaten ‘mobile code’ wordt uitgevoerd. - Handhaven technische functionaliteit

De door de leverancier bepaalde technische functionaliteit van programmapakketten en infrastructurele programmatuur blijft gehandhaafd.

- Beschouwingsmodel client

- Beschouwingsmodel draadloze netwerken

- Beschouwingsmodel netwerk

- Beschouwingsmodel printer

- Beschouwingsmodel server

- Beschouwingsmodel servervirtualisatie

- Beschouwingsmodel zonering