BIO Thema Toegangsbeveiliging/Inleiding: verschil tussen versies

k (tekstredactie) |

k (tekst verder in lijn met versie 2.1) |

||

| (27 tussenliggende versies door 2 gebruikers niet weergegeven) | |||

| Regel 1: | Regel 1: | ||

{{#element: | {{#element: | ||

|Elementtype=Hoofdstuk normenkader | |Elementtype=Hoofdstuk normenkader | ||

|ID= | |ID=TBV_INL | ||

|Titel=BIO Thema Toegangsbeveiliging - Inleiding | |Titel=BIO Thema Toegangsbeveiliging - Inleiding | ||

|Kent element met zelfde titel=Nee | |Kent element met zelfde titel=Nee | ||

|Versieaanduiding=2.1 | |||

|Status actualiteit=Actueel | |Status actualiteit=Actueel | ||

|Redactionele wijzigingsdatum=2021/11/29 | |||

|Redactionele wijzigingsdatum= | |Publicatiedatum=2021/10/29 | ||

|Publicatiedatum= | |Beschrijving=Deze BIO Thema-uitwerking representeert een referentiekader voor de BIO Thema-uitwerking Toegangsbeveiliging en is geënt op controls uit best practices zoals: [[BIO (Baseline Informatiebeveiliging Overheid)|Baseline Informatiebeveiliging Overheid (BIO)]], [[NEN-EN-ISO/IEC 27001:2017 (Managementsystemen voor informatiebeveiliging - Eisen)|NEN-EN-ISO/IEC 27001:2017]] (hierna genoemd ISO 27001) en [[NEN-EN-ISO/IEC 27002:2017 (Praktijkrichtlijn met beheersmaatregelen op het gebied van informatiebeveiliging)|NEN-ISO/IEC 27002: 2017]] (hierna genoemd ISO 27002), [[The Standard of Good Practice for Information Security 2018|the Standard of Good Practice (SoGP) 2018]] en de [[NIST (National Institute of Standards and Technology)|National Institute of Standards and Technology (NIST)]]. | ||

|Beschrijving= | |||

== | ==Opzet BIO Thema-uitwerking== | ||

De uitwerking van | De BIO Thema-uitwerking Toegangsbeveiliging wordt uitgewerkt langs twee onderdelen: structuur en objecten. De structuur van deze thema-uitwerking bestaat uit een indeling op basis van Beleid, Uitvoering en Control (BUC). De objecten vormen de inhoudelijke onderwerpen die in de vorm van controls en onderliggende maatregelen worden behandeld. De objecten en de bijbehorende maatregelen worden gestructureerd door middel van met de (BUC-)lagenstructuur. | ||

De | |||

De begrenzing van | |||

[[ | Deze thema-uitwerking volgt de standaard opzet voor [[Alle normenkaders|BIO Thema-uitwerkingen]]: | ||

# Scope en begrenzing van de thema-uitwerking (zie [[BIO Thema Toegangsbeveiliging/Inleiding#Scope en begrenzing van toegangsbeveiliging|Scope en begrenzing van toegangsbeveiliging]]); | |||

# Context en globale structuur van de thema-uitwerking (zie [[BIO Thema Toegangsbeveiliging/Inleiding#Context en globale structuur toegangsbeveiliging|Context en globale structuur toegangsbeveiliging]]); | |||

# Globale relaties tussen de geïdentificeerde beveiligingsobjecten (zie [[BIO Thema Toegangsbeveiliging/Objecten voor toegangbeveiliging#Globale relaties tussen de geïdentificeerde beveiligingsobjecten|Globale relaties tussen de geïdentificeerde beveiligingsobjecten]]); | |||

==Scope en begrenzing toegangsbeveiliging== | |||

De uitwerking van logische toegangsbeveiliging is in deze BIO Thema-uitwerking gericht op identificatie, authenticatie en autorisatie van (interne en externe) medewerkers voor systemen die op een bepaalde locatie staan. | |||

De uitwerking van fysieke beveiliging is deze thema-uitwerking gericht op de fysieke toegang tot terreinen, gebouwen en ruimten (bijvoorbeeld rekencentra). | |||

Specifieke apparaat gebonden mechanismen voor toegangsbeveiliging, zoals toegang tot besturingssystemen, netwerken, mobiele computers en telewerken zullen in andere thema-uitwerkingen worden behandeld. | |||

De begrenzing van deze BIO Thema-uitwerking is in afbeelding 'Relatie BIO Thema-uitwerking Toegangsbeveiliging met aanpalende documenten' weergegeven. | |||

[[Bestand:TBV Relatie BIO Thema-uitwerking met aanpalende documenten.png|thumb|500px|none|alt=”Relatie BIO Thema-uitwerking met aanpalende documenten”|Relatie BIO Thema-uitwerking Toegangsbeveiliging met aanpalende documenten]] | |||

==Context en globale structuur toegangsbeveiliging== | ==Context en globale structuur toegangsbeveiliging== | ||

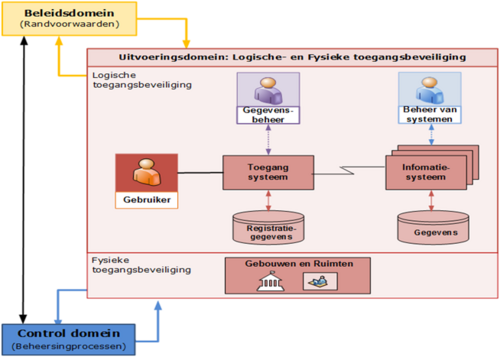

Organisaties maken gebruik van informatiesystemen om hun bedrijfsprocessen te ondersteunen en medewerkers zijn gehuisvest in gebouwen en ruimten. De informatiesystemen maken gebruik van cruciale data van de organisatie zelf en van haar klanten. Het is van belang dat deze informatiesystemen worden beveiligd en beheerst, anders loopt de organisatie het risico dat deze data misbruikt wordt, wat kan leiden tot bijvoorbeeld boetes, imagoschade, klantenverlies e.d. In dit kader speelt toegangsbeveiliging een cruciale rol. Toegangsbeveiliging omvat logische en fysieke toegangsbeveiliging, zoals in de afbeelding 'Globale opzet logische en fysieke beveiliging' hieronder wordt weergegeven. | Organisaties maken gebruik van informatiesystemen om hun bedrijfsprocessen te ondersteunen en medewerkers zijn gehuisvest in gebouwen en ruimten. De informatiesystemen maken gebruik van cruciale data van de organisatie zelf en van haar klanten. Het is van belang dat deze informatiesystemen worden beveiligd en beheerst, anders loopt de organisatie het risico dat deze data misbruikt wordt, wat kan leiden tot bijvoorbeeld boetes, imagoschade, klantenverlies e.d. In dit kader speelt toegangsbeveiliging een cruciale rol. Toegangsbeveiliging omvat logische en fysieke toegangsbeveiliging, zoals in de afbeelding 'Globale opzet logische en fysieke beveiliging' hieronder wordt weergegeven. | ||

[[ | [[Bestand:TBV Globale opzet logische en fysieke toegangsbeveiliging.png|thumb|500px|none|alt=”Globale opzet logische en fysieke toegangsbeveiliging”|Globale opzet logische en fysieke toegangsbeveiliging]] | ||

Logische toegangsbeveiliging omvat het geheel van richtlijnen, procedures en beheersingsprocessen en faciliteiten die noodzakelijk zijn voor het verschaffen van toegang tot informatiesystemen, besturingssystemen, netwerken, mobiele apparaten en telewerken van een organisatie. Fysieke toegangsbeveiliging omvat het geheel van richtlijnen, procedures en beheersingsprocessen en systemen die noodzakelijk zijn voor het verschaffen van fysieke toegang tot terreinen, gebouwen en ruimten. | |||

|Heeft bron=BIO Thema Toegangsbeveiliging | |Heeft bron=BIO Thema Toegangsbeveiliging | ||

}} | }} | ||

Huidige versie van 29 nov 2021 om 16:17

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

Alle hoofdstukken bij BIO Thema-uitwerking Toegangsbeveiliging:

| ||||||||||

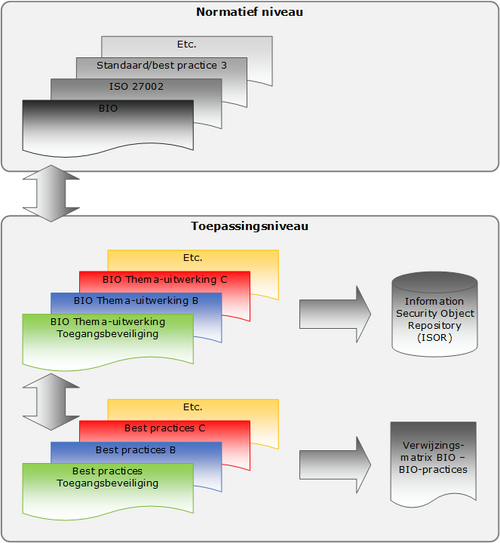

Deze BIO Thema-uitwerking representeert een referentiekader voor de BIO Thema-uitwerking Toegangsbeveiliging en is geënt op controls uit best practices zoals: Baseline Informatiebeveiliging Overheid (BIO), NEN-EN-ISO/IEC 27001:2017 (hierna genoemd ISO 27001) en NEN-ISO/IEC 27002: 2017 (hierna genoemd ISO 27002), the Standard of Good Practice (SoGP) 2018 en de National Institute of Standards and Technology (NIST).

Opzet BIO Thema-uitwerking

De BIO Thema-uitwerking Toegangsbeveiliging wordt uitgewerkt langs twee onderdelen: structuur en objecten. De structuur van deze thema-uitwerking bestaat uit een indeling op basis van Beleid, Uitvoering en Control (BUC). De objecten vormen de inhoudelijke onderwerpen die in de vorm van controls en onderliggende maatregelen worden behandeld. De objecten en de bijbehorende maatregelen worden gestructureerd door middel van met de (BUC-)lagenstructuur.

Deze thema-uitwerking volgt de standaard opzet voor BIO Thema-uitwerkingen:

- Scope en begrenzing van de thema-uitwerking (zie Scope en begrenzing van toegangsbeveiliging);

- Context en globale structuur van de thema-uitwerking (zie Context en globale structuur toegangsbeveiliging);

- Globale relaties tussen de geïdentificeerde beveiligingsobjecten (zie Globale relaties tussen de geïdentificeerde beveiligingsobjecten);

Scope en begrenzing toegangsbeveiliging

De uitwerking van logische toegangsbeveiliging is in deze BIO Thema-uitwerking gericht op identificatie, authenticatie en autorisatie van (interne en externe) medewerkers voor systemen die op een bepaalde locatie staan.

De uitwerking van fysieke beveiliging is deze thema-uitwerking gericht op de fysieke toegang tot terreinen, gebouwen en ruimten (bijvoorbeeld rekencentra).

Specifieke apparaat gebonden mechanismen voor toegangsbeveiliging, zoals toegang tot besturingssystemen, netwerken, mobiele computers en telewerken zullen in andere thema-uitwerkingen worden behandeld.

De begrenzing van deze BIO Thema-uitwerking is in afbeelding 'Relatie BIO Thema-uitwerking Toegangsbeveiliging met aanpalende documenten' weergegeven.

Context en globale structuur toegangsbeveiliging

Organisaties maken gebruik van informatiesystemen om hun bedrijfsprocessen te ondersteunen en medewerkers zijn gehuisvest in gebouwen en ruimten. De informatiesystemen maken gebruik van cruciale data van de organisatie zelf en van haar klanten. Het is van belang dat deze informatiesystemen worden beveiligd en beheerst, anders loopt de organisatie het risico dat deze data misbruikt wordt, wat kan leiden tot bijvoorbeeld boetes, imagoschade, klantenverlies e.d. In dit kader speelt toegangsbeveiliging een cruciale rol. Toegangsbeveiliging omvat logische en fysieke toegangsbeveiliging, zoals in de afbeelding 'Globale opzet logische en fysieke beveiliging' hieronder wordt weergegeven.

Logische toegangsbeveiliging omvat het geheel van richtlijnen, procedures en beheersingsprocessen en faciliteiten die noodzakelijk zijn voor het verschaffen van toegang tot informatiesystemen, besturingssystemen, netwerken, mobiele apparaten en telewerken van een organisatie. Fysieke toegangsbeveiliging omvat het geheel van richtlijnen, procedures en beheersingsprocessen en systemen die noodzakelijk zijn voor het verschaffen van fysieke toegang tot terreinen, gebouwen en ruimten.