Softwarepakketten Beleid

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 1.2 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

Deze informatie is onderdeel van BIO Thema-uitwerking Softwarepakketten.

Meer lezen | ||||||||||||||||||

Doelstelling[bewerken]

Het doel van het beleidsdomein is om de conditionele- of beleidselementen die van belang zijn bij het selecteren en verwerven van softwarepakketten te identificeren. Het zijn elementen die vooraf bekend moeten zijn en die uitgevaardigd en gecommuniceerd worden door het hogere management.

Risico's[bewerken]

Als toereikend beleid ontbreekt, dan bestaat het risico dat er geen systematische analyse van de noodzakelijke requirements plaatsvindt waardoor het verworven softwarepakket niet voorziet in de gewenste (non)functionaliteiten.

Objecten, controls en maatregelen

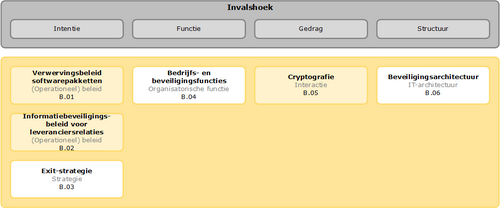

Onderstaande afbeelding geeft de ordening van beveiligingsobjecten in het beleidsdomein weer met invalshoeken voor deze BIO Thema-uitwerking. Elk objectblok bevat de objectnaam, het basiselement en het objectnummer. Geelgekleurde objecten zijn afgeleid van de Baseline Informatiebeveiliging Overheid (BIO). De witte objecten zijn afgeleid van andere best practices.

De objecten zijn deels in de onderstaande tabellen uitgewerkt. Echter niet elk object is van toepassing voor elke softwarepakketselectie. Dit hangt af van verschillende factoren zoals: schaalgrootte, hostingslocatie, soort en integreerbaarheid met de bestaande IT. Anders dan andere BIO Thema-uitwerkingen zijn aan deze uitwerking toegevoegd:

- Schaalgrootte, De schaalgrootte geeft een globale indicatie (klein, middel of groot) in hoeverre de schaalgrootte van softwarepakketten van invloed kan zijn op de relevantie van een object. Met klein wordt bedoeld getalsmatig en/of bedrijfsmatige impactbeperkte toepassing. Middel is voor middelgrote bedrijfstoepassingen, zoals boekhouding- en officetoepassingen. De waarde groot is voor grootschalig gebruik, enerzijds in aantallen, anderzijds in omvang van het softwarepakket zoals Enterprise Resource Planning (ERP) en Enterprise Data Warehouses (EDW).

- Voor wie de control van toepassing is, Het gaat om de klant en/of de leverancier. In veel gevallen is samenwerking tussen de klant en leverancier nodig om risico’s tijdens het gebruik van de softwarepakketten afdoende te beperken.

Principes uit de BIO Thema-uitwerking Softwarepakketten binnen dit aspect[bewerken]

| ID | Principe | Criterium |

|---|---|---|

| SWP_B.01 | Verwervingsbeleid softwarepakketten | Voor het verwerven van software behoren regels te worden vastgesteld en op verwervingsactiviteiten binnen de organisatie te worden toegepast. |

| SWP_B.02 | Informatiebeveiligingsbeleid voor leveranciersrelaties | Met de leverancier behoren de informatiebeveiligingseisen en een periodieke actualisering daarvan te worden overeengekomen. |

| SWP_B.03 | Exit-strategie softwarepakketten | In de overeenkomst tussen de klant en leverancier behoort een exit-strategie te zijn opgenomen, waarbij zowel een aantal bepalingen over exit zijn opgenomen, als een aantal condities die aanleiding kunnen geven tot een exit. |

| SWP_B.04 | Bedrijfs- en beveiligingsfuncties | De noodzakelijke bedrijfs- en beveiligingsfuncties binnen het veranderingsgebied behoren te worden vastgesteld met organisatorische en technisch uitgangspunten. |

| SWP_B.05 | Cryptografie Softwarepakketten | Ter bescherming van de communicatie en opslag van informatie behoort een beleid voor het gebruik van cryptografische beheersmaatregelen te worden ontwikkeld en geïmplementeerd. |

| SWP_B.06 | Beveiligingsarchitectuur | De klant behoort het architectuurlandschap in kaart te hebben gebracht waarin het softwarepakket geïntegreerd moet worden en beveiligingsprincipes te hebben ontwikkeld. |

Normen uit de BIO Thema-uitwerking Softwarepakketten binnen dit aspect[bewerken]

| ID | Stelling | Norm |

|---|---|---|

| SWP_B.01.01 | In het verwervingsbeleid voor softwarepakketten zijn regels vastgesteld die bij de verwerving van softwarepakketten in acht dienen te worden genomen. De regels kunnen onder andere betrekking hebben op:

| Regels voor beleid bij verwerving softwarepakketten |

| SWP_B.01.02 | De verwerving van een softwarepakket vindt plaats met een business case, waarbij verschillende toepassingsscenario’s worden overwogen:

| Verwerven softwarepakket met business case |

| SWP_B.01.03 | Verwerving van een softwarepakket vindt plaats met een functioneel ontwerp, waarin de beoogde functionele en niet-functionele requirements zijn uitgewerkt in een op te stellen softwarepakket van eisen en wensen. | Verwerven softwarepakket met functioneel ontwerp |

| SWP_B.01.04 | Leveranciers zijn ISO 27001-gecertificeerd. | Leveranciers zijn gecertificeerd |

| SWP_B.02.01 | De overeenkomsten en documentatie omvatten afspraken over:

| Overeenkomsten en documentatie omvatten afspraken |

| SWP_B.03.01 | De klant legt in de overeenkomst bepalingen over exit vast dat:

| Vastleggen exit-bepalingen in overeenkomst |

| SWP_B.03.02 | De klant kan, buiten het verstrijken van de contractperiode, besluiten over te gaan tot exit wanneer sprake is van aspecten die gerelateerd zijn aan:

| Besluiten over te gaan tot exit |

| SWP_B.04.01 | Bij de afleiding van de bedrijfsfuncties worden stakeholders uit het veranderingsgebied betrokken. | Betrekken stakeholders bij afleiden bedrijfsfuncties |

| SWP_B.04.02 | Voor het afleiden van bedrijfs- en beveiligingsfuncties worden formele methoden voor een gegevensimpactanalyse toegepast, zoals een (Business Impact Analyse) BIA en Data Protection Impact Assessment (DPIA) en wordt rekening gehouden met het informatieclassificatie-beleid. | Toepassen methoden voor gegevensimpactanalyse |

| SWP_B.04.03 | Het softwarepakket dekt de eisen van de organisatie zodanig dat geen maatwerk noodzakelijk is. Wanneer de functionaliteit door een SaaS (Software as a Service)-leverancier wordt aangeboden via een app-centre, dan wordt het volgende onderzocht en overeengekomen:

| Afdekken organisatie-eisen voor softwarepakketten |

| SWP_B.04.04 | Het softwarepakket biedt de noodzakelijke veilige interne en externe communicatie-, koppelings- (interfaces) en protectiefuncties, bij voorkeur gerelateerd aan open standaarden. | Bieden veilige interne en externe communicatie-, koppelings- (interfaces) en protectiefuncties |

| SWP_B.04.05 | De documentatie van het softwarepakket beschrijft alle componenten voor de beveiligingsfuncties die ze bevatten. | Beschrijven componenten voor beveiligingsfuncties |

| SWP_B.05.01 | Communicatie en opslag van informatie door softwarepakketten is passend bij de classificatie van de gegevens, al dan niet beschermd door versleuteling. | Passende gegevensclassificatie bij informatiecommunicatie en -opslag |

| SWP_B.05.02 | In het cryptografiebeleid zijn minimaal de volgende onderwerpen uitgewerkt:

| Uitwerken cryptografiebeleid |

| SWP_B.06.01 | De beveiligingsarchitectuur ondersteunt een bedrijfsbreed proces voor het implementeren van samenhangende beveiligingsmechanismen en tot stand brengen van gemeenschappelijke gebruikersinterfaces en Application Programming Interfaces (API’s), als onderdeel van softwarepakketten. | Ondersteunen proces voor beveilgingsmechnismen |

| SWP_B.06.02 | Er zijn beveiligingsprincipes voorgeschreven waaraan een te verwerven softwarepakket getoetst moet worden, zoals:

| Voorschrijven beveiligingsprincipes |