Beveiligingsaspect Beleid

Deze pagina geeft alle ISOR-objecten (Privacyprincipes, Beveiligingsprincipes en Alle Normen) binnen het Beveiligingsaspect Beleid weer. Alle objecten binnen dit aspect zijn ook te herkennen aan het onderstaande symbool.

Deze hoofdletter vind je ook terug in het ID van deze objecten.

Uitleg Beveiligingsaspecten[bewerken]

De Information Security Object Repository (ISOR) onderscheidt drie verschillende beveiligingsaspecten:

Benamingen en uitleg binnen de SIVA-methodiek

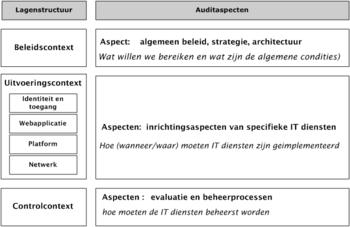

De SIVA-methodiek beschrijft dat de structuur is opgebouwd uit een aantal lagen waarmee de eerste doorsnede van een te onderzoeken gebied wordt weergegeven. Deze lagenstructuur geeft door middel van drie onderkende contexten een indeling in conditionele-, inrichtings- en managementaspecten. Deze aspecten worden hiermee in juiste contextuele samenhang gepositioneerd. De afbeelding SIVA-lagenstructuur en kenmerken geeft een overzicht van de lagenstructuur en enkele bijbehorende relevante kenmerken. De betekenissen die aan de lagen worden toegekend zijn:

Beleid

Deze laag bevat elementen die aangeven wat we in organisatiebrede zin willen bereiken en bevat daarom conditionele en randvoorwaardelijke elementen die van toepassing zijn op de overige lagen, zoals doelstellingen, beleid, strategie en vernieuwing, organisatiestructuur en architectuur. Met behulp van de karakterisering van het auditobject en aan de hand van enkele hulpvragen, worden de relevante beleidsaspecten geïdentificeerd. De hulpvragen zijn:

- Welke processen zouden moeten zijn ingericht?

- Welke algemene beleidsrichtlijnen zouden moeten zijn uitgevaardigd?

- Welke algemene organisatorische en technisch-structurele aspecten zijn relevant op het beleidsniveau?

Uitvoering

Deze laag omvat de implementatie van de IT-diensten, zoals webapplicaties, en de hieraan gerelateerde infrastructuur, zoals platform en netwerk. De juiste auditelementen worden geïdentificeerd op basis van enkele hulpvragen, zoals:

- Welke webapplicatie-componenten spelen een rol?

- Hoe moeten deze webapplicatie-componenten zijn geïmplementeerd, wat betreft eigenschappen en features-configuratie?

- Hoe moeten de features van de objecten zijn geconfigureerd?

- Welke gedrag moeten de betrokken objecten en actoren vertonen?

- Welke functies dienen te zijn geleverd?

- Welke specifieke voorschriften en instructies zouden moeten gelden voor de implementatie van het auditobject (business processen of IT componenten)?

- Hoe moeten objecten zijn samengesteld en vormgegeven?

Control

Deze laag bevat evaluatie- en metingaspecten van webapplicaties. Hiernaast bevat deze laag beheerprocessen die noodzakelijk zijn voor de instandhouding van het beveiligingsniveau. De informatie uit de evaluaties en de beheerprocessen zijn niet alleen gericht op het bijsturen van de geïmplementeerde webapplicaties, maar ook om het bijsturen van en/of aanpassen van visie en uitgestippeld beleid, afgesproken capaciteitsbehoefte en de eerder geformuleerde conditionele elementen in de beleidscontext, die gebaseerd zijn op “onzekere” informatie en aannames, De relevante control-aspecten worden geïdentificeerd met behulp van de karakterisering van het auditobject en enkele hulpvragen:

- Welke beheerprocessen zouden moeten zijn ingericht?

- Welke specifieke controlerichtlijnen moeten zijn uitgevaardigd om ervoor te zorgen dat de webapplicatie op de juiste wijze worden gerealiseerd voor het leveren van de juiste diensten?

- Aan welke (non-)functionele eisen moet binnen de beheerprocessen en bij assesments aandacht worden besteed?

- Welke organisatorische en technisch-structurele aspecten zijn van toepassing op de webapplicatie?

Deeloverzichten binnen Beveiligingsaspect Beleid[bewerken]

Elk normenkader kent zijn eigen overzichtspagina van principes en normen binnen dit aspect. In onderstaande tabel is dit weergegeven.

Alle Principes binnen Beveiligingsaspect Beleid[bewerken]

| ID | Principe | Criterium |

|---|---|---|

| APO_B.01 | Beleid voor (beveiligd) ontwikkelen | Voor het ontwikkelen van software en systemen behoren regels te worden vastgesteld en op ontwikkelactiviteiten binnen de organisatie te worden toegepast. |

| APO_B.02 | Systeem-ontwikkelmethode | Ontwikkelactiviteiten behoren te zijn gebaseerd op een gedocumenteerde systeem-ontwikkelmethode, waarin onder andere standaarden en procedures voor de applicatieontwikkeling, het toepassen van beleid en wet- en regelgeving en een projectmatige aanpak zijn geadresseerd. |

| APO_B.03 | Classificatie van informatie | Informatie behoort te worden geclassificeerd met betrekking tot wettelijke eisen, waarde, belang en gevoeligheid voor onbevoegde bekendmaking of wijziging. |

| APO_B.04 | Engineeringsprincipe voor beveiligde systemen | Principes voor de engineering van beveiligde systemen behoren te worden vastgesteld, gedocumenteerd, onderhouden en toegepast voor alle verrichtingen betreffende het implementeren van informatiesystemen. |

| APO_B.05 | Business Impact Analyse (BIA) | De BIA behoort te worden uitgevoerd vanuit verschillende perspectieven, zich te richten op verschillende scenario’s en vast te stellen welke impact de aspecten beschikbaarheid, integriteit, vertrouwelijkheid en controleerbaarheid hebben op de organisatie. |

| APO_B.06 | Privacy en bescherming persoonsgegevens applicatieontwikkeling | Bij het ontwikkelen van applicaties behoren privacy en bescherming van persoonsgegevens, voor zover van toepassing, te worden gewaarborgd volgens relevante wet- en regelgeving. |

| APO_B.07 | Kwaliteitsmanagementsysteem | De doelorganisatie behoort conform een uitgestippeld ontwikkel- en onderhoudsbeleid een kwaliteitsmanagementsysteem in te richten, dat ervoor zorgt dat applicatieontwikkeling en -onderhoud wordt uitgevoerd en beheerst. |

| APO_B.08 | Toegangsbeveiliging op programmacode | Toegang tot de programmabroncodebibliotheken behoren te worden beperkt. |

| APO_B.09 | Projectorganisatie | Binnen de (project-)organisatie behoort een beveiligingsfunctionaris te zijn benoemd die het systeem-ontwikkeltraject ondersteunt in de vorm van het bewaken van beveiligingsvoorschriften en die inzicht verschaft in de samenstelling van het applicatielandschap. |

| CLD_B.01 | Wet- en regelgeving Clouddiensten | Alle relevante wettelijke, statutaire, regelgevende, contractuele eisen en de aanpak van de CSP om aan deze eisen te voldoen behoren voor elke clouddienst en de organisatie expliciet te worden vastgesteld, gedocumenteerd en actueel gehouden. |

| CLD_B.02 | Cloudbeveiligingsstrategie | De CSP behoort een cloudbeveiligingsstrategie te hebben ontwikkeld die samenhangt met de strategische doelstelling van de CSP en die aantoonbaar de informatieveiligheid ondersteunt. |

| CLD_B.03 | Exit-strategie clouddiensten | In de clouddienstenovereenkomst tussen de CSP en CSC behoort een exit-strategie te zijn opgenomen waarbij zowel een aantal bepalingen1 over exit zijn opgenomen, als een aantal condities1 die aanleiding kunnen geven tot een exit. |

| CLD_B.04 | Clouddienstenbeleid | De CSP behoort haar informatiebeveiligingsbeleid uit te breiden met een cloud-beveiligingsbeleid om de voorzieningen en het gebruik van cloud-services te adresseren. |

| CLD_B.05 | Transparantie | De CSP voorziet de CSC in een systeembeschrijving waarin de clouddiensten inzichtelijk en transparant worden gespecificeerd en waarin de jurisdictie, onderzoeksmogelijkheden en certificaten worden geadresseerd. |

| CLD_B.06 | Risicomanagement | De Cloud Service Provider (CSP) behoort de organisatie en verantwoordelijkheden voor het risicomanagementproces voor de beveiliging van clouddiensten te hebben opgezet en onderhouden. |

| CLD_B.07 | IT-functionaliteit | IT-functionaliteiten behoren te worden verleend vanuit een robuuste en beveiligde systeemketen van de Cloud Service Provider (CSP) naar de Cloud Service Consumer (CSC). |

| CLD_B.08 | Bedrijfscontinuïteitsmanagement | De CSP behoort haar BCM-proces adequaat te hebben georganiseerd, waarbij de volgende aspecten zijn geadresseerd: verantwoordelijkheid voor BCM, beleid en procedures, bedrijfscontinuïteitsplanning, verificatie en updaten en computercentra. |

| CLD_B.09 | Privacy en bescherming persoonsgegevens clouddiensten | De Cloud Service Provider (CSP) behoort, ter bescherming van bedrijfs- en persoonlijke data, beveiligingsmaatregelen te hebben getroffen vanuit verschillende dimensies: beveiligingsaspecten en stadia, toegang en privacy, classificatie/labelen, eigenaarschap en locatie. |

| CLD_B.10 | Beveiligingsorganisatie clouddiensten | De CSP behoort een beveiligingsfunctie te hebben benoemd en een beveiligingsorganisatie te hebben ingericht, waarin de organisatorische positie, de taken, verantwoordelijkheden en bevoegdheden van de betrokken functionarissen en de rapportagelijnen zijn vastgesteld. |

| CLD_B.11 | Clouddienstenarchitectuur | De CSP heeft een actuele architectuur vastgelegd die voorziet in een raamwerk voor de onderlinge samenhang en afhankelijkheden van de IT-functionaliteiten. |

| CVZ_B.01 | Beleid en procedures voor informatietransport | Ter bescherming van het informatietransport, dat via allerlei soorten communicatiefaciliteiten verloopt, behoren formele beleidsregels, procedures en beheersmaatregelen voor transport van kracht te zijn. |

| CVZ_B.02 | Overeenkomst voor informatietransport | Overeenkomsten behoren betrekking te hebben op het beveiligd transporteren van bedrijfsinformatie tussen de organisatie en externe partijen. |

| CVZ_B.03 | Cryptografiebeleid voor communicatie | Ter bescherming van informatie behoort een cryptografiebeleid voor het gebruik van cryptografische beheersmaatregelen te worden ontwikkeld en geïmplementeerd. |

| CVZ_B.04 | Organisatiestructuur netwerkbeheer | In het beleid behoort te zijn vastgesteld dat een centrale organisatiestructuur gebruikt wordt voor het beheren van netwerken (onder andere Local Area Network (LAN) en Virtual Local Area Network (VLAN)) en zo veel mogelijk van de hardware en softwarecomponenten daarvan. |

| HVI_B.01 | Huisvesting informatievoorzieningenbeleid | Ten behoeve van het huisvesting IV-beleid behoort een reeks beleidsregels te worden gedefinieerd, goedgekeurd door de directie, gepubliceerd en gecommuniceerd aan medewerkers en relevante externe partijen. |

| HVI_B.02 | Wet- en regelgeving Huisvesting IV | Alle relevante wettelijke statutaire, regelgevende, contractuele eisen en de aanpak van de huisvesting informatievoorzieningen (IV)-organisatie om aan deze eisen te voldoen behoren voor elke huisvestingsdienst en de organisatie expliciet te worden vastgesteld, gedocumenteerd en actueel gehouden. |

| HVI_B.03 | Eigenaarschap Huisvesting IV | Huisvesting IV-bedrijfsmiddelen die in het inventarisoverzicht worden bijgehouden, behoren een eigenaar te hebben. |

| HVI_B.04 | Certificering | Huisvesting IV van de leverancier behoort gecertificeerd te zijn conform de gangbare standaarden. |

| HVI_B.05 | Contractmanagement | Huisvesting IV die worden verworven, behoren te voldoen aan kwalitatieve en kwantitatieve eisen die zijn vastgelegd in overeenkomsten met de betreffende leveranciers. |

| HVI_B.06 | Service Level Management | Het management van huisvesting IV behoort diensten te leveren conform een dienstenniveau-overeenkomst (Service Level Agreement). |

| HVI_B.07 | In- en externe bedreigingen | Tegen natuurrampen, kwaadwillige aanvallen of ongelukken behoort fysieke bescherming te worden ontworpen en toegepast. |

| HVI_B.08 | Training en bewustwording | Alle medewerkers van de organisatie en, voor zover relevant, contractanten behoren een passende bewustzijnsopleiding en -training te krijgen en regelmatige bijscholing van beleidsregels en procedures van de organisatie, voor zover relevant voor hun functie. |

| HVI_B.09 | Organisatiestructuur huisvesting IV | De huisvesting IV-organisatie behoort voor de te realiseren huisvesting IV een adequate organisatiestructuur in te richten en de aan functionarissen toe te wijzen taken, verantwoordelijkheden en bevoegdheden vast te stellen. |

| MDW_B.01 | Beleid middlewarecomponenten | De leverancier behoort in overeenstemming met een overeengekomen middlewarecomponentenbeleid adequate maatregelen, zoals classificatie, te treffen om deze diensten te kunnen leveren. |

| MDW_B.02 | Beleid informatietransport | Ter bescherming van het informatietransport, dat via alle soorten communicatiefaciliteiten verloopt, behoren formele beleidsregels, procedures en beheersmaatregelen voor transport van kracht te zijn. |

| MDW_B.03 | Data en privacy | Er behoort ter bescherming van bedrijfs- en persoonlijke data, beleid te zijn geformuleerd voor verwerking van data, tenminste voor: de vertrouwelijkheid en versleuteling van data, voor transformatie en aggregatie, voor toegang en privacy, classificatie en labelen en bescherming tegen verlies van gegevens. |

| MDW_B.04 | Middlewarearchitectuur en certificering | De leverancier hanteert relevante industriestandaarden voor de structuur en beheersing van haar IT dienstverlening en draagt zorg voor relevante periodieke certificeringen van haar dienstverlening. |

| PRIV_B.01 | Privacy Beleid geeft duidelijkheid en sturing | De organisatie heeft privacybeleid en procedures ontwikkeld en vastgesteld waarin is vastgelegd op welke wijze persoonsgegevens worden verwerkt en invulling wordt gegeven aan de wettelijke beginselen AVG Art. 5 lid 1 'Beginselen inzake verwerking van persoonsgegevens'. |

| PRIV_B.02 | Organieke inbedding | De verdeling van de taken en verantwoordelijkheden, de benodigde middelen en de rapportagelijnen zijn door de organisatie vastgelegd en vastgesteld. |

| PRIV_B.03 | Risicomanagement, Privacy by Design en de DPIA | De verwerkingsverantwoordelijke draagt zorg voor het beoordelen van de privacyrisico's, het treffen van passende maatregelen en het kunnen aantonen van het passend zijn van deze maatregelen. |

| SVP_B.01 | Beleid voor beveiligde inrichting en onderhoud | Voor het beveiligd inrichten en onderhouden van het serverplatform behoren regels te worden vastgesteld en binnen de organisatie te worden toegepast. |

| SVP_B.02 | Inrichtingsprincipes voor serverplatform | Principes voor het inrichten van beveiligde servers behoren te worden vastgesteld, gedocumenteerd, onderhouden en toegepast voor alle verrichtingen betreffende het inrichten van servers. |

| SVP_B.03 | Serverplatform-architectuur | De functionele eisen, beveiligingseisen en architectuurvoorschriften van het serverplatform zijn in samenhang in een architectuurdocument vastgelegd. |

| SWP_B.01 | Verwervingsbeleid softwarepakketten | Voor het verwerven van software behoren regels te worden vastgesteld en op verwervingsactiviteiten binnen de organisatie te worden toegepast. |

| SWP_B.02 | Informatiebeveiligingsbeleid voor leveranciersrelaties | Met de leverancier behoren de informatiebeveiligingseisen en een periodieke actualisering daarvan te worden overeengekomen. |

| SWP_B.03 | Exit-strategie softwarepakketten | In de overeenkomst tussen de klant en leverancier behoort een exit-strategie te zijn opgenomen, waarbij zowel een aantal bepalingen over exit zijn opgenomen, als een aantal condities die aanleiding kunnen geven tot een exit. |

| SWP_B.04 | Bedrijfs- en beveiligingsfuncties | De noodzakelijke bedrijfs- en beveiligingsfuncties binnen het veranderingsgebied behoren te worden vastgesteld met organisatorische en technisch uitgangspunten. |

| SWP_B.05 | Cryptografie Softwarepakketten | Ter bescherming van de communicatie en opslag van informatie behoort een beleid voor het gebruik van cryptografische beheersmaatregelen te worden ontwikkeld en geïmplementeerd. |

| SWP_B.06 | Beveiligingsarchitectuur | De klant behoort het architectuurlandschap in kaart te hebben gebracht waarin het softwarepakket geïntegreerd moet worden en beveiligingsprincipes te hebben ontwikkeld. |

| TBV_B.01 | Toegangsbeveiligingsbeleid | Een toegangbeveiligingsbeleid behoort te worden vastgesteld, gedocumenteerd en beoordeeld op basis van bedrijfseisen en informatiebeveiligingseisen. |

| TBV_B.02 | Eigenaarschap toegangsbeveiliging | Het eigenaarschap en de verantwoordelijkheden voor logische toegangsbeveiligingssystemen en de verantwoordelijkheden voor fysieke toegangsbeveiligingssystemen behoren te zijn vastgelegd. |

| TBV_B.03 | Beveiligingsfunctie | Een gespecialiseerde beveiligingsfunctie dient te zijn vastgesteld die de verantwoordelijk is voor het bevorderen van toegangsbeveiliging binnen de gehele organisatie. |

| TBV_B.04 | Cryptografie toegangsbeveiliging | Ter bescherming van authenticatie-informatie behoort een beleid voor het gebruik van cryptografische beheersmaatregelen te worden ontwikkeld en geïmplementeerd. |

| TBV_B.05 | Beveiligingsorganisatie toegangsbeveiliging | De organisatie moet een beveiligingsorganisatie gedefinieerd hebben waarin de organisatorische positie, de taken, verantwoordelijkheden en bevoegdheden (TVB) van de betrokken functionarissen en de rapportagelijnen zijn vastgesteld. |

| TBV_B.06 | Toegangsbeveiligingsarchitectuur | De organisatie behoort met organisatorische eisen en wensen de technische inrichting beschreven te hebben en behoort in een toegangsbeveiligingsarchitectuur te zijn vastgelegd. |

Alle onderliggende Normen binnen Beveiligingsaspect Beleid[bewerken]

| ID | Norm | Stelling |

|---|---|---|

| APO_B.01.01 | De gangbare principes rondom Security by Design als uitgangspunt voor softwareontwikkeling | De gangbare principes rondom ‘security by design’ zijn uitgangspunt voor de ontwikkeling van software en systemen. |

| APO_B.01.02 | Grip op Secure Software Development' als uitgangspunt voor softwareontwikkeling | De handreiking: Grip op Secure Software Development (SSD) is uitgangspunt voor de ontwikkeling van software en systemen. |

| APO_B.01.03 | Overwegingen bij het beleid voor beveiligd ontwikkelen van software | In het beleid voor beveiligd ontwikkelen zijn de volgende aspecten in overweging genomen:

|

| APO_B.01.04 | Technieken voor beveiligd programmeren | Technieken voor beveiligd programmeren worden gebruikt voor nieuwe ontwikkelingen en hergebruik van code uit andere bronnen. |

| APO_B.02.01 | Software wordt ontwikkeld conform een formeel vastgestelde ontwikkelmethodologie | Een formeel vastgestelde ontwikkelmethodologie wordt toegepast, zoals Structured System Analyses and Design Method (SSADM) of Scrum (Agile-ontwikkeling). |

| APO_B.02.02 | Softwareontwikkelaars zijn getraind om de ontwikkelmethodologie toe te passen | Softwareontwikkelaars zijn getraind om de ontwikkelmethodologie toe te passen. |

| APO_B.02.03 | Adoptie van ontwikkelmethodologie wordt gemonitord | Adoptie van ontwikkelmethodologie wordt gemonitord. |

| APO_B.02.04 | Software wordt ontwikkelen conform standaarden en procedures | Standaarden en procedures worden toegepast voor:

|

| APO_B.02.05 | De systeemontwikkelmethode ondersteunt dat de te ontwikkelen applicaties voldoen aan de vereisten | De systeem-ontwikkelmethode ondersteunt de vereiste dat te ontwikkelen applicaties voldoen aan:

|

| APO_B.02.06 | Het softwareontwikkeling wordt projectmatig aangepakt | Het ontwikkelen van een applicatie wordt projectmatig aangepakt. Hierbij wordt onder andere aandacht besteed aan:

|

| APO_B.03.01 | Dataclassificatie als uitgangspunt voor softwareontwikkeling | De handreiking: BIO-Dataclassificatie is het uitgangspunt voor de ontwikkeling van software en systemen. |

| APO_B.03.02 | Informatie in alle informatiesystemen is conform expliciete risicoafweging geclassificeerd | De informatie in alle informatiesystemen is door middel van een expliciete risicoafweging geclassificeerd, zodat duidelijk is welke bescherming nodig is. |

| APO_B.03.03 | Bij applicatieontwikkeling is informatie beschermd conform de vereisten uit het classificatieschema | Bij het ontwikkelen van applicaties is informatie beschermd conform de vereisten uit het classificatieschema. |

| APO_B.03.04 | Verplichtingen uit wet en regelgeving en organisatorische en technische requirements | In het classificatieschema wordt rekening gehouden met de verplichtingen uit wet- en regelgevingen (onder andere privacy), organisatorische en technische requirements. |

| APO_B.04.01 | Security by Design als uitgangspunt voor softwareontwikkeling | De gangbare principes rondom ‘security by design’ zijn uitgangspunt voor de ontwikkeling van software en systemen. |

| APO_B.04.02 | Principes voor het beveiligen van informatiesystemen | Voor het beveiligen van informatiesystemen zijn de volgende principes van belang:

|

| APO_B.04.03 | Beveiliging is integraal onderdeel van systeemontwikkeling | Beveiliging wordt als een integraal onderdeel van systemontwikkeling behandeld. |

| APO_B.04.04 | Ontwikkelaars zijn getraind om veilige software te ontwikkelen | Ontwikkelaars zijn getraind om veilige software te ontwikkelen. |

| APO_B.05.01 | Perspectieven bij de Business Impact Analyse | Bij de business impact analyse worden onder andere de volgende perspectieven in beschouwing genomen:

|

| APO_B.05.02 | Scenario's voor de Business Impact Analyse | De business impact analyse richt zich op verschillende scenario’s met aandacht voor:

|

| APO_B.05.03 | Vaststelling op welke wijze een eventueel compromitteren invloed heeft op de financiën van de organisatie | Met de business impact analyse wordt vastgesteld op welke wijze een eventuele inbreuk op de aspecten beschikbaarheid, integriteit, vertrouwelijkheid- en controleerbaarheid invloed hebben op de financiën van de organisatie in termen van:

|

| APO_B.06.01 | GEB om vooraf in het ontwerp de privacy en gegevensbeschermingsmaatregelen mee te nemen | Om privacy en gegevensbeschermingsmaatregelen vooraf in het ontwerp mee te nemen, is een Privacy Impact Assessment (PIA) uitgevoerd. |

| APO_B.06.02 | Procesbeschrijving voor uitvoeren GEB's en voor opvolgen uitkomsten | Voor het uitvoeren van een Privacy Impact Assessment (PIA) en voor het opvolgen van de uitkomsten is een procesbeschrijving aanwezig. |

| APO_B.06.03 | Een tot standaard verheven GEB-toetsmodel wordt toegepast; dit model voldoet aan de in de AVG gestelde eisen | Een tot standaard verheven Privacy Impact Assessment (PIA)-toetsmodel wordt toegepast. Dit model voldoet aan de in de Algemene Verordening Gegevensbescherming (AVG) gestelde eisen. |

| APO_B.06.04 | Privacy by Design en GEB als onderdeel van een tot standaard verheven risicomanagement aanpak | Privacy by design en de Privacy Impact Assessment (PIA) maken onderdeel uit van een tot standaard verheven risicomanagementaanpak. |

| APO_B.06.05 | Risicomanagement aanpak aantoonbaar toegepast | De risicomanagementaanpak wordt aantoonbaar toegepast, bijvoorbeeld door in de vorm van een plan van aanpak aantoonbaar opvolging te geven aan de aanbevelingen/verbetervoorstellen. |

| APO_B.06.06 | Op basis van de AVG worden de principes Privacy by Design en Privacy by Default gehanteerd | Conform de Algemene Verordening Gegevensbescherming (AVG) worden bij het ontwerp/ontwikkelen van applicaties de principes privacy by design en privacy by default gehanteerd. |

| APO_B.07.01 | De doelorganisatie beschikt over een ontwikkel en onderhoudsbeleid | De doelorganisatie beschikt over een ontwikkel- en onderhoudsbeleid. |

| APO_B.07.02 | De doelorganisatie beschikt over QA- en KMS-methodiek | De doelorganisatie beschikt over een quality qssurance-methodiek en Quality Security Management-methodiek. |

| APO_B.07.03 | De ontwikkel en onderhoudsactiviteiten worden in samenhang georganiseerd en geïmplementeerd | De ontwikkel- en onderhoudsactiviteiten worden in samenhang georganiseerd en geïmplementeerd. |

| APO_B.07.04 | Voor informatie- en communicatie zijn processen ingericht | Er zijn informatie- en communicatieprocessen ingericht. |

| APO_B.07.05 | Op de ontwikkel- en onderhoudsactiviteiten worden kwaliteitsmetingen en inspecties uitgevoerd | Op de ontwikkel- en onderhoudsactiviteiten worden kwaliteitsmetingen en inspecties uitgevoerd. |

| APO_B.07.06 | Aan het management worden evaluatierapportages verstrekt | Aan het management worden evaluatierapportages verstrekt. |

| APO_B.07.07 | Applicatieontwikkeling- en onderhoudsprocessen zijn beschreven en maken onderdeel uit van KMS | De processen voor de inrichting van de applicatieontwikkeling en het -onderhoud (impactanalyse, ontwerp, realisatietesten en beheer) zijn beschreven en maken onderdeel uit van het kwaliteitsmanagementsysteem. |

| APO_B.08.01 | Om de toegang tot broncode bibliotheken te beheersen worden richtlijnen in overweging genomen | Om de toegang tot broncodebibliotheken te beheersen en zo de kans op het corrupt raken van computerprogramma’s te verkleinen, worden de volgende richtlijnen in overweging genomen:

|

| APO_B.08.02 | Aanvullende beheersmaatregelen wanneer programmabroncode wordt gepubliceerd | Als het de bedoeling is dat de programmabroncode wordt gepubliceerd, behoren aanvullende beheersmaatregelen die bijdragen aan het waarborgen van de integriteit ervan (bijvoorbeeld een digitale handtekening) te worden overwogen. |

| APO_B.09.01 | Taken van de beveiligingsfunctionaris | De beveiligingsfunctionaris zorgt onder andere voor:

|

| APO_B.09.02 | Inzicht gegeven door de beveiligingsfunctionaris | De beveiligingsfunctionaris geeft onder andere inzicht in:

|

| CLD_B.01.01 | Informeren welke wet- en regelgeving van toepassing is op clouddiensten | De Cloud Service Provider (CSP) informeert de Cloud Service Consumer (CSC) welke wet- en regelgeving van toepassing is op clouddiensten. |

| CLD_B.01.02 | Selecteren relevante wettelijke eisen ter bescherming van persoonsgegevens | De Cloud Service Provider (CSP) identificeert haar eigen relevante wettelijke eisen (zoals Algemene Verordening Gegevensbescherming (AVG)-eisen en encryptietoepassing) om persoonsgegevens te kunnen beschermen. |

| CLD_B.01.03 | Identificeren vereisten die van toepassing zijn | De voor de Cloud Service Consumer (CSC) van toepassing zijnde vereisten die voortvloeien uit wet- en regelgeving zijn geïdentificeerd, vooral waar het gaat om geografische gedistribueerde verwerkingen, opslag en communicatie waarvoor verschillende wetgeving bestaat, zoals maatregelen die voortvloeien uit de Algemene Verordening Gegevensbescherming (AVG). |

| CLD_B.01.04 | Voorzien zekerheid over van toepassing zijnde wettelijke eisen en contractuele vereisten | De Cloud Service Provider (CSP) voorziet de Cloud Service Consumer (CSC) van zekerheid (op bewijs gebaseerde compliancy-rapportage) over (het voldoen aan) de van toepassing zijnde wettelijke eisen en contractuele vereisten. |

| CLD_B.01.05 | Treffen van maatregelen en benoemen verantwoordelijkheden om te voldoen aan gestelde eisen | Voor clouddiensten zijn, om aan de wettelijke en contractuele eisen te kunnen voldoen, specifieke maatregelen getroffen en verantwoordelijkheden benoemd. |

| CLD_B.01.06 | Vaststellen alle van toepassing zijnde wet- en regelgeving | De Cloud Service Provider (CSP) heeft, om aan de eisen van de Cloud Service Consumer (CSC) te kunnen voldoen, alle wet- en regelgeving die op haar van toepassing is op de clouddienstverlening vastgesteld. |

| CLD_B.02.01 | Aangeven hoe cloudbeveiligingsstrategie bedrijfsdoelstellingen ondersteunt | De cloudbeveiligingsstrategie van de Cloud Service Provider (CSP) geeft aan op welke wijze zij de bedrijfsdoelstellingen van Cloud Service Consumer (CSC)(’s) ondersteunt door onder andere te beschrijven:

|

| CLD_B.02.02 | Aangeven hoe te beschermen tegen bedreigingen en aandacht te besteden aan beveiligingscontext | De cloudbeveiligingsstrategie van de Cloud Service Provider (CSP):

|

| CLD_B.02.03 | Ondersteunen in behalen van bedrijfsdoelen door samenhang van beveiligingsmaatregelen | De samenhang van beveiligingsmaatregelen van de Cloud Service Provider (CSP) ondersteunt het behalen van de bedrijfsdoelen van de Cloud Service Consumer (CSC). Hierin wordt aangegeven:

|

| CLD_B.03.01 | Vastleggen bepalingen over exit-regeling | De Cloud Service Consumer (CSC) legt in de overeenkomst een aantal bepalingen over de exit-regeling vast, zoals:

|

| CLD_B.03.02 | Overgaan tot exit buiten verstrijken contractperiode | De Cloud Service Consumer (CSC) kan buiten het verstrijken van de contractperiode besluiten over te gaan tot exit als sprake is van aspecten die gerelateerd zijn aan:

|

| CLD_B.04.01 | Bevatten organisatorisch en technische georiënteerde maatregelen in cloudbeveiligingsbeleid | Het cloud-beveiligingsbeleid bevat:

|

| CLD_B.05.01 | Bevatten diverse aspecten in systeembeschrijving | De systeembeschrijving bevat de volgende aspecten:

|

| CLD_B.05.02 | SLA/systeembeschrijving bevat specificatie van jurisdictie inzake data-opslag, verwerking en back-up-locatie | De Service Level Agreement (SLA) of systeembeschrijving voorziet in een specificatie van jurisdictie over dataopslag, verwerking en back-up-locatie, ook als deze (of delen hiervan) uitbesteed is aan subcontractors. |

| CLD_B.05.03 | SLA/systeembeschrijving bevat specificatie voor publicatie-vereisten en onderzoeksmogelijkheden | De Service Level Agreement (SLA) of systeembeschrijving voorziet in een specificatie voor publicatievereisten en onderzoeksmogelijkheden. |

| CLD_B.05.04 | SLA/systeembeschrijving bevat specificatie met betrekking tot beschikbaar zijn van valide certificaten | De Service Level Agreement (SLA) of systeembeschrijving voorziet in een specificatie over het beschikbaar zijn van valide certificaten. |

| CLD_B.06.01 | Hebben CSP-verantwoordelijkheden | De verantwoordelijkheden van de Cloud Service Provider (CSP) zijn onder andere het:

|

| CLD_B.06.02 | Goedkeuren organisatie van risicomanagementproces | De organisatie van het risicomanagementproces is goedgekeurd door managers van de Cloud Service Provider (CSP). |

| CLD_B.06.03 | Beschrijven risicomanagementproces | Het risicomanagementproces is systematisch beschreven met aandacht voor beleid, procedures en richtlijnen voor activiteiten over communiceren, adviseren, vaststellen van de context van onderzoeken, behandelen, monitoren, reviewen, vastleggen en rapporteren van risico’s. |

| CLD_B.07.01 | Treffen maatregelen voor beveiliging IT-functionaliteiten | Voor de beveiliging van IT-functionaliteiten (verwerking, opslag, transport en opvraag van informatie) zijn beschikbaarheids-, integriteits- en vertrouwelijkheidsmaatregelen getroffen. |

| CLD_B.07.02 | Treffen technische beveiligingsmaatregelen tegen bescherming van infrastructuur | Technische beveiligingsmaatregelen in de vorm van sterke toegangsbeveiliging, encryptie en data-analysemethoden zijn getroffen tegen bescherming van de infrastructuur. |

| CLD_B.07.03 | Bewaken en beheersen IT-infrastructuur | De IT-infrastructuur wordt, om veilige clouddiensten te kunnen verlenen, continue bewaakt en beheerst ter bescherming tegen bedreigingen. |

| CLD_B.07.04 | Inrichten infrastructuur met betrouwbare hardware- en software-componenten | De infrastructuur wordt ingericht met betrouwbare hardware- en softwarecomponenten. |

| CLD_B.07.05 | Hebben van gedocumenteerde standaarden en procedures om hoofd te bieden tegen cyberaanvallen | Er zijn gedocumenteerde standaarden en procedures om geavanceerde cyberaanvallen het hoofd te bieden. |

| CLD_B.08.01 | Benoemen proceseigenaar voor BCM-proces en geven verantwoordelijkheden | De Cloud Service Provider (CSP) heeft een proceseigenaar voor het Bedrijfscontinuïteitsmanagement (BCM)-proces benoemd en hem verantwoordelijk gegeven voor het vormgeven van BCM en compliancy met het uitgestippeld beleid. |

| CLD_B.08.02 | Zeker stellen adequate resources voor uitvoeren van BCM-proces | De verantwoordelijke voor bedrijfscontinuïteitsmanagement (BCM) stelt zeker dat adequate resources beschikbaar zijn voor het uitvoeren van een effectief BCM-proces. |

| CLD_B.08.03 | Committeren aan vastgestelde BCM-vereisten | Het management van de Cloud Service Provider (CSP) committeert zich aan de vastgestelde bedrijfscontinuïteitsmanagement (BCM)-vereisten. |

| CLD_B.08.04 | Vaststellen en communiceren BCM- en BIA-beleid | Het bedrijfscontinuïteitsmanagement (BCM)-beleid en beleid voor business impact analyses zijn vastgesteld en gecommuniceerd. |

| CLD_B.08.05 | Documenteren en communiceren beleid en procedures voor vaststellen van storingsimpact van cloudservices | Het beleid en de procedures voor het vaststellen van de impact van storingen van cloud-services zijn gedocumenteerd en gecommuniceerd, waarbij aandacht wordt besteed aan:

|

| CLD_B.08.06 | Beschikken over gedocumenteerd raamwerk voor plannen van bedrijfscontinuïteit | De Cloud Service Provider (CSP) beschikt over een gedocumenteerd raamwerk voor het plannen van bedrijfscontinuïteit waarin onder andere aandacht wordt besteed aan:

|

| CLD_B.08.07 | Verifiëren, actualiseren en testen business impact analyses en continuïteitsplannen | Business impact analyses en continuïteitsplannen worden geverifieerd, geactualiseerd en regelmatig getest. |

| CLD_B.08.08 | Besteden aandacht aan beïnvloeden van CSC’s (tenants) en derde partijen bij testen | Bij het testen wordt aandacht besteed aan de beïnvloeding van Cloud Service Consumers (CSC’s) (tenants) en derde partijen. |

| CLD_B.08.09 | Veiligstellen, monitoren, onderhouden en testen computercentra-voorzieningen | De voorzieningen van de computercentra zijn veilig gesteld en worden gemonitord (bewaakt), onderhouden en regelmatig getest. |

| CLD_B.09.01 | Treffen maatregelen voor opslag, verwerking en transport van data | Voor de opslag, de verwerking en het transport van data zijn beschikbaarheids-, integriteits- en vertrouwelijkheidsmaatregelen getroffen. |

| CLD_B.09.02 | Treffen maatregelen zoals data-analyse, DPIA, sterke toegangsbeveiliging en encryptie | Ter bescherming van data en privacy zijn beveiligingsmaatregelen getroffen, in de vorm van data-analyse, Data Privacy Impact Assessment (DPIA), sterke toegangsbeveiliging en encryptie. |

| CLD_B.09.03 | Toekennen classificatie aan data en middelen waarin/waarop zich data bevindt | Aan data en middelen waarin/waarop zich data bevindt, wordt door de verwerkingsverantwoordelijke een classificatie toegekend gebaseerd op het datatype, de waarde, de gevoeligheid en het kritische gehalte voor de organisatie. |

| CLD_B.09.04 | Classificeren en beschermen data gerelateerd aan e-commerce en verstuurd via publieke netwerken | Data gerelateerd aan e-commerce en verstuurd via publieke netwerken is adequaat geclassificeerd en beschermd tegen fraude, ongeautoriseerde toegang en aantasten/corrumperen van data. |

| CLD_B.09.05 | Toepassen informatie- en middelenclassificatie, relevant voor ontwikkelen en aanbieden van clouddiensten | De Cloud Service Provider (CSP) past een uniforme classificatie toe voor informatie en middelen die relevant is voor de ontwikkeling en het aanbieden van clouddiensten. |

| CLD_B.09.06 | Vaststellen eigenaarschap van middelen die deel uitmaken van clouddiensten | Het eigenaarschap van de middelen die deel uitmaken van de clouddiensten is vastgesteld. |

| CLD_B.09.07 | Vastleggen eigenaarschap in overeenkomst tussen CSP en CSC bij beëindigen van clouddienst | In de overeenkomst tussen de Cloud Service Provider (CSP) en de Cloud Service Consumer (CSC) is bij het beëindigen van de clouddienst het eigenaarschap vastgelegd rond het gebruik, het retourneren en het verwijderen van data (data objects) en de fysieke middelen die data bevatten. |

| CLD_B.09.08 | Specificeren en documenteren opslag op welke locatie data | De Cloud Service Provider (CSP) specificeert en documenteert op welke locatie (in welk land) de data worden opgeslagen. |

| CLD_B.10.01 | Bewerkstelligen en promoten cloudbeveiligingsbeleid | De beveiligingsfunctie, die geleid wordt door een Chief Security Officer (CSO), ondersteunt de Cloud Service Provider (CSP) voor het bewerkstelligen en promoten van het cloud-beveiligingsbeleid door het:

|

| CLD_B.10.02 | Voorzien beveiligingsfunctie in proactieve ondersteuning van bepaalde processen/middelen | De beveiligingsfunctie voorziet in proactieve ondersteuning van:

|

| CLD_B.10.03 | Geven positie van informatiebeveiligingsorganisatie binnen organisatie | De Cloud Service Provider (CSP) heeft de informatiebeveiligingsorganisatie een formele positie binnen de gehele organisatie gegeven. |

| CLD_B.10.04 | Benoemen functionarissen voor informatiebeveiliging en onderlinge relaties inzichtelijk maken | De Cloud Service Provider (CSP) heeft de verantwoordelijkheden bij informatiebeveiliging voor het definiëren, coördineren en evalueren beschreven en toegewezen aan specifieke functionarissen. |

| CLD_B.10.05 | Toewijzen verantwoordelijkheden voor definiëren, coördineren en evalueren van informatiebeveiliging | De taken, verantwoordelijkheden en bevoegdheden zijn vastgelegd in een autorisatiematrix. |

| CLD_B.10.06 | Vastleggen taken, verantwoordelijkheden en bevoegdheden in autorisatiematrix | De belangrijkste functionarissen (stakeholders) voor informatiebeveiliging zijn benoemd en de onderlinge relaties zijn met een organisatieschema inzichtelijk gemaakt. |

| CLD_B.10.07 | Vaststellen verantwoordings- en rapportagelijnen tussen betrokken functionarissen | De verantwoordings- en rapportagelijnen tussen de betrokken functionarissen zijn vastgesteld. |

| CLD_B.10.08 | Vaststellen type, frequentie en eisen voor inhoudelijke rapportages | Het type, de frequentie en de eisen voor de inhoudelijke rapportages zijn vastgesteld. |

| CLD_B.11.01 | Bevatten diverse aspecten voor raamwerk | Het raamwerk bevat de volgende aspecten:

|

| CLD_B.11.02 | Beschrijven van de samenhang tussen IT-functionaliteiten bij clouddienst-aanbieding, -gebruik en -onderhoud | De onderlinge samenhang tussen IT-functionaliteiten die bij het aanbieden, gebruiken en onderhouden van clouddiensten zijn betrokken, benoemd en beschreven. |

| CVZ_B.01.01 | Beleid of richtlijnen omschrijven het aanvaardbaar gebruik van communicatiefaciliteiten | Het beleid of de richtlijnen omschrijven het aanvaardbaar gebruik van communicatiefaciliteiten. |

| CVZ_B.01.02 | Beleid of richtlijnen omschrijven het toepassen van cryptografie | Het beleid of de richtlijnen omschrijven het toepassen van cryptografie voor de bescherming van de vertrouwelijkheid, integriteit en authenticiteit van informatie. |

| CVZ_B.01.03 | Beleid of richtlijnen omschrijven welk type verkeer niet over draadloze netwerken verstuurd mag worden | Het beleid of de richtlijnen omschrijven welk type verkeer niet over draadloze netwerken verstuurd mag worden. |

| CVZ_B.01.04 | Procedures beschrijven het beveiligen van informatie | De procedures beschrijven het beveiligen van informatie tegen onderscheppen, kopiëren, wijzigen, foutieve routering en vernietiging. |

| CVZ_B.01.05 | Procedures beschrijven het opsporen van en beschermen tegen malware | De procedures beschrijven het opsporen van en beschermen tegen malware die kan worden overgebracht met elektronische communicatie (zie paragraaf 12.2.1 van de ISO 27002 2017). |

| CVZ_B.01.06 | Procedures beschrijven het beschermen van als bijlage gecommuniceerde gevoelige informatie | De procedures beschrijven het beschermen van als bijlage gecommuniceerde gevoelige informatie. |

| CVZ_B.01.07 | E-mail berichten worden conform vastgelegde procedures en richtlijnen veilig en geautomatiseerd doorgestuurd | E-mailberichten worden met vastgelegde procedures en richtlijnen veilig en geautomatiseerd doorgestuurd. |

| CVZ_B.02.01 | Elementen in overeenkomsten over informatietransport | Overeenkomsten over informatietransport bevatten onder andere de volgende elementen:

|

| CVZ_B.02.02 | In de overeenkomst behoren alle betrokken partijen expliciet genoemd zijn | In de overeenkomst behoren alle betrokken partijen expliciet genoemd te zijn. |

| CVZ_B.03.01 | In het cryptografiebeleid uitgewerkte onderwerpen | In het cryptografiebeleid zijn minimaal de volgende onderwerpen uitgewerkt:

|

| CVZ_B.03.02 | Aanvullende onderdelen in het cryptografiebeleid | Aanvullend bevat het cryptografiebeleid voor communicatieservices het volgende:

|

| ... meer resultaten | ||