BIO Thema Toegangsbeveiliging - Objecten voor toegangbeveiliging

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

Alle hoofdstukken bij BIO Thema-uitwerking Toegangsbeveiliging:

| ||||||||||

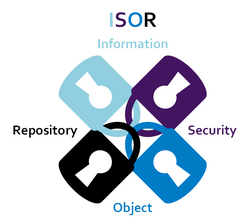

Beveiligingsobjecten Toegangsbeveiliging

Objecten worden geïdentificeerd aan de hand van onderzoeksvragen en risicogebieden. De objecten zijn afgeleid vanuit de invalshoek van algemene beveiligingseisen: Beschikbaarheid, Integriteit, Vertrouwelijkheid en Controleerbaarheid (BIVC) die vervolgens zijn ingedeeld in drie domeinen: Beleid, Uitvoering en Control. De vragen die hierbij een rol hebben gespeeld zijn:

- welke rand voorwaardelijke elementen spelen een rol bij de inrichting van toegangsbeveiliging vanuit de optiek van BIVC en wat is de consequentie bij afwezigheid?

- welke elementen spelen een rol bij de inrichting van toegangsbeveiliging vanuit de optiek van BIVC en wat is de consequentie bij afwezigheid?

- welke elementen spelen een rol bij de beheersing van toegangsbeveiliging vanuit de optiek van BIVC en wat is de consequentie bij afwezigheid?

Globale relaties tussen toegangsbeveiliging objecten

De BIO norm is ingedeeld op basis van ISO-27002 hoofdstukindeling. Bij het ontwikkelen van een thema, zoals de toegangsbeveiliging, is het noodzakelijk om na te gaan uit welke onderdelen (objecten) de omgeving van toegangsbeveiliging precies bestaat. Zonder een beeld over de samenhang tussen de objecten is het lastig om de normen in de juiste samenhang uit BIO te selecteren.

Toegangsbeveiliging omvat het geheel van actoren, beleid, richtlijnen, procedures, processen, registratiesystemen ten behoeve van een vertrouwd en betrouwbaar gebruik van informatiesystemen. De essentiële onderdelen van toegangsbeveiliging worden in onderstaande figuur weergegeven en de onderdelen zijn toegelicht op basis van de domeinen (Beleid, Uitvoering en Control) waarin deze voorkomen.

Beleidsdomein

Dit domein bevat algemene conditionele elementen met betrekking tot inrichting van de toegangsbeveiliging, zoals toegangsbeleid. Het bevat ook andere conditionele en randvoorwaardelijke aspecten die van toepassing zijn op het Uitvoeringsdomein en het Control domein en bevat o.a. de objecten: informatiebeveiliging beleid, encryptie, strategie en vernieuwing, organisatiestructuur en architectuur.

Uitvoeringsdomein

Dit domein omvat verschillende organisatie onderdelen die betrokken zijn bij de inrichting van de toegangsbeveiliging. Toegangsbeveiliging is een continu proces die de samenwerking van deze bedrijfsonderdelen nodig heeft. Deze bedrijfsonderdelen zijn gezamenlijk verantwoordelijk voor de juiste inrichting van de beveiligingsobjecten ten aanzien van toegangsbeveiliging. De betrokken organisatie onderdelen zijn, onder andere:

- Personeelsafdeling

de personeelsafdeling zorgt ervoor dat medewerkers in het personeelsregistratiesysteem worden opgenomen en zorgt, in samenwerking met business, dat vanuit een organisatorische en procedurele invalshoek elementen worden vastgelegd. De van belang zijnde elementen zijn: Gegevens/Proceseigenaar, Gebruiker, Rol, Profiel en Taak. De relatie tussen deze elementen kan gelezen worden als:

- een gebruiker heeft een rol;

- op basis van deze rol wordt zijn/haar profiel bepaald;

- op basis van zijn/haar profiel worden de rechten bepaald op basis waarvan hij/zij zijn/haar taak kan uitvoeren.

- ICT afdeling

de ICT-afdeling zorgt voor ICT-voorzieningen en de geautoriseerde toegang tot benodigde applicaties en het authenticatiemiddel. Dit wordt vastgelegd in termen van identificatie, authenticatie en autorisatie. Er zijn verschillende typen gebruikers: eindgebruikers, ‘remote gebruikers’ en beheerders. Deze gebruikers moeten aan specifieke toegangseisen voldoen. De gebruikersgegevens, de rollen en profielen worden vastgelegd in registratiesystemen. In dit geval zijn er drie registratie systemen vermeld. In de praktijk is dit afhankelijk van het type organisatie. Er zijn ook registraties die worden gebruikt voor analyse doeleinden.

- Facilitair Bedrijf

het Facilitair Bedrijf zorgt voor een fysieke toegang tot gebouwen en ruimten op basis van een toegangsmiddel. Hierbij ontvangen de medewerkers een toegangspas (= identificatiemiddel).

Controldomein

Dit domein bevat evaluatie-, meet- en beheersingsaspecten op basis waarvan toegangsbeveiliging wordt beheerst en bijgestuurd. Het vervult hiermee een control functie die kort en lang cyclisch van aard kunnen zijn. Dit domein bevat beheersprocessen, zoals de ITIL-processen, die noodzakelijk zijn voor de beheersing van de configuraties van IT-componenten en de instandhouding van het beveiligingsniveau. De informatie uit de evaluaties en de beheerprocessen is niet alleen gericht op het bijsturen en/of aanpassen van het eerder geformuleerde beleid maar ook op implementatie van de toegangbeveiliging. In de figuur onder Controldomein wordt de hiervoor uitgelegde domeinenstructuur geïllustreerd.

De domeinindeling is verder uitgewerkt in Toegangsbeveiliging Beleid. Gevirtualiseerde omgevingen zien er qua systeemtopologie geheel anders uit, maar de basiselementen voor de toegang zijn dezelfde.

Presentatie van de vastgestelde toegangbeveiligingsobjecten in BUC-domeinen

Onderstaande tabel geeft een overzicht van alle relevante beveiligingsobjecten voor toegangsbeveiliging, afkomstig uit BIO die gebaseerd is ISO 27002 standaard; de BIO volgt dezelfde hoofdstuk indeling en control teksten.

Uit de contextuele analyse blijkt dat er enkele onderwerpen bestaan die niet in de ISO/BIO voorkomen. Voor deze onderwerpen, waarvoor de BIO geen control heeft geformuleerd, worden controls uit andere baselines geadopteerd, zoals: Standard of Good Practice (SoGP), NIST en NCSC beveiliging webrichtlijnen.

| Beleid | |||

|---|---|---|---|

| ID | Objecten | Referentie | IFGS |

| B.01 | Toegangbeveiligingsbeleid | BIO: 9.1.1 | I |

| B.02 | Eigendom van bedrijfsmiddelen | BIO: 8.1.2 | I |

| B.03 | Beveiligingsfunctie | SoGP SM2.1 | F |

| B.04 | Cryptografie | BIO 10.1.1, SoGP: TS 2.2 | G |

| B.05 | Toegangbeveiligingsorganisatie | Additioneel | S |

| B.06 | Toegangbeveiligingsarchitectuur | Additioneel | S |

| Uitvoering | |||

| ID | Objecten | Referentie | IFGS |

| U.01 | Registratieprocedure | BIO: 9.2.1 | I |

| U.02 | Toegangverleningsprocedure | BIO: 9.2.2 | I |

| U.03 | Inlogprocedures | BIO: 9.4.2 | I |

| U.04 | Autorisatieproces | BIO: 9.2.6 | F |

| U.05 | Wachtwoordbeheer | BIO: 9.4.3 | F |

| U.06 | Speciale toegangsrechtenbeheer | BIO: 9.2.3 | F |

| U.07 | Functiescheiding | BIO: 6.1.2 | F |

| U.08 | Geheime authenticatie-informatie | BIO: 9.2.4 | G |

| U.09 | Autorisatie | BIO: 9.4.1 | G |

| U.10 | Autorisatievoorziening faciliteiten | Additioneel | S |

| U.11 | Fysieke toegangsbeveiliging | BIO: 11.1.2 | F |

| Control | |||

| ID | Objecten | Referentie | IFGS |

| C.01 | Beoordelingsprocedure | Additioneel | I |

| C.02 | Beoordeling toegangsrechten | BIO: 9.2.5 | F |

| C.03 | Gebeurtenissen registreren (logging en monitoring) | ISO27002: 12.4.1, BIO: 12.4.1 | G |

| C.04 | Beheersingsorganisatie toegangsbeveiliging | Additioneel | S |

Objecten binnen BUC-domeinen en gerelateerd aan SIVA basiselementen