BIO Thema Clouddiensten/Inleiding: verschil tussen versies

k (foute/oneigenlijke links verwijderd) |

k (tekst verder in lijn met versie 2.1) |

||

| (86 tussenliggende versies door 2 gebruikers niet weergegeven) | |||

| Regel 1: | Regel 1: | ||

{{#element: | {{#element: | ||

|Elementtype=Hoofdstuk normenkader | |Elementtype=Hoofdstuk normenkader | ||

|ID= | |ID=CLD_INL | ||

|Titel=BIO Thema Clouddiensten - Inleiding | |Titel=BIO Thema Clouddiensten - Inleiding | ||

|Kent element met zelfde titel=Nee | |Kent element met zelfde titel=Nee | ||

|Versieaanduiding=1 | |Versieaanduiding=2.1 | ||

|Status actualiteit=Actueel | |Status actualiteit=Actueel | ||

|Redactionele wijzigingsdatum= | |Redactionele wijzigingsdatum=2022/01/06 | ||

|Publicatiedatum= | |Publicatiedatum=2021/10/29 | ||

|Beschrijving=De toepassing van | |Beschrijving=De toepassing van cloud-computing{{Ref|cloud-computing|Cloud computing is een model voor het snel beschikbaar stellen van on-demand (op verzoek) netwerktoegang tot een gedeelde pool van configureerbare IT-middelen (zoals netwerken, servers, opslag, applicaties en diensten) met een minimum aan managementinspanning of interactie met de aanbieder (NIST: https://csrc.nist.gov/publications/detail/sp/800-145/final).}}-diensten, kortweg clouddiensten, is een methode voor het leveren van de ICT. Cloud-computing is een term die staat voor de omgeving waarbinnen Cloud Service Providers (CSP’s) functionaliteit of diensten in de vorm van een technologische black-box aanbieden. Dit betekent dat clouddiensten gekozen worden met een vooraf vastgestelde ‘dienstenmenukaart’. De Cloud Service Consumer (CSC) kan als aanvullende eis stellen dat het effectieve beveiligingsniveau voor de betrokken CSC geen invloed ondervindt van onderhoud- en releasewerkzaamheden voor andere CSC's. | ||

In het algemeen | In het algemeen zijn er 3 soorten IT-clouds te onderscheiden: | ||

# Private | # Private (met een dedicated infrastructuur), De IT-voorzieningen zijn ingericht voor één CSC en opgezet met de standaarden van de CSP. | ||

# Private/ | # Private/shared (met een geheel of gedeeltelijk gedeelde infrastructuur), De IT-voorzieningen zijn toegankelijk voor één CSC en zij delen, om kosten te besparen, de onderliggende infrastructuur met andere CSC’s (bijvoorbeeld de opslag en het netwerk). | ||

# | # Publiek, De IT-voorzieningen zijn toegankelijk via het Internet. De voorzieningen worden meestal gedeeld met andere CSC’s. | ||

De meest bekende clouddiensten zijn: | De meest bekende clouddiensten zijn: | ||

| Regel 23: | Regel 22: | ||

* Infrastructure as a Service (IaaS), Bij IaaS wordt alleen de infrastructuur beheerd door de CSP en niet de applicaties en de platformen. | * Infrastructure as a Service (IaaS), Bij IaaS wordt alleen de infrastructuur beheerd door de CSP en niet de applicaties en de platformen. | ||

De toepassing van clouddiensten past in de verschuiving van maatwerkoplossingen naar | |||

De toepassing van clouddiensten past in de verschuiving van maatwerkoplossingen naar standaard oplossingen. Sommige overheidsorganisatie maken al gebruik van bepaalde type clouddiensten. Andere organisaties overwegen nog om gebruik te maken van clouddiensten. Ook hebben sommigen hiervoor een eigen cloud-beleid ontwikkeld. Bij veel overheidsorganisatie heerst er echter onzekerheid over: | |||

* het verwerven van clouddiensten, omdat heel veel activiteiten buiten hun zicht plaatsvinden; | * het verwerven van clouddiensten, omdat heel veel activiteiten buiten hun zicht plaatsvinden; | ||

* het opslaan van data bij een derde partij. | * het opslaan van data bij een derde partij. | ||

Ondanks het feit dat | Een ander belangrijk aandachtspunt bij de overheidsorganisatie is dat bij een toename van het aantal diensten en dienstverleners (CSP’s) de regie-inspanning voor de afnemer (CSC) verder kan toenemen. Vooral wanneer CSP’s andere CSP’s inschakelen voor de te leveren diensten. | ||

Ondanks het feit dat voor clouddiensten verschillende baselines bestaan, vragen organisaties zich af op welke onderwerpen{{Ref|Te focussen clouddiensten onderwerpen|De uitwerkingen van de relevante onderwerpen wordt in deze BIO Thema-uitwerking verder aangeduid als objecten.}} zij zich dienen te focussen. | |||

Overheden die IT-diensten willen aanbesteden, dienen zich vanuit hun bijzondere verantwoordelijkheid de vraag te stellen, welke data van medewerkers, burgers en bedrijven, opgeslagen kan worden in de (publieke) cloud en welke data binnen de bescherming van de rekencentra van de overheid moet blijven. Leidend daarbij zijn de antwoorden{{Ref|Antwoorden Plasterk|Zie [https://www.openkamer.org/kamervraag/2014Z09632// https://www.openkamer.org/kamervraag/2014Z09632/]}} van minister Plasterk op vragen vanuit de [[Tweede Kamer der Staten-Generaal|Tweede Kamer]], mei 2014. De standpunten van de [[AIVD (Algemene Inlichtingen- en Veiligheidsdienst)|AIVD]] en de verkenning Cloudbeleid Rijksdienst en de [[IBD (Informatiebeveiligingsdienst)|IBD]]-handreikingen voor clouddiensten zijn tevens richtinggevend bij de risicoanalyse, zoals verderop in deze thema-uitwerking is uitgewerkt. | |||

==Doelstelling== | |||

Het doel van deze BIO Thema-uitwerking is overheidsorganisaties een systematisch beeld te geven van de voornaamste objecten van clouddiensten, waarmee zij ondersteund worden bij een goed afgewogen inzet van clouddiensten en het onderkennen van de aspecten die van belang zijn bij het aangaan van een clouddienst. De focus van deze thema-uitwerking ligt op beschikbaarheid, integriteit, vertrouwelijkheid en controleerbaarheid van de data en de betrouwbaarheid van de bedrijfsprocessen. | |||

De uitwerking van de [[BIO Thema Clouddiensten|BIO Thema Clouddiensten]] dient als handreiking bij inkoop van clouddiensten. De keuze van de objecten dient plaats te vinden met de context van de organisatie en risicoanalyse. | |||

De uitwerking van | ==Opzet BIO Thema-uitwerking== | ||

De BIO Thema-uitwerking Clouddiensten wordt uitgewerkt langs twee lijnen: structuur en objecten. De structuur van de BIO Thema-uitwerking Clouddiensten bestaat uit een indeling van [[ISOR:BIO Thema Clouddiensten Beleid|beleid]], [[ISOR:BIO Thema Clouddiensten Uitvoering|uitvoering]] en [[ISOR:BIO Thema Clouddiensten Control|control]]. De beveiligingsobjecten vormen de inhoudelijke onderwerpen die, vanuit de optiek van de CSC, van belang zijn. Door eerst op de objecten te focussen, wordt inzicht verkregen in en de relatie tussen de noodzakelijke objecten. Na het verkregen inzicht worden per object controls en onderliggende criteria voor maatregelen gedefinieerd. De objecten en de bijbehorende criteria voor maatregelen worden gestructureerd via het beleids-, uitvoerings- of controldomein. | |||

Er wordt een standaard opzet voor [[Alle normenkaders|BIO Thema-uitwerkingen]] gevolgd. Vanwege het bijzondere karakter van deze thema-uitwerking zijn voor betere begripsvorming enkele onderwerpen toegevoegd. Deze thema-uitwerking volgt de volgende opzet: | |||

* Context van de relatie tussen de CSC en | * Context van de relatie tussen de CSC en CSP (zie [[BIO Thema Clouddiensten/Inleiding#Context relatie tussen CSC en CSP|Context relatie tussen CSC en CSP]]) | ||

* Context en globale structuur van | * Context en globale structuur van deze thema-uitwerking (zie [[BIO Thema Clouddiensten/Inleiding#Context en globale structuur clouddiensten|Context en globale structuur clouddiensten]]) | ||

* Scope en begrenzing clouddiensten | * Scope en begrenzing van de thema-uitwerking (zie [[BIO Thema Clouddiensten/Inleiding#Scope en begrenzing clouddiensten|Scope en begrenzing clouddiensten]]) | ||

* Aanleiding om gebruik te maken van clouddiensten | * Aanleiding om gebruik te maken van clouddiensten (zie [[BIO Thema Clouddiensten/Inleiding#Aanleiding om gebruik te maken van clouddiensten|Aanleiding om gebruik te maken van clouddiensten]]) | ||

* Dreigingen | * Dreigingen/kwetsbaarheden (zie [[BIO Thema Clouddiensten/Risico's in relatie met clouddiensten#Dreigingen/kwetsbaarheden|Dreigingen/kwetsbaarheden]]) | ||

* CSC-georiënteerde aandachtspunten | * CSC-georiënteerde aandachtspunten (zie [[BIO Thema Clouddiensten/Risico's in relatie met clouddiensten#CSC-georiënteerde aandachtspunten|CSC-georiënteerde aandachtspunten]]) | ||

* | * Beveiligingsobjecten voor clouddiensten in het beleids-, uitvoerings- en control-domein (zie [[BIO Thema Clouddiensten/Risico's in relatie met clouddiensten#Beveiligingsobjecten voor clouddiensten|Beveiligingsobjecten voor clouddiensten]]) gerelateerd aan basiselementen (zie [[ISOR:BIO Thema Clouddiensten Beleid|Clouddiensten Beleid]], [[ISOR:BIO Thema Clouddiensten Uitvoering|Clouddiensten Uitvoering]] en [[ISOR:BIO Thema Clouddiensten Control|Clouddiensten Control]]) | ||

==Context | ==Context relatie tussen CSC en CSP== | ||

In de verhouding tussen de CSC en de CSP zijn drie issues waar organisaties steeds op focussen. Vanuit de CSC beredeneerd zijn dit: | In de verhouding tussen de CSC en de CSP zijn drie issues waar organisaties steeds op focussen. Vanuit de CSC beredeneerd zijn dit: | ||

# On-going, Krijgt de CSC | # On-going, Krijgt de CSC qua prestaties op dagelijkse basis de juiste diensten geleverd? Anders gezegd, voldoen de geleverde diensten aan prijs, kwaliteit, veiligheid- en continuïteitseisen? Dus hoe het gesteld is met de performance? | ||

# Continuous monitoring (near real time), Krijgt de CSC de zekerheid dat hij regulier, conform contracten, bedrijfseisen en beveiligingseisen, de juiste diensten ontvangt? Dus hoe | # Continuous monitoring (near real time), Krijgt de CSC de zekerheid dat hij regulier, conform contracten, bedrijfseisen en beveiligingseisen, de juiste diensten ontvangt? Dus hoe het gesteld is met de beoogde conformiteit? | ||

# Compliancy (periodieke metingen en evaluaties), Krijgt de CSC de zekerheid dat hij in de afgelopen periode, conform wet- en regelgeving, contracten, bedrijfseisen en beveiligingseisen de juiste diensten heeft ontvangen? Dus hoe | # Compliancy (periodieke metingen en evaluaties), Krijgt de CSC de zekerheid dat hij in de afgelopen periode, conform wet- en regelgeving, contracten, bedrijfseisen en beveiligingseisen de juiste diensten heeft ontvangen? Dus hoe het gesteld is met de beoogde de compliance? | ||

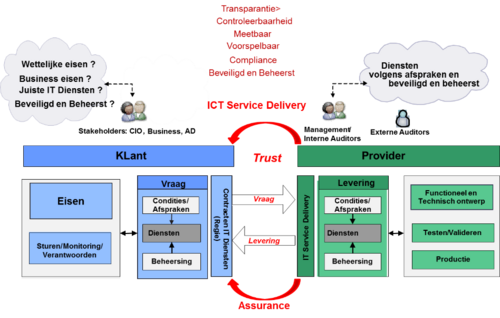

Bij de inkoop van clouddiensten levert de CSP niet alleen de gecontracteerde clouddiensten (ICT- servicelevering), maar ook de noodzakelijke continuous monitoring-, compliancy- en assurance-rapportages, zoals dit in afbeelding 'Twee deliverables van een CSP' wordt geschetst. | |||

[[Afbeelding:Thema Clouddiensten - Twee deliverables van een CSP.png|thumb|none|500px|Twee deliverables van een CSP|alt=”Twee deliverables van een CSP”]] | [[Afbeelding:Thema Clouddiensten - Twee deliverables van een CSP.png|thumb|none|500px|Twee deliverables van een CSP|alt=”Twee deliverables van een CSP”]] | ||

ICT- | Afbeelding 'Twee deliverables van een CSP' is verder uitgewerkt in afbeelding 'Twee CSP-deliverables en CSC-eisen/wensen'. | ||

Dit betreft de daadwerkelijk door de CSC gevraagde publieke of private clouddiensten, die aan bepaalde functionele en beveiligingseisen moeten voldoen. De levering gaat vergezeld | |||

[[Afbeelding:Thema Clouddiensten - Twee deliverables van een CSP en de eisen en wensen aan de vraag en levering kant.png|thumb|none|500px|Twee CSP-deliverables ven CSC-eisen/wensen|alt=”Twee deliverables van een CSP en de eisen en wensen aan de vraag en levering kant”]] | |||

ICT-servicelevering | |||

Dit betreft de daadwerkelijk door de CSC gevraagde publieke of private clouddiensten, die aan bepaalde functionele en beveiligingseisen moeten voldoen. De levering gaat vergezeld van prestatiemetingen over de geleverde diensten en de noodzakelijke verbetermaatregelen voor leveringen en beveiliging. | |||

Assurance | Assurance | ||

Dit betreft een jaarlijkse rapportage op | |||

Dit betreft een jaarlijkse rapportage gebaseerd op een onderzoek uitgevoerd door een derde partij. Met de assurance-rapportage geeft de CSP zekerheid aan de CSC dat de geleverde diensten aan de contractuele eisen hebben voldaan. De assurance-rapportage komt tot stand met een onderzoekstraject waarin een referentiekader als toetsingsmiddel wordt gehanteerd. | |||

Trust | Trust | ||

De inkoop van clouddiensten gaat gepaard met een gedragen en haalbaar ICT-servicecontract. Echter er zullen altijd aspecten zijn die bij de contractvorming over het hoofd worden gezien. Voor een duurzame relatie is daarom een vertrouwensrelatie tussen de CSC en de CSP vereist, anders lopen zij steeds het risico in een juridische strijd verwikkeld te raken. | |||

Zowel aan de CSC-kant als aan de kant van de CSP spelen verschillende aspecten een rol. In de relatie tussen de CSC en CSP heeft iedere partij haar eigen rol. De relevante aspecten zijn hieronder beschreven. | |||

CSC (vraagzijde) | |||

Initieel stelt de CSC een Programma van Eisen en Wensen (PvEeW) vast voor de te verwerven clouddiensten en communiceert dit met de potentiële CSP’s. Wanneer de CSC en de gekozen CSP overeenstemming bereiken, worden clouddiensten geleverd. Een belangrijke vraag voor overheidsdienstverlening is hierbij: ‘Is de toepassing van Clouddienst, gelet op de, door de Tweede Kamer geaccepteerde risico’s toegestaan?'{{Ref|Mail Kuijpers|Mail: J.L.M. Kuijpers (AIVD), betreft: Publieke clouddiensten en gerubriceerde gegevens van 9 september 2019.<br>Concept voor afstemming: Verkenning cloudbeleid voor de Nederlandse Rijksdienst, versie 0.96, d.d. 12 augustus 2019, [https://www.earonline.nl/images/earpub/8/86/Quickscan_BIR2017_versie_1.pdf/ https://www.earonline.nl/images/earpub/8/86/Quickscan_BIR2017_versie_1.pdf].<br>Beleidskader: Privacy en informatiebescherming 2019, versie 1.0 van d.d. 20 januari 2019.<br>Brief: Ferd Grapperhaus (Ministerie van Justitie en Veiligheid), Onderwerp: CLOUD act van oktober 2018.}} In [[BIO_Thema_Clouddiensten/Beslisbomen_voor_risicobeoordeling_IV-diensten]] zijn instrumenten, in de vorm van beslisbomen, opgenomen waarmee organisaties kunnen besluiten al dan niet gebruik te maken van clouddiensten. | |||

CSP (leveringszijde) | |||

De CSP maakt met het PvEeW een functioneel en technisch ontwerp. Vervolgens wordt de dienst gebouwd, getest en in productie genomen. | |||

Deze geleverde diensten dienen altijd te voldoen aan de, in de vorm van wettelijke en business eisen, gestelde condities. Hiernaast komen de partijen overeen dat de geleverde diensten: | |||

* meetbaar en voorspelbaar moeten zijn; | |||

* compliant moeten zijn aan wet- en regelgeving, business- en beveiligingseisen van de CSC; | |||

* beveiligd en beheerst moeten zijn. | |||

Geleverde diensten | Geleverde diensten | ||

Deze diensten dienen altijd te voldoen aan de, in de vorm van wettelijke en business eisen, gestelde condities. Hiernaast komen de partijen overeen dat de geleverde diensten: | Deze diensten dienen altijd te voldoen aan de, in de vorm van wettelijke en business eisen, gestelde condities. Hiernaast komen de partijen overeen dat de geleverde diensten: | ||

* meetbaar en voorspelbaar moeten zijn; | * meetbaar en voorspelbaar moeten zijn; | ||

| Regel 93: | Regel 112: | ||

* beveiligd en beheerst moeten zijn. | * beveiligd en beheerst moeten zijn. | ||

==Context en globale structuur | ==Context en globale structuur clouddiensten== | ||

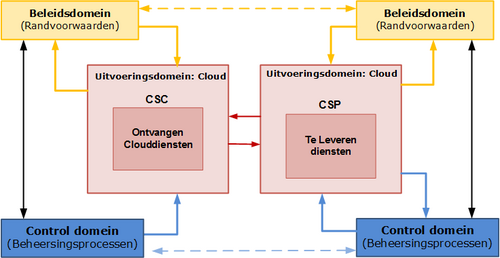

Afbeelding 'Twee deliverables van een CSP en de eisen | Afbeelding 'Twee deliverables van een CSP en de eisen/wensen aan de CSC-kant' kan samengevat worden met het [[ISOR:BIO Thema Clouddiensten Beleid|beleids-]], [[ISOR:BIO Thema Clouddiensten Uitvoering|uitvoerings-]] en [[ISOR:BIO Thema Clouddiensten Control|control-domein]]. Dit wordt in afbeelding 'Context CSC- en CSP-relatie bij clouddienstenverwerving' geïllustreerd. | ||

[[Afbeelding:Thema Clouddiensten - Context CSC en CSP relatie bij verwerven van clouddiensten.png|thumb|none|500px|Context CSC- en CSP-relatie bij clouddienstenverwerving|alt=”Context CSC en CSP relatie bij verwerven van clouddiensten”]] | |||

De CSC stelt een PvE( | ===Beleidsdomein=== | ||

De CSC stelt een PvE(eW) op, dat als randvoorwaarde geldt. Voor zowel de CSC als de CSP is het PvE(eW) een toetsinstrument. Zij kunnen de volgende vragen stellen: | |||

* CSC: heb ik de juiste dienst(en) geleverd gekregen? | * CSC: heb ik de juiste dienst(en) geleverd gekregen? | ||

* CSP: hoe kan ik aantonen dat ik de juiste diensten heb geleverd? | * CSP: hoe kan ik aantonen dat ik de juiste diensten heb geleverd? | ||

===Uitvoeringsdomein=== | |||

Binnen dit domein gaat het om de operationele levering van clouddiensten. Aan beide zijden moet transparantie zijn over de gevraagde en daadwerkelijke leveringen. | |||

===Control-domein=== | |||

Binnen dit domein zijn de beheersingsprocessen ingericht. Voor de beoogde dienstverlening moeten de beheersingsprocessen aan de kant van de CSC en de CSP op elkaar zijn afgestemd. | |||

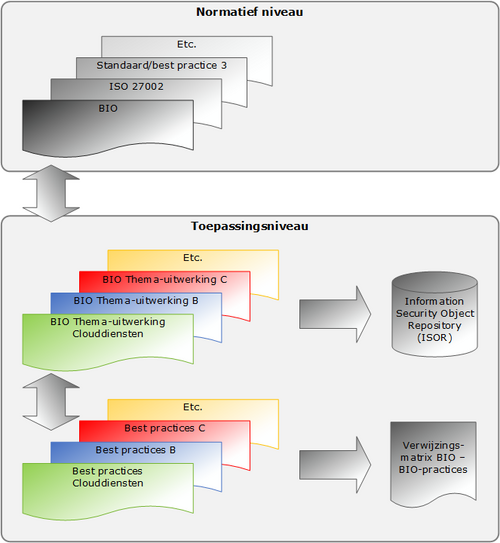

==Scope en begrenzing clouddiensten== | |||

De scope van de BIO Thema-uitwerking Clouddiensten is de set van specifieke onderwerpen (objecten) waar organisaties aandacht aan moeten besteden bij het inkopen van clouddiensten. Deze thema-uitwerking richt zich hoofdzakelijk op het ‘wat’-aspect. | |||

Het is ook van belang om te weten langs welke route organisaties naar de cloud kunnen. Hieraan liggen migratiestrategieën ten grondslag. De migratiestrategieën zullen niet worden beschreven. Het zogeheten ‘hoe’-aspect wordt in deze thema-uitwerking niet uitgewerkt. In de praktijk zijn daarvoor verschillende baselines beschikbaar. | |||

De algemene eisen uit de [[BIO (Baseline Informatiebeveiliging Overheid)|Baseline Informatiebeveiliging Overheid (BIO)]] en [[NEN-ISO/IEC 27001|ISO 27001]] en [[NEN-ISO/IEC 27002|ISO 27002]] blijven onverminderd van kracht. Het gaat in deze thema-uitwerking om specifieke additionele objecten die gerelateerd zijn aan clouddiensten. De maatregelen die gerelateerd zijn aan deze objecten moeten realistisch en implementeerbaar zijn voor een CSP. | |||

Privacy-aspecten: Data Protection Impact Assessments (DPIA’s) worden niet expliciet in dit thema opgenomen, omdat DPIA’s vanuit de [[AVG (Algemene Verordening Gegevensbescherming)|Algemene Verordening Gegevensbescherming (AVG)]] generiek bij elk project uitgevoerd dienen te worden. | |||

De begrenzing van deze BIO Thema-uitwerking is in onderstaande afbeelding weergegeven. | |||

[[Bestand:CLD Relatie BIO Thema-uitwerking met aanpalende documenten.png|thumb|none|500px|Relatie BIO Thema-uitwerking met aanpalende documenten|alt=”Relatie BIO Thema-uitwerking Clouddiensten met aanpalende documenten”]] | |||

==Aanleiding om gebruik te maken van clouddiensten== | ==Aanleiding om gebruik te maken van clouddiensten== | ||

| Regel 129: | Regel 155: | ||

* de zekerheid over gekwalificeerd personeel; | * de zekerheid over gekwalificeerd personeel; | ||

* het verlagen van IT-complexiteit in specifieke situaties; | * het verlagen van IT-complexiteit in specifieke situaties; | ||

* het | * het verbeteren van beveiliging/beschikbaarheid; | ||

* een herziene bedrijfsstrategie en vereiste specifieke beveiligingseisen voor processen en data. | * een herziene bedrijfsstrategie en vereiste specifieke beveiligingseisen voor processen en data. | ||

Hiernaast kunnen organisaties | |||

* | |||

Hiernaast kunnen organisaties met externe factoren overwegen om gebruik te maken van clouddiensten, zoals: | |||

* Vigerende wet- en regelgeving voor: | |||

** een betrouwbare dienstverlening en het veilig omgaan met data van burgers en bedrijven; | ** een betrouwbare dienstverlening en het veilig omgaan met data van burgers en bedrijven; | ||

** het overheidsbeleid inzake data in de cloud en de invloed van internationale verdragen; | ** het overheidsbeleid inzake data in de cloud en de invloed van internationale verdragen; | ||

** de noodzaak voor een weerbare overheid tegen cybercriminaliteit en statelijke actoren; | ** de noodzaak voor een weerbare overheid tegen cybercriminaliteit en statelijke actoren; | ||

* | * Technologische ontwikkelingen, Hierbij wil de CSC kunnen inspelen op innovaties, die kunnen leiden tot een efficiëntere bedrijfsvoering en verlaging van de totale kosten. | ||

==Toepassing | ==Toepassing BIO Thema-uitwerking== | ||

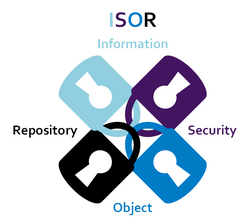

Deze BIO Thema-uitwerking is een hulpmiddel bij het kiezen van een aantal te adresseren cloud-objecten bij het verwerven van clouddiensten. Bij de opzet van deze thema-uiterking is het onderwerp cloud functioneel benaderd en niet uitgewerkt op de technische gelaagdheid van SaaS, PaaS en IaaS. Bij het verwerven van clouddiensten kan de [[ISOR (Information Security Object Repository)]] als hulpmiddel dienen. Dit impliceert de volgende stappen: | |||

* Bepaal als eerste de context van de case en het type dienst dat verworven moet worden. | * Bepaal als eerste de context van de case en het type dienst dat verworven moet worden. | ||

* Identificeer vervolgens de operationele | * Identificeer vervolgens de operationele beveiligingsobjecten. Raadpleeg hierbij de objecten in het uitvoeringsdomein (zie [[ISOR:BIO Thema Clouddiensten Uitvoering|Uitvoeringsdomein]]). | ||

* Identificeer daarna de conditionele | * Identificeer daarna de conditionele objecten. Raadpleeg hierbij de objecten in het beleidsdomein (zie [[ISOR:BIO Thema Clouddiensten Beleid|Beleidsdomein]]). | ||

* Identificeer tenslotte de | * Identificeer tenslotte de beheersingsobjecten. Raadpleeg hierbij de objecten in het control- domein (zie [[ISOR:BIO Thema Clouddiensten Control|Control-domein]]). | ||

* Neem de | * Neem de beveiligingsobjecten op in het PvEeW voor de clouddienst, zodat deze objecten door de CSP kunnen worden gerelateerd aan de specificaties van bestaande ‘standaard diensten’ of worden vertaald in maatregelen voor de aangeboden specifieke dienstverlening. | ||

|Heeft bron=BIO Thema Clouddiensten | |Heeft bron=BIO Thema Clouddiensten | ||

}} | }} | ||

Huidige versie van 6 jan 2022 om 16:50

De wijzigingen betreffen met name de uniformering van objectdefinities en objectnamen in en tussen BIO Thema-uitwerkingen.

Versie 2.1 in PDF-formaat is op de website CIP-overheid/producten gepubliceerd.

De toepassing van cloud-computing1-diensten, kortweg clouddiensten, is een methode voor het leveren van de ICT. Cloud-computing is een term die staat voor de omgeving waarbinnen Cloud Service Providers (CSP’s) functionaliteit of diensten in de vorm van een technologische black-box aanbieden. Dit betekent dat clouddiensten gekozen worden met een vooraf vastgestelde ‘dienstenmenukaart’. De Cloud Service Consumer (CSC) kan als aanvullende eis stellen dat het effectieve beveiligingsniveau voor de betrokken CSC geen invloed ondervindt van onderhoud- en releasewerkzaamheden voor andere CSC's.

In het algemeen zijn er 3 soorten IT-clouds te onderscheiden:

- Private (met een dedicated infrastructuur), De IT-voorzieningen zijn ingericht voor één CSC en opgezet met de standaarden van de CSP.

- Private/shared (met een geheel of gedeeltelijk gedeelde infrastructuur), De IT-voorzieningen zijn toegankelijk voor één CSC en zij delen, om kosten te besparen, de onderliggende infrastructuur met andere CSC’s (bijvoorbeeld de opslag en het netwerk).

- Publiek, De IT-voorzieningen zijn toegankelijk via het Internet. De voorzieningen worden meestal gedeeld met andere CSC’s.

De meest bekende clouddiensten zijn:

- Software as a Service (SaaS), Bij SaaS staat de applicatie volledig onder controle van de dienstverlener.

- Platform as a Service (PaaS), Bij PaaS worden de platformen en de infrastructuur beheerd door de CSP en niet de applicaties.

- Infrastructure as a Service (IaaS), Bij IaaS wordt alleen de infrastructuur beheerd door de CSP en niet de applicaties en de platformen.

De toepassing van clouddiensten past in de verschuiving van maatwerkoplossingen naar standaard oplossingen. Sommige overheidsorganisatie maken al gebruik van bepaalde type clouddiensten. Andere organisaties overwegen nog om gebruik te maken van clouddiensten. Ook hebben sommigen hiervoor een eigen cloud-beleid ontwikkeld. Bij veel overheidsorganisatie heerst er echter onzekerheid over:

- het verwerven van clouddiensten, omdat heel veel activiteiten buiten hun zicht plaatsvinden;

- het opslaan van data bij een derde partij.

Een ander belangrijk aandachtspunt bij de overheidsorganisatie is dat bij een toename van het aantal diensten en dienstverleners (CSP’s) de regie-inspanning voor de afnemer (CSC) verder kan toenemen. Vooral wanneer CSP’s andere CSP’s inschakelen voor de te leveren diensten.

Ondanks het feit dat voor clouddiensten verschillende baselines bestaan, vragen organisaties zich af op welke onderwerpen2 zij zich dienen te focussen.

Overheden die IT-diensten willen aanbesteden, dienen zich vanuit hun bijzondere verantwoordelijkheid de vraag te stellen, welke data van medewerkers, burgers en bedrijven, opgeslagen kan worden in de (publieke) cloud en welke data binnen de bescherming van de rekencentra van de overheid moet blijven. Leidend daarbij zijn de antwoorden3 van minister Plasterk op vragen vanuit de Tweede Kamer, mei 2014. De standpunten van de AIVD en de verkenning Cloudbeleid Rijksdienst en de IBD-handreikingen voor clouddiensten zijn tevens richtinggevend bij de risicoanalyse, zoals verderop in deze thema-uitwerking is uitgewerkt.

Doelstelling

Het doel van deze BIO Thema-uitwerking is overheidsorganisaties een systematisch beeld te geven van de voornaamste objecten van clouddiensten, waarmee zij ondersteund worden bij een goed afgewogen inzet van clouddiensten en het onderkennen van de aspecten die van belang zijn bij het aangaan van een clouddienst. De focus van deze thema-uitwerking ligt op beschikbaarheid, integriteit, vertrouwelijkheid en controleerbaarheid van de data en de betrouwbaarheid van de bedrijfsprocessen.

De uitwerking van de BIO Thema-uitwerking Clouddiensten dient als handreiking bij inkoop van clouddiensten. De keuze van de objecten dient plaats te vinden met de context van de organisatie en risicoanalyse.

Opzet BIO Thema-uitwerking

De BIO Thema-uitwerking Clouddiensten wordt uitgewerkt langs twee lijnen: structuur en objecten. De structuur van de BIO Thema-uitwerking Clouddiensten bestaat uit een indeling van beleid, uitvoering en control. De beveiligingsobjecten vormen de inhoudelijke onderwerpen die, vanuit de optiek van de CSC, van belang zijn. Door eerst op de objecten te focussen, wordt inzicht verkregen in en de relatie tussen de noodzakelijke objecten. Na het verkregen inzicht worden per object controls en onderliggende criteria voor maatregelen gedefinieerd. De objecten en de bijbehorende criteria voor maatregelen worden gestructureerd via het beleids-, uitvoerings- of controldomein.

Er wordt een standaard opzet voor BIO Thema-uitwerkingen gevolgd. Vanwege het bijzondere karakter van deze thema-uitwerking zijn voor betere begripsvorming enkele onderwerpen toegevoegd. Deze thema-uitwerking volgt de volgende opzet:

- Context van de relatie tussen de CSC en CSP (zie Context relatie tussen CSC en CSP)

- Context en globale structuur van deze thema-uitwerking (zie Context en globale structuur clouddiensten)

- Scope en begrenzing van de thema-uitwerking (zie Scope en begrenzing clouddiensten)

- Aanleiding om gebruik te maken van clouddiensten (zie Aanleiding om gebruik te maken van clouddiensten)

- Dreigingen/kwetsbaarheden (zie Dreigingen/kwetsbaarheden)

- CSC-georiënteerde aandachtspunten (zie CSC-georiënteerde aandachtspunten)

- Beveiligingsobjecten voor clouddiensten in het beleids-, uitvoerings- en control-domein (zie Beveiligingsobjecten voor clouddiensten) gerelateerd aan basiselementen (zie Clouddiensten Beleid, Clouddiensten Uitvoering en Clouddiensten Control)

Context relatie tussen CSC en CSP

In de verhouding tussen de CSC en de CSP zijn drie issues waar organisaties steeds op focussen. Vanuit de CSC beredeneerd zijn dit:

- On-going, Krijgt de CSC qua prestaties op dagelijkse basis de juiste diensten geleverd? Anders gezegd, voldoen de geleverde diensten aan prijs, kwaliteit, veiligheid- en continuïteitseisen? Dus hoe het gesteld is met de performance?

- Continuous monitoring (near real time), Krijgt de CSC de zekerheid dat hij regulier, conform contracten, bedrijfseisen en beveiligingseisen, de juiste diensten ontvangt? Dus hoe het gesteld is met de beoogde conformiteit?

- Compliancy (periodieke metingen en evaluaties), Krijgt de CSC de zekerheid dat hij in de afgelopen periode, conform wet- en regelgeving, contracten, bedrijfseisen en beveiligingseisen de juiste diensten heeft ontvangen? Dus hoe het gesteld is met de beoogde de compliance?

Bij de inkoop van clouddiensten levert de CSP niet alleen de gecontracteerde clouddiensten (ICT- servicelevering), maar ook de noodzakelijke continuous monitoring-, compliancy- en assurance-rapportages, zoals dit in afbeelding 'Twee deliverables van een CSP' wordt geschetst.

Afbeelding 'Twee deliverables van een CSP' is verder uitgewerkt in afbeelding 'Twee CSP-deliverables en CSC-eisen/wensen'.

ICT-servicelevering

Dit betreft de daadwerkelijk door de CSC gevraagde publieke of private clouddiensten, die aan bepaalde functionele en beveiligingseisen moeten voldoen. De levering gaat vergezeld van prestatiemetingen over de geleverde diensten en de noodzakelijke verbetermaatregelen voor leveringen en beveiliging.

Assurance

Dit betreft een jaarlijkse rapportage gebaseerd op een onderzoek uitgevoerd door een derde partij. Met de assurance-rapportage geeft de CSP zekerheid aan de CSC dat de geleverde diensten aan de contractuele eisen hebben voldaan. De assurance-rapportage komt tot stand met een onderzoekstraject waarin een referentiekader als toetsingsmiddel wordt gehanteerd.

Trust

De inkoop van clouddiensten gaat gepaard met een gedragen en haalbaar ICT-servicecontract. Echter er zullen altijd aspecten zijn die bij de contractvorming over het hoofd worden gezien. Voor een duurzame relatie is daarom een vertrouwensrelatie tussen de CSC en de CSP vereist, anders lopen zij steeds het risico in een juridische strijd verwikkeld te raken.

Zowel aan de CSC-kant als aan de kant van de CSP spelen verschillende aspecten een rol. In de relatie tussen de CSC en CSP heeft iedere partij haar eigen rol. De relevante aspecten zijn hieronder beschreven.

CSC (vraagzijde)

Initieel stelt de CSC een Programma van Eisen en Wensen (PvEeW) vast voor de te verwerven clouddiensten en communiceert dit met de potentiële CSP’s. Wanneer de CSC en de gekozen CSP overeenstemming bereiken, worden clouddiensten geleverd. Een belangrijke vraag voor overheidsdienstverlening is hierbij: ‘Is de toepassing van Clouddienst, gelet op de, door de Tweede Kamer geaccepteerde risico’s toegestaan?'4 In BIO Thema Clouddiensten - Beslisboom voor risicobeoordeling IV-diensten zijn instrumenten, in de vorm van beslisbomen, opgenomen waarmee organisaties kunnen besluiten al dan niet gebruik te maken van clouddiensten.

CSP (leveringszijde)

De CSP maakt met het PvEeW een functioneel en technisch ontwerp. Vervolgens wordt de dienst gebouwd, getest en in productie genomen. Deze geleverde diensten dienen altijd te voldoen aan de, in de vorm van wettelijke en business eisen, gestelde condities. Hiernaast komen de partijen overeen dat de geleverde diensten:

- meetbaar en voorspelbaar moeten zijn;

- compliant moeten zijn aan wet- en regelgeving, business- en beveiligingseisen van de CSC;

- beveiligd en beheerst moeten zijn.

Geleverde diensten

Deze diensten dienen altijd te voldoen aan de, in de vorm van wettelijke en business eisen, gestelde condities. Hiernaast komen de partijen overeen dat de geleverde diensten:

- meetbaar en voorspelbaar moeten zijn;

- compliant moeten zijn aan wet- en regelgeving, business- en beveiligingseisen van de CSC;

- beveiligd en beheerst moeten zijn.

Context en globale structuur clouddiensten

Afbeelding 'Twee deliverables van een CSP en de eisen/wensen aan de CSC-kant' kan samengevat worden met het beleids-, uitvoerings- en control-domein. Dit wordt in afbeelding 'Context CSC- en CSP-relatie bij clouddienstenverwerving' geïllustreerd.

Beleidsdomein

De CSC stelt een PvE(eW) op, dat als randvoorwaarde geldt. Voor zowel de CSC als de CSP is het PvE(eW) een toetsinstrument. Zij kunnen de volgende vragen stellen:

- CSC: heb ik de juiste dienst(en) geleverd gekregen?

- CSP: hoe kan ik aantonen dat ik de juiste diensten heb geleverd?

Uitvoeringsdomein

Binnen dit domein gaat het om de operationele levering van clouddiensten. Aan beide zijden moet transparantie zijn over de gevraagde en daadwerkelijke leveringen.

Control-domein

Binnen dit domein zijn de beheersingsprocessen ingericht. Voor de beoogde dienstverlening moeten de beheersingsprocessen aan de kant van de CSC en de CSP op elkaar zijn afgestemd.

Scope en begrenzing clouddiensten

De scope van de BIO Thema-uitwerking Clouddiensten is de set van specifieke onderwerpen (objecten) waar organisaties aandacht aan moeten besteden bij het inkopen van clouddiensten. Deze thema-uitwerking richt zich hoofdzakelijk op het ‘wat’-aspect.

Het is ook van belang om te weten langs welke route organisaties naar de cloud kunnen. Hieraan liggen migratiestrategieën ten grondslag. De migratiestrategieën zullen niet worden beschreven. Het zogeheten ‘hoe’-aspect wordt in deze thema-uitwerking niet uitgewerkt. In de praktijk zijn daarvoor verschillende baselines beschikbaar.

De algemene eisen uit de Baseline Informatiebeveiliging Overheid (BIO) en ISO 27001 en ISO 27002 blijven onverminderd van kracht. Het gaat in deze thema-uitwerking om specifieke additionele objecten die gerelateerd zijn aan clouddiensten. De maatregelen die gerelateerd zijn aan deze objecten moeten realistisch en implementeerbaar zijn voor een CSP.

Privacy-aspecten: Data Protection Impact Assessments (DPIA’s) worden niet expliciet in dit thema opgenomen, omdat DPIA’s vanuit de Algemene Verordening Gegevensbescherming (AVG) generiek bij elk project uitgevoerd dienen te worden.

De begrenzing van deze BIO Thema-uitwerking is in onderstaande afbeelding weergegeven.

Aanleiding om gebruik te maken van clouddiensten

Enkele belangrijke argumenten van overheden om gebruik te maken van clouddiensten zijn:

- de focus op kerntaken;

- een efficiënte bedrijfsvoering en het verlagen van de totale kosten;

- het binnen een kort tijdsbestek kunnen beschikken over nieuwe IT-functionaliteit en daarmee de dienstverlening aan burger en bedrijf sneller aan kunnen passen aan de (veranderende) behoefte;

- de zekerheid over gekwalificeerd personeel;

- het verlagen van IT-complexiteit in specifieke situaties;

- het verbeteren van beveiliging/beschikbaarheid;

- een herziene bedrijfsstrategie en vereiste specifieke beveiligingseisen voor processen en data.

Hiernaast kunnen organisaties met externe factoren overwegen om gebruik te maken van clouddiensten, zoals:

- Vigerende wet- en regelgeving voor:

- een betrouwbare dienstverlening en het veilig omgaan met data van burgers en bedrijven;

- het overheidsbeleid inzake data in de cloud en de invloed van internationale verdragen;

- de noodzaak voor een weerbare overheid tegen cybercriminaliteit en statelijke actoren;

- Technologische ontwikkelingen, Hierbij wil de CSC kunnen inspelen op innovaties, die kunnen leiden tot een efficiëntere bedrijfsvoering en verlaging van de totale kosten.

Toepassing BIO Thema-uitwerking

Deze BIO Thema-uitwerking is een hulpmiddel bij het kiezen van een aantal te adresseren cloud-objecten bij het verwerven van clouddiensten. Bij de opzet van deze thema-uiterking is het onderwerp cloud functioneel benaderd en niet uitgewerkt op de technische gelaagdheid van SaaS, PaaS en IaaS. Bij het verwerven van clouddiensten kan de ISOR (Information Security Object Repository) als hulpmiddel dienen. Dit impliceert de volgende stappen:

- Bepaal als eerste de context van de case en het type dienst dat verworven moet worden.

- Identificeer vervolgens de operationele beveiligingsobjecten. Raadpleeg hierbij de objecten in het uitvoeringsdomein (zie Uitvoeringsdomein).

- Identificeer daarna de conditionele objecten. Raadpleeg hierbij de objecten in het beleidsdomein (zie Beleidsdomein).

- Identificeer tenslotte de beheersingsobjecten. Raadpleeg hierbij de objecten in het control- domein (zie Control-domein).

- Neem de beveiligingsobjecten op in het PvEeW voor de clouddienst, zodat deze objecten door de CSP kunnen worden gerelateerd aan de specificaties van bestaande ‘standaard diensten’ of worden vertaald in maatregelen voor de aangeboden specifieke dienstverlening.

- ↑ Cloud computing is een model voor het snel beschikbaar stellen van on-demand (op verzoek) netwerktoegang tot een gedeelde pool van configureerbare IT-middelen (zoals netwerken, servers, opslag, applicaties en diensten) met een minimum aan managementinspanning of interactie met de aanbieder (NIST: https://csrc.nist.gov/publications/detail/sp/800-145/final).

- ↑ De uitwerkingen van de relevante onderwerpen wordt in deze BIO Thema-uitwerking verder aangeduid als objecten.

- ↑ Zie https://www.openkamer.org/kamervraag/2014Z09632/

- ↑ Mail: J.L.M. Kuijpers (AIVD), betreft: Publieke clouddiensten en gerubriceerde gegevens van 9 september 2019.

Concept voor afstemming: Verkenning cloudbeleid voor de Nederlandse Rijksdienst, versie 0.96, d.d. 12 augustus 2019, https://www.earonline.nl/images/earpub/8/86/Quickscan_BIR2017_versie_1.pdf.

Beleidskader: Privacy en informatiebescherming 2019, versie 1.0 van d.d. 20 januari 2019.

Brief: Ferd Grapperhaus (Ministerie van Justitie en Veiligheid), Onderwerp: CLOUD act van oktober 2018.