Beveiligingsaspect Beleid

Deze pagina geeft alle ISOR-objecten (Privacyprincipes, Beveiligingsprincipes en Alle Normen) binnen het Beveiligingsaspect Beleid weer. Alle objecten binnen dit aspect zijn ook te herkennen aan het symbool

Deze hoofdletter vind je ook terug in het ID van deze objecten.

Uitleg Beveiligingsaspecten[bewerken]

De Information Security Object Repository (ISOR) onderscheidt drie verschillende beveiligingsaspecten:

Benamingen en uitleg binnen de SIVA-methodiek

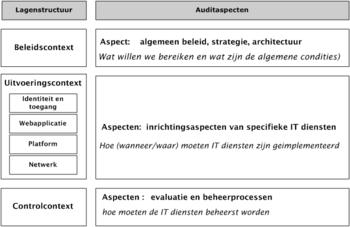

De SIVA-methodiek beschrijft dat de structuur is opgebouwd uit een aantal lagen waarmee de eerste doorsnede van een te onderzoeken gebied wordt weergegeven. Deze lagenstructuur geeft door middel van drie onderkende contexten een indeling in conditionele-, inrichtings- en managementaspecten. Deze aspecten worden hiermee in juiste contextuele samenhang gepositioneerd. De afbeelding SIVA-lagenstructuur en kenmerken geeft een overzicht van de lagenstructuur en enkele bijbehorende relevante kenmerken. De betekenissen die aan de lagen worden toegekend zijn:

Beleid

Deze laag bevat elementen die aangeven wat we in organisatiebrede zin willen bereiken en bevat daarom conditionele en randvoorwaardelijke elementen die van toepassing zijn op de overige lagen, zoals doelstellingen, beleid, strategie en vernieuwing, organisatiestructuur en architectuur. Met behulp van de karakterisering van het auditobject en aan de hand van enkele hulpvragen, worden de relevante beleidsaspecten geïdentificeerd. De hulpvragen zijn:

- Welke processen zouden moeten zijn ingericht?

- Welke algemene beleidsrichtlijnen zouden moeten zijn uitgevaardigd?

- Welke algemene organisatorische en technisch-structurele aspecten zijn relevant op het beleidsniveau?

Uitvoering

Deze laag omvat de implementatie van de IT-diensten, zoals webapplicaties, en de hieraan gerelateerde infrastructuur, zoals platform en netwerk. De juiste auditelementen worden geïdentificeerd op basis van enkele hulpvragen, zoals:

- Welke webapplicatie-componenten spelen een rol?

- Hoe moeten deze webapplicatie-componenten zijn geïmplementeerd, wat betreft eigenschappen en features-configuratie?

- Hoe moeten de features van de objecten zijn geconfigureerd?

- Welke gedrag moeten de betrokken objecten en actoren vertonen?

- Welke functies dienen te zijn geleverd?

- Welke specifieke voorschriften en instructies zouden moeten gelden voor de implementatie van het auditobject (business processen of IT componenten)?

- Hoe moeten objecten zijn samengesteld en vormgegeven?

Control

Deze laag bevat evaluatie- en metingaspecten van webapplicaties. Hiernaast bevat deze laag beheerprocessen die noodzakelijk zijn voor de instandhouding van het beveiligingsniveau. De informatie uit de evaluaties en de beheerprocessen zijn niet alleen gericht op het bijsturen van de geïmplementeerde webapplicaties, maar ook om het bijsturen van en/of aanpassen van visie en uitgestippeld beleid, afgesproken capaciteitsbehoefte en de eerder geformuleerde conditionele elementen in de beleidscontext, die gebaseerd zijn op “onzekere” informatie en aannames, De relevante control-aspecten worden geïdentificeerd met behulp van de karakterisering van het auditobject en enkele hulpvragen:

- Welke beheerprocessen zouden moeten zijn ingericht?

- Welke specifieke controlerichtlijnen moeten zijn uitgevaardigd om ervoor te zorgen dat de webapplicatie op de juiste wijze worden gerealiseerd voor het leveren van de juiste diensten?

- Aan welke (non-)functionele eisen moet binnen de beheerprocessen en bij assesments aandacht worden besteed?

- Welke organisatorische en technisch-structurele aspecten zijn van toepassing op de webapplicatie?

Deeloverzichten binnen Beveiligingsaspect Beleid[bewerken]

Elk normenkader kent zijn eigen overzichtspagina van principes en normen binnen dit aspect:

Alle Principes binnen Beveiligingsaspect Beleid[bewerken]

| ID | Principe | Criterium |

|---|---|---|

| APO_B.01 | Beleid voor (beveiligd) ontwikkelen | Voor het ontwikkelen van software en systemen behoren regels te worden vastgesteld en op ontwikkelactiviteiten binnen de organisatie te worden toegepast. |

| APO_B.02 | Systeem-ontwikkelmethode | Ontwikkelactiviteiten behoren te zijn gebaseerd op een gedocumenteerde systeem-ontwikkelmethode, waarin onder andere standaarden en procedures voor de applicatieontwikkeling, het toepassen van beleid en wet- en regelgeving en een projectmatige aanpak zijn geadresseerd. |

| APO_B.03 | Classificatie van informatie | Informatie behoort te worden geclassificeerd met betrekking tot wettelijke eisen, waarde, belang en gevoeligheid voor onbevoegde bekendmaking of wijziging. |

| APO_B.04 | Engineeringsprincipe voor beveiligde systemen | Principes voor de engineering van beveiligde systemen behoren te worden vastgesteld, gedocumenteerd, onderhouden en toegepast voor alle verrichtingen betreffende het implementeren van informatiesystemen. |

| APO_B.05 | Business Impact Analyse (BIA) | De BIA behoort te worden uitgevoerd vanuit verschillende perspectieven, zich te richten op verschillende scenario’s en vast te stellen welke impact de aspecten beschikbaarheid, integriteit, vertrouwelijkheid en controleerbaarheid hebben op de organisatie. |

| APO_B.06 | Privacy en bescherming persoonsgegevens applicatieontwikkeling | Bij het ontwikkelen van applicaties behoren privacy en bescherming van persoonsgegevens, voor zover van toepassing, te worden gewaarborgd volgens relevante wet- en regelgeving. |

| APO_B.07 | Kwaliteitsmanagementsysteem | De doelorganisatie behoort conform een uitgestippeld ontwikkel- en onderhoudsbeleid een kwaliteitsmanagementsysteem in te richten, dat ervoor zorgt dat applicatieontwikkeling en -onderhoud wordt uitgevoerd en beheerst. |

| APO_B.08 | Toegangsbeveiliging op programmacode | Toegang tot de programmabroncodebibliotheken behoren te worden beperkt. |

| APO_B.09 | Projectorganisatie | Binnen de (project-)organisatie behoort een beveiligingsfunctionaris te zijn benoemd die het systeem-ontwikkeltraject ondersteunt in de vorm van het bewaken van beveiligingsvoorschriften en die inzicht verschaft in de samenstelling van het applicatielandschap. |

| CLD_B.01 | Wet- en regelgeving Clouddiensten | Alle relevante wettelijke, statutaire, regelgevende, contractuele eisen en de aanpak van de CSP om aan deze eisen te voldoen behoren voor elke clouddienst en de organisatie expliciet te worden vastgesteld, gedocumenteerd en actueel gehouden. |

| CLD_B.02 | Cloudbeveiligingsstrategie | De CSP behoort een cloudbeveiligingsstrategie te hebben ontwikkeld die samenhangt met de strategische doelstelling van de CSP en die aantoonbaar de informatieveiligheid ondersteunt. |

| CLD_B.03 | Exit-strategie clouddiensten | In de clouddienstenovereenkomst tussen de CSP en CSC behoort een exit-strategie te zijn opgenomen waarbij zowel een aantal bepalingen1 over exit zijn opgenomen, als een aantal condities1 die aanleiding kunnen geven tot een exit. |

| CLD_B.04 | Clouddienstenbeleid | De CSP behoort haar informatiebeveiligingsbeleid uit te breiden met een cloud-beveiligingsbeleid om de voorzieningen en het gebruik van cloud-services te adresseren. |

| CLD_B.05 | Transparantie | De CSP voorziet de CSC in een systeembeschrijving waarin de clouddiensten inzichtelijk en transparant worden gespecificeerd en waarin de jurisdictie, onderzoeksmogelijkheden en certificaten worden geadresseerd. |

| CLD_B.06 | Risicomanagement | De Cloud Service Provider (CSP) behoort de organisatie en verantwoordelijkheden voor het risicomanagementproces voor de beveiliging van clouddiensten te hebben opgezet en onderhouden. |

| CLD_B.07 | IT-functionaliteit | IT-functionaliteiten behoren te worden verleend vanuit een robuuste en beveiligde systeemketen van de Cloud Service Provider (CSP) naar de Cloud Service Consumer (CSC). |

| CLD_B.08 | Bedrijfscontinuïteitsmanagement | De CSP behoort haar BCM-proces adequaat te hebben georganiseerd, waarbij de volgende aspecten zijn geadresseerd: verantwoordelijkheid voor BCM, beleid en procedures, bedrijfscontinuïteitsplanning, verificatie en updaten en computercentra. |

| CLD_B.09 | Privacy en bescherming persoonsgegevens clouddiensten | De Cloud Service Provider (CSP) behoort, ter bescherming van bedrijfs- en persoonlijke data, beveiligingsmaatregelen te hebben getroffen vanuit verschillende dimensies: beveiligingsaspecten en stadia, toegang en privacy, classificatie/labelen, eigenaarschap en locatie. |

| CLD_B.10 | Beveiligingsorganisatie clouddiensten | De CSP behoort een beveiligingsfunctie te hebben benoemd en een beveiligingsorganisatie te hebben ingericht, waarin de organisatorische positie, de taken, verantwoordelijkheden en bevoegdheden van de betrokken functionarissen en de rapportagelijnen zijn vastgesteld. |

| CLD_B.11 | Clouddienstenarchitectuur | De CSP heeft een actuele architectuur vastgelegd die voorziet in een raamwerk voor de onderlinge samenhang en afhankelijkheden van de IT-functionaliteiten. |

| ... meer resultaten | ||

Alle onderliggende Normen binnen Beveiligingsaspect Beleid[bewerken]

| ID | Norm | Stelling |

|---|---|---|

| APO_B.01.01 | De gangbare principes rondom Security by Design als uitgangspunt voor softwareontwikkeling | De gangbare principes rondom ‘security by design’ zijn uitgangspunt voor de ontwikkeling van software en systemen. |

| APO_B.01.02 | Grip op Secure Software Development' als uitgangspunt voor softwareontwikkeling | De handreiking: Grip op Secure Software Development (SSD) is uitgangspunt voor de ontwikkeling van software en systemen. |

| APO_B.01.03 | Overwegingen bij het beleid voor beveiligd ontwikkelen van software | In het beleid voor beveiligd ontwikkelen zijn de volgende aspecten in overweging genomen:

|

| APO_B.01.04 | Technieken voor beveiligd programmeren | Technieken voor beveiligd programmeren worden gebruikt voor nieuwe ontwikkelingen en hergebruik van code uit andere bronnen. |

| APO_B.02.01 | Software wordt ontwikkeld conform een formeel vastgestelde ontwikkelmethodologie | Een formeel vastgestelde ontwikkelmethodologie wordt toegepast, zoals Structured System Analyses and Design Method (SSADM) of Scrum (Agile-ontwikkeling). |

| APO_B.02.02 | Softwareontwikkelaars zijn getraind om de ontwikkelmethodologie toe te passen | Softwareontwikkelaars zijn getraind om de ontwikkelmethodologie toe te passen. |

| APO_B.02.03 | Adoptie van ontwikkelmethodologie wordt gemonitord | Adoptie van ontwikkelmethodologie wordt gemonitord. |

| APO_B.02.04 | Software wordt ontwikkelen conform standaarden en procedures | Standaarden en procedures worden toegepast voor:

|

| APO_B.02.05 | De systeemontwikkelmethode ondersteunt dat de te ontwikkelen applicaties voldoen aan de vereisten | De systeem-ontwikkelmethode ondersteunt de vereiste dat te ontwikkelen applicaties voldoen aan:

|

| APO_B.02.06 | Het softwareontwikkeling wordt projectmatig aangepakt | Het ontwikkelen van een applicatie wordt projectmatig aangepakt. Hierbij wordt onder andere aandacht besteed aan:

|

| APO_B.03.01 | Dataclassificatie als uitgangspunt voor softwareontwikkeling | De handreiking: BIO-Dataclassificatie is het uitgangspunt voor de ontwikkeling van software en systemen. |

| APO_B.03.02 | Informatie in alle informatiesystemen is conform expliciete risicoafweging geclassificeerd | De informatie in alle informatiesystemen is door middel van een expliciete risicoafweging geclassificeerd, zodat duidelijk is welke bescherming nodig is. |

| APO_B.03.03 | Bij applicatieontwikkeling is informatie beschermd conform de vereisten uit het classificatieschema | Bij het ontwikkelen van applicaties is informatie beschermd conform de vereisten uit het classificatieschema. |

| APO_B.03.04 | Verplichtingen uit wet en regelgeving en organisatorische en technische requirements | In het classificatieschema wordt rekening gehouden met de verplichtingen uit wet- en regelgevingen (onder andere privacy), organisatorische en technische requirements. |

| APO_B.04.01 | Security by Design als uitgangspunt voor softwareontwikkeling | De gangbare principes rondom ‘security by design’ zijn uitgangspunt voor de ontwikkeling van software en systemen. |

| APO_B.04.02 | Principes voor het beveiligen van informatiesystemen | Voor het beveiligen van informatiesystemen zijn de volgende principes van belang:

|

| APO_B.04.03 | Beveiliging is integraal onderdeel van systeemontwikkeling | Beveiliging wordt als een integraal onderdeel van systemontwikkeling behandeld. |

| APO_B.04.04 | Ontwikkelaars zijn getraind om veilige software te ontwikkelen | Ontwikkelaars zijn getraind om veilige software te ontwikkelen. |

| APO_B.05.01 | Perspectieven bij de Business Impact Analyse | Bij de business impact analyse worden onder andere de volgende perspectieven in beschouwing genomen:

|

| APO_B.05.02 | Scenario's voor de Business Impact Analyse | De business impact analyse richt zich op verschillende scenario’s met aandacht voor:

|

| ... meer resultaten | ||