Categorie:ISOR

Naar navigatie springen

Naar zoeken springen

Deze categorie bevat alle pagina's van/over de ISOR (Information Security Object Repository). De categorie is een subcategorie van de categorie Beveiliging. Voeg om overzichten zichtbaar te maken op de ISOR deze categorie en de categorie overzichten toe aan elke overzichtspagina.

Pagina’s in categorie "ISOR"

Deze categorie bevat de volgende 200 pagina’s, van de 1.355 in totaal.

(vorige pagina) (volgende pagina)I

- Controle op juistheid en nauwkeurigheid

- Controle op de juistheid, volledigheid en tijdigheid van input en op de verwerking en output van gegevens

- Controle-richtlijnen huisvesting IV

- Controle richtlijnen die binnen de relevante beheerprocessen worden toegepast

- Controle richtlijnen voor de evaluatie van de producten die uit de ontwikkelfasen voorvloeien

- Controleactiviteiten en rapportages over de ontwikkelactiviteiten en bijbehorende beheerprocessen

- Controleren wijzigingen in logging en monitoring

- Cryptoservices

- Cryptografie toegangsbeveiliging

- Cryptografiebeleid voor communicatie

- Cryptografische algoritmen voldoen aan de hoogst mogelijke industriestandaarden

- Cryptografische beheersmaatregelen sluiten aan bij de Pas-Toe-of-Leg-Uit standaarden

- Cryptografische services

- Daar waar geen 2-factor authenticatie mogelijk is, wordt minimaal het wachtwoord halfjaarlijks vernieuwd

- Privacy en bescherming persoonsgegevens clouddiensten

- Dataprotectie

- Dataclassificatie als uitgangspunt voor softwareontwikkeling

- Dataretentie en gegevensvernietiging

- Autorisaties worden gecontroleerd

- De activiteiten zijn afgestemd op het incident

- De anti-malware software wordt regelmatig geüpdate

- De applicatie geeft signalen dat loggegevens periodiek geëvalueerd en geanalyseerd moet worden

- De architect heeft een actueel document van het te ontwikkelen informatie systeem opgesteld

- De architectuurvoorschriften voor de Huisvesting-IV worden actief onderhouden

- De aspecten waarop de Service Levels o.a. zijn gericht

- Functionarissen zijn benoemd

- De beheer(sing)processen hebben een formele positie binnen de gehele organisatie

- De belangrijkste functionarissen en hun onderlinge relaties zijn inzichtelijk

- De beveiligingsarchitectuur is gelaagd

- De beveiligingsarchitectuur is verweven met de architectuur van het te beveiligen systeem

- De brandweer keurt de aanwezige brandblusapparatuur jaarlijks op geschiktheid

- De buitendeuren van een laad- en loslocatie moeten beveiligd te zijn als de binnendeuren open zijn

- De communicatievoorzieningen worden geïdentificeerd en gedefinieerd

- De configuratie administratie is alleen toegankelijk voor hiertoe geautoriseerd personeel

- De doelorganisatie beschikt over een ontwikkel en onderhoudsbeleid

- De doelorganisatie beschikt over QA- en KMS-methodiek

- De eigenaar beschikt over kennis, middelen, mensen en autoriteit

- De eigenaar is verantwoordelijk voor het juiste beheer gedurende de hele bedrijfsmiddel-levenscyclus

- De eindrapportage bevat verbeteringsvoorstellen op basis van analyses

- De interne en externe eisen voor weergave, synchronisatie en nauwkeurigheid van tijd zijn gedocumenteerd.

- De end-to-end

- De filterfunctie van gateways en firewalls is instelbaar

- De frequentie (wanneer) van monitoring en het rapporteren hierover is vastgelegd

- Frequentie en eisen voor rapportages

- De functies van operationele netwerkbeheer en overige computerbewerkingen zijn gescheiden

- De gangbare principes rondom Security by Design als uitgangspunt voor softwareontwikkeling

- De Handreikingen: "Risicoanalysemethode" en "Risicomanagement ISO-27005

- De herstelprocessen en -procedures voor de Huisvesting-IV-dienst zijn gedocumenteerd

- De huisvesting van de Rekencentra is ingericht op basis van “Best Practices”

- De Huisvesting-IV organisatie beschikt over richtlijnen voor controle van bedrijfsmiddelen

- De implementatie van netwerkbeveiliging is gebaseerd op netwerkontwerp en in richtlijnen samengevat

- De informatie verwerkende omgeving wordt middels detectievoorzieningen bewaakt met een SIEM en/of SOC

- De inrichting van de Huisvesting-IV voorzieningen en bekabelingen zijn gedocumenteerd

- Er is een toegangbeveiligingsarchitectuur

- Evalueren levering van voorzieningen

- De locatie van de vastlegging van de loggegevens is vastgesteld

- De logbestanden worden gedurende een overeengekomen periode bewaard

- De loggegevens zijn beveiligd

- De malware scan wordt op alle omgevingen uitgevoerd

- De naleving van netwerkbeveiligingsbeleid wordt periodiek getoetst en geëvalueerd

- De netwerk topologie is in kaart gebracht en wordt continu actueel gehouden

- De noodzakelijke beveiligingsmechanismen zijn vastgelegd in een overeenkomst

- De noodzakelijke eisen voor het compliance proces samengevat en vastgelegd

- De nutsvoorzieningen

- De onderlinge verantwoordelijkheden

- De ontwikkel en onderhoudsactiviteiten worden in samenhang georganiseerd en geïmplementeerd

- De ontwikkelaars zijn adequaat opgeleid en in staat de noodzakelijke en gebruikte tools te hanteren

- De SIEM en/of SOC hebben heldere regels over wanneer een incident moet worden gerapporteerd

- De organisatie heeft geïnventariseerd welke data en apparatuur bedrijf kritisch zijn

- De organisatie beschikt over geautomatiseerde middelen voor effectieve ondersteuning van de controle activiteiten

- De organisatie past een strikt beleid toe ten aanzien van het installeren en gebruiken van software.

- De overdracht naar de Productieomgeving vindt gecontroleerd plaats

- De overdracht van de Test- naar de Acceptatieomgeving vindt procedureel plaats

- De overdracht van Ontwikkel- naar de Testomgeving vindt gecontroleerd plaats

- De Patchmanagement procedure is actueel en beschikbaar

- De programmacode voor functionele specificaties is reproduceerbaar

- De Quality Assurance methodiek wordt conform de richtlijnen nageleefd

- De Quality Assurancemethodiek voor de ontwikkelde software producten wordt nageleefd

- De rechten van beheerders worden verleend op basis van rollen

- De rechten verleend op basis van de rollen van het typen gebruikers en ontwikkelaars

- De relatie tussen de persoonsgegevens is inzichtelijk

- De risico’s verbonden aan het installeren van de patch worden beoordeeld

- De rollen en verantwoordelijkheden voor Patchmanagement zijn vastgesteld

- De samenhang van de beheersprocessen wordt door middel van een processtructuur vastgelegd

- Er zijn functionarissen voor de beheersorganisatie benoemd

- De samenhang van de toegangbeveiliging beheerprocessen wordt in een processtructuur vastgelegd

- De servers zijn geconfigureerd conform een gestandaardiseerde serverimage

- De Servers zijn geconfigureerd in overeenstemming met gedocumenteerde standaarden/procedures

- De opvolging van bevindingen is gedocumenteerd.

- De systeemontwikkelmethode ondersteunt dat de te ontwikkelen applicaties voldoen aan de vereisten

- De systemen zijn met een standaard referentietijd voor gebruik geconfigureerd

- De taken en verantwoordelijkheden zijn beschreven en bijbehorende bevoegdheden zijn vastgelegd

- De taken, verantwoordelijkheden en bevoegdheden (TVB’s) van controle functionarissen zijn vastgelegd

- De taken, verantwoordelijkheden en bevoegdheden voor de evaluatie- en beheerwerkzaamheden zijn beschreven

- De taken, verantwoordelijkheden en bevoegdheden worden uitgevoerd conform de onderkende rollen

- De taken, verantwoordelijkheden en bevoegdheden van de functionarissen zijn expliciet belegd

- De technische inrichting van de toegangbeveiliging is vormgegeven volgens de organisatorische eisen

- De teststrategie voor netwerkbeveiliging is vastgelegd en geactualiseerd

- De uitgevoerde koppelingen worden geregistreerd

- De verantwoordelijken voor de Huisvesting-IV hebben een formele positie

- De verantwoordelijkheden voor de beheersprocessen zijn toegewezen en vastgelegd

- De verantwoordelijkheden zijn aan een specifieke functionaris toegewezen en vastgelegd

- Verantwoordings- en rapportagelijnen zijn vastgesteld

- De verzamelde loginformatie wordt in samenhang geanalyseerd

- Certificeringseisen van de ingezette Huisvesting Informatievoorziening

- Vaststellen toepasselijkheid wetgeving

- De voorschriften en de methoden en technieken ten aanzien van applicatie architectuur worden toegepast

- Definiëren en vaststellen rollen en verantwoordelijkheden

- Definiëren tijdspad waarbinnen gereageerd moet worden op aankondiging kwetsbaarheid

- Delen nieuwe dreigingen binnen overheid

- De Service Levels zijn in lijn met het beveiligingsbeleid van de Huisvesting Informatievoorziening

- Documentatie van ieders identiteit, rol en connectie die bedrijfsmiddelen hanteert of gebruikt

- Registratie en documentatie van de inbreuken

- Kennisgeving vastleggen

- Naleving controleren op basis van documentatie

- Noodzakelijke gegevens in de documentatie

- Documenteren en communiceren beleid en procedures voor vaststellen van storingsimpact van cloudservices

- Doelbinding gegevensverwerking

- Doeleinden; transparant, behoorlijk en veilig

- Doeleinden; rechtmatigheid

- Doeleinden; toereikend, ter zake dienend en beperkt

- Doeltreffende bescherming is zekergesteld m.b.v. inventarisoverzichten

- Doorgifte persoonsgegevens

- Draadloze toegang tot gevoelige domeinen wordt behandeld als externe verbinding

- E-mail berichten worden conform vastgelegde procedures en richtlijnen veilig en geautomatiseerd doorgestuurd

- Systeemprivileges op basis van een bevoegdhedenmatrix

- Een expliciete risicoafweging wordt uitgevoerd ten behoeve van het vaststellen van de beveiligingseisen

- Een logregel bevat in geen geval gegevens die de beveiliging kunnen doorbreken

- Een patchrichtlijn is opgesteld, vastgesteld en geaccordeerd.

- Een procedure beschrijft het omgaan met verdachte brieven en pakketten

- Een scheiding is aangebracht tussen beheertaken en gebruikstaken

- Een technisch mechanisme zorgt voor (semi-)automatische updates

- Een tot standaard verheven GEB-toetsmodel wordt toegepast; dit model voldoet aan de in de AVG gestelde eisen

- Eigenaarschap Huisvesting IV

- Eigenaarschap en classificatie is toegekend aan elk van de geïdentificeerde bedrijfsmiddelen

- Eigenaarschap en classificatie van elk van de bedrijfsmiddelen is geïdentificeerd en toegekend

- Eigenaarschap toegangsbeveiliging

- Eisen aan de "gedocumenteerde standaarden"

- Eisen aan de inhoud en verspreiding van de loganalyse

- Eisen aan de inhoud van de logbestanden van gebeurtenissen

- Eisen aan de laad- en loslocatie

- Eisen aan de periodieke beoordeling van de logbestanden

- Eisen aan de periodieke rapportage over de analyse van de logbestanden

- Eisen aan het architectuurdocument van het in te richten van het serverplatform

- Eisen aan het beoordelen van technische naleving

- Eisen aan het beschermen van de logbestanden

- Eisen aan het installeren van patches en tussentijdse mitigerende maatregelen

- Eisen aan het Patchmanagement

- Eisen aan het Toegangvoorzieningsbeleid

- Eisen aan het vervaardigen en interpreteren van technische naleving

- Eisen aan het verwerken van (bijzondere) persoonsgegevens voor specifieke doelen met algemeen belang

- Het verwerken van persoonsgegevens voor specifieke doelen met algemeen belang; passende maatregelen

- Eisen op basis waarvan het dienstverleningsniveau wordt afgestemd

- Elektronische berichten

- Elementen in overeenkomsten over informatietransport

- Elementen ter overweging bij vertrouwelijkheids- of geheimhoudingsovereenkomsten

- Elementen van de procedures voor wijzigingsbeheer

- Elke fysieke toegang wordt gecontroleerd en in een logboek vastgelegd

- Elke gebruiker wordt geïdentificeerd op basis van een identificatiecode

- Engineeringsprincipe voor beveiligde systemen

- Er is een Huisvestingsorganisatieschema beschikbaar

- Er wordt voldaan aan alle onderhoudseisen die door verzekeringspolissen zijn opgelegd

- Richtlijn evaluatie ontwikkelactiviteiten

- Toezien op het voldoen aan de wettelijke verplichtingen

- Planmatige controle op compliancy

- Evaluatierapportage bij niet voldoen

- Evaluatierichtlijnen voor het evalueren van intern ontwikkelde en extern verworven code

- Evalueren netwerkgebeurtenissen (monitoring)

- Evalueren robuustheid netwerkbeveiliging

- Evalueren risico’s op basis van risico-acceptatiecriteria

- Exit-strategie clouddiensten

- Faciliteiten van het tool

- Formeel is vastgesteld welke ondersteunende middelen binnen het autorisatiebeheer proces worden ingezet

- Formele goedkeuring vereist voor wijzigingen aan bedieningsprocedures voor systeemactiviteiten

- Foto-, video-, audio- of andere opnameapparatuur wordt niet toegelaten

- Framework voor het structuren van de ontwikkelfasen en het bewaken van afhankelijkheden

- Functiescheiding

- Functiescheiding en toekennen van toegangsrechten worden op basis van risicoafweging toegepast

- Functionaris Gegevensbescherming

- Functionarissen testen functionele requirements

- Verantwoordelijkheden zijn toegewezen en vastgelegd

- Functionele eisen van nieuwe informatiesystemen worden geanalyseerd en in Functioneel Ontwerp vastgelegd

- Functioneren orkestratietechnologie met heterogene systemen en mogelijk wereldwijde cloud-implementatie

- Fysieke servers worden gebruikt om virtuele servers te hosten en worden beschermd

- Fysieke toegangsbeveiliging

- Fysieke zonering

- Gangbare principes rondom Security by design zijn uitgangspunt voor het inrichten van servers

- Gangbare principes rondom security by design zijn uitgangspunt voor het onderhouden van server

- Garanderen isolatie van CSC-gegevens door logische scheiding van andere CSC’s-data

- Gateways en firewalls

- Geautomatiseerde besluitvorming i.r.t. bijzondere categorieën van persoonsgegevens

- Geautomatiseerde besluitvorming; niet, tenzij

- Geautomatiseerde besluitvorming; passende maatregelen m.b.t. rechten en vrijheden en gerechtvaardigde belangen

- GEB om vooraf in het ontwerp de privacy en gegevensbeschermingsmaatregelen mee te nemen

- Logging en monitoring toegangsbeveiliging

- Gebeurtenissen worden vastgelegd in auditlogs en worden doorgegeven aan centrale systemen zoals SIEM

- Voor elektronische berichten wordt gebruik gemaakt van de AdES Baseline Profile standaard of ETSI TS 102 176-1

- Gebruik van de uitwijkfaciliteit(en) en draaiboek worden periodiek getest

- Gebruik van programmacode uit externe programmabibliotheken

- Gebruiken beveiligde netwerkprotocollen voor import en export van data

Media in categorie "ISOR"

Deze categorie bevat de volgende 107 bestanden, van in totaal 107.

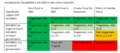

- APO Applicatieontwikkelingsobjecten ingedeeld naar invalshoeken.png 848 × 1.331; 363 kB

- APO Invalshoeken gekoppeld aan het V-model.png 692 × 492; 122 kB

- APO Overzicht objecten voor applicatieontwikkeling in het beleidsdomein.png 1.004 × 702; 28 kB

- APO Overzicht objecten voor applicatieontwikkeling in het control-domein.png 1.004 × 703; 25 kB

- APO Overzicht typen applicaties.png 445 × 194; 36 kB

- APO Systeemtest bij de Waterval- en Agile-methode.png 1.486 × 529; 348 kB

- Boekinfo SIVA.png 495 × 284; 130 kB

- CIPlogo+tekst.png 1.920 × 358; 85 kB

- CIPlogo.jpg 600 × 549; 25 kB

- CLD Beleidsobjecten gestructureerd met de SIVA-methodiek.png 1.058 × 1.124; 52 kB

- CLD Beslisboom.png 481 × 429; 24 kB

- CLD Cloud-gerelateerde dreigingen en kwetsbaarheden.png 925 × 740; 42 kB

- CLD Context CSC- en CSP-relatie bij clouddiensten.png 736 × 380; 15 kB

- CLD Control-objecten gestructureerd met de SIVA-metodiek.png 1.210 × 933; 68 kB

- CLD CSC-georiënteerde aandachtspunten.png 1.015 × 990; 50 kB

- CLD Data in verschillende bedrijfstoestanden.png 789 × 410; 30 kB

- CLD Dreigingen - kwetsbaarheden van beleidsobjecten.png 1.293 × 1.286; 95 kB

- CLD Dreigingen - kwetsbaarheden van control-objecten.png 1.329 × 984; 71 kB

- CLD Dreigingen - kwetsbaarheden van uitvoeringsobjecten.png 1.329 × 1.229; 108 kB

- CLD Matrix voorgenomen cloudbeleid per classificatie.png 1.124 × 496; 63 kB

- CLD Objecten voor clouddiensten in het control-domein.png 1.004 × 418; 18 kB

- CLD Overzicht objecten voor clouddiensten in het beleidsdomein.png 1.004 × 702; 27 kB

- CLD Overzicht objecten voor clouddiensten in het uitvoeringsdomein.png 1.004 × 796; 42 kB

- CLD Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 99 kB

- CLD Schematische weergave soorten gegevens.png 424 × 170; 16 kB

- CLD Twee deliverables van een CSP.png 588 × 338; 17 kB

- CLD Uitvoeringsobjecten gestructureerd met de SIVA-methodiek.png 1.184 × 1.427; 57 kB

- CLD Weergave van de componenten van MCS.png 960 × 333; 16 kB

- CLD Weergave van de samenhang van de basiselementen binnen het MCS.png 960 × 1.253; 45 kB

- CVZ Overzicht beveiligingsobjecten.png 960 × 720; 79 kB

- CVZ Overzicht soorten netwerkkoppelingen.png 1.475 × 697; 68 kB

- CVZ Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 100 kB

- CVZ Schematische weergave context communicatievoorzieningen.png 411 × 508; 83 kB

- CVZ Toepassing beveiligingsobjecten.png 1.658 × 1.414; 123 kB

- HVI Context Huisvesting Informatievoorzieningen.png 478 × 332; 48 kB

- HVI Overzicht BIO-thema’s en positie thema Huisvesting IV.png 569 × 681; 60 kB

- HVI Overzicht fysieke huisvesting informatievoorzieningen.png 944 × 536; 44 kB

- HVI Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 42 kB

- HVI Relatie documenten en thema.png 437 × 475; 28 kB

- ISOR Afbeelding status in onderhoud.jpg 427 × 125; 16 kB

- ISOR Beveiligingsaspect Beleid.png 139 × 127; 2 kB

- ISOR Beveiligingsaspect Control.png 139 × 127; 2 kB

- ISOR Beveiligingsaspect Uitvoering.png 139 × 127; 2 kB

- ISOR Beveiligingsaspecten.png 368 × 528; 20 kB

- ISOR Beveiligingsprincipe.png 530 × 824; 59 kB

- ISOR Invalshoek Functie.png 132 × 126; 1 kB

- ISOR Invalshoek Gedrag.png 132 × 127; 3 kB

- ISOR Invalshoek Intentie.png 129 × 125; 1 kB

- ISOR Invalshoek Onbekend.png 129 × 125; 9 kB

- ISOR Invalshoek Structuur.png 125 × 122; 3 kB

- ISOR Norm.png 369 × 504; 22 kB

- ISOR Privacyprincipe.png 530 × 824; 61 kB

- ISOR Relatie principe en normen.png 720 × 548; 41 kB

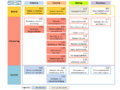

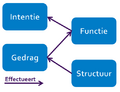

- ISOR Relaties invalshoeken.png 512 × 393; 14 kB

- ISOR.png 725 × 651; 33 kB

- Lagenstructuur SIVA.png 991 × 528; 93 kB

- Logo bio.jpg 610 × 120; 19 kB

- SIVA lagenstructuur en kenmerken.png 705 × 458; 27 kB

- SVP Context van het thema Serverplatform.png 807 × 588; 135 kB

- SVP Gelaagdheid serverplatform met enkele beveiligingsobjecten.png 1.461 × 1.061; 303 kB

- SVP Overzicht objecten voor serverplatform in het beleidsdomein.png 1.004 × 324; 13 kB

- SVP Overzicht objecten voor serverplatform in het control-domein.png 1.004 × 399; 18 kB

- SVP Overzicht objecten voor serverplatform in het uitvoeringsdomein.png 1.005 × 702; 34 kB

- SVP Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 40 kB

- SWP Levenscyclus van een softwarepakket.png 1.093 × 595; 32 kB

- SWP Overzicht objecten voor softwarepakketten in het beleidsdomein.png 1.004 × 418; 19 kB

- SWP Overzicht objecten voor softwarepakketten in het control-domein.png 1.004 × 324; 11 kB

- SWP Overzicht objecten voor softwarepakketten in het uitvoeringsdomein.png 1.004 × 703; 32 kB

- SWP Referentiemodel levenscyclus softwarebeveiliging.png 1.624 × 796; 116 kB

- SWP Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 41 kB

- Syntax SIVA.png 1.055 × 589; 75 kB

- TBV Globale opzet logische en fysieke toegangsbeveiliging.png 654 × 467; 98 kB

- TBV Indeling van essentiële elementen in drie domeinen.png 470 × 308; 16 kB

- TBV Overzicht objecten voor toegangsbeveiliging in het beleidsdomein.png 1.004 × 324; 16 kB

- TBV Overzicht objecten voor toegangsbeveiliging in het control-domein.png 1.004 × 229; 13 kB

- TBV Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 41 kB

- TBV Relaties richtlijnen tussen in-, door- en uitstroom.png 806 × 226; 85 kB

- TBV Schematische weergave autorisatieproces in de domeinen.png 739 × 384; 121 kB

- TBV Weergave van de componenten van MCS.png 777 × 357; 59 kB

- TBV Weergave van de samenhang van de basiselementen binnen het MCS.png 858 × 1.117; 242 kB

- Thema Huisvesting - Bronverwijzing.png 761 × 668; 103 kB

- Thema Huisvesting - Cross-Reference lijst.png 547 × 551; 56 kB

- Thema Huisvesting - Generieke objecten.png 339 × 376; 30 kB

- Thema Toegangbeveiliging - Cross-reference naar praktijktoepassingen.png 1.094 × 676; 95 kB