Organisatorische laag

Naar navigatie springen

Naar zoeken springen

Deze pagina is een View over het onderwerp Organisatorische laag. Views zijn pagina's waarop bestaande wiki-content verzameld worden die raken aan een specifiek onderwerp. Mist u een pagina in dit overzicht, voegt u deze dan niet handmatig toe maar neem contact op met NORA Beheer via nora@ictu.nl.

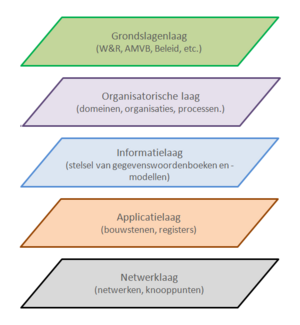

Laag 2: Organisatorische laag (onderdeel van het Vijflaagsmodel)

Deze laag gaat in op de organisaties en processen om de afgesproken producten en diensten van de overheid te kunnen leveren.

Hieronder valt ook de manier waarop de organisaties daarbij het Basisconcept van Dienstverlening toepassen en de manier waarop de organisaties hun uiteindelijke werkwijzen inrichten op basis van handreikingen zoals bijvoorbeeld Zaakgericht Werken.

Alle pagina's uit de wiki in de Organisatorische laag[bewerken]

De onderstaande lijst zijn alle pagina's uit de wiki die handmatig gemarkeerd zijn als deel van de Organisatorische laag. Help ons deze lijst te verbeteren door ons te wijzen op pagina's die eigenlijk in dit view thuishoren.

- Voorkeurskanaal internet

- Vertrouwelijkheid (principe)

- Verantwoording dienstlevering mogelijk

- Verantwoording besturing kwaliteit

- Transparante dienstverlening

- Terugmelden aan bronhouder

- SURFnet

- Sturing kwaliteit op het hoogste niveau

- Stel één verantwoordelijke vast voor ieder gegeven

- Stel een duidelijke Quality of Service (QoS) vast voor de dienst

- Stel de juridische aansprakelijkheid per gegevensobject vast

- Stel betrokkenen op de hoogte van het doel waarvoor gegevens verzameld worden

- Scheid proces van data

- ROSA (Referentie Onderwijs Sector Architectuur)

- Richt data governance in

- Registreer gegevens bij de bron

- Regisseer hergebruik diensten in de keten

- Referentiearchitectuur educatieve contentketen

- Reduceer rest-risico's

- Proactief aanbieden

- Positioneer de dienst

- Pleeg onderhoud op de toegepaste standaarden

- Perspectief gebruiker

- Persoonlijke benadering

- PDCA-cyclus in besturing kwaliteit

- Pas open standaarden toe

- Pas je eigen proces en organisatie aan aan de standaard oplossing

- OWASP (Open Source Foundation for Application Security)

- Onweerlegbaarheid (principe)

- Ontkoppelen met diensten

- No wrong door

- NIST (National Institute of Standards and Technology)

- NEN (Stichting Koninklijk Nederlands Normalisatie Instituut)

- Neem diensten op in een producten- en dienstencatalogus (PDC)

- NCSC (Nationaal Cyber Security Centrum)

- NBility (Netbeheerders Business Capability)

- NAVO (Noord-Atlantische Verdragsorganisatie)

- Nauwkeurige dienstbeschrijving

- MORA (Middelbaar beroepsOnderwijs Referentie Architectuur)

- MIVD (Militaire Inlichtingen- en Veiligheidsdienst)

- Meldpunt Fouten in Overheidsregistraties

- Maak één organisatie verantwoordelijk voor de dienst

- Maak stelselafspraken over identificatie en authenticatie

- Maak heldere afspraken over aanbieden en afnemen van diensten

- Maak diensten herbruikbaar

- Maak besluiten traceerbaar en controleerbaar

- Maak afspraken over nieuwe (en oude) versies van standaarden

- Loonaangifteketen

- Leg per dienst vast aan welke standaarden deze voldoet

- Leg een Service Level Agreement vast bij de dienst

- Kies bij cloudoplossingen SaaS boven PaaS boven IaaS

- Kamer van Koophandel

- ITU (International Telecommunication Union)

- ISO (International Organization for Standardization)

- ISF (Information Security Forum)

- Integriteit

- Informatie-objecten systematisch beschreven

- IEEE (Institute of Electrical and Electronics Engineers)

- IEC (International Electrotechnical Commission)

- Identificeer de voor de dienst relevante standaardoplossingen

- Gelijkwaardig resultaat ongeacht kanaal

- Gegevens eenmalig uitgevraagd, uniek opgeslagen, meervoudig gebruikt

- Geef de afnemer inzage in rechten en voorwaarden en plichten

- Gebruiker Centraal

- Gebruik standaard oplossingen zonder maatwerk

- Gebruik standaard oplossingen (implicatie)

- Gebruik standaard oplossingen

- Gebruik open standaarden voor modellering

- Gebruik open standaarden

- Gebruik open source

- Gebruik een actueel register met standaarden

- GEBORA (GEBouwde Omgeving Referentie Architectuur)

- Forum Standaardisatie

- Evalueer de risicoanalyse bij veranderingen

- Eu-LISA

- ENISA (European Union Agency for Cybersecurity)

- Elimineer overbodige processtappen (voor de afnemer)

- Eenmalige uitvraag

- Een verantwoordelijke organisatie

- Doelbinding (AP)

- Directoraat-generaal Taxation and Customs Union (TAXUD)

- Directoraat-generaal Informatica (DIGIT)

- Directoraat-generaal Environment

- Directoraat-generaal Employment Social Affairs & Inclusion

- Diensten zijn herbruikbaar

- Diensten vullen elkaar aan (implicatie)

- Diensten vullen elkaar aan

- De dienstverlener voldoet aan de norm

- CSA (Cloud Security Alliance)

- Controleerbaarheid

- CIP (Centrum Informatiebeveiliging en Privacybescherming)

- Bundeling van diensten

- BSI (Bundesamt für Sicherheit in der Informationstechnik)

- Bied één contactpunt (Single point of contact)

- Bied multi- en omni-channel dienstverlening

- Bewaak de continuïteit en stel een calamiteitenplan op

- Bevorder hergebruik van gegevens

- Beschikbaarheid

- Bepaal taken en verantwoordelijkheden van de gegevensverwerking

- Bepaal de continuïteitseisen

- Baseline kwaliteit diensten

- Automatische dienstverlening

- AP (Autoriteit Persoonsgegevens)

- AIVD (Algemene Inlichtingen- en Veiligheidsdienst)

- Afspraken vastgelegd

- Afnemer heeft inzage

- Aanvullend kanaal

- Zaakgericht Werken

- VNG Realisatie

- Stelselarchitectuur van het Heden

- Sandbox:Zaakgericht Werken

- Platform Linked Data Nederland (PLDN)

- Nationaal Archief

- NPR-ISO TR 23081-3

- NPR 2083

- NEN-ISO/IEC DIS 18033-6 (IT Security techniques - Encryption algorithms - Homomorphic encryption)

- NEN-ISO/IEC 7498-4:1989 (Information processing systems - Open Systems Interconnection - Basic Reference Model - Management framework)

- NEN-ISO/IEC 27033-6:2016 (Securing wireless IP network acces)

- NEN-ISO/IEC 27033-5:2013 (Network security - Securing communications across networks using Virtual Private Networks)

- NEN-ISO/IEC 27033-4:2014 (Network security - Securing communications between networks using security gateways)

- NEN-ISO/IEC 27033-3:2010 (Network security - Reference networking scenarios - Threats, design techniques and control issues)

- NEN-ISO/IEC 27033-2:2012 (Network security - Guidelines for the design and implementation of network security)

- NEN-ISO/IEC 27033-1:2015 (Network security - Overview and concepts)

- NEN-ISO/IEC 27003:2017 (Security techniques - Information security management systems - Guidance)

- NEN-ISO/IEC 18033-5:2015 (IT Security techniques - Encryption algorithms - Identity-based ciphers)

- NEN-ISO/IEC 18033-3:2005 (IT Security techniques - Encryption algorithms - Block ciphers)

- NEN-ISO/IEC 18033-2:2006 (IT Security techniques - Encryption algorithms - Asymmetric ciphers)

- NEN-ISO/IEC 18033-1:2015 (IT Security techniques - Encryption algorithms - General)

- NEN-ISO/IEC 17789:2014 (Cloud computing - Reference architecture)

- NEN-ISO 27033-1 (Network security - Overview and concepts)

- Logius

- Kernmodel Onderwijs Informatie (KOI)

- Kennisnet

- Kadaster

- Justid

- IEEE 802.x (Port-based Network Access Control )

- Gemeente Amsterdam

- Business Proces Management (BPM)

- Belastingdienst