PSA (Project Startarchitectuur)/Sjabloon standaarden

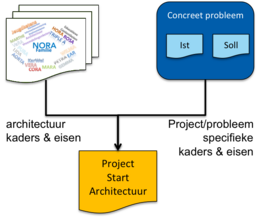

Er is een nieuw PSA format beschikbaar in pdf format (PDF, 380 kB), dat in de zomer van 2023 geplaatst wordt op noraonline.nl als webversie en .odt. De nieuwe versie gaat uit van de nieuwe NORA Bindende Architectuurafspraken die per 1-1-2023 zijn ingegaan en is ook op vele andere punten geactualiseerd. NB: NORA raadt het af om nog gebruik te maken van het oude sjabloon.

Alle standaarden die bekend zijn bij NORA[bewerken]

Tabel met standaarden in NORA Afgeleide principes, die overgenomen kan worden in een PSA en aangevuld met de projecttoepassing. Download deze tabel in CSV-format NB: csv-downloads werken het beste met een Open Office - variant, MS Excel houdt geen rekening met regeleinden waardoor verspringingen optreden bij langere beschrijvingen.

| Standaard | Beschrijving | Lijst status | Toepassingsgebied | Werkingsgebied | Toepassing in project |

|---|---|---|---|---|---|

| NL LOM | In deze afspraak staat beschreven welke metadata toegekend moeten worden aan educatieve content om de vindbaarheid en vergelijkbaarheid te vergroten. Metadata beschrijven de kenmerken van leerobjecten. Deze afspraak is gemaakt voor de sectoren primair onderwijs, voortgezet onderwijs, middelbaar beroepsonderwijs en hoger onderwijs. | Verplicht (pas toe of leg uit) | Metadatering van content die ontsloten wordt ten behoeve van educatieve doeleinden. | Alle organisaties die content ontwikkelen, beschikbaar stellen, arrangeren en gebruiken voor educatieve doeleinden alsook leveranciers van applicaties ter ondersteuning van dit proces. | |

| NEN-ISO 27033-1 (Network security - Overview and concepts) | Niet bekend bij Forum Standaardisatie | Alle overheden | |||

| NEN-ISO/IEC 27002 | ISO 27002 'Code voor informatiebeveiliging' geeft richtlijnen en principes voor het initiëren, het implementeren, het onderhouden en het verbeteren van informatiebeveiliging binnen een organisatie. ISO 27002 kan dienen als een praktische richtlijn voor het ontwerpen van veiligheidsstandaarden binnen een organisatie en effectieve methoden voor het bereiken van deze veiligheid. | Verplicht (pas toe of leg uit) | Richtlijnen en principes voor het initiëren, het implementeren, het onderhouden en het verbeteren van informatiebeveiliging binnen een organisatie. | Alle overheden | |

| SuwiML | Een samengstelde standaard voor berichtenuitwisseling in de Suwi-keten (sociale domein). | Gegevensuitwisseling | Alle overheidspartijen in de sociale sector | ||

| EAD (Encoded Archival Description) | EAD is een datamodel in XML, voor de toepassing van ISAD(G), dat is ontwikkeld voor het maken, opslaan, publiceren, koppelen en uitwisselen van archiefbeschrijvingen. | Niet bekend bij Forum Standaardisatie | Archieven | ||

| ISAAR(CPF) | Internationale Norm voor Archivistische Geautoriseerde Beschrijvingen van Organisaties, Personen en Families. Deze norm verschaft richtlijnen voor het maken van archivistische geautoriseerde beschrijvingen van entiteiten (organisaties, personen en families) betrokken bij de vorming en het beheer van archieven. | Niet bekend bij Forum Standaardisatie | Archieven | ||

| EAC-CPF (Encoded Archival Context for Corporate Bodies, Persons, and Families) | EAC is een datamodel in XML, voor de toepassing van ISAAR(CPF)en voorziet in een grammatica voor het coderen van de namen van de makers van archiefmateriaal en gerelateerde informatie. | Niet bekend bij Forum Standaardisatie | Archieven | ||

| METS (Metadata Encoding & Transmission Standard) | METS is een datamodel in XML voor alle beschrijvende, administratieve en structurele metagegevens van archiefbescheiden en collectie-items. | Niet bekend bij Forum Standaardisatie | Archieven | ||

| ISAD(G): General International Standard Archival Description | Algemene Internationale Norm voor Archivistisch Beschrijven, uitgegeven door de ICA.Deze norm verschaft algemene richtlijnen voor het maken van archivistische beschrijvingen. Hij dient te worden gebruikt in combinatie met bestaande nationale normen of als basis voor de ontwikkeling van nationale standaarden. | Niet bekend bij Forum Standaardisatie | Archieven | ||

| PREservation Metadata: Implementation Strategies (PREMIS) | PREMIS is de internationale standaard voor metagegevens om de preservering van digitale objecten te ondersteunen en de bruikbaarheid ervan op de langetermijn te verzekeren. | Niet bekend bij Forum Standaardisatie | Archieven, metagegevens | ||

| MoReq2010: Modular Requirements for Records Systems | Modular Requirements for Records Systems versie 2010. MoReq is ontwikkeld in opdracht van de Europese Commissie. MoReq is een, modulair gestructureerd, model van functionele eisen voor recordsmanagement software. | Niet bekend bij Forum Standaardisatie | Archieven, recordsmanagement | ||

| DoD 5015.2-STD:2007 Electronic Records Management Software Applications Design Criteria Standard | Electronic Records Management Software applications design criteria Standard DoD 5015.2-STD definieert functionele eisen voor recordsmanagement software en is goedgekeurd door het Nationale archief van de VS. De standaard is ontwikkeld en wordt onderhouden door het Amerikaanse ministerie van Defensie en wordt gebruikt door vele staten en lagere overheden in de VS. Onder de standaard functioneert een uitgebreid certificatieprogramma voor recordsmanagement software en vele (internationale) pakketten zijn inmiddels gecertificeerd. Van de standaard is ook een Nederlandse bewerkte vertaling beschikbaar. | Niet bekend bij Forum Standaardisatie | Archieven, software, applicaties | ||

| NIST SP 800-27 Rev. A 2004 (Engineering Principles for Information Technology Security (A Baseline for Achieving Security) | Deze standaard bevat een lijst van beveiligingsprincipes op systeemniveau waarmee rekening moet worden gehouden bij het ontwerp, de ontwikkeling en de werking van een informatiesysteem. Deze principes vormen een basis waarop een meer consistente en gestructureerde benadering van het ontwerp, de ontwikkeling en de implementatie van IT-beveiligingsmogelijkheden kan worden gebouwd. Hoewel de primaire focus van deze principes blijft op de implementatie van technische tegenmaatregelen, benadrukken deze principes het feit dat, om effectief te zijn, een systeembeveiligingsontwerp ook rekening moet houden met niet-technische kwesties, zoals beleid, operationele procedures en gebruikerseducatie. | Niet bekend bij Forum Standaardisatie | Deze standaard presenteert principes die van toepassing zijn op alle systemen, niet die gebonden zijn aan specifieke technologiegebieden. | Gebruikers BIO Thema-uitwerkingen. | |

| NIST SP 800-53 Rev. 5 2020 (Security and Privacy Controls for Information Systems and Organizations) | Deze publicatie biedt beveiligings- en privacy-controles voor informatiesystemen en organisaties. De controles zijn flexibel en aanpasbaar en worden geïmplementeerd als onderdeel van een organisatiebreed proces om risico's te beheersen. De controles zijn gericht op diverse vereisten die zijn afgeleid van missie- en zakelijke behoeften, wetten, uitvoeringsbesluiten, richtlijnen, voorschriften, beleid, normen en richtlijnen. Ten slotte behandelt de geconsolideerde controlecatalogus veiligheid en privacy vanuit een functionaliteitsperspectief (dat wil zeggen de kracht van functies en mechanismen die door de controles worden geleverd) en vanuit een zekerheidsperspectief (dat wil zeggen de mate van vertrouwen in de beveiliging of privacy-mogelijkheden die door de controles worden geboden). Het aanpakken van functionaliteit en zekerheid helpt ervoor te zorgen dat informatietechnologieproducten en de systemen die op die producten vertrouwen voldoende betrouwbaar zijn. | Niet bekend bij Forum Standaardisatie | Deze standaard wordt toegepast om organisatorische activiteiten en activa, individuen, andere organisaties en de natie te beschermen tegen een uiteenlopende reeks bedreigingen en risico's, waaronder vijandige aanvallen, menselijke fouten, natuurrampen, structurele mislukkingen, buitenlandse inlichtingendiensten en privacyrisico's. | Gebruikers BIO Thema-uitwerkingen. | |

| NIST SP 800-160 2016 (Systems Security Engineering) | Op engineering gebaseerde oplossingen zijn essentieel voor het beheer van de groeiende complexiteit, dynamiek en onderlinge verbondenheid van de huidige systemen, zoals blijkt uit cyberfysieke systemen en systemen-van-systemen, waaronder het internet der dingen.

| Niet bekend bij Forum Standaardisatie | Met de voortdurende frequentie, intensiteit en nadelige gevolgen van cyberaanvallen, verstoringen, gevaren en andere bedreigingen voor overheden, leger, bedrijven en kritieke infrastructuur is de behoefte aan betrouwbare veilige systemen nooit zo groot geweest, belangrijk voor de economische en nationale veiligheidsbelangen van landen op de lange termijn. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 27017:2015 (Code of practice for information security controls based on ISO/IEC 27002 for cloud services) | NEN-ISO/IEC 27017 geeft richtlijnen voor informatiebeveiligingsmaatregelen die van toepassing zijn op de levering en het gebruik van clouddiensten door:

| Niet bekend bij Forum Standaardisatie | Deze standaard biedt controles en implementatiebegeleiding voor zowel cloudserviceproviders als cloudserviceklanten. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-EN-ISO/IEC 27040:2016 (Storage security) | Opslagbeveiliging is van toepassing op de bescherming (beveiliging) van informatie waar deze is opgeslagen en op de beveiliging van de informatie die wordt overgedragen via de communicatieverbindingen die verband houden met opslag.

| Niet bekend bij Forum Standaardisatie | NEN-EN-ISO/IEC 27040 biedt gedetailleerde technische richtlijnen over hoe organisaties een passend niveau van risicobeperking kunnen definiëren door gebruik te maken van een beproefde en consistente benadering van de planning, het ontwerp, de documentatie en de implementatie van gegevensopslagbeveiliging. Deze internationale norm geeft een overzicht van opslagbeveiligingsconcepten en gerelateerde definities. Het bevat richtlijnen over de bedreigings-, ontwerp- en controleaspecten die verband houden met typische opslagscenario's en opslagtechnologiegebieden. Daarnaast bevat het verwijzingen naar andere internationale normen en technische rapporten die betrekking hebben op bestaande praktijken en technieken die kunnen worden toegepast op opslagbeveiliging. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO 31000:2018 (Risicomanagement - Richtlijnen) | NEN-ISO 31000 geeft richtlijnen voor het beheersen van risico's waarmee organisaties worden geconfronteerd. De toepassing van deze richtlijnen kan worden aangepast aan elke organisatie en haar context. Deze standaard biedt een algemene benadering voor het beheer van elk type risico en is niet branche- of sectorspecifiek. Dit document kan gedurende de levenscyclus van de organisatie worden gebruikt en kan worden toegepast op elke activiteit, inclusief besluitvorming op alle niveaus. | Niet bekend bij Forum Standaardisatie | Deze standaard biedt een algemene benadering voor het beheer van elk type risico. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 27021:2017 (Competence requirements for information security management systems professionals) | NEN-ISO/IEC 27021 specificeert de competentie-eisen voor Information Security Management systemen (ISMS)-professionals. | Niet bekend bij Forum Standaardisatie | Professionals die leiding geven aan of betrokken zijn bij het opzetten, implementeren, onderhouden en continu verbeteren van een of meer managementsysteemprocessen voor informatiebeveiliging die voldoen aan ISO/IEC 27001. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 27033-2:2012 (Network security - Guidelines for the design and implementation of network security) | Dit deel van ISO/IEC 27033 geeft richtlijnen voor organisaties om netwerkbeveiliging te plannen, ontwerpen, implementeren en documenteren. | Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| NEN-ISO/IEC 19941:2017 (Information technology - Cloud computing - Interoperability and portability) | NEN-ISO/IEC 19941 specificeert interoperabiliteit en portabiliteitstypen voor cloudcomputing, de relatie en interacties tussen deze twee transversale aspecten van cloudcomputing en algemene terminologie en concepten die worden gebruikt om interoperabiliteit en portabiliteit te bespreken, met name met betrekking tot clouddiensten.

| Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| NEN-ISO/IEC 27005:2018 (Information security risk management) | Deze standaard geeft richtlijnen voor het beheer van informatiebeveiligingsrisico's. Dit document ondersteunt de algemene concepten die zijn gespecificeerd in ISO/IEC 27001 en is ontworpen om de bevredigende implementatie van informatiebeveiliging op basis van een risicobeheerbenadering. Kennis van de concepten, modellen, processen en terminologieën beschreven in ISO/IEC 27001 en ISO/IEC 27002 is belangrijk voor een volledig begrip van dit document. | Niet bekend bij Forum Standaardisatie | Dit document is van toepassing op alle soorten organisaties die van plan zijn risico's te beheren op het gebied van informatiebeveiliging. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 27034-5:2017 (Protocols and application security controls data structure) | NEN-ISO/IEC 27034-5 schetst en verklaart de minimale set van essentiële attributen van Application Security Controls (ASC's) en beschrijft de activiteiten en rollen van het Application Security Life Cycle Reference Model (ASLCRM). | Niet bekend bij Forum Standaardisatie | Deze standaard geeft een specificatie van de ASC-informatievereisten en aanbevelingen om een risico te beperken of om aan een vereiste te voldoen in de levenscyclus van een applicatie. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 27007:2017 (Guidelines for information security management systems auditing) | ISO/IEC 27007 biedt richtlijnen voor het beheer van een auditprogramma voor een informatiebeveiligingsbeheersysteem (ISMS), voor het uitvoeren van audits en voor de competentie van ISMS-auditors, naast de richtlijnen in ISO 19011. Dit document is van toepassing op degenen die of interne of externe audits van een ISMS uit te voeren of een ISMS-auditprogramma te beheren. | Niet bekend bij Forum Standaardisatie | Het beheer van een auditprogramma voor een ISMS voor het uitvoeren van audits en voor de competentie van ISMS-auditors. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 19086-1:2016 (Service level agreement (SLA) framework - Part 1: Overview and concepts) | NEN-ISO/IEC 19086-1 streeft naar het vaststellen van een set gemeenschappelijke cloud SLA-bouwstenen (concepten, termen, definities, contexten) die kunnen worden gebruikt om cloud Service Level Agreements (SLA's) te creëren. Dit document specificeert:

| Niet bekend bij Forum Standaardisatie | Het creëren van SLA's specifiek voor diensten in de cloud. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 27018:2014 (Code of practice for protection of personally identifiable information (PII) in public clouds acting as PII processors) | Deze standaard specificeert met name richtlijnen op basis van ISO/IEC 27002, waarbij rekening wordt gehouden met de wettelijke vereisten voor de bescherming van PII die van toepassing kunnen zijn in de context van de informatiebeveiligingsrisico-omgeving(en) van een aanbieder van openbare clouddiensten.

| Niet bekend bij Forum Standaardisatie | NEN-SO/IEC 27018 stelt algemeen aanvaarde beheersdoelstellingen, beheersmaatregelen en richtlijnen vast voor het implementeren van maatregelen ter bescherming van persoonlijk identificeerbare informatie (PII) in overeenstemming met de privacyprincipes in ISO/IEC 29100 voor de openbare cloud computing-omgeving. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 17789:2014 (Cloud computing - Reference architecture) | De referentiearchitectuur omvat de cloud computing-rollen, cloud computing-activiteiten en de functionele componenten voor cloudcomputing en hun relaties. | Niet bekend bij Forum Standaardisatie | ISO/IEC 17789 specificeert de cloud computing reference architecture (CCRA). | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 17788:2014 (Cloud computing - Overview and vocabulary) | Deze standaard is een terminologiebasis voor cloudcomputingstandaarden. Deze internationale norm van aanbeveling is van toepassing op alle soorten organisaties (bijvoorbeeld commerciële ondernemingen, overheidsinstanties, non-profitorganisaties). | Onbekend | NEN-ISO 17788 geeft een overzicht van cloud computing samen met een reeks termen en definities. | Gebruikers BIO Thema-uitwerkingen. | |

| The Standard of Good Practice for Information Security 2018 | Het doel van elke informatiebeveiligingsprofessional is om de organisatie in staat te stellen haar activiteiten veilig en beveiligd uit te voeren en om bedreigingen met succes te vermijden. Maar tussen al het onderzoek, de planning en vergaderingen, en een veilige werkomgeving, ligt een cruciale schakel: het beveiligingsbeleid en de beveiligingsnormen van de organisatie.

| Niet bekend bij Forum Standaardisatie | Het biedt een bedrijfsgerichte focus op huidige en opkomende informatiebeveiligingsproblemen en helpt organisaties bij het ontwikkelen van een effectief kader voor informatiebeveiligingsbeleid, -normen en -procedures. | Gebruikers BIO Thema-uitwerkingen. | |

| JSON | JavaScript Object Notation (JSON) een formaat om net zoals XML gegevens op te slaan en te versturen. JavaScript is de programmeertaal waarvan de basis syntax beschrijving is afgeleid voor gebruik in JSON. JSON wordt gebruikt voor het uitwisselen van datastructuren, met name in webapplicaties die asynchroon gegevens ophalen van de webserver. De standaard is met name gericht op efficiënt programmeren en kent een compacte notatie bijvoorbeeld:

{ “naam”: Jan, “geboren”: 1983 } | Aanbevolen | Objectnotatie voor het uitwisselen van datastructuren. Bijvoorbeeld in webapplicaties die asynchroon gegevens ophalen van de webserver. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-EN-ISO 50001:2018 (Energiemanagementsystemen - Eisen met gebruiksrichtlijnen) | NEN-EN-ISO 50001 specificeert eisen voor het inrichten, implementeren, onderhouden en verbeteren van een energiemanagementsysteem (EnMS). Het beoogde resultaat is de organisatie in staat stellen een systematische benadering te volgen om continue verbetering van de energieprestaties en het EnMS te bereiken. Dit document:

| Niet bekend bij Forum Standaardisatie | Het inrichten, implementeren, onderhouden en verbeteren van een energiemanagementsysteem (EnMS) | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 27033-1:2015 (Network security - Overview and concepts) | NEN-ISO/IEC 27033-1 geeft een overzicht van netwerkbeveiliging en gerelateerde definities. Het definieert en beschrijft de concepten die verband houden met, en biedt managementrichtlijnen voor netwerkbeveiliging.

| Niet bekend bij Forum Standaardisatie | Netwerkbeveiliging is van toepassing op de beveiliging van apparaten, beveiliging van beheeractiviteiten met betrekking tot de apparaten, toepassingen/diensten en eindgebruikers, naast de beveiliging van de informatie die via de communicatieverbindingen wordt overgedragen. | Gebruikers BIO Thema-uitwerkingen. | |

| BSI-Standard 200-2 - IT-Grundschutz-Methodology | Met BSI-Standard 200-2 biedt Bundesamt für Sicherheit in der Informationstechnik (BSI) een methodologie voor effectief beheer van informatiebeveiliging. Dit kan worden aangepast aan de eisen van organisaties van verschillende soorten en maten. In BSI-Standard 200-2 wordt dit geïmplementeerd via de drie methodieken:

| Niet bekend bij Forum Standaardisatie | Effectief beheer van informatiebeveiliging. | Gebruikers BIO Thema-uitwerkingen. | |

| Cloud Computing Compliance Criteria Catalogue - C5:2020 | De catalogus met nalevingscriteria voor cloudcomputing (C5) definieert een basisbeveiligingsniveau voor cloudcomputing. Het wordt gebruikt door professionele cloudserviceproviders, auditors en cloudklanten.

| Niet bekend bij Forum Standaardisatie | Ondersteunen bij het selecteren, controleren en monitoren van cloudserviceproviders. | Gebruikers BIO Thema-uitwerkingen. | |

| NIST SP 800-145 (The NIST Definition of Cloud Computing) | Cloudcomputing is een model voor het mogelijk maken van alomtegenwoordige, gemakkelijke, on-demand netwerktoegang tot een gedeelde pool van configureerbare computerresources (bijvoorbeeld netwerken, servers, opslag, applicaties en services) die snel kunnen worden geleverd en vrijgegeven met minimale beheerinspanning of interactie met de serviceprovider. Dit cloudmodel bestaat uit vijf essentiële kenmerken, drie servicemodellen en vier implementatiemodellen. | Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| NEN-ISO/IEC 7498-4:1991 (Informatietechnologie - Onderlinge verbinding van open systemen (OSI) - Basisreferentiemodel - Deel 4 - Beheerskader) | Dit deel van ISO/IEC 7498 stelt een kader vast voor de coördinatie van de ontwikkeling van bestaande en toekomstige normen voor OSI-beheer en wordt door die normen ter referentie verstrekt. Het

| Niet bekend bij Forum Standaardisatie | Het is een kader voor de coördinatie van de ontwikkeling van bestaande en toekomstige normen voor OSI-beheer. | Gebruikers BIO Thema-uitwerkingen. | |

| Telecommunications Infrastructure Standard for Data Centers | De wereldwijd aangenomen ANSI/TIA-942 Telecommunicatie-infrastructuurstandaard voor datacenters specificeert de minimumvereisten voor datacenters en omvat alle fysieke infrastructuur, inclusief maar niet beperkt tot locatielocatie, bouwkundig, elektrisch, mechanisch, brandveiligheid, telecommunicatie, beveiliging en andere vereisten. | Niet bekend bij Forum Standaardisatie | de inrichting van datacenters. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-EN-ISO 22313:2020 (Richtlijnen voor het gebruik van ISO 22301) | Dit document geeft richtlijnen en aanbevelingen voor het toepassen van de eisen van het bedrijfscontinuïteitsmanagementsysteem (BCMS) die worden gegeven in ISO 22301. De richtlijnen en aanbevelingen zijn gebaseerd op goede internationale praktijkvoorbeelden. | Niet bekend bij Forum Standaardisatie | Bedrijfscontinuïteitsmanagement. | Gebruikers BIO Thema-uitwerkingen. | |

| NEN-ISO/IEC 25010:2011 (Systems and software Quality Requirements and Evaluation (SQuaRE) - System and software quality models) | Deze internationale norm definieert:

| Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| NEN-ISO/IEC 18033-1:2015 (IT Security techniques - Encryption algorithms - General) | NEN-ISO/IEC 18033-1 is algemeen van aard en geeft definities die van toepassing zijn in volgende delen van deze internationale norm. De aard van encryptie wordt geïntroduceerd en bepaalde algemene aspecten van het gebruik en de eigenschappen ervan worden beschreven. De criteria die worden gebruikt om de algoritmen te selecteren die in de volgende delen van deze internationale norm worden gespecificeerd, zijn gedefinieerd in bijlagen A en B. | Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| NEN-ISO/IEC 18033-2:2006 (IT Security techniques - Encryption algorithms - Asymmetric ciphers) | Dit deel van ISO/IEC 18033 specificeert verschillende asymmetrische cijfers. Deze specificaties schrijven de functionele interfaces en correcte methoden voor het gebruik van dergelijke versleutelingen in het algemeen voor, evenals de precieze functionaliteit en het versleutelde tekstformaat voor verschillende specifieke asymmetrische versleutelingen (hoewel conforme systemen ervoor kunnen kiezen om alternatieve formaten te gebruiken voor het opslaan en verzenden van versleutelde teksten) . Een normatieve bijlage (Annex A) geeft ASN.1-syntaxis voor object-ID's, openbare sleutels en parameterstructuren die moeten worden geassocieerd met de algoritmen die zijn gespecificeerd in dit deel van ISO/IEC 18033. Deze specificaties schrijven echter geen protocollen voor voor het op betrouwbare wijze verkrijgen van een openbare sleutel, voor het bewijs van bezit van een privésleutel, of voor validatie van openbare of privésleutels; zie ISO/IEC 11770-3 voor richtlijnen over dergelijke belangrijke managementkwesties. De asymmetrische cijfers die in dit deel van ISO/IEC 18033 worden gespecificeerd, worden aangegeven in clausule 7.6. | Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| NEN-ISO/IEC 18033-3:2005 (IT Security techniques - Encryption algorithms - Block ciphers) | Dit deel van ISO/IEC 18033 specificeert blokcijfers. Een blokcijfer koppelt blokken van n-bits aan blokken van n-bits, onder besturing van een sleutel van k-bits. Er zijn in totaal zes verschillende blokcijfers gedefinieerd. Aan de algoritmen die in dit deel van ISO/IEC 18033 zijn gespecificeerd, zijn object-ID's toegewezen in overeenstemming met ISO/IEC 9834. De lijst met toegewezen object-ID's wordt gegeven in bijlage B. Eventuele wijzigingen in de specificatie van de algoritmen resulterend in een wijziging van functionele gedrag zal resulteren in een wijziging van de object-ID die aan het algoritme is toegewezen. | Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| NEN-ISO/IEC 18033-5:2015 (IT Security techniques - Encryption algorithms - Identity-based ciphers) | NEN-ISO/IEC 18033-5 specificeert op identiteit gebaseerde versleutelingsmechanismen. Voor elk mechanisme worden de functionele interface, de precieze werking van het mechanisme en het cijfertekstformaat gespecificeerd. Conforme systemen kunnen echter alternatieve formaten gebruiken voor het opslaan en verzenden van cijferteksten. | Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| NEN-ISO/IEC 18033-4:2012 (IT Security techniques - Encryption algorithms - Stream ciphers ) | Dit deel van ISO/IEC 18033 specificeert:

| Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| OWASP Application Security Verification Standard 4.0.2 | Het OWASP Application Security Verification Standard (ASVS)-project biedt een basis voor het testen van technische beveiligingscontroles voor webtoepassingen en biedt ontwikkelaars ook een lijst met vereisten voor veilige ontwikkeling.

| Niet bekend bij Forum Standaardisatie | Gebruikers BIO Thema-uitwerkingen. | ||

| BSI-Standard 200-4 - Business Continuity Management | Het onderwerp bedrijfscontinuïteitsbeheer (BCM) is al jaren stevig verankerd in IT-Grundschutz en biedt met de vorige BSI-standaard 100-4 een gefundeerde ondersteuning voor calamiteitenbeheer. De voortdurende ontwikkelingen en ervaringen op het gebied van BCM, emergency management en (IT) crisismanagement, evenals de gerelateerde BSI-standaarden voor informatiebeveiliging, hebben de noodzaak aangetoond om de BSI Standard 100-4 fundamenteel te moderniseren.

| Niet bekend bij Forum Standaardisatie | Bedrijfscontinuïteitsmanagement. | Gebruikers BIO Thema-uitwerkingen. | |

| Stosag | Container- en Pasmanagement voor Afval en Grondstoffen | Archief | Digitaal container- en pasmanagement voor afval en grondstoffen | Gemeenten en gemeentelijke afvalinzamelaars | |

| StUF | StUF is een universele berichtenstandaard voor het elektronisch uitwisselen van gegevens tussen applicaties. Het domein van de StUF-taal omvat informatieketens tussen overheidsorganisaties (basisregistraties en landelijke voorzieningen) en gemeentebrede informatieketens en -functionaliteit. StUF is beschreven in XML en gebaseerd op geaccepteerde internetstandaarden. | Verplicht (pas toe of leg uit) |

| Gemeenten en ketens waarbinnen gemeenten participeren. | |

| SPF | SPF controleert of de mailserver die een e-mail wil versturen namens het e-maildomein deze e-mail mag verzenden. SPF specificeert een technische methode om afzenderadres-vervalsing detecteerbaar te maken. SPF biedt de mogelijkheid te controleren of een bericht aangeleverd wordt vanaf een server die daartoe gerechtigd is. Dit doet SPF door de authenticiteit van de domeinnaam in het afzenderadres van de ontvangen mail herleidbaar te maken via de in DNS gepubliceerde IP-adressen van de verzendende mailserver(s). Indien een mailserver niet in de lijst met gepubliceerde IP-adressen staat (de zogeheten SPF-records) maar toch mail verstuurt met het betreffende domein als afzender, dan wordt de mail als niet geauthenticeerd beschouwd. | Verplicht (pas toe of leg uit) | Het controleren of een e-mailserver gerechtigd is om namens een domeinnaam e-mail te mogen verzenden | Het organisatorisch werkingsgebied voor beide standaarden: overheden (Rijk, provincies, gemeenten en waterschappen) en overige instellingen uit de publieke sector | |

| NLCS | Tekenstandaard voor grond-, weg- en waterbouw | Verplicht (pas toe of leg uit) | NLCS moet worden toegepast bij het opstellen van 2D-tekeningen die worden gemaakt in de grond-, weg-, en waterbouwsector (GWW-sector), met als doel het verhogen van de eenheid in het CAD-tekenwerk en de uitwisselbaarheid van tekeningen. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| HTTPS en HSTS | HTTPS is een uitbreiding op het HTTP-protocol met als doel de veilige uitwisseling van gegevens tussen een (web)server en client. Bij gebruik van HTTPS worden de gegevens tussen een client en server versleuteld, waardoor de gegevens voor een derde -bijvoorbeeld een aanvaller die probeert de gegevens te onderscheppen- niet leesbaar zijn. De HSTS standaard zorgt ervoor dat een client -doorgaans een browser- weet dat een server met HTTPS bereikbaar is, en voor alle vervolgbezoeken een versleutelde verbinding gebruikt. Dit helpt voorkomen dat een derde -bijvoorbeeld een kwaadaardige WiFi hotspot- een browser kan omleiden naar een valse website. Daarom heeft het veel zin om HTTPS samen met HSTS te gebruiken. | Verplicht (pas toe of leg uit) | HTTPS en HSTS moeten worden toegepast op de communicatie tussen clients (zoals webbrowsers) en servers voor alle websites en webservices. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| OpenAPI Specification | Publicatie van REST APIs | Verplicht (pas toe of leg uit) | OAS moet worden toegepast op het beschrijven/specificeren van een REST API. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| Digitoegankelijk (EN 301 549 met WCAG 2.1) | De wettelijke afspraak om websites en mobiele apps toegankelijk te maken voor mensen met een functiebeperking (zoals dyslectici, kleurenblinden, slechtzienden en blinden), door de standaard EN 301 549 (WAGC 2.1) toe te passen en daar een toegankelijkheidsverklaring over te publiceren. | Verplicht (pas toe of leg uit) | Digitoegankelijk (EN 301 549 met WCAG 2.1) moet worden toegepast op het aanbieden van webgebaseerde informatie-, interactie-, transactie- en participatiediensten. De verplichting geldt ook voor mobiele applicaties | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| STARTTLS en DANE | STARTTLS in combinatie met DANE gaan het afluisteren of manipuleren van mailverkeer tegen. STARTTLS maakt het mogelijk om transportverbindingen tussen e-mailservers op basis van certificaten met TLS te beveiligen. Met de complementaire standaard DANE kunnen e-mailservers het gebruik van TLS bovendien afdwingen.

Het standaardprotocol voor het transport van e-mail, SMTP, werkt zowel over beveiligde als onbeveiligde verbindingen. Met de opkomst van cybercriminaliteit wordt het steeds belangrijker dat e-mailservers gebruikmaken van met certificaten beveiligde verbindingen voor het transport van mailberichten. STARTTLS zorgt ervoor dat de verzendende e-mailserver en de ontvangende e-mailserver het eens worden over het gebruik van een met TLS beveiligde, dan wel een onbeveiligde verbinding. Als één van de partijen geen beveiligde verbinding accepteert, valt SMTP normaalgesproken terug op een onbeveiligde verbinding. Dit werkt afdoende tegen passieve aanvallers. Actieve aanvallers kunnen echter deze STARTTLS-onderhandeling manipuleren zodat een e-mail over een onbeveiligde verbinding wordt verstuurd. Vervolgens kunnen ze de e-mail onderscheppen met alle gevolgen van dien. DANE, dat voortbouwt op DNSSEC, zorgt er in combinatie met STARTTLS voor dat een verzendende e-mailserver de authenticiteit van een ontvangende e-mailserver kan controleren en weet dat deze laaste e-mailserver slechts beveiligde verbindingen accepteert. Een actieve aanvaller kan daardoor niet langer de STARTTLS-onderhandeling manipuleren om een onbeveiligde verbinding te forceren. Volledige namen: "SMTP Service Extension for Secure SMTP over Transport Layer Security" (STARTTLS) en "SMTP Security via Opportunistic DNS-Based Authentication of Named" (DANE) | Verplicht (pas toe of leg uit) | Inkomende mailservers passen STARTTLS (SMTP over STARTTLS, oftewel ESMTPS) in combinatie met DANE toe, zodat verzendende mailservers daarmee een versleutelde verbinding over een onvertrouwd netwerk (zoals internet) kunnen opzetten. Dit voorkomt dat aanvallers het mailverkeer kunnen afluisteren (passieve aanvallers) en/of kunnen manipuleren (actieve aanvallers). Dit functioneel toepassingsgebied geldt voor alle mailverbindingen buiten de (interne) infrastructuur die onder eigen beheer valt. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-)publieke sector. | |

| Digikoppeling | Digikoppeling bestaat uit een set standaarden voor elektronisch berichtenverkeer tussen overheidsorganisaties.

Digikoppeling onderkent twee hoofdvormen van berichtenverkeer:

Aan versie 2.0 van Digikoppeling is o.a. de specifiactie voor grote berichten toegevoegd, de mogelijkheid om attachments toe te voegen en om security op berichtniveau toe te passen. Digikoppeling versie 2 en later zijn backward compatible met versie 1. In 2018 is besloten om geen versienummering meer te gebruiken voor Digikoppeling. De meest actuele versie is nu altijd de verzameling van gepubliceerde documenten. Zo is in 2018 de DK Architectuur naar versie 1.5.1 gegaan terwijl de Koppelvlakstandaard WUS op 3.5 is gebleven. | Verplicht (pas toe of leg uit) | Geautomatiseerde gegevensuitwisseling tussen informatiesystemen voor sectoroverstijgend berichtenverkeer, op basis van drie koppelvlakstandaarden: DK ebMS standaard voor meldingen tussen informatiesystemen DK WUS standaard voor de bevraging van informatiesystemen DK GB standaard voor de uitwisseling van grote berichten | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. Het werkingsgebied van de standaard is bedoeld voor intersectoraal verkeer en verkeer met basisregistraties en kent geen verplichting binnen sectoren. Het Forum is wel van mening, dat gebruik binnen sectoren ook aanbevelenswaardig is en roept de beheerder van de standaard dan ook op dit gebruik te promoten. | |

| SKOS | SKOS is een uitwisselbaar gegevensmodel voor het delen en linken van systemen voor kennisrepresentatie via het Web. Veel systemen voor kennisrepresentatie zijn gegrondvest op eenzelfde conceptueel kader. Voorbeelden zijn thesauri, taxonomieën, begrippenwoordenboeken, classificatieschema’s en systemen voor trefwoordtoekenning. Ze worden vaak gebruikt in vergelijkbare applicaties. SKOS maakt de overeenkomstige structuurelementen expliciet volgens een generieke standaard. Doordat SKOS voortbouwt op de standaarden RDF, RDFS en OWL (zie hierboven) zijn de kennisrepresentaties bruikbaar voor computerprogramma’s (“machine readable”) en kunnen deze uitgewisseld worden tussen applicaties en gepubliceerd worden op het Web. | Verplicht (pas toe of leg uit) | Het in een gestructureerde vorm op het Web publiek beschikbaar stellen van een ‘niet geformaliseerd’ Knowledge Organization System (KOS), met als doel kennis over de betekenissen en samenhang van de onderliggende begrippen te ordenen en toegankelijk te maken | Overheden (Rijk, provincies, gemeenten en waterschappen) en overige instellingen uit de publieke sector | |

| NLCIUS | Electronische facturen | Verplicht (pas toe of leg uit) | NLCIUS moet worden toegepast op de verzending van elektronische facturen door organisaties die deelnemen aan het economisch verkeer in Nederland (waaronder overheden) welke zijn bestemd voor Nederlandse overheden en instellingen uit de (semi-)publieke sector en de ontvangst hiervan door deze overheden en instellingen. | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. | |

| GWSW | Het GWSW is een ontologie, een speciale datastructuur die assets, systemen en (beheer)processen op het gebied van stedelijk waterbeheer beschrijft. Het is een open datastandaard volgens het linked data principe. Het GWSW is onderdeel van het Semantisch Web en is gemodelleerd in RDF/RDFS/OWL-2. | Verplicht (pas toe of leg uit) | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. | ||

| OIDC | OIDC bouwt voort op OAuth 2.0. Het maakt het mogelijk om andere authenticatievoorzieningen middels een routeringsvoorziening te ontsluiten. Bovendien geeft het de mogelijkheid om meerdere attributen of andere type identifiers mee te geven. | Aanbevolen | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. | ||

| RPKI | Resource Public Key Infrastructure (RPKI) is een standaard met als doel om zogenaamde route hijacks te voorkomen. Bij een route hijack wordt internetverkeer omgeleid naar de systemen van een niet geautoriseerd netwerk. Een hijack kan het gevolg zijn van een simpele typefout van een netwerkbeheerder die daarmee onbedoeld internetverkeer omleidt, of het gevolg zijn van een doelgerichte aanval op de infrastructuur van het internet om bijvoorbeeld websites onbereikbaar te maken of om gegevens van internetgebruikers afhandig te maken. | Verplicht (pas toe of leg uit) | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. | ||

| Webrichtlijnen | Kern van de Webrichtlijnen is een set van 125 richtlijnen. Deze benoemen de eisen die moeten worden gesteld om een toegankelijke en kwalitatief hoogwaardige website te realiseren. De handleiding geeft aan hoe webbouwers deze eisen concreet kunnen toepassen en hoe opdrachtgevers de eisen kunnen controleren. Verder is er een toets beschikbaar waarmee gedeeltelijk kan worden gecontroleerd in welke mate een webpagina aan de gestelde eisen voldoet. De Webrichtlijnen zijn opgesteld in opdracht van het Ministerie van Binnenlandse Zaken en Koninkrijksrelaties. Ze bouwen voort op de algemeen bekende webstandaarden en op de toegankelijkheidsrichtlijnen van het W3C (World Wide Web Consortium). | Archief | Overheden en instellingen uit de (semi) publieke sector | ||

| SAML | Federatieve (web)browser-based single-sign-on (SSO) en single-sign-off. Dat wil zeggen dat een gebruiker na eenmalig inloggen via zijn browser toegang krijgt tot verschillende diensten van verschillende partijen. | Verplicht (pas toe of leg uit) | Federatieve (web)browser-based single-sign-on (SSO) en single-sign-off. Dat wil zeggen dat een gebruiker na eenmalig inloggen via zijn browser toegang krijgt tot verschillende diensten van verschillende partijen. | Overheden en instellingen uit de (semi) publieke sector | |

| IPv6 en IPv4 | Internet Protocol versie 6 (IPv6) maakt communicatie van data tussen ICT-systemen binnen een netwerk, zoals internet, mogelijk. De standaard bepaalt dat ieder ICT-systeem binnen het netwerk een uniek nummer (IP-adres) heeft. De belangrijkste motivatie voor de ontwikkeling van IPv6 was het vergroten van de hoeveelheid beschikbare adressen ten opzichte van de tegenwoordig gangbare voorganger IPv4. | Verplicht (pas toe of leg uit) | Communicatie op netwerkniveau over organisatiegrenzen heen tussen organisaties, individuele eindgebruikers, apparaten, diensten en sensoren | Overheden en instellingen uit de (semi) publieke sector | |

| OWMS | OWMS is een semantische standaard voor metadata, de eigenschappen om informatieobjecten mee te beschrijven. Het voorschrijven van een semantische standaard voor metadata verhoogt de vindbaarheid en de samenhang van informatie die door overheidsorganisaties wordt aangeboden op internet. | Verplicht (pas toe of leg uit) Archief | Metadateren van publieke overheidsinformatie op internet | Overheden en instellingen uit de (semi) publieke sector | |

| ODF | Standaard voor tekstdocumenten, (vector-)tekeningen, presentaties en rekenbladen (spreadsheets). | Verplicht (pas toe of leg uit) | Uitwisseling van reviseerbare documenten | Overheden en instellingen uit de (semi-) publieke sector | |

| JPEG binnen Open Document Format | JPEG is een formaat voor afbeeldingen dat gebruik maakt van niet-omkeerbare datacompressie (ofwel lossy compression). | Archief | Het gebruik van grafische afbeeldingen (met 'lossy' compressie) binnen ODF-documenten | Overheden en instellingen uit de (semi-) publieke sector | |

| PNG | PNG is een formaat voor rasterafbeeldingen (ofwel bitmaps) dat gebruik maakt van exact omkeerbare datacompressie (ofwel lossless compression). | Het gebruik van grafische afbeeldingen ('lossless' compressie) binnen ODF-documenten | Overheden en instellingen uit de (semi-) publieke sector | ||

| SMeF v1.3 | Het Semantische factuurmodel is een standaard voor elektronisch factureren. Het model geeft duidelijkheid aan overheden en bedrijven (gebruikers en ICT-aanbieders) over de elementen en gegevens die op facturen naar overheidsorganisaties gebruikt dienen te worden (specifiek voor de Nederlandse situatie). De standaard beschrijft welke gegevenselementen er in een elektronische factuur opgenomen dienen en kunnen worden, wat de samenhang is tussen deze elementen en wat de betekenis is van deze elementen. Daarnaast bevat de standaard mappings van de gegevenselementen naar SETU (staat op de 'pas toe of leg uit' –lijst) en de internationale UBL standaard zoals UBL SI (Simpler Invoicing) en UBL OHNL. Dit zijn twee veelgebruikte standaarden voor elektronisch factureren. Dankzij de mappings kunnen gebruikers van deze standaarden op een eenvoudige uniforme wijze elektronisch naar de overheid factureren. Mappings naar andere standaarden zijn bovendien ook mogelijk. | Archief | De verzending van elektronische facturen door organisaties die deelnemen aan het economisch verkeer in Nederland (waaronder overheden) en de ontvangst hiervan door overheden. | Overheden en instellingen uit de (semi-) publieke sector | |

| SETU | De SETU-standaard is de Nederlandse implementatie van de internationale HR-XML standaard en is ontwikkeld door de grote uitzendorganisaties. Door toepassing van de SETU standaard ontstaat uniformering van het elektronisch berichtenverkeer tussen aanbieders en afnemers (inleners) van tijdelijk personeel (flexibele arbeid). Dit leidt tot vereenvoudiging van het inhuurproces. | Verplicht (pas toe of leg uit) | De elektronische berichtenuitwisseling rondom de bemiddeling/inhuur van flexibele arbeidskrachten | Overheden en instellingen uit de (semi-) publieke sector | |

| SEPA-standaarden | De SEPA-standaarden zijn bedoeld voor giraal betalingsverkeer in euro in Europa (incl.binnenlands betalingsverkeer). | Toepassingen betrokken bij giraal betalingsverkeer in Euro binnen de SEPA landen (inclusief binnenlands betalingsverkeer) | Overheden en instellingen uit de (semi-) publieke sector | ||

| TLS | TLS is een protocol, dat tot doel heeft om beveiligde verbindingen op de transportlaag over het internet te verzorgen. De standaard wordt gebruikt bovenop standaard internet transport protocollen (TCP/IP) en biedt een beveiligde basis, waar applicatie protocollen als HTTP (webverkeer) of SMTP en IMAP (mailuitwisseling) op hun beurt weer op kunnen bouwen en gebruik van kunnen maken. Versies 1.3 en 1.2 moeten op moment worden gebruikt. | Verplicht (pas toe of leg uit) | Het met behulp van certificaten beveiligen van de verbinding (op de transportlaag) tussen client- en serversystemen of tussen serversystemen onderling, voor zover deze gerealiseerd wordt met internettechnologie. | Overheden en instellingen uit de (semi-) publieke sector | |

| SMeF 2.0 | Archief | De verzending van elektronische facturen door organisaties die deelnemen aan het economisch verkeer in Nederland (waaronder overheden) en de ontvangst hiervan door overheden. | Overheden en instellingen uit de (semi-) publieke sector | ||

| E-Portfolio NL | NTA 2035 E-portfolio NL is een toepassingsprofiel voor studenten en werknemers bij Nederlandse organisaties, van de internationale IMS ePortfolio specificatie. Hiermee kunnen de competenties van een individu worden bijgehouden. Het voordeel van deze standaard is dat de student/lerende medewerker zijn profiel mee kan nemen naar verschillende organisaties. | Verplicht (pas toe of leg uit) | Het uitwisselen van informatie over de ontwikkelingsvoortgang van een individu, die het individu als levenslang lerende zelf beheert, tussen organisaties in de leerketen waar het individu leert en werkt. | Overheden en instellingen uit de (semi-) publieke sector | |

| OAI-PMH | OAI-PMH is een standaard voor harvesting van metadata uit repositories. Met metadata worden kenmerken van en extra opgeslagen informatie over een document of ander object bedoeld. Te denken valt aan auteursgegevens, titel, uitgever, taal, etc. Een repository is een bibliotheek met documenten/objecten (ook wel ‘content’ genoemd), bijvoorbeeld een (digitaal) archief. OAI-PMH maakt het mogelijk om deze metadata (dus niet de documenten/objecten zelf) uit verschillende repositories te verzamelen. Vanuit een centraal systeem kan dan gezocht worden naar documenten/objecten in de verschillende aangesloten repositories. | Aanbevolen | Het vraaggestuurd aanbieden en ophalen van verzamelingen metadata uit bibliotheken met (digitale) documenten of andere objecten, met als doel het opnemen van deze metadata in een centrale bibliotheek. Uitgezonderd zijn die toepassingen waarvoor op basis van de lijst voor 'pas toe of leg uit' het gebruik van Digikoppeling verplicht is. | Overheden en instellingen uit de (semi-) publieke sector | |

| DNSSEC | DNS is kwetsbaar waardoor een kwaadwillende een domeinnaam kan koppelen aan een ander IP-adres ("DNS spoofing"). Gebruikers kunnen hierdoor bijvoorbeeld worden misleid naar een frauduleuze website. Domain Name System Security Extensions (DNSSEC) lost dit op. DNSSEC is een cryptografische beveiliging die een digitale handtekening toevoegt aan DNS-informatie. Op die manier wordt de integriteit van deze DNS-informatie beschermd. Aan de hand van de digitale handtekening kan een internetgebruiker (onderwater en volledig automatisch m.b.v. speciale software) controleren of een gegeven DNS-antwoord authentiek is en afkomstig is van de juiste bron. Zodoende is met grote waarschijnlijkheid vast te stellen dat het antwoord onderweg niet is gemanipuleerd. | Verplicht (pas toe of leg uit) | Het registreren en in DNS publiceren van internet-domeinnamen (‘signing’). De registratieverplichting geldt enkel indien 'signed domain names' bij een registerhouder van een top-level domein (zoals SIDN voor .NL) geautomatiseerd aangevraagd kunnen worden; Het vertalen van domeinnamen naar internetadressen en vice versa (‘validation enabled resolving’). Validatie is niet verplicht voor systemen die niet direct aan het publieke internet gekoppeld zijn (bijvoorbeeld clients/werkplekken binnen een LAN en interne DNS-systemen). | Overheden en instellingen uit de (semi-) publieke sector | |

| IFC | Uitwisseling van 3D-bouwinformatiemodellen | Verplicht (pas toe of leg uit) | Overheden en instellingen uit de (semi-) publieke sector | ||

| DMARC | Anti-phishing | Verplicht (pas toe of leg uit) | DMARC moet worden toegepast op alle overheidsdomeinnamen, ook op domeinen waarvan niet wordt gemaild, én op alle mailservers waarmee de overheid e-mail ontvangt.Op 24 mei 2018 is de omschrijving van het functioneel toepassingsgebied door het Overheidsbrede Beleidsoverleg Digitale Overheid (OBDO) opnieuw bekrachtigd. | Overheden en instellingen uit de publieke sector | |

| Thesaurus Politiekunde | Begrippen die gebruikt worden in het uitvoeren van politietaken. | Politie, OOV | |||

| MIM | Aanbevolen | informatiemodellering | Publieke sector | ||

| Thesaurus Zorg en Welzijn | Meer dan 50.000 termen op het gebied van zorg en welzijn, zowel vaktaal als de taal van de burger, voor metadatering in informatiesystemen zoals systemen voor cms of dms, voor verbetering van de prestaties van zoekmachines door het meenemen van synoniemen in de zoekvraag en voor vastlegging van de betekenissen. Met hiërarchische relaties, synoniemen, zie ook-relaties en definities. Bestrijkt onder meer gezondheidszorg (ook ziektetermen), gehandicaptenzorg, ouderenzorg, jeugdzorg, sociale zekerheid, onderwijs, welzijn. | Zorg, Gezondheidszorg, Welzijn | |||

| Geografische Thesaurus Zorg en Welzijn | De Geografische Thesaurus Zorg en Welzijn bevat de indeling van Nederland in provincies met alle bijbehorende gemeenten en de daarbij behorende plaatsen. De plaatsen zijn te koppelen aan de postcodetabel. Daarnaast bevat de Geografische TZW regionale indelingen zoals GGD-regio’s, veiligheidsregio’s, centrumgemeenten maatschappelijke opvang, AMK-regio’s, arrondissementen enz. Exports kunnen worden ingelezen in informatiesystemen waarin geografische informatie een rol speelt, zoals voor het aangeven van de werkingsgebieden van organisaties in sociale kaarten. | Zorg, Gezondheidszorg, Welzijn, Geo | |||

| XML | Extensible Markup Language (XML) is een standaard voor de syntaxis van formele markuptalen. Hiermee kunnen gestructureerde gegevens worden gerepresenteerd in de vorm van tekst, die zowel door mensen als machines leesbaar is. XML wordt gebruikt voor de ontwikkeling van domein- en toepassingsspecifieke markuptalen. | Aanbevolen | Web Services, beschrijving interfaces | sectoroverstijgend berichtenverkeer | |

| SUWI-aanpak | sociale zekerheid |

Alleen standaarden van lijsten Forum Standaardisatie[bewerken]

Pas toe of leg uit[bewerken]

CSV-format NB: csv-downloads werken het beste met een Open Office - variant, MS Excel houdt geen rekening met regeleinden waardoor verspringingen optreden bij langere beschrijvingen.

| Standaard | Beschrijving | Lijst status | Toepassingsgebied | Werkingsgebied | Toepassing in project |

|---|---|---|---|---|---|

| NL LOM | In deze afspraak staat beschreven welke metadata toegekend moeten worden aan educatieve content om de vindbaarheid en vergelijkbaarheid te vergroten. Metadata beschrijven de kenmerken van leerobjecten. Deze afspraak is gemaakt voor de sectoren primair onderwijs, voortgezet onderwijs, middelbaar beroepsonderwijs en hoger onderwijs. | Verplicht (pas toe of leg uit) | Metadatering van content die ontsloten wordt ten behoeve van educatieve doeleinden. | Alle organisaties die content ontwikkelen, beschikbaar stellen, arrangeren en gebruiken voor educatieve doeleinden alsook leveranciers van applicaties ter ondersteuning van dit proces. | |

| NEN-ISO/IEC 27002 | ISO 27002 'Code voor informatiebeveiliging' geeft richtlijnen en principes voor het initiëren, het implementeren, het onderhouden en het verbeteren van informatiebeveiliging binnen een organisatie. ISO 27002 kan dienen als een praktische richtlijn voor het ontwerpen van veiligheidsstandaarden binnen een organisatie en effectieve methoden voor het bereiken van deze veiligheid. | Verplicht (pas toe of leg uit) | Richtlijnen en principes voor het initiëren, het implementeren, het onderhouden en het verbeteren van informatiebeveiliging binnen een organisatie. | Alle overheden | |

| StUF | StUF is een universele berichtenstandaard voor het elektronisch uitwisselen van gegevens tussen applicaties. Het domein van de StUF-taal omvat informatieketens tussen overheidsorganisaties (basisregistraties en landelijke voorzieningen) en gemeentebrede informatieketens en -functionaliteit. StUF is beschreven in XML en gebaseerd op geaccepteerde internetstandaarden. | Verplicht (pas toe of leg uit) |

| Gemeenten en ketens waarbinnen gemeenten participeren. | |

| SPF | SPF controleert of de mailserver die een e-mail wil versturen namens het e-maildomein deze e-mail mag verzenden. SPF specificeert een technische methode om afzenderadres-vervalsing detecteerbaar te maken. SPF biedt de mogelijkheid te controleren of een bericht aangeleverd wordt vanaf een server die daartoe gerechtigd is. Dit doet SPF door de authenticiteit van de domeinnaam in het afzenderadres van de ontvangen mail herleidbaar te maken via de in DNS gepubliceerde IP-adressen van de verzendende mailserver(s). Indien een mailserver niet in de lijst met gepubliceerde IP-adressen staat (de zogeheten SPF-records) maar toch mail verstuurt met het betreffende domein als afzender, dan wordt de mail als niet geauthenticeerd beschouwd. | Verplicht (pas toe of leg uit) | Het controleren of een e-mailserver gerechtigd is om namens een domeinnaam e-mail te mogen verzenden | Het organisatorisch werkingsgebied voor beide standaarden: overheden (Rijk, provincies, gemeenten en waterschappen) en overige instellingen uit de publieke sector | |

| HTTPS en HSTS | HTTPS is een uitbreiding op het HTTP-protocol met als doel de veilige uitwisseling van gegevens tussen een (web)server en client. Bij gebruik van HTTPS worden de gegevens tussen een client en server versleuteld, waardoor de gegevens voor een derde -bijvoorbeeld een aanvaller die probeert de gegevens te onderscheppen- niet leesbaar zijn. De HSTS standaard zorgt ervoor dat een client -doorgaans een browser- weet dat een server met HTTPS bereikbaar is, en voor alle vervolgbezoeken een versleutelde verbinding gebruikt. Dit helpt voorkomen dat een derde -bijvoorbeeld een kwaadaardige WiFi hotspot- een browser kan omleiden naar een valse website. Daarom heeft het veel zin om HTTPS samen met HSTS te gebruiken. | Verplicht (pas toe of leg uit) | HTTPS en HSTS moeten worden toegepast op de communicatie tussen clients (zoals webbrowsers) en servers voor alle websites en webservices. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| NLCS | Tekenstandaard voor grond-, weg- en waterbouw | Verplicht (pas toe of leg uit) | NLCS moet worden toegepast bij het opstellen van 2D-tekeningen die worden gemaakt in de grond-, weg-, en waterbouwsector (GWW-sector), met als doel het verhogen van de eenheid in het CAD-tekenwerk en de uitwisselbaarheid van tekeningen. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| OpenAPI Specification | Publicatie van REST APIs | Verplicht (pas toe of leg uit) | OAS moet worden toegepast op het beschrijven/specificeren van een REST API. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| Digitoegankelijk (EN 301 549 met WCAG 2.1) | De wettelijke afspraak om websites en mobiele apps toegankelijk te maken voor mensen met een functiebeperking (zoals dyslectici, kleurenblinden, slechtzienden en blinden), door de standaard EN 301 549 (WAGC 2.1) toe te passen en daar een toegankelijkheidsverklaring over te publiceren. | Verplicht (pas toe of leg uit) | Digitoegankelijk (EN 301 549 met WCAG 2.1) moet worden toegepast op het aanbieden van webgebaseerde informatie-, interactie-, transactie- en participatiediensten. De verplichting geldt ook voor mobiele applicaties | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| STARTTLS en DANE | STARTTLS in combinatie met DANE gaan het afluisteren of manipuleren van mailverkeer tegen. STARTTLS maakt het mogelijk om transportverbindingen tussen e-mailservers op basis van certificaten met TLS te beveiligen. Met de complementaire standaard DANE kunnen e-mailservers het gebruik van TLS bovendien afdwingen.

Het standaardprotocol voor het transport van e-mail, SMTP, werkt zowel over beveiligde als onbeveiligde verbindingen. Met de opkomst van cybercriminaliteit wordt het steeds belangrijker dat e-mailservers gebruikmaken van met certificaten beveiligde verbindingen voor het transport van mailberichten. STARTTLS zorgt ervoor dat de verzendende e-mailserver en de ontvangende e-mailserver het eens worden over het gebruik van een met TLS beveiligde, dan wel een onbeveiligde verbinding. Als één van de partijen geen beveiligde verbinding accepteert, valt SMTP normaalgesproken terug op een onbeveiligde verbinding. Dit werkt afdoende tegen passieve aanvallers. Actieve aanvallers kunnen echter deze STARTTLS-onderhandeling manipuleren zodat een e-mail over een onbeveiligde verbinding wordt verstuurd. Vervolgens kunnen ze de e-mail onderscheppen met alle gevolgen van dien. DANE, dat voortbouwt op DNSSEC, zorgt er in combinatie met STARTTLS voor dat een verzendende e-mailserver de authenticiteit van een ontvangende e-mailserver kan controleren en weet dat deze laaste e-mailserver slechts beveiligde verbindingen accepteert. Een actieve aanvaller kan daardoor niet langer de STARTTLS-onderhandeling manipuleren om een onbeveiligde verbinding te forceren. Volledige namen: "SMTP Service Extension for Secure SMTP over Transport Layer Security" (STARTTLS) en "SMTP Security via Opportunistic DNS-Based Authentication of Named" (DANE) | Verplicht (pas toe of leg uit) | Inkomende mailservers passen STARTTLS (SMTP over STARTTLS, oftewel ESMTPS) in combinatie met DANE toe, zodat verzendende mailservers daarmee een versleutelde verbinding over een onvertrouwd netwerk (zoals internet) kunnen opzetten. Dit voorkomt dat aanvallers het mailverkeer kunnen afluisteren (passieve aanvallers) en/of kunnen manipuleren (actieve aanvallers). Dit functioneel toepassingsgebied geldt voor alle mailverbindingen buiten de (interne) infrastructuur die onder eigen beheer valt. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-)publieke sector. | |

| Digikoppeling | Digikoppeling bestaat uit een set standaarden voor elektronisch berichtenverkeer tussen overheidsorganisaties.

Digikoppeling onderkent twee hoofdvormen van berichtenverkeer:

Aan versie 2.0 van Digikoppeling is o.a. de specifiactie voor grote berichten toegevoegd, de mogelijkheid om attachments toe te voegen en om security op berichtniveau toe te passen. Digikoppeling versie 2 en later zijn backward compatible met versie 1. In 2018 is besloten om geen versienummering meer te gebruiken voor Digikoppeling. De meest actuele versie is nu altijd de verzameling van gepubliceerde documenten. Zo is in 2018 de DK Architectuur naar versie 1.5.1 gegaan terwijl de Koppelvlakstandaard WUS op 3.5 is gebleven. | Verplicht (pas toe of leg uit) | Geautomatiseerde gegevensuitwisseling tussen informatiesystemen voor sectoroverstijgend berichtenverkeer, op basis van drie koppelvlakstandaarden: DK ebMS standaard voor meldingen tussen informatiesystemen DK WUS standaard voor de bevraging van informatiesystemen DK GB standaard voor de uitwisseling van grote berichten | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. Het werkingsgebied van de standaard is bedoeld voor intersectoraal verkeer en verkeer met basisregistraties en kent geen verplichting binnen sectoren. Het Forum is wel van mening, dat gebruik binnen sectoren ook aanbevelenswaardig is en roept de beheerder van de standaard dan ook op dit gebruik te promoten. | |

| SKOS | SKOS is een uitwisselbaar gegevensmodel voor het delen en linken van systemen voor kennisrepresentatie via het Web. Veel systemen voor kennisrepresentatie zijn gegrondvest op eenzelfde conceptueel kader. Voorbeelden zijn thesauri, taxonomieën, begrippenwoordenboeken, classificatieschema’s en systemen voor trefwoordtoekenning. Ze worden vaak gebruikt in vergelijkbare applicaties. SKOS maakt de overeenkomstige structuurelementen expliciet volgens een generieke standaard. Doordat SKOS voortbouwt op de standaarden RDF, RDFS en OWL (zie hierboven) zijn de kennisrepresentaties bruikbaar voor computerprogramma’s (“machine readable”) en kunnen deze uitgewisseld worden tussen applicaties en gepubliceerd worden op het Web. | Verplicht (pas toe of leg uit) | Het in een gestructureerde vorm op het Web publiek beschikbaar stellen van een ‘niet geformaliseerd’ Knowledge Organization System (KOS), met als doel kennis over de betekenissen en samenhang van de onderliggende begrippen te ordenen en toegankelijk te maken | Overheden (Rijk, provincies, gemeenten en waterschappen) en overige instellingen uit de publieke sector | |

| GWSW | Het GWSW is een ontologie, een speciale datastructuur die assets, systemen en (beheer)processen op het gebied van stedelijk waterbeheer beschrijft. Het is een open datastandaard volgens het linked data principe. Het GWSW is onderdeel van het Semantisch Web en is gemodelleerd in RDF/RDFS/OWL-2. | Verplicht (pas toe of leg uit) | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. | ||

| RPKI | Resource Public Key Infrastructure (RPKI) is een standaard met als doel om zogenaamde route hijacks te voorkomen. Bij een route hijack wordt internetverkeer omgeleid naar de systemen van een niet geautoriseerd netwerk. Een hijack kan het gevolg zijn van een simpele typefout van een netwerkbeheerder die daarmee onbedoeld internetverkeer omleidt, of het gevolg zijn van een doelgerichte aanval op de infrastructuur van het internet om bijvoorbeeld websites onbereikbaar te maken of om gegevens van internetgebruikers afhandig te maken. | Verplicht (pas toe of leg uit) | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. | ||

| NLCIUS | Electronische facturen | Verplicht (pas toe of leg uit) | NLCIUS moet worden toegepast op de verzending van elektronische facturen door organisaties die deelnemen aan het economisch verkeer in Nederland (waaronder overheden) welke zijn bestemd voor Nederlandse overheden en instellingen uit de (semi-)publieke sector en de ontvangst hiervan door deze overheden en instellingen. | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. | |

| OWMS | OWMS is een semantische standaard voor metadata, de eigenschappen om informatieobjecten mee te beschrijven. Het voorschrijven van een semantische standaard voor metadata verhoogt de vindbaarheid en de samenhang van informatie die door overheidsorganisaties wordt aangeboden op internet. | Verplicht (pas toe of leg uit) Archief | Metadateren van publieke overheidsinformatie op internet | Overheden en instellingen uit de (semi) publieke sector | |

| SAML | Federatieve (web)browser-based single-sign-on (SSO) en single-sign-off. Dat wil zeggen dat een gebruiker na eenmalig inloggen via zijn browser toegang krijgt tot verschillende diensten van verschillende partijen. | Verplicht (pas toe of leg uit) | Federatieve (web)browser-based single-sign-on (SSO) en single-sign-off. Dat wil zeggen dat een gebruiker na eenmalig inloggen via zijn browser toegang krijgt tot verschillende diensten van verschillende partijen. | Overheden en instellingen uit de (semi) publieke sector | |

| IPv6 en IPv4 | Internet Protocol versie 6 (IPv6) maakt communicatie van data tussen ICT-systemen binnen een netwerk, zoals internet, mogelijk. De standaard bepaalt dat ieder ICT-systeem binnen het netwerk een uniek nummer (IP-adres) heeft. De belangrijkste motivatie voor de ontwikkeling van IPv6 was het vergroten van de hoeveelheid beschikbare adressen ten opzichte van de tegenwoordig gangbare voorganger IPv4. | Verplicht (pas toe of leg uit) | Communicatie op netwerkniveau over organisatiegrenzen heen tussen organisaties, individuele eindgebruikers, apparaten, diensten en sensoren | Overheden en instellingen uit de (semi) publieke sector | |

| E-Portfolio NL | NTA 2035 E-portfolio NL is een toepassingsprofiel voor studenten en werknemers bij Nederlandse organisaties, van de internationale IMS ePortfolio specificatie. Hiermee kunnen de competenties van een individu worden bijgehouden. Het voordeel van deze standaard is dat de student/lerende medewerker zijn profiel mee kan nemen naar verschillende organisaties. | Verplicht (pas toe of leg uit) | Het uitwisselen van informatie over de ontwikkelingsvoortgang van een individu, die het individu als levenslang lerende zelf beheert, tussen organisaties in de leerketen waar het individu leert en werkt. | Overheden en instellingen uit de (semi-) publieke sector | |

| SETU | De SETU-standaard is de Nederlandse implementatie van de internationale HR-XML standaard en is ontwikkeld door de grote uitzendorganisaties. Door toepassing van de SETU standaard ontstaat uniformering van het elektronisch berichtenverkeer tussen aanbieders en afnemers (inleners) van tijdelijk personeel (flexibele arbeid). Dit leidt tot vereenvoudiging van het inhuurproces. | Verplicht (pas toe of leg uit) | De elektronische berichtenuitwisseling rondom de bemiddeling/inhuur van flexibele arbeidskrachten | Overheden en instellingen uit de (semi-) publieke sector | |

| TLS | TLS is een protocol, dat tot doel heeft om beveiligde verbindingen op de transportlaag over het internet te verzorgen. De standaard wordt gebruikt bovenop standaard internet transport protocollen (TCP/IP) en biedt een beveiligde basis, waar applicatie protocollen als HTTP (webverkeer) of SMTP en IMAP (mailuitwisseling) op hun beurt weer op kunnen bouwen en gebruik van kunnen maken. Versies 1.3 en 1.2 moeten op moment worden gebruikt. | Verplicht (pas toe of leg uit) | Het met behulp van certificaten beveiligen van de verbinding (op de transportlaag) tussen client- en serversystemen of tussen serversystemen onderling, voor zover deze gerealiseerd wordt met internettechnologie. | Overheden en instellingen uit de (semi-) publieke sector | |

| DNSSEC | DNS is kwetsbaar waardoor een kwaadwillende een domeinnaam kan koppelen aan een ander IP-adres ("DNS spoofing"). Gebruikers kunnen hierdoor bijvoorbeeld worden misleid naar een frauduleuze website. Domain Name System Security Extensions (DNSSEC) lost dit op. DNSSEC is een cryptografische beveiliging die een digitale handtekening toevoegt aan DNS-informatie. Op die manier wordt de integriteit van deze DNS-informatie beschermd. Aan de hand van de digitale handtekening kan een internetgebruiker (onderwater en volledig automatisch m.b.v. speciale software) controleren of een gegeven DNS-antwoord authentiek is en afkomstig is van de juiste bron. Zodoende is met grote waarschijnlijkheid vast te stellen dat het antwoord onderweg niet is gemanipuleerd. | Verplicht (pas toe of leg uit) | Het registreren en in DNS publiceren van internet-domeinnamen (‘signing’). De registratieverplichting geldt enkel indien 'signed domain names' bij een registerhouder van een top-level domein (zoals SIDN voor .NL) geautomatiseerd aangevraagd kunnen worden; Het vertalen van domeinnamen naar internetadressen en vice versa (‘validation enabled resolving’). Validatie is niet verplicht voor systemen die niet direct aan het publieke internet gekoppeld zijn (bijvoorbeeld clients/werkplekken binnen een LAN en interne DNS-systemen). | Overheden en instellingen uit de (semi-) publieke sector | |

| ODF | Standaard voor tekstdocumenten, (vector-)tekeningen, presentaties en rekenbladen (spreadsheets). | Verplicht (pas toe of leg uit) | Uitwisseling van reviseerbare documenten | Overheden en instellingen uit de (semi-) publieke sector | |

| IFC | Uitwisseling van 3D-bouwinformatiemodellen | Verplicht (pas toe of leg uit) | Overheden en instellingen uit de (semi-) publieke sector | ||

| DMARC | Anti-phishing | Verplicht (pas toe of leg uit) | DMARC moet worden toegepast op alle overheidsdomeinnamen, ook op domeinen waarvan niet wordt gemaild, én op alle mailservers waarmee de overheid e-mail ontvangt.Op 24 mei 2018 is de omschrijving van het functioneel toepassingsgebied door het Overheidsbrede Beleidsoverleg Digitale Overheid (OBDO) opnieuw bekrachtigd. | Overheden en instellingen uit de publieke sector |

Aanbevolen[bewerken]

CSV-format NB: csv-downloads werken het beste met een Open Office - variant, MS Excel houdt geen rekening met regeleinden waardoor verspringingen optreden bij langere beschrijvingen.

| Standaard | Beschrijving | Lijst status | Toepassingsgebied | Werkingsgebied | Toepassing in project |

|---|---|---|---|---|---|

| NL LOM | In deze afspraak staat beschreven welke metadata toegekend moeten worden aan educatieve content om de vindbaarheid en vergelijkbaarheid te vergroten. Metadata beschrijven de kenmerken van leerobjecten. Deze afspraak is gemaakt voor de sectoren primair onderwijs, voortgezet onderwijs, middelbaar beroepsonderwijs en hoger onderwijs. | Verplicht (pas toe of leg uit) | Metadatering van content die ontsloten wordt ten behoeve van educatieve doeleinden. | Alle organisaties die content ontwikkelen, beschikbaar stellen, arrangeren en gebruiken voor educatieve doeleinden alsook leveranciers van applicaties ter ondersteuning van dit proces. | |

| NEN-ISO/IEC 27002 | ISO 27002 'Code voor informatiebeveiliging' geeft richtlijnen en principes voor het initiëren, het implementeren, het onderhouden en het verbeteren van informatiebeveiliging binnen een organisatie. ISO 27002 kan dienen als een praktische richtlijn voor het ontwerpen van veiligheidsstandaarden binnen een organisatie en effectieve methoden voor het bereiken van deze veiligheid. | Verplicht (pas toe of leg uit) | Richtlijnen en principes voor het initiëren, het implementeren, het onderhouden en het verbeteren van informatiebeveiliging binnen een organisatie. | Alle overheden | |

| StUF | StUF is een universele berichtenstandaard voor het elektronisch uitwisselen van gegevens tussen applicaties. Het domein van de StUF-taal omvat informatieketens tussen overheidsorganisaties (basisregistraties en landelijke voorzieningen) en gemeentebrede informatieketens en -functionaliteit. StUF is beschreven in XML en gebaseerd op geaccepteerde internetstandaarden. | Verplicht (pas toe of leg uit) |

| Gemeenten en ketens waarbinnen gemeenten participeren. | |

| SPF | SPF controleert of de mailserver die een e-mail wil versturen namens het e-maildomein deze e-mail mag verzenden. SPF specificeert een technische methode om afzenderadres-vervalsing detecteerbaar te maken. SPF biedt de mogelijkheid te controleren of een bericht aangeleverd wordt vanaf een server die daartoe gerechtigd is. Dit doet SPF door de authenticiteit van de domeinnaam in het afzenderadres van de ontvangen mail herleidbaar te maken via de in DNS gepubliceerde IP-adressen van de verzendende mailserver(s). Indien een mailserver niet in de lijst met gepubliceerde IP-adressen staat (de zogeheten SPF-records) maar toch mail verstuurt met het betreffende domein als afzender, dan wordt de mail als niet geauthenticeerd beschouwd. | Verplicht (pas toe of leg uit) | Het controleren of een e-mailserver gerechtigd is om namens een domeinnaam e-mail te mogen verzenden | Het organisatorisch werkingsgebied voor beide standaarden: overheden (Rijk, provincies, gemeenten en waterschappen) en overige instellingen uit de publieke sector | |

| HTTPS en HSTS | HTTPS is een uitbreiding op het HTTP-protocol met als doel de veilige uitwisseling van gegevens tussen een (web)server en client. Bij gebruik van HTTPS worden de gegevens tussen een client en server versleuteld, waardoor de gegevens voor een derde -bijvoorbeeld een aanvaller die probeert de gegevens te onderscheppen- niet leesbaar zijn. De HSTS standaard zorgt ervoor dat een client -doorgaans een browser- weet dat een server met HTTPS bereikbaar is, en voor alle vervolgbezoeken een versleutelde verbinding gebruikt. Dit helpt voorkomen dat een derde -bijvoorbeeld een kwaadaardige WiFi hotspot- een browser kan omleiden naar een valse website. Daarom heeft het veel zin om HTTPS samen met HSTS te gebruiken. | Verplicht (pas toe of leg uit) | HTTPS en HSTS moeten worden toegepast op de communicatie tussen clients (zoals webbrowsers) en servers voor alle websites en webservices. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| NLCS | Tekenstandaard voor grond-, weg- en waterbouw | Verplicht (pas toe of leg uit) | NLCS moet worden toegepast bij het opstellen van 2D-tekeningen die worden gemaakt in de grond-, weg-, en waterbouwsector (GWW-sector), met als doel het verhogen van de eenheid in het CAD-tekenwerk en de uitwisselbaarheid van tekeningen. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| OpenAPI Specification | Publicatie van REST APIs | Verplicht (pas toe of leg uit) | OAS moet worden toegepast op het beschrijven/specificeren van een REST API. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| Digitoegankelijk (EN 301 549 met WCAG 2.1) | De wettelijke afspraak om websites en mobiele apps toegankelijk te maken voor mensen met een functiebeperking (zoals dyslectici, kleurenblinden, slechtzienden en blinden), door de standaard EN 301 549 (WAGC 2.1) toe te passen en daar een toegankelijkheidsverklaring over te publiceren. | Verplicht (pas toe of leg uit) | Digitoegankelijk (EN 301 549 met WCAG 2.1) moet worden toegepast op het aanbieden van webgebaseerde informatie-, interactie-, transactie- en participatiediensten. De verplichting geldt ook voor mobiele applicaties | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-) publieke sector. | |

| STARTTLS en DANE | STARTTLS in combinatie met DANE gaan het afluisteren of manipuleren van mailverkeer tegen. STARTTLS maakt het mogelijk om transportverbindingen tussen e-mailservers op basis van certificaten met TLS te beveiligen. Met de complementaire standaard DANE kunnen e-mailservers het gebruik van TLS bovendien afdwingen.

Het standaardprotocol voor het transport van e-mail, SMTP, werkt zowel over beveiligde als onbeveiligde verbindingen. Met de opkomst van cybercriminaliteit wordt het steeds belangrijker dat e-mailservers gebruikmaken van met certificaten beveiligde verbindingen voor het transport van mailberichten. STARTTLS zorgt ervoor dat de verzendende e-mailserver en de ontvangende e-mailserver het eens worden over het gebruik van een met TLS beveiligde, dan wel een onbeveiligde verbinding. Als één van de partijen geen beveiligde verbinding accepteert, valt SMTP normaalgesproken terug op een onbeveiligde verbinding. Dit werkt afdoende tegen passieve aanvallers. Actieve aanvallers kunnen echter deze STARTTLS-onderhandeling manipuleren zodat een e-mail over een onbeveiligde verbinding wordt verstuurd. Vervolgens kunnen ze de e-mail onderscheppen met alle gevolgen van dien. DANE, dat voortbouwt op DNSSEC, zorgt er in combinatie met STARTTLS voor dat een verzendende e-mailserver de authenticiteit van een ontvangende e-mailserver kan controleren en weet dat deze laaste e-mailserver slechts beveiligde verbindingen accepteert. Een actieve aanvaller kan daardoor niet langer de STARTTLS-onderhandeling manipuleren om een onbeveiligde verbinding te forceren. Volledige namen: "SMTP Service Extension for Secure SMTP over Transport Layer Security" (STARTTLS) en "SMTP Security via Opportunistic DNS-Based Authentication of Named" (DANE) | Verplicht (pas toe of leg uit) | Inkomende mailservers passen STARTTLS (SMTP over STARTTLS, oftewel ESMTPS) in combinatie met DANE toe, zodat verzendende mailservers daarmee een versleutelde verbinding over een onvertrouwd netwerk (zoals internet) kunnen opzetten. Dit voorkomt dat aanvallers het mailverkeer kunnen afluisteren (passieve aanvallers) en/of kunnen manipuleren (actieve aanvallers). Dit functioneel toepassingsgebied geldt voor alle mailverbindingen buiten de (interne) infrastructuur die onder eigen beheer valt. | Nederlandse overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de (semi-)publieke sector. | |

| Digikoppeling | Digikoppeling bestaat uit een set standaarden voor elektronisch berichtenverkeer tussen overheidsorganisaties.

Digikoppeling onderkent twee hoofdvormen van berichtenverkeer:

Aan versie 2.0 van Digikoppeling is o.a. de specifiactie voor grote berichten toegevoegd, de mogelijkheid om attachments toe te voegen en om security op berichtniveau toe te passen. Digikoppeling versie 2 en later zijn backward compatible met versie 1. In 2018 is besloten om geen versienummering meer te gebruiken voor Digikoppeling. De meest actuele versie is nu altijd de verzameling van gepubliceerde documenten. Zo is in 2018 de DK Architectuur naar versie 1.5.1 gegaan terwijl de Koppelvlakstandaard WUS op 3.5 is gebleven. | Verplicht (pas toe of leg uit) | Geautomatiseerde gegevensuitwisseling tussen informatiesystemen voor sectoroverstijgend berichtenverkeer, op basis van drie koppelvlakstandaarden: DK ebMS standaard voor meldingen tussen informatiesystemen DK WUS standaard voor de bevraging van informatiesystemen DK GB standaard voor de uitwisseling van grote berichten | Overheden (Rijk, provincies, gemeenten en waterschappen) en instellingen uit de publieke sector. Het werkingsgebied van de standaard is bedoeld voor intersectoraal verkeer en verkeer met basisregistraties en kent geen verplichting binnen sectoren. Het Forum is wel van mening, dat gebruik binnen sectoren ook aanbevelenswaardig is en roept de beheerder van de standaard dan ook op dit gebruik te promoten. | |