Categorie:ISOR

Naar navigatie springen

Naar zoeken springen

Deze categorie bevat alle pagina's van/over de ISOR (Information Security Object Repository). De categorie is een subcategorie van de categorie Beveiliging. Voeg om overzichten zichtbaar te maken op de ISOR deze categorie en de categorie overzichten toe aan elke overzichtspagina.

Pagina’s in categorie "ISOR"

Deze categorie bevat de volgende 200 pagina’s, van de 1.355 in totaal.

(vorige pagina) (volgende pagina)I

- Adequaatheidsbesluit

- Adoptie van ontwikkelmethodologie wordt gemonitord

- Adresboeken en telefoonboeken bevattende vertrouwelijke locaties zijn niet vrij toegankelijk

- Adresseren diverse elementen bij monitoring en reviewen

- Schriftelijk vastleggen

- Afdoende garanties formeel vastgelegd

- Toegangsrechten intrekken voordat dienstverband eindigt of wijzigt, afhankelijk van risicofactoren

- Afspraken contractueel vastgeleggen in SLA’s en DAP’s

- Afwijking voor een specifieke situatie

- Algemene maatregelen en ‘beveiligingslagen’ voor draadloze netwerken

- Alle autorisatie-activiteiten worden vastgelegd en gearchiveerd

- Alle externe toegang tot servers vindt versleuteld plaats

- Alle gebruikers worden nog vóór de toegang tot de applicatieomgeving in het personeelsinformatiesysteem opgenomen

- Alle gescheiden groepen hebben een gedefinieerd beveiligingsniveau

- Alle natuurlijke personen die gebruik maken van applicaties worden geregistreerd

- De organisatie beschikt over procedures voor de controle van toegangbeveiligingssystemen en registraties

- Alle uitgegeven toegangsrechten worden minimaal eenmaal per jaar beoordeeld

- Alle vereisten worden gevalideerd door peer review of prototyping

- Alle vermeende en daadwerkelijke fouten en elk preventieve en correctieve onderhoud wordt geregistreerd

- Alleen beschikbare patches van een legitieme (geautoriseerde) bron worden geïmplementeerd

- Alleen specifiek toegestane netwerkdevices worden gekoppeld met de aanwezige clients en informatiesystemen

- Analyse en evaluatie van beheer-, log- en penetratietest rapportages op structurele risico’s

- Analyse en specificatie informatiebeveiligingseisen

- Analyse en specificatie informatiesysteem

- Analyseren informatiebeveiligingsrapportages in samenhang

- Apparatuur-positionering

- Apparatuur-verwijdering

- Apparatuur wordt beschermd tegen externe bedreigingen

- Apparatuur wordt op aanbevolen intervallen voor servicebeurten en voorschriften onderhouden

- Applicatie-architectuur

- Applicatiefunctionaliteit

- Applicatie-ontwerp

- Applicatiebouw

- Applicatiekoppeling

- Applicatieontwikkeling- en onderhoudsprocessen zijn beschreven en maken onderdeel uit van KMS

- Archiveren gegevens met behulp van WORM-technologie

- Geheime authenticatie-informatie

- Authenticatie-informatie wordt beschermd door middel van versleuteling

- Authenticiteit van aangesloten netwerkdevices wordt gecontroleerd

- Autorisatie

- Autorisatieproces

- De procedures hebben betrekking op ingerichte controleprocessen met vastgestelde cyclus

- Autorisatievoorziening

- Awareness-activiteiten m.b.t. de binnen de Huisvesting Informatievoorziening actieve medewerkers

- Bedieningsprocedure

- Bedrijfscontinuïteitsmanagement

- Bedrijfscontinuïteitsservices

- Bedrijfsmiddelen-inventaris

- Bedrijfsmiddelenverwijdering

- Beheer op afstand

- Technische kwetsbaarhedenbeheer serverplatform

- Beheeractiviteiten worden nauwgezet gecoördineerd

- Logbestanden beheerders

- Beheerderstaken vereisen bevoegdheden met risico’s voor de doelorganisatie

- Beheerfuncties in toepassingen hebben extra bescherming waarmee misbruik van rechten wordt voorkomen

- Beheersorganisatie clouddiensten

- Beheersorganisatie netwerkbeveiliging

- Beheersorganisatie servers en serverplatforms

- Beheersorganisatie applicatieontwikkeling

- Beheersorganisatie toegangsbeveiliging

- Bekabeling

- Belangrijke faciliteiten moeten zo te worden gesitueerd dat ze niet voor iedereen toegankelijk zijn

- De belangrijkste functionarissen voor beheerorganisatie zijn benoemd en de relaties zijn inzichtelijk

- Beleid en procedures voor informatietransport

- Beleid of richtlijnen omschrijven het aanvaardbaar gebruik van communicatiefaciliteiten

- Beleid of richtlijnen omschrijven het toepassen van cryptografie

- Beleid of richtlijnen omschrijven welk type verkeer niet over draadloze netwerken verstuurd mag worden

- Beleid ten aanzien van het type software dat mag worden geïnstalleerd

- Beleid voor (beveiligd) ontwikkelen

- Beleid voor beveiligde inrichting en onderhoud

- Beleidsregels behandelen uit bedrijfsstrategie wet- en regelgeving en bedreigingen voorkomende eisen

- Benodigde middelen

- Benoemen functionarissen voor beheersingsorganisatie en inzichtelijk maken onderlinge relaties

- Benoemen functionarissen voor informatiebeveiliging en onderlinge relaties inzichtelijk maken

- Benoemen proceseigenaar voor BCM-proces en geven verantwoordelijkheden

- Beoordeling technische serveromgeving

- Beoordeling toegangsrechten

- Beoordelingsprocedure

- Beperken toegang tot en beheer van loggings- en monitoringsfunctionaliteit tot CSP-medewerkers

- Beperken toegang tot IT-diensten en data door technische maatregelen en implementeren

- Beperking software-installatie serverplatform

- Beperking software-installatie applicatieontwikkeling

- Bereikcontroles worden toegepast en gegevens worden gevalideerd

- Beschermen testgegevens

- Beschikbaar stellen informatie over beheer van technische kwetsbaarheden

- Beschikken over gedocumenteerd raamwerk voor plannen van bedrijfscontinuïteit

- Beschikken over richtlijnen voor inrichting van service-management-organisatie

- Beschikking over geautomatiseerde middelen voor effectieve ondersteuning van de controle activiteiten

- Er zijn richtlijnen voor het evalueren van de Huisvesting-IV organisatie

- Beschikking over richtlijnen voor registratie, statusmeting, analyse, rapportage en evaluatie

- Beschrijven en inrichten relevante beheerprocessen

- Beschrijven functionele samenhang van service-componenten

- Beschrijven risicomanagementproces

- Beschrijven taken, verantwoordelijkheden en bevoegdheden voor uitvoeren beheer(s)werkzaamheden

- Beschrijven van de samenhang tussen IT-functionaliteiten bij clouddienst-aanbieding, -gebruik en -onderhoud

- Beschrijven van de te leveren Huisvestingservices, met bijbehorende service niveau

- Besteden aandacht aan beïnvloeden van CSC’s (tenants) en derde partijen bij testen

- Betrekken cloud-omgeving en administratie bij assessment

- Bevatten diverse aspecten in systeembeschrijving

- Bevatten diverse aspecten voor raamwerk

- Bevatten organisatorisch en technische georiënteerde maatregelen in cloudbeveiligingsbeleid

- Beveiligde inlogprocedure

- Beveiligde ontwikkelomgeving

- Beveiligen van de verwerking van persoonsgegevens

- Beveiliging is integraal onderdeel van systeemontwikkeling

- Beveiliging netwerkdiensten

- Virtualisatie serverplatform

- Beveiligingsfaciliteiten

- Beveiligingsfunctie

- Beveiligingsmechanismen voor communicatie worden voorzien op de OSI lagen

- ISOR:Beveiligingsorganisatie

- Beveiligingsorganisatie toegangsbeveiliging

- Beveiligingsprincipes voor het beveiligd inrichten van servers

- Locatie en sterkte beveiligingszone afhankelijk van risico en eisen bij bedrijfsmiddelen

- Toegang tot beveiligingszones of gebouwen voor geautoriseerde personen

- Langere opslagperiode voor specifieke doelen (onderzoek, statistiek)

- Sectorspecifieke bewaartermijnen

- Maximale bewaartermijn

- Bewaartermijnen worden vastgesteld en bekrachtigd

- Bewaken en analyseren dataverkeer op kwaadaardige elementen

- Bewaken en beheersen IT-infrastructuur

- Bewaren van persoonsgegevens

- Bewerkstelligen en promoten cloudbeveiligingsbeleid

- Bieden toegang tot bevoegde services, IT-diensten en data

- Bij acceptatietest wordt getoetst of het geleverde product overeenkomt met hetgeen is afgesproken

- Bij applicatieontwikkeling is informatie beschermd conform de vereisten uit het classificatieschema

- Toegangsrechten intrekken bij beëindigen van dienstverband

- Bij draadloze verbindingen wordt gebruik gemaakt van encryptiemiddelen

- Bij het ontwerp is informatie verkregen uit connecties met de te ontwerpen applicatie

- Bij het verwerken van persoonsgegevens wordt een verwerkingsactiviteiten register bijgehouden.

- Bij huisvesting van bedrijfsmiddelen wordt rekening gehouden met de gevolgen van rampen

- Vastleggen betrokken rollen Contractmanagement en Service Level Management

- Bij uitgifte van authenticatiemiddelen worden minimaal identiteit en recht op authenticatiemiddel vastgesteld

- Bij web- en mailverkeer van gevoelige gegevens wordt gebruik gemaakt van PKI-Overheid certificaten

- Bijzondere categorieën persoonsgegevens; i.r.t. rechtsvordering, gerechten

- Bijzondere categorieën persoonsgegevens; openbaar gemaakt door betrokkene

- Bijzondere categorieën persoonsgegevens; gevoelige gegevens, noodzakelijke uitzonderingen wgs. zwaarwegend algemeen belang

- Bijzondere categorieën persoonsgegevens; ledenadministratie, gerechtvaardigde activiteiten

- Bijzondere categorieën persoonsgegevens; algemeen belang i.r.t volksgezondheid

- Bijzondere categorieën persoonsgegevens; noodzaak i.r.t verplichtingen en specifieke rechten

- Bijzondere categorieën persoonsgegevens; uitdrukkelijke toestemming

- Bijzondere categorieën persoonsgegevens; noodzaak, vitale belangen, onmacht

- Bijzondere categorieën persoonsgegevens; gezondheidsgegevens

- Bijzondere categorieën persoonsgegevens, m.b.t. specifieke doeleinden met algemeen belang

- Bijzondere categorieën persoonsgegevens; voorwaarden verwerking i.v.m. gezondheidszorg

- Binnenkomend en uitgaand dataverkeer wordt bewaakt en geanalyseerd op kwaadaardige elementen

- Applicatieontwikkeling Beleid

- Applicatieontwikkeling Control

- Applicatieontwikkeling Uitvoering

- Clouddiensten Beleid

- Clouddiensten Control

- Clouddiensten Uitvoering

- Communicatievoorzieningen Beleid

- Communicatievoorzieningen Control

- Communicatievoorzieningen Uitvoering

- Huisvesting Informatievoorzieningen Beleid

- Huisvesting Informatievoorzieningen Control

- Huisvesting Informatievoorzieningen Uitvoering

- Middleware Beleid

- Middleware Control

- Middleware Uitvoering

- Serverplatform Beleid

- Serverplatform Control

- Serverplatform Uitvoering

- Toegangsbeveiliging Beleid

- Toegangsbeveiliging Control

- Toegangsbeveiliging Uitvoering

- Business Impact Analyse (BIA)

- Certificering

- Checklist voor veilige inrichting van netwerk(diensten)

- Classificatie van informatie

- Classificeren en beschermen data gerelateerd aan e-commerce en verstuurd via publieke netwerken

- Cloudbeveiligingsstrategie

- Clouddienstenarchitectuur

- Clouddienstenbeleid

- Committeren aan vastgestelde BCM-vereisten

- De beoordelingsrapportage wordt gedeeld met systeemverantwoordelijken

- Communiceren verbeteringsvoorstellen uit evaluatierapportages en communiceren met de verantwoordelijken

- Compliance en assurance

- Quality assurance

- Continue bewaking via monitoring

- Continuïteitsbeheer

- Contractmanagement

- Controle op juistheid en nauwkeurigheid

- Controle op de juistheid, volledigheid en tijdigheid van input en op de verwerking en output van gegevens

- Controle-richtlijnen huisvesting IV

- Controle richtlijnen die binnen de relevante beheerprocessen worden toegepast

- Controle richtlijnen voor de evaluatie van de producten die uit de ontwikkelfasen voorvloeien

- Controleactiviteiten en rapportages over de ontwikkelactiviteiten en bijbehorende beheerprocessen

- Controleren wijzigingen in logging en monitoring

- Cryptoservices

- Cryptografie toegangsbeveiliging

- Cryptografiebeleid voor communicatie

- Cryptografische algoritmen voldoen aan de hoogst mogelijke industriestandaarden

- Cryptografische beheersmaatregelen sluiten aan bij de Pas-Toe-of-Leg-Uit standaarden

- Cryptografische services

- Daar waar geen 2-factor authenticatie mogelijk is, wordt minimaal het wachtwoord halfjaarlijks vernieuwd

- Privacy en bescherming persoonsgegevens clouddiensten

- Dataprotectie

- Dataclassificatie als uitgangspunt voor softwareontwikkeling

Media in categorie "ISOR"

Deze categorie bevat de volgende 107 bestanden, van in totaal 107.

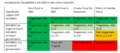

- APO Applicatieontwikkelingsobjecten ingedeeld naar invalshoeken.png 848 × 1.331; 363 kB

- APO Invalshoeken gekoppeld aan het V-model.png 692 × 492; 122 kB

- APO Overzicht objecten voor applicatieontwikkeling in het beleidsdomein.png 1.004 × 702; 28 kB

- APO Overzicht objecten voor applicatieontwikkeling in het control-domein.png 1.004 × 703; 25 kB

- APO Overzicht typen applicaties.png 445 × 194; 36 kB

- APO Systeemtest bij de Waterval- en Agile-methode.png 1.486 × 529; 348 kB

- Boekinfo SIVA.png 495 × 284; 130 kB

- CIPlogo+tekst.png 1.920 × 358; 85 kB

- CIPlogo.jpg 600 × 549; 25 kB

- CLD Beleidsobjecten gestructureerd met de SIVA-methodiek.png 1.058 × 1.124; 52 kB

- CLD Beslisboom.png 481 × 429; 24 kB

- CLD Cloud-gerelateerde dreigingen en kwetsbaarheden.png 925 × 740; 42 kB

- CLD Context CSC- en CSP-relatie bij clouddiensten.png 736 × 380; 15 kB

- CLD Control-objecten gestructureerd met de SIVA-metodiek.png 1.210 × 933; 68 kB

- CLD CSC-georiënteerde aandachtspunten.png 1.015 × 990; 50 kB

- CLD Data in verschillende bedrijfstoestanden.png 789 × 410; 30 kB

- CLD Dreigingen - kwetsbaarheden van beleidsobjecten.png 1.293 × 1.286; 95 kB

- CLD Dreigingen - kwetsbaarheden van control-objecten.png 1.329 × 984; 71 kB

- CLD Dreigingen - kwetsbaarheden van uitvoeringsobjecten.png 1.329 × 1.229; 108 kB

- CLD Matrix voorgenomen cloudbeleid per classificatie.png 1.124 × 496; 63 kB

- CLD Objecten voor clouddiensten in het control-domein.png 1.004 × 418; 18 kB

- CLD Overzicht objecten voor clouddiensten in het beleidsdomein.png 1.004 × 702; 27 kB

- CLD Overzicht objecten voor clouddiensten in het uitvoeringsdomein.png 1.004 × 796; 42 kB

- CLD Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 99 kB

- CLD Schematische weergave soorten gegevens.png 424 × 170; 16 kB

- CLD Twee deliverables van een CSP.png 588 × 338; 17 kB

- CLD Uitvoeringsobjecten gestructureerd met de SIVA-methodiek.png 1.184 × 1.427; 57 kB

- CLD Weergave van de componenten van MCS.png 960 × 333; 16 kB

- CLD Weergave van de samenhang van de basiselementen binnen het MCS.png 960 × 1.253; 45 kB

- CVZ Overzicht beveiligingsobjecten.png 960 × 720; 79 kB

- CVZ Overzicht soorten netwerkkoppelingen.png 1.475 × 697; 68 kB

- CVZ Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 100 kB

- CVZ Schematische weergave context communicatievoorzieningen.png 411 × 508; 83 kB

- CVZ Toepassing beveiligingsobjecten.png 1.658 × 1.414; 123 kB

- HVI Context Huisvesting Informatievoorzieningen.png 478 × 332; 48 kB

- HVI Overzicht BIO-thema’s en positie thema Huisvesting IV.png 569 × 681; 60 kB

- HVI Overzicht fysieke huisvesting informatievoorzieningen.png 944 × 536; 44 kB

- HVI Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 42 kB

- HVI Relatie documenten en thema.png 437 × 475; 28 kB

- ISOR Afbeelding status in onderhoud.jpg 427 × 125; 16 kB

- ISOR Beveiligingsaspect Beleid.png 139 × 127; 2 kB

- ISOR Beveiligingsaspect Control.png 139 × 127; 2 kB

- ISOR Beveiligingsaspect Uitvoering.png 139 × 127; 2 kB

- ISOR Beveiligingsaspecten.png 368 × 528; 20 kB

- ISOR Beveiligingsprincipe.png 530 × 824; 59 kB

- ISOR Invalshoek Functie.png 132 × 126; 1 kB

- ISOR Invalshoek Gedrag.png 132 × 127; 3 kB

- ISOR Invalshoek Intentie.png 129 × 125; 1 kB

- ISOR Invalshoek Onbekend.png 129 × 125; 9 kB

- ISOR Invalshoek Structuur.png 125 × 122; 3 kB

- ISOR Norm.png 369 × 504; 22 kB

- ISOR Privacyprincipe.png 530 × 824; 61 kB

- ISOR Relatie principe en normen.png 720 × 548; 41 kB

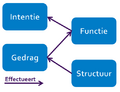

- ISOR Relaties invalshoeken.png 512 × 393; 14 kB

- ISOR.png 725 × 651; 33 kB

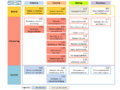

- Lagenstructuur SIVA.png 991 × 528; 93 kB

- Logo bio.jpg 610 × 120; 19 kB

- SIVA lagenstructuur en kenmerken.png 705 × 458; 27 kB

- SVP Context van het thema Serverplatform.png 807 × 588; 135 kB

- SVP Gelaagdheid serverplatform met enkele beveiligingsobjecten.png 1.461 × 1.061; 303 kB

- SVP Overzicht objecten voor serverplatform in het beleidsdomein.png 1.004 × 324; 13 kB

- SVP Overzicht objecten voor serverplatform in het control-domein.png 1.004 × 399; 18 kB

- SVP Overzicht objecten voor serverplatform in het uitvoeringsdomein.png 1.005 × 702; 34 kB

- SVP Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 40 kB

- SWP Levenscyclus van een softwarepakket.png 1.093 × 595; 32 kB

- SWP Overzicht objecten voor softwarepakketten in het beleidsdomein.png 1.004 × 418; 19 kB

- SWP Overzicht objecten voor softwarepakketten in het control-domein.png 1.004 × 324; 11 kB

- SWP Overzicht objecten voor softwarepakketten in het uitvoeringsdomein.png 1.004 × 703; 32 kB

- SWP Referentiemodel levenscyclus softwarebeveiliging.png 1.624 × 796; 116 kB

- SWP Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 41 kB

- Syntax SIVA.png 1.055 × 589; 75 kB

- TBV Globale opzet logische en fysieke toegangsbeveiliging.png 654 × 467; 98 kB

- TBV Indeling van essentiële elementen in drie domeinen.png 470 × 308; 16 kB

- TBV Overzicht objecten voor toegangsbeveiliging in het beleidsdomein.png 1.004 × 324; 16 kB

- TBV Overzicht objecten voor toegangsbeveiliging in het control-domein.png 1.004 × 229; 13 kB

- TBV Relatie BIO Thema-uitwerking met aanpalende documenten.png 663 × 720; 41 kB

- TBV Relaties richtlijnen tussen in-, door- en uitstroom.png 806 × 226; 85 kB

- TBV Schematische weergave autorisatieproces in de domeinen.png 739 × 384; 121 kB

- TBV Weergave van de componenten van MCS.png 777 × 357; 59 kB

- TBV Weergave van de samenhang van de basiselementen binnen het MCS.png 858 × 1.117; 242 kB

- Thema Huisvesting - Bronverwijzing.png 761 × 668; 103 kB

- Thema Huisvesting - Cross-Reference lijst.png 547 × 551; 56 kB

- Thema Huisvesting - Generieke objecten.png 339 × 376; 30 kB

- Thema Toegangbeveiliging - Cross-reference naar praktijktoepassingen.png 1.094 × 676; 95 kB